Durch das richtige Gleichgewicht zwischen automatisierten und manuellen Prozessen kann ein Unternehmen kontinuierliche Compliance erreichen und Audit-Berichte lückenlos sowie mit wesentlich geringerem Aufwand erstellen.

Compliance-Standards gibt es weltweit in Hülle und Fülle. Manche Unternehmen legen eigene, interne Richtlinien fest; andere wiederum halten globale Regelwerke ein, wie PCI DSS zum Schutz der Kreditkartendaten von Kunden, SOX zum Schutz von Finanzinformationen oder die DSGVO zum Schutz von personenbezogenen Daten aller Art in der Europäischen Union. Gemeinsam ist allen, dass sie für jede Branche verpflichtend sind und ebenso die Dokumentation und regelmäßige Überprüfung, auch bekannt als Audit. Hier müssen Unternehmen beweisen, dass sie die Compliance-Vorgaben wirklich einhalten. Gleichzeitig sind diese ein Indikator für die Sicherheitslage der Firma.

Audits werden zur Belastung. Die Risiko- und Sicherheits-Audits über das Jahr jedoch von Hand durchzuführen, das ist eine langwierige und mühsame Angelegenheit. So ergab eine Studie von Coalfire und Omdia aus dem Jahr 2020, dass die zunehmenden Compliance-Verpflichtungen bei der Mehrzahl der Unternehmen 40 Prozent oder höher des IT-Sicherheitsbudgets verschlingen und somit zu einem untragbaren Kostenfaktor zu werden drohen [1]. Die Studie nennt zwei Gründe für diese wachsende Belastung: Zum einen verändern sich die Standards von punktuellen Prüfungen hin zu kontinuierlichen, ergebnisbasierten Forderungen und zum anderen können die Unternehmen aufgrund des anhaltenden Mangels an Fachkräften kaum mit den Änderungen der Compliance-Richtlinien Schritt halten. Als Konsequenz neigen Unternehmen dazu, diese Aufgaben bis zum letzten Moment aufzuschieben und sie in Zeitnot – und daher mit mangelnder Genauigkeit des Audits – auszuführen. Die Firmen setzen sich dabei jedoch Gefahren aus: Es drohen Geldbußen, Sicherheitslücken oder sogar ein Datenleck.

Prozesse automatisieren und einfacher gestalten. Die Lösung muss eine Vereinfachung des Vorgangs sein und hier kommt die Automatisierung der Netzwerkverwaltung ins Spiel, denn: Der Audit-Prozess selbst besteht aus einer Reihe von Vorgaben, die formuliert und erfüllt werden müssen, also an denen sich das Unternehmen messen lässt. Jede Regel wird bislang von Hand analysiert und simuliert, bevor sie implementiert und in der realen Welt angewandt werden kann. Doch als wäre das nicht schon zeitaufwändig genug, muss jede einzelne Regeländerung akribisch protokolliert werden – in großen Netzwerken von Konzernen, oder mit Cloud-Anbindung, eine Vollzeitbeschäftigung. Dieser Ablauf lässt sich nun mithilfe einer guten Konsole zur Netzwerkverwaltung automatisieren, was die ohnehin dünn gesäten Fachkräfte entlastet und die Fehleranfälligkeit in Richtung von Null tendieren lässt. Die Automatisierung kümmert sich dann selbstständig um den Abgleich der Regeln mit Änderungen im Netzwerk und macht Vorschläge, wie diese angepasst werden können. Auf Knopfdruck gibt der Administrator die Anpassung frei und die Automatisierung setzt sie auf allen Systemen und in allen Netzwerkumgebungen durch – weswegen eine Mikro-Segmentierung endlich handhabbar wird. Wenn die Verantwortlichen also das richtige Gleichgewicht zwischen automatisierten und manuellen Prozessen herstellen, kann ihr Unternehmen kontinuierliche Compliance erreichen und Audit-Berichte lückenlos und mit wesentlich geringerem Aufwand erstellen.

In sechs Schritten zur einfachen Auditierung gelangen. Die nachfolgende Sechs-Schritte-Strategie kann jeder Führungskraft eines Unternehmens helfen, erfolgreich die Auditierung auf eine nervenschonende Automatisierung umzustellen:

Schritt 1: Informationen erfassen

Dieser Schritt ist der mühsamste, doch der grundlegendste. Nach der ersten Sammlung ist das Fundament ausgehoben und es werden nachfolgende Aktualisierungen vergleichsweise einfach sein. In dieser Phase müssen die Fachkräfte alle Sicherheitsrichtlinien, Firewall-Zugriffsprotokolle, außerdem Dokumente aus früheren Audits, Anbieterinformationen und so weiter erfassen – also im Prinzip alles, was bei einem manuellen Audit-Vorgang berücksichtigt würde.

Schritt 2: Einen Management-Prozess definieren

Ein guter Change-Management-Prozess ist unerlässlich, um bei Firewall-Änderungen eine Nachvollziehbarkeit und festgelegte Verantwortlichkeit zu gewährleisten. Das Verfahren sollte dafür sorgen, dass jede Änderung vor der Durchführung ordnungsgemäß autorisiert wurde und protokolliert ist. So gewinnen die Administratoren eine ungekannte Übersicht aller vorgenommenen Änderungen und Genehmigungen.

Schritt 3: Die Sicherheit der Hardware und Betriebssysteme prüfen

Wegen der Corona-Pandemie und der Maßnahmen ist die Zahl der Fernarbeiter und tragbaren Geräte sprunghaft angestiegen. Jetzt müssen Unternehmen besonders sorgfältig darauf achten, dass jeder Endpunkt gesichert ist und die relevanten Patches umgehend erhält. Firewall- und Management-Dienste müssen bezüglich ihrer Hardware außerdem physisch geschützt werden, und nur ausgewiesenes Personal darf Zugriff und Zugang auf sie und zu ihnen haben. Eine Prüfung der Sicherheitslage ist unumgänglich, um rechtzeitig klar Schiff zu machen.

Schritt 4: Regeln bereinigen und strukturieren

Wie für jeden Prozess gilt besonders für diesen: Je sorgfältiger er durchgeführt wird, desto effizienter ist er und umso weniger Arbeit oder Fehler fallen künftig an. Regeln für Dokumente und Namenskonventionen sollten auf ihre Aktualität und Notwendigkeit geprüft und dann durchgesetzt werden, damit das Regelwerk von Beginn an möglichst gut organisiert ist. Identische Regeln sollten konsolidiert werden, und überflüssige schlicht gelöscht.

Schritt 5: Risiko bewerten und senken

Im fünften Schritt ist es an der Zeit, jede Regel nach ihrer Schutzwirkung zu bewerten, dabei die besonders riskanten Regeln zu ermitteln und die Bedrohungen nach Schwere zu priorisieren. Möglicherweise gibt es sogar Regeln, die gegen die Sicherheitsrichtlinien des Unternehmens verstoßen. Es kommen gerne auch solche vor, die jedem Nutzer oder Gerät den Zugriff und gewisse Aktionen uneingeschränkt erlauben. Es lohnt sich daher sehr, eine Liste dieser Regeln zu erstellen und sie dann genauestens zu analysieren, um Maßnahmen planen und ergreifen zu können.

Schritt 6: Optimieren und für Kontinuität sorgen

Von nun an werden die ersten fünf Schritte ständig verfeinert, um dafür zu sorgen, dass diese Prozesse so langlebig, unterbrechungsfrei und schlank wie möglich gestaltet sind.

Compliance auf hohem Niveau erreichen. Am Ende dieser koordinierten Umstrukturierung steht ein selbst aufgebautes Verfahren für die Auditierung, dass mithilfe einer guten Automatisierungslösung beinahe selbstständig arbeitet. Es erleichtert fortan das Leben aller beteiligten Mitarbeiter und lässt die Führungskräfte ruhiger schlafen, weil routinemäßige Compliance- und Audit-Maßnahmen nun wesentlich vereinfacht wurden. Künftig wird das Unternehmen somit nicht nur im Hinblick auf die Compliance besser abschneiden, sondern in der Lage sein, das hohe Compliance-Niveau langfristig aufrechtzuerhalten – ohne die Störungen oder Mühen, die mit schwerfälligen, aufwändigen und teuren manuellen Prozessen einhergehen.

Tal Dayan,

Tal Dayan,

Sicherheitsexpertin

bei AlgoSec

www.algosec.com

[1] https://experience.coalfire.com/securealitiescompliancereport2020/p/1

Illustration: © cosmaa /shutterstock.com

1883 Artikel zu „Compliance“

NEWS | IT-SECURITY

Datenschätze regelkonform schützen: Management von Datenbank-Sicherheit und Compliance

Die nahezu flächendeckende Digitalisierung von Wirtschaft und Gesellschaft und nicht zuletzt die Covid-19-Krise haben die Anforderungen an die Datenbank-Sicherheit und Compliance erheblich verschärft. Compliance und Sicherheit sind zwei eng miteinander verbundene Konzepte, die sich auf alle Datenbanken auswirken, die personenbezogene und andere sensible Daten speichern. Heutzutage umfasst die Datenbank-Sicherheit Vorkehrungen für den Schutz personenbezogener Daten;…

NEWS | LÖSUNGEN | SERVICES | AUSGABE 1-2-2021

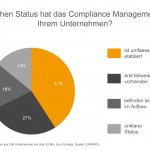

Compliance Management – Ein wichtiges Werkzeug der Unternehmenssteuerung

Jede informationsverarbeitende Organisation sieht sich zunehmend komplexer werdenden Regularien – extern wie intern – gegenüber. Ein ganzheitliches, integratives Compliance Management ist die Lösung.

NEWS | VERANSTALTUNGEN

IT für Banken und Versicherungen – noris network auf dem Onlineforum Compliance for Banks 2020

Rechenzentrumsbetreiber noris network AG ist Exklusivpartner des Fachkongresses Compliance for Banks, der in diesem Jahr am 3. November 2020 als Online-Event stattfindet. In einem Fachvortrag im Kongressprogramm informieren die Nürnberger IT-Spezialisten über ihre auf Banken und Versicherungen ausgerichteten Angebote an IT- und Rechenzentrumsdienstleistungen.

NEWS | WHITEPAPER

Whitepaper: Produkt-Compliance-Kompetenzen etablieren

Der Entzug von Produktzertifikaten oder die kostspielige Anpassung von Produkten, die Gefährdung von Audits und Zertifizierungen oder empfindliche zivil- bzw. strafrechtliche Maßnahmen – all das sind mögliche Konsequenzen, wenn Unternehmen die Produkt-Compliance unzureichend umsetzen. Sicherzustellen, dass alle rechtlichen Vorgaben korrekt eingehalten werden, wird allerdings eine immer anspruchsvollere Aufgabe – insbesondere aktuell in der Automobilbranche. Zurückzuführen…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Richtlinien und Compliance: Deutschland beim Thema Datenschutz weltweit führend

Studie beleuchtet zunehmende Herausforderungen für Unternehmen im Bemühen um die Sicherheit sensibler Daten aus Cloud, IoT und 5G. Während sich weltweit digitale Initiativen wie die Cloud oder das Internet der Dinge (IoT) beschleunigen und Datenmengen und -typen immer weiter ansteigen, nehmen deutsche Unternehmen beim Einsatz von Verschlüsselungslösungen für den Datenschutz eine führende Rolle ein.…

NEWS | PRODUKTMELDUNG

Persönliche Betreuung für IT und Compliance von Banken

noris network, Betreiber von Hochsicherheitsrechenzentren in Deutschland, bietet seinen Kunden aus dem Finanzsektor jetzt eine besonders intensive Form der Betreuung: Als IT-Service-Manager stehen spezielle noris network Mitarbeiter und Mitarbeiterinnen Finanzinstituten nicht nur als zentrale Ansprechpartner für alle von noris network bezogenen IT-Services, sondern zugleich als Fachleute mit Praxiswissen zu Compliance zur Seite. Die IT-Service-Manager übersetzen…

NEWS | BUSINESS | EFFIZIENZ | TIPPS

5 Kardinalfehler im Regulatory Compliance Management – und wie man sie vermeidet

Regulatory Affairs und Product Stewardship Manager haben es dieser Tage nicht leicht: Eine ständig steigende Zahl neuer Vorschriften sorgt für eine Flut an Anfragen. Dennoch müssen sie die Einhaltung aller Regelungen jederzeit sicherstellen. 5 Tipps entlasten die Compliance-Abteilung und richten sie neu aus. Regulatory Affairs Manager müssen sich mit einem immer komplexeren Regelwerk auseinandersetzen.…

NEWS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | AUSGABE 5-6-2020

Compliance 2.0 – Das Ergebnis einer dynamischen Welt

Um für die Digitalisierung gewappnet zu sein, müssen sich Organisationen intern wie extern auf neue Compliance-Vorschriften einstellen. Dabei berücksichtigt werden muss die Frage nach Verantwortlichkeit und Nachweisbarkeit einer Entscheidung.

NEWS | GESCHÄFTSPROZESSE | KÜNSTLICHE INTELLIGENZ

Compliance: 5 Gründe, warum die Nachvollziehbarkeit von Entscheidungen so wichtig ist

Compliance stellt Banken heute vor derartige Herausforderungen, dass sie dem mit menschlicher Arbeitskraft allein nicht mehr gewachsen sind. Zahlreiche neue Gesetze und Verordnungen und gleichzeitig immer professioneller werdende kriminelle Aktivität machen die Arbeit von Compliance-Abteilungen zunehmend komplexer. Unterstützung durch künstliche Intelligenz (KI) in Form von Machine Learning (ML) kommt da wie gerufen, um bei der…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | ONLINE-ARTIKEL

Das Geschäftsgeheimnisgesetz: Von Compliance und konkreten Maßnahmen bis zur Durchsetzung von Ansprüchen

Lange Zeit regelte das Gesetz gegen unlauteren Wettbewerb (konkret die §§ 17 ff. UWG) in Deutschland den Schutz von Betriebs- und Geschäftsgeheimnissen. Am 26. April 2019 ist das Geschäftsgeheimnisgesetz (GeschGehG) in Kraft getreten. Seitdem hat sich für Unternehmen vieles verändert. Das Gesetz zum Schutz von Geschäftsgeheimnissen und damit eine komplett neue Herangehensweise ist die…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE

Compliance: Kollege Computer als Kompagnon

Sechs Ansatzpunkte, die die Einhaltung externer und interner Regularien im Mittelstand erleichtern. Gesetze, Verordnungen und andere Regelwerke vermehren sich beständig, sie wachsen und gedeihen. Manuell lässt sich die Befolgung sämtlicher Regularien nicht mehr prüfen, geschweige denn dokumentieren. Der ERP-Lösungsanbieter proALPHA zeigt in sechs Beispielen, wie ein ERP-System die Compliance wesentlich erleichtern kann. EU-Verordnungen, Bundes-…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY

Berechtigungsmanagement: Compliance-Herausforderungen und ihre Lösungen

Unternehmen sind stets gefordert, ihre Zugriffsrechte auf IT-Systeme Compliance-gerecht zu organisieren. Wer darf was und zu welchem Zweck? Aufgrund ihrer Komplexität stoßen sie dabei häufig auf Probleme. Doch stringente Rollenkonzepte unterstützt von Software-Tools können helfen, das Berechtigungsmanagement sicherer zu gestalten — und zugleich die Effizienz im Unternehmen zu steigern. Angenommen, ein Auszubildender tritt zu seinem…

NEWS | TRENDS INFRASTRUKTUR | DIGITALE TRANSFORMATION | INFRASTRUKTUR | TRENDS 2019

Die wahren Kosten der Legacy-Infrastruktur: Probleme mit Compliance, Budget und Leistung

Die Studie »Data-Driven Transformation in Europe« belegt, dass lediglich 58 % der Führungskräfte für Informations- und Kommunikationstechnologie (IKT) in Behörden und Ämter zuversichtlich sind, mit ihrer aktuellen Dateninfrastruktur strategische Transformationsziele erreichen zu können [1]. Die Umfrage unter hochrangigen Führungskräften im IKT-Bereich ergab, dass die derzeitige Dateninfrastruktur die operative Agilität beeinträchtigt (84 Prozent), die Betriebskosten erhöht…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | STRATEGIEN | TIPPS | WHITEPAPER

So wird Compliance vom notwendigen Übel zum Erfolgsmodell

Fünf Stufen der Entwicklung von »Augen zu und durch« bis zur Integration von Compliance in die Geschäftsstrategie und -kultur für unternehmerische Vorteile. Spätestens nach einer Nacht in U-Haft wird Managern klar, dass Compliance-Verstöße doch ernsthaftere Auswirkungen haben können, als manch einem bewusst ist – so die Erfahrung eines Wirtschaftsstrafverteidigers in einem Artikel der Wirtschaftswoche [1].…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | IT-SECURITY | ONLINE-ARTIKEL

Die Bedeutung von Governance, Risiko und Compliance für die Cybersicherheit

Geht es um die Cybersicherheit, steht der Themenkomplex »Governance, Risk and Compliance (GRC)« oft nicht im Fokus. Er wird nicht selten als bürokratische Hürde angesehen, die der Gefahrenabwehr im Weg steht. Die Bedeutung von GRC sollte jedoch nicht unterschätzt werden. Schließlich hilft ein gezieltes Programm Unternehmen dabei, ihre Sicherheits- und Compliance-Ziele zu erreichen. Gut umgesetzt…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | TRENDS 2019 | STRATEGIEN

IT-Trends des Jahres 2019: DSGVO-Compliance, Privacy by Design, Multi-Faktor-Authentifizierung, BYOx-Security und Security-Automation

Studie: Digitalisierung ausbaufähig, intelligente Technologien im Kommen. Ihren Erfolg bei der Digitalisierung stufen Unternehmen in Deutschland, Österreich und der Schweiz wie im Vorjahr durchschnittlich als mittelmäßig ein [1]. Angesichts der großen Anstrengungen in diesem Bereich und der hohen Ausgaben für die Digitalisierung ist diese Bilanz ernüchternd. Als technologischer Trend zeigt sich, dass mehr als zwei…

NEWS | TRENDS INFRASTRUKTUR | BUSINESS INTELLIGENCE | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | FAVORITEN DER REDAKTION | TRENDS 2019 | INFOGRAFIKEN | SERVICES

Compliance als Haupttreiber von Data Governance

Die Datenschutzgrundverordnung (DSGVO) entfaltet ihre Wirkung und zwingt Unternehmen zur Umsetzung von Data Governance, insbesondere im europäischen Raum. Ein gut definierter Data-Govnernance-Prozess hilft, die Sichtweisen von Datensammlern und Datenkonsumenten näher zusammenzubringen und so insgesamt zu einer besseren Datenqualität beizutragen. Das Business Application Research Center (BARC) veröffentlicht »How To Rule Your Data World«, eine weltweite…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Cybersicherheit und Compliance: Wie Sie Mitarbeitende ins Boot holen

Der Oktober stand wie immer ganz im Zeichen nationaler Cybersicherheit. Tendenziell kein schlechter Zeitpunkt Mitarbeitende in Sachen Cybersicherheit auf den aktuellen Stand zu bringen. Dazu bedarf es allerdings etwas mehr als nur Informationen zu verteilen. Firmen brauchen stattdessen umsetzbare Strategien, die nicht nur unterstreichen wie wichtig Cybersicherheit ist, sondern die Mitarbeitende aktiv und kontinuierlich einbeziehen.…

NEWS | IT-SECURITY | KOMMENTAR

Gute Sicherheitslösungen brauchen keine Compliance-Argumentation

Anbieter von Sicherheitssoftware werben mit dem Argument »Herstellen von Compliance-Konformität«. Es stellt sich aber die Frage, was wichtiger ist: Compliance oder Sicherheit? Soll mit der Compliance-Argumentation vielleicht vertuscht werden, dass die Lösungen keine zuverlässige Sicherheit bieten? Der Verdacht drängt sich auf. Es gibt heute Hunderte von verschiedenen IT-Sicherheitslösungen. Unternehmen und Behörden können kaum den Überblick…

NEWS | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | TIPPS

Sichere Speichermedien und USB-Device-Management bieten Ansatzpunkte für schnell realisierbare DSGVO-Compliance

Weniger als ein Monat bis zum »DSGVO-Stichtag« 25.05.2018: Unternehmen haben nun entweder die Weichen bereits gestellt und können sich beruhigt zurücklehnen – oder aber, die massiven Änderungen im Datenschutz wurden bisher mehr oder weniger bewusst ignoriert. Für den ganz großen Wurf ist es jetzt eigentlich deutlich zu spät. Doch anstatt zu kapitulieren, lässt sich mit…

NEWS | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | TIPPS

Sichere Speichermedien und USB-Device-Management bieten Ansatzpunkte für schnell realisierbare DSGVO-Compliance

Weniger als ein Monat bis zum »DSGVO-Stichtag« 25.05.2018: Unternehmen haben nun entweder die Weichen bereits gestellt und können sich beruhigt zurücklehnen – oder aber, die massiven Änderungen im Datenschutz wurden bisher mehr oder weniger bewusst ignoriert. Für den ganz großen Wurf ist es jetzt eigentlich deutlich zu spät. Doch anstatt zu kapitulieren, lässt sich mit…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | OUTSOURCING | RECHENZENTRUM | SERVICES | TIPPS

Compliance im Multi-Cloud-Zeitalter

Die Multi-Cloud ist heute Realität. Dazu kommt, dass Public Clouds grundsätzlich weltweit verteilt sind. Dies führt zu neuen Herausforderungen bei Compliance und Datenschutz. Denn hier sind oft nationale Regeln zu berücksichtigen. Um bei der Cloud-Nutzung die Compliance sicherzustellen, sind laut Rackspace folgende Punkte zu berücksichtigen: Der Cloud-Provider Viele Cloud Service Provider (CSP) erfüllen inzwischen…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | AUSGABE 3-4-2018

DSGVO-Compliance in der Kommunikation – Die sieben häufigsten Fehler bei der digitalen Kommunikation

Viele Unternehmen gehen zu sorglos mit ihrer digitalen Kommunikation um. Damit riskieren sie den Verlust von Betriebsgeheimnissen und laufen Gefahr, gegen gesetzliche Vorgaben wie die Datenschutzgrundverordnung (DSGVO) der Europäischen Union zu verstoßen. Das kann in beiden Fällen große Schäden verursachen und extrem teuer werden. Die Brabbler AG, Spezialist für sichere digitale Kommunikation, erläutert die sieben gängigsten Fehler.

NEWS | PRODUKTMELDUNG

IFS stattet seine Business Software mit Funktionen zur DSGVO-Compliance aus

Neue Funktionen in IFS Applications und IFS Field Service Management unterstützen Unternehmen dabei, personenbezogene Daten gemäß EU-Datenschutzgrundverordnung vorzuhalten und zu verarbeiten. Der global agierende Anbieter von Business Software IFS (www.ifsworld.com/de/loesungen/ifs-applications) hat spezielle Funktionen für IFS Applications veröffentlicht, die Unternehmen die Compliance mit der neuen Datenschutzgrundverordnung (DSGVO) der EU erleichtern. Über ein Update im…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | TRENDS 2018 | IT-SECURITY | RECHENZENTRUM | STRATEGIEN

Cyberbedrohungen: Angriffe werden aggressiver und zielgerichteter, mangelnde DSGVO-Compliance kann erpressbar machen

Vor allem gezielte, strategische und profitbringende Angriffe sind auf dem Vormarsch. Der neue Sicherheits-Roundup von Trend Micro mit dem Titel »Das Paradoxon der Cyberbedrohungen« bündelt aktuelle Forschungsergebnisse der IT-Sicherheitsfirma zur derzeitigen IT-Bedrohungslage. Wie daraus hervorgeht, konnten die Sicherheitsforscher im Jahr 2017 eine deutliche Zunahme bei Ransomware, dem Mining von Kryptowährungen und Business-E-Mail-Compromise (auch bekannt als…

NEWS | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN

Mit Technologie DSGVO-Compliance sicherstellen

Die Bedeutung von Technologie im Hinblick auf die Einführung neuer EU-Vorschriften zum Datenschutz. Die europäische Datenschutzgrundverordnung (DSGVO) tritt ab dem 25. Mai 2018 mit dem Ziel in Kraft, den Datenschutz für alle Personen innerhalb der EU zu stärken und zu vereinheitlichen. Sanktionen für Datenschutzverletzungen belaufen sich auf bis zu 20 Millionen Euro oder bis zu…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY | OUTSOURCING | RECHENZENTRUM | SERVICES

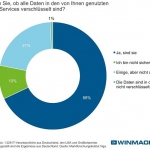

Cloud: Unternehmen haben Nachholbedarf bei Sicherheit, Management und Compliance

Ein Drittel der IT-Verantwortlichen kann keine umfassende Verschlüsselung von Daten in der Cloud sicherstellen. Für über 53 % der Teilnehmer ist die IT-Verwaltung durch cloud-basierte Services komplexer geworden. Nur 32 % der Befragten fühlen sich verantwortlich für die Datensicherheit in der Cloud. WinMagic hat gemeinsam mit dem Marktforschungsunternehmen Viga IT-Verantwortliche in Deutschland, den USA…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES | STRATEGIEN | TIPPS

Mit Tax Compliance auf Nummer sicher

Steuerliche Fehler werden immer strenger verfolgt. Schutz bietet ein innerbetriebliches Kontrollsystem, das die Einhaltung steuerlicher Vorgaben überwacht. Auch Mittelständler sollten sich mit der Thematik befassen. Gesetze, Urteile, Vorschriften: Ständig wechselnde Vorgaben machen es Firmen schwer, in Steuerangelegenheiten auf dem Laufenden zu bleiben. Leicht schleichen sich Fehler ein, die steuerliche Auflagen verletzen. Mit ausgefeilten Prüfverfahren…

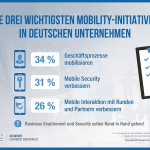

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | TRENDS MOBILE | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY | SERVICES

Mobility-Lösungen sollen Innovation, Sicherheit und Compliance vereinen

EMM entwickelt sich hin zu UEM und Management von IoT-Geräten. Enterprise Mobility Management (EMM) entwickelt sich in Richtung Unified Endpoint Management und in Richtung Verwaltung von IoT-Devices. Von den entsprechenden Managementtools erwarten Unternehmen, dass sie Innovation im Zuge der Digitalisierung ermöglichen und gleichzeitig Sicherheit und Compliance stärken. Das zeigt eine aktuelle Studie der International…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | SERVICES | TIPPS

EU-DSGVO: Compliance-Check testet Datenschutzpraxis von Unternehmen auf Herz und Nieren

Testergebnis gibt individuelle Handlungsempfehlungen und Praxishilfen. Der europäische Security-Hersteller ESET stellt ab sofort Organisationen und Unternehmen einen umfassenden Compliance-Check zum Datenschutz kostenlos unter dsgvo.eset.de zur Verfügung. Das Online-Tool dient als Praxishilfe zur Umsetzung der kommenden EU-Datenschutz-Grundverordnung. Damit können Verantwortliche und Entscheider ihren Status Quo in puncto Sicherheit und Unternehmensrichtlinien bestimmen und so prüfen, ob sie…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2017 | INFOGRAFIKEN | IT-SECURITY | OUTSOURCING | RECHENZENTRUM | SERVICES

Unternehmen sehen Verantwortung für Datensicherung, Datenschutz und Compliance allein bei Cloud Service Providern

Cloud first dominiert die IT-Strategien: Organisationen investieren ein Fünftel ihres IT-Budgets der nächsten zwei Jahre in die Cloud. Die Mehrheit der befragten Unternehmen verfolgt eine Cloud-First-Strategie, wenn sie neue Anwendungen aufsetzen oder Workloads bearbeiten wollen. Nur ein Prozent der Firmen wird die Cloud in den kommenden zwei Jahren nicht einsetzen. In Deutschland sehen sogar…

NEWS | BUSINESS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | SERVICES | STRATEGIEN | AUSGABE 9-10-2017

Vom Manager zum Datenschützer – Sturmfest durch die bevorstehende Compliance-Herausforderung

Am 25. Mai 2018 wird die EU-Datenschutz-Grundverordnung (DSGVO) wirksam. Bis dahin müssen sich Unternehmen auf die komplexen Regelungen vorbereitet haben, denn bei Missachtung können erhebliche Sanktionen anfallen.

NEWS | BUSINESS | GESCHÄFTSPROZESSE | INFRASTRUKTUR | IT-SECURITY | STRATEGIEN | AUSGABE 7-8-2017

Governance, Risk und Compliance – Risikoanalysen für kritische IT-Infrastrukturen

Risikoanalysen sind das Fundament für den systematischen Aufbau und die Verbesserung der Informationssicherheit in jeder Institution. Nur die Kenntnis der Risikolage ermöglicht es, gezielte und wirkungsvolle Maßnahmen zur Risikominimierung zu ergreifen.

NEWS | IT-SECURITY | LÖSUNGEN | AUSGABE 5-6-2017

IT-Compliance durch Aufzeichnung des Datenverkehrs – Kein Rätselraten mehr über Netzwerkdaten

Die Liste der Anforderungen an die IT-Compliance wird länger: Neue Gesetze, wie die EU-Datenschutz-Grundverordnung (DSGVO) oder die Richtlinie 2014/65/EU (MiFID II) zur Regulierung der Märkte für Finanzinstrumente, sowie interne Vorgaben stellen neue Herausforderungen an die IT-Compliance. Um diese zu bewältigen, ist es unerlässlich, seine Unternehmensdaten genau zu kennen. Doch das ist leichter gesagt als getan.

Eine Aufzeichnung des Datenverkehrs führt zu mehr Transparenz und trägt wesentlich zu einer höheren IT-Compliance und damit auch zu einer besseren IT-Sicherheit bei.

TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS KOMMUNIKATION | KOMMUNIKATION | ONLINE-ARTIKEL | SERVICES

Der Vertrieb ist ein Alptraum für jeden Compliance Officer

Neue Umfrage zeigt: 77 Prozent der Unternehmen wissen nicht, ob sich Vertriebsmitarbeiter an Gesetze, Richtlinien und interne Regeln halten. Bewusstsein für Korruption fehlt bei den meisten Vertriebsmitarbeitern. Eine gute Flasche Wein, eine Einladung in ein Sterne-Restaurant, Karten für ein Sportturnier – was ist ein angemessenes Geschenk unter Geschäftspartnern und was ein Bestechungsversuch? Gerade im Vertrieb,…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | IT-SECURITY

Selbstbezogen und ineffektiv: deutsche Behörden hinken bei Compliance hinterher

Moderne Präventionsmethoden sind kaum bekannt. Verstöße werden oft nicht geahndet. Mangel an Transparenz und Offenheit gefährdet öffentliches Vertrauen. Das Thema Compliance ist in der öffentlichen Verwaltung bisher kaum angekommen. Das zeigt eine aktuelle Umfrage der Hochschule für angewandte Wissenschaften Würzburg-Schweinfurt und des Softwareherstellers Recommind unter Mitarbeitern deutscher Behörden. Demnach setzt nicht einmal jede vierte untersuchte…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | TIPPS

Europäische Datenschutzrichtlinie GDPR: Compliance-Countdown

Unternehmen haben nur noch 24 Monate Zeit, um die Bestimmungen der neuen Datenschutzrichtlinie der EU (General Data Protection Regulation (GDPR)) umzusetzen. Unternehmen, die in Europa Geschäfte machen oder europäische Kunden haben, müssen die Richtlinie nun in 24 Monaten implementieren. Sie sind verpflichtet, die Verantwortlichkeit für die Datensicherheit und den Datenfluss zwischen EU-Mitgliedsstaaten und Ländern außerhalb…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY | OUTSOURCING

Sicherheit und Compliance für die Cloud

Mit zunehmender Migration zur Cloud werden Sicherheit und Compliance wichtiger als je zuvor. Dies ergab der globale Bericht »Blue Skies Ahead? The State of Cloud Adoption« von Intel Security. Die Unternehmen treiben den Wechsel in die Cloud verstärkt voran. 80 Prozent des IT-Budgets soll innerhalb der nächsten 16 Monate in Cloud-Computing-Dienste investiert werden. Die meisten IT-Sicherheitsexperten vertrauen…

NEWS | TRENDS SECURITY | BUSINESS | GESCHÄFTSPROZESSE | TRENDS 2016 | IT-SECURITY

Compliance-Regelungen werden häufig gezielt umgangen

Business Manager klagen über Zusatzaufwand und zu enge Entscheidungsspielräume. Compliance-Vorschriften häufig nicht praxistauglich genug. Die Business-Manager haben ein zwiespältiges Verhältnis zum Compliance Management in ihren Unternehmen. Auf der einen Seite sehen sie darin eine Notwendigkeit, andererseits fühlen sie sich nach einer Carmao-Studie davon behindert und es werden Compliance-Regelungen häufig gezielt umgangen. Derzeit besteht der Erhebung…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | ONLINE-ARTIKEL

IT-Compliance im Kontext von Enterprise Content Management

Compliance ist ein omnipräsentes und viel diskutiertes Thema in Vorstandsetagen und Fachabteilungen. Aber nur wenige haben das Thema wirklich verstanden. Allerdings wird das Thema wirklich praxisnah erst, wenn man es in einem konkreten Anwendungskontext betrachtet. Der Artikel erklärt, was IT-Compliance bedeutet und wie das Thema im Umfeld Enterprise Content Management, also dem Verwalten von Dokumenten…