Illustration: Absmeier

Beim Schutz von Unternehmen vor Infiltration, Datendiebstahl und der Störung der Geschäftsabläufe durch Cyberkriminelle bedeutet »Wissen« ist Macht. Mit dem Aufbau von Threat-Intelligence-Teams und der Umsetzung von CTI-Programmen (Cyber Threat Intelligence) wollen Unternehmen von einer reaktiven in eine proaktive Verteidigungsposition wechseln.

Es deutet sich eine gewisse Form von wachsender Zustimmung in den Unternehmen an, dass CTI-Aktivitäten einen Nutzen bringen. Daher gehen Unternehmen immer strategischer vor, wenn es darum geht, wie sie den internen Aufklärungsprozess umsetzen. Dies ist ein gutes Zeichen dafür, dass die CTI als Bestandteil der Cybersicherheitsstrategien von Unternehmen immer mehr an Bedeutung gewinnt.

Sehr wichtig ist es, dass CTI-Aufgaben aus einer Kombination von internen Teams und externen Dienstleistungsanbietern erledigt werden. Diese Kombination aus externen Ressourcen und internem Fachwissen bedeutet, dass Organisationen die Bedrohungen, denen sie ausgesetzt sind, besser verstehen und ihnen somit auch effizienter begegnen können.

Am Anfang und im Zentrum eines wirksamen CTI-Programms stehen klar definierte Threat-Intelligence-Anforderungen. Diese legen die spezifischen Fragen und Anliegen fest, mit denen sich das Programm befassen muss, um sicherzustellen, dass die richtigen Daten erhoben werden und die Analysten den entsprechenden Schwerpunkt auf die relevanten Bedrohungsbereiche legen. Sie sind von entscheidender Bedeutung, wenn es darum geht, den geschäftsspezifischen Kontext für CTI-Programme bereitzustellen, damit sie die wertvollsten Ergebnisse für diese Organisation liefern.

Ein weiteres positives Zeichen ist die wachsende Zahl derer, die zu den CTI-Anforderungen beitragen. Deutlich mehr dieser Beiträge stammten von Security-Teams, Incident-Response-Teams und Führungskräften, was zeigt, dass eine vielfältige Gruppe von Interessenvertretern dazu beiträgt, sowohl die taktische als auch die strategische Ausrichtung des CTI-Programms voranzutreiben. Der nächste Reifegrad wird darin bestehen, dass die Threat-Intelligence-Anforderungen regelmäßiger und strukturierter überprüft werden und nicht mehr Ad-hoc oder auf unbekannter Grundlage.

Wenn es darum geht, Daten zu sammeln, um den Threat-Intelligence-Anforderungen gerecht zu werden, sind sowohl Open-Source-Feeds als auch CTI-spezifische Anbieter gefragt. Mehr und mehr Unternehmen sammeln und analysieren die Bedrohungsdaten auch intern, um extern beschaffte Daten zu ergänzen.

Angesichts dieser Fülle von Daten, stellt sich die Frage, wie diese Unternehmen die großen Mengen an Informationen verarbeiten, um verwertbare Erkenntnisse zu gewinnen. Interessant ist beispielweise, welcher Automatisierungsgrad verwendet wird, um die CTI-Teams zu entlasten. Dass die Automatisierung erst langsam populärer wird liegt daran, dass die Mehrzahl der Verarbeitungsaufgaben entweder manuell oder halbautomatisch erledigt werden.

Beim CTI-Management ergibt sich ein etwas besseres Bild, da mehr Organisationen über Automatisierung in SIEM-Plattformen und CTI-Management-Plattformen berichten. Die Automatisierung und die Abstimmung der Tools auf den Kontext, die Prioritäten und die spezifischen Bedrohungen, mit denen Unternehmen konfrontiert sind, werden zunehmen. Sie unterstützt Analysten dabei, ihre Bemühungen auf die Bereiche zu konzentrieren, in denen die menschliche Bewertung am effektivsten ist, um proaktiver auf Bedrohungen zu reagieren.

Ein weiteres Zeichen dafür, dass dieser Ansatz reift, ist, wenn sich der Schwerpunkt von operativen Überlegungen was Tools und Teams leisten können, auf die Messung der Wirksamkeit ihrer Aktionen verlagert.

Die unsichere Cyber- und physische Umgebung und die neuen Bedrohungen, die sich aus der Covid-19-Pandemie ergeben, bedeuten heute mehr denn je, dass Threat-Intelligence-Analysten Daten und Strategien zur Bewältigung von Bedrohungen austauschen müssen.

Beweise dafür, dass die CTI immer mehr angenommen wird und sich für eine größere Anzahl von Organisationen als je zuvor bewährt, gibt es mittlerweile einige, etwa bei bitcoin circuit. Wenn Bedrohungsinformationen effektiv gesammelt, integriert, automatisiert, nach Prioritäten geordnet und zwischen Analysten und breiteren Interessengruppen ausgetauscht werden, werden Organisationen agiler und effektiver bei der Bewältigung der Bedrohungen, mit denen sie konfrontiert sind.

530 Artikel zu „Cyber Threat Intelligence“

NEWS | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Threat Intelligence – die Grundlage für Cybersicherheit

Über die wachsende Rolle von Threat Intelligence für die Cybersicherheit und wie sie im Rahmen eines umfassenden Cyber-Abwehrprogramms effektiv genutzt werden kann. Im Bereich Cybersicherheit ist man umso besser gerüstet, je mehr man über potenzielle Bedrohungen für sein Unternehmen weiß. Threat Intelligence, auf Deutsch das »Wissen über Bedrohungen« beschreibt die Sammlung aller sicherheitsrelevanten Informationsquellen.…

NEWS | TRENDS SECURITY | IT-SECURITY

Cyberangriffe – Hacker werden immer schneller und präziser

Die Gefahr Opfer einer Cyberattacke zu werden nimmt stetig zu – das untermauert der neueste OverWatch-Report von CrowdStrike. Allein im vergangenen Jahr beobachteten die Threat Hunter 60 Prozent mehr Angriffsversuche als im Vorjahreszeitraum. Aber nicht nur die Zahl der Angriffsversuche ist gestiegen – der Report zeigt außerdem auf, dass sich E-Crime-Angreifer dreimal schneller als noch…

NEWS | TRENDS SECURITY | TRENDS 2022 | IT-SECURITY

Komplexität in deutschen Unternehmen untergräbt Cybersicherheit

Vier von fünf IT-Führungskräften in Deutschland sehen die Komplexität in ihren Unternehmen auf einem zu hohen Level. Das führt zu besorgniserregenden Risiken für die Bereiche Cybersicherheit und Datenschutz. Mehr als die Hälfte der Befragten erwartet eine Zunahme der Cyberkriminalität – doch nur 21 Prozent setzen relevante Technologien wie Real-Time-Threat-Intelligence als integralen Bestandteil ihres Betriebsmodells ein.…

AUSGABE 9-10-2021 | SECURITY SPEZIAL 9-10-2021 | NEWS | IT-SECURITY | ADVERTORIAL

Wie können sich Unternehmen auf Cyberangriffe vorbereiten? – Die 1-10-60-Regel

Viele Unternehmen unterschätzen immer noch die Gefahr, die von Cyberbedrohungen ausgeht. Dabei wird diese immer realer, wie ein Blick auf die aktuelle Bedrohungslandschaft zeigt.

AUSGABE 9-10-2021 | SECURITY SPEZIAL 9-10-2021 | NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Cyberbedrohungen und wie sie aufzuspüren sind: Entdecken, nachverfolgen, bekämpfen

Microsoft Exchange, Colonial Pipeline und jüngst Kaseya: Die Liste von Unternehmen, die allein in diesem Jahr Cyberangriffen zum Opfer fielen, wird jeden Tag länger. Die Entwicklung zeigt: Präventive Security reicht längst nicht mehr aus – für optimalen Schutz sind neue Ansätze nötig. Ein smartes, KI-gestütztes Netzwerkmonitoring als ergänzender Baustein des IT-Sicherheitskonzepts spürt solche Bedrohungen auf, bevor Unternehmen oder Behörden geschädigt werden.

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Checkliste: Wie cyber-smart bist du?

Cybersicherheit ist ein überwältigendes Thema in der heutigen Zeit. Gerade jetzt, wenn wir einen Großteil unseres Lebens online verbringen. Es gibt aber Tipps und Tricks, wie wir uns »cyber-smart« – also umsichtig und sicher – im Netz bewegen können. Zum Cyber-Security-Awareness-Monat gibt LastPass fünf Schritte an die Hand, die jeder umsetzen kann. Sichere Passwörter…

NEWS | IT-SECURITY | TIPPS

XDR: Wie Sicherheitsteams Cyberangriffe frühzeitig erkennen und abwehren können

Sicherheitsteams haben aufgrund der Implementierung von neuen Technologien und Remote-Work-Prozessen zunehmend Schwierigkeiten, die Kontrolle über die komplexe Unternehmens-IT zu behalten. In Sachen IT-Sicherheit kann dies zu Problemen führen, da sich Cyberbedrohungen nicht mehr effektiv abwehren lassen. Eine einheitliche Plattform, die sämtliche Sicherheitsfunktionen zentralisiert, schafft Transparenz und effizientes Bedrohungs-Management. Tanja Hofmann, Lead Security Engineer bei McAfee…

NEWS | IT-SECURITY | SERVICES

Gesundheitswesen gerät zunehmend ins Visier von Cyberangreifern

Das Gesundheitswesen steht durch die Covid-19-Pandemie mehr denn je im Fokus der Öffentlichkeit – und auch im Visier von Hackern. Cyberattacken werden in immer größerem Umfang registriert. Folglich müssen Unternehmen auch das Thema Cybersecurity wesentlich stärker als in der Vergangenheit adressieren, meint NTT Ltd. Auch das neue Krankenhauszukunftsgesetz zielt auf eine Verbesserung der Cybersecurity ab.…

NEWS | IT-SECURITY | STRATEGIEN

Ansatz um Cybererpresser ins Leere laufen zu lassen

Wiederherstellung nach Ransomware-Angriffen mit Zero Trust Data Management. »Die Bedrohung durch schwerwiegende Ransomware-Angriffe stellt eine klare und gegenwärtige Gefahr für Ihr Unternehmen dar.« Diese Warnung ist eine reale Empfehlung des US-Justizministeriums vom Juni 2021. Nur wenige Tage zuvor hatte Christopher Krebs, der frühere Leiter der Cybersecurity and Infrastructure Security Agency des US-Heimatschutzministeriums, vor dem…

NEWS | BUSINESS | BUSINESS INTELLIGENCE | STRATEGIEN | AUSGABE 7-8-2021

Augmented Analytics, Realtime und mehr – »Active Intelligence ist die neue Generation von BI«

Im Interview erläutert Wolfgang Kobek, Senior Vice President EMEA beim Data Analytics Experten Qlik, warum sich die zunehmende Datenflut mit herkömmlicher Business Intelligence nicht mehr bewältigen lässt und warum es wichtig ist, am Thema Data Literacy dranzubleiben.

NEWS | IT-SECURITY | TIPPS | AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021

Auf IT-Desaster angemessen reagieren – Cyberkatastrophe – Und nun?

Da war er – Anfang Juli wurde der erste Cyber-Katastrophenfall Deutschlands ausgerufen. Getroffen hatte es den Landkreis Anhalt-Bitterfeld. Es handelte sich um einen weiteren Fall eines Angriffs mit Hilfe von Ransomware, bei dem im Erfolgsfall Daten auf den Systemen verschlüsselt werden und gegen »Lösegeld« der passende Schlüssel geliefert wird, um die Daten wieder zu entschlüsseln.

NEWS | IT-SECURITY

Chinesische Angreifer attackieren Telkos mit dem Ziel umfassender Cyberspionage

DeadRinger-Untersuchung dokumentiert Angriffstrends, bei denen externe Service-Provider benutzt werden, um vielfältige Ziele zu erreichen. Cybereason ist es gelungen, verschiedene bislang nicht anderweitig identifizierte Cyberangriffe aufzudecken, die große Telekommunikationsanbieter in ganz Südostasien infiltrieren. Ähnlich wie bei den jüngsten Angriffen auf SolarWinds und Kaseya kompromittierten die Angreifer externe Service-Anbieter – in diesem Fall Telekommunikationsunternehmen – mit…

NEWS | TRENDS SECURITY | IT-SECURITY

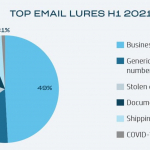

Cybersecurity-Report: Hacker werden immer raffinierter und teilen sich Computer-Vision-Tools

Weiterhin starkes Wachstum bei Monetarisierungs- und Hacking-Tools – Anwender fallen auf bewährte Tricks rein. HP veröffentlicht mit dem neuen globalen »Threat Insights Report« eine Analyse von realen Cybersecurity-Angriffen und Schwachstellen. Die Studie zeigt: Cybercrime-Aktivitäten nehmen rasant zu und werden immer raffinierter. Im zweiten Halbjahr 2020 sowie im ersten Halbjahr 2021 stieg etwa die Anzahl…

NEWS | IT-SECURITY | KOMMENTAR

Krieg gegen Ransomware: Die EU sendet klares Signal und setzt Mittel aus dem Verteidigungsetat für Maßnahmen gegen Cyberangriffe ein

Kommentar von Eric Waltert, Regional Vice President DACH bei Veritas Technologies Die Europäische Union (EU) verdeutlicht mit der Einberufung der neu geschaffenen Joint Cyber Unit, wie ernst sie die aktuelle Bedrohungslage durch Hacker nimmt. Die Cyber-Einheit soll auch mit Mitteln aus dem europäischen Verteidigungsetat Hackerangriffe wie Ransomware bekämpfen. Damit setzt die EU ein Zeichen, dass…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Data Breach Investigations Report: Cyberkriminalität floriert während der Pandemie

Die Zunahme von Phishing- und Ransomware-Attacken – zusammen mit einer weiterhin hohen Zahl von Angriffen auf Webapplikationen – bestätigt ein Jahr mit vielen Sicherheitsherausforderungen. Das Wichtigste im Überblick: Der Bericht analysiert 29.207 Qualitätsvorfälle, von denen 5.258 bestätigte Sicherheitsverletzungen waren Phishing-Angriffe stiegen um elf Prozent, während Angriffe mit Ransomware um sechs Prozent zunahmen Bei 85…

NEWS | IT-SECURITY | WHITEPAPER

Cybersicherheit: Vier Eckpfeiler zur Absicherung digitaler Innovationen in der Produktion

Heute ist nahezu jeder stark digitalisierte oder automatisierte Industriezweig mit dem Risiko einer Cyberbedrohung konfrontiert. Ein gutes Beispiel, dass die möglichen Auswirkungen auf eine Lieferkette in der Fertigung zeigt, ist die Halbleiterbranche. Ein Cyberangriff auf eine Halbleiter-Fertigungsstätte (Fab) kann in weniger als einem Tag Schäden von mehreren Millionen Euro verursachen. TXOne Networks, Spezialist für OT-Sicherheitslösungen,…

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

CYNET – Die weltweit erste autonome Breach-Protection-Plattform – Umfassende präventive Cybermaßnahmen

Eine einheitliche, cloudbasierte Plattform bietet einen perfekten Schutz der IT-Infrastruktur. Durch das Abdecken mehrerer Bereiche steht eine wesentlich größere Datengrundlage zur Verfügung, wodurch bessere Ergebnisse geliefert werden können. Dies begünstigt die Automation.

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

DDoS Threat Report: Aufgrund der Pandemie so viele Angriffsziele wie nie zuvor

Steigende Zahl von DDoS-Angriffstools und gewaltige Botnets ermöglichen es Cyberkriminellen, verheerende DDoS-Angriffe durchzuführen. Der aktuelle DDoS Threat Intelligence Report von A10 Networks zeigt, dass die Pandemie nicht nur weitreichende gesellschaftliche Folgen hatte, sondern auch immensen Einfluss auf die Bedrohungslage im digitalen Raum genommen hat [1]. Insbesondere durch die stetig steigende Anzahl an DDoS-Angriffstools und aufgrund…

TRENDS 2021 | NEWS | TRENDS SECURITY

Cybercrime: Healthcare in 2020 gefährdetste Zielgruppe

Ransomware bleibt ein Hauptphänomen für IT-Sicherheitsverletzungen im Gesundheitswesen. Das IT-Sicherheitsunternehmen Tenable veröffentlichte in einem ausführlichen Report eine fundierte Analyse der signifikantesten Datensicherheitsverletzungen aus dem vergangenen Jahr. Für diesen Bericht hat Tenable die veröffentlichten Meldungen über Sicherheitsverletzungen von Januar bis Oktober 2020 analysiert, um Trends zu erkennen. In den ersten zehn Monaten des Jahres 2020 gab…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Das neue Malware-Normal 2020: Permanenter Beschuss durch Cyberkriminelle

Bitdefender 2020 Consumer Threat Landscape Report zeigt Trends in der Cyberkriminalität für elf Länder. Enormer Zuwachs von Ransomware-Attacken: 485 Prozent im Vergleich zu 2019 IoT unter Beschuss: Sicherheitslücken smarter TV-Geräte steigen um 335 Prozent, bei NAS-Geräten um 189 Prozent, bei IP-Kameras um 99 Prozent. Herstellereigene IoT-Betriebssysteme sind mit 96 Prozent für fast alle entdeckten Sicherheitslücken…