Daten speichern und teilen – in einer mobilen Arbeitswelt sollte das möglichst von überall aus funktionieren. Cloud-Speicher versprechen hier Flexibilität zu transparenten, bedarfsgerechten Kosten. Doch sind Cloud-Speicher auch sicher genug und kommen sie als Alternative zum eigenen Unternehmensserver infrage?

Die Arbeitswelt ist flexibler geworden – und das nicht erst in den letzten Monaten, als kurzfristig viele Mitarbeiter ins Homeoffice geschickt werden mussten. Die IT-Abteilungen mussten schnell sicherstellen, dass die Kollegen auf ihre Daten und Anwendungen zugreifen und Informationen mit anderen teilen konnten. Diese Entwicklung ist schon länger im Gange. Mobiles Arbeiten – sowohl im Sinne von ortsunabhängigem Arbeiten als auch im Kontext verschiedener mobiler Endgeräte – ist schon seit Jahren ein wichtiges Thema und verlangt von den Unternehmen eine entsprechende IT-Infrastruktur. Der Zugang zu den Daten muss nicht nur gewährleistet werden, er sollte auch besonders sicher sein.

Speicherplatz und Datenzugriff von überall

Im Prinzip gibt es zwei Möglichkeiten, den Mitarbeitern flexiblen Speicherplatz für ihre Dateien und den Zugriff darauf zur Verfügung zu stellen. Die klassische Architektur stellt diesen Speicherplatz auf den eigenen Unternehmensservern bereit, der Zugriff wird beispielsweise durch ein VPN (Virtual Private Network) ermöglicht und abgesichert. Das Modell hat Vor- und Nachteile: Zum einen verlassen die Daten das Unternehmensnetzwerk nur für den Transport, die Sicherheitslevel auf dem mobilen Gerät und dem Datenserver obliegen der eigenen IT und damit den eigenen Ansprüchen. Zum anderen ist es technisch keineswegs trivial, dafür zu sorgen, dass die Verbindung immer zuverlässig aufgebaut werden kann, genügend Speicherressourcen zur Verfügung stehen, ohne dabei hohe Hardwarekosten zu verursachen und die Vielzahl an verschiedenen Geräten zu managen.

Mit der wachsenden Akzeptanz des Cloud Computing bietet der Markt eine steigende Anzahl an cloudbasierten Lösungen. Diese flexibel nach Bedarf buchbaren Ressourcen erfordern kaum Anfangsinvestitionen, stehen schnell zur Verfügung und sind – im Fall der Cloud-Speicher-Dienste – zumeist einfach zu bedienen. Doch die Sicherheitsrisiken bleiben oftmals. Mehr noch: Sie steigen sogar, wenn Unternehmen nicht genau evaluieren, welcher Cloud-Dienst ein geeignetes Maß an Sicherheit bietet. In der Praxis haben sich hier Verhaltensweisen eingeschlichen, die der Bring-Your-Own-Device-Problematik ähneln: Anwender nutzen Dienste, die sie aus dem privaten Bereich kennen, um mal eben Dateien mit Kollegen oder Geschäftspartnern zu auszutauschen. Das funktioniert unkompliziert, weil nahezu jeder sich schnell einen entsprechenden Account einrichten kann. Aus der Sicht der IT-Sicherheit aber ist dieses Vorgehen hochproblematisch und riskant. Dennoch: Cloud-Speicher können eine sichere Alternative sein – wenn Unternehmen bei der Wahl auf Sicherheitsfeatures wie Ende-zu-Ende-Verschlüsselung und das Zero-Knowledge-Prinzip achten.

Nur unterwegs abgesichert: Transportverschlüsselung genügt nicht

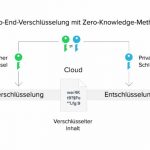

Schematisch betrachtet, lässt sich der Zugriff und die Übertragung von Daten in einem System mit externem Speicher in drei Bereiche aufteilen: Zunächst gibt es den Client, von dem die Daten transferiert werden sollen und dessen Nutzer über die Rechte an den Daten bestimmen können muss. Auf der Gegenseite steht der gewünschte Speicherplatz auf einem Server zur Verfügung, der entweder zum eigenen Unternehmensnetzwerk gehört oder von einem Cloud-Provider zur Verfügung gestellt wird. Zwischen beiden muss eine Verbindung hergestellt werden, wofür zumeist ein öffentliches Medium – sprich: das Internet – genutzt wird. Sollen Daten sicher sein, müssen alle drei Bereiche abgesichert werden. Im Idealfall greifen die Maßnahmen ineinander und ergeben ein sicheres Gesamtkonzept.

Durchaus üblich ist die Absicherung der Daten während der Übertragung. Bei der beschriebenen klassischen Variante des Datenzugriffs via VPN wird für die Verbindung ein dedizierter, privater Tunnel aufgebaut. Zusätzlich werden die zu übertragenden Daten verschlüsselt, beispielsweise mithilfe des SSL- (Secure Socket Layer) oder des moderneren TLS-Protokolls (Transport Layer Security). Der Übertragungsweg selbst kann so als relativ sicher gelten – sicherer zumindest als die Übertragung bei einigen Cloud-Diensten, die ausschließlich auf der Basis von SSL oder TSL arbeiten.

Die Transportverschlüsselung ist extrem wichtig, genügt aber insgesamt betrachtet keineswegs. Weitere client- und serverseitige Sicherheitsmaßnahmen sollten ergriffen werden. Denn mit SSL und TSL sind die Daten zwar während der Übertragung verschlüsselt, werden aber auf dem Zielserver zunächst entschlüsselt und dort abgelegt. Das entsprechende Zertifikat dafür liegt auf dem Server bereit. Jeder, der Zugriff auf den Server hat, kann also im Prinzip die Daten einsehen. In klassischen Fall sind das die eigenen Mitarbeiter oder auch jemand, der sich unbefugt Zutritt zum Unternehmensnetz beschafft hat. Wird ein Cloud-Dienst verwendet, liegen dem Dienstleister die Daten nun unverschlüsselt vor. Selbst wenn das Vertrauen in den Dienstleister groß ist, genügt diese Praxis kaum gängigen Datenschutz- und Compliance-Vorgaben.

Ende-zu-Ende-Verschlüsselung und Zero-Knowledge-Prinzip

Das bedeutet, sowohl auf der Client- als auch auf der Server-Seite sollten zusätzliche Maßnahmen ergriffen werden, auch wenn das mit zusätzlichen Kosten und Administrationsaufwand verbunden ist. So hilft beispielsweise eine Zwei-Stufen-Authentifizierung, Spoofing einzudämmen und – wenn sie verpflichtend für die Nutzer ist – sicherzustellen, dass der eingeloggte User auch derjenige ist, für den er sich ausgibt.

Zusätzlich sollten die Daten beim Nutzer auf dem Client mit einem möglichst starken Algorithmus verschlüsselt werden. Über den gesicherten Transportweg erreichen die Daten dann den Server ebenfalls verschlüsselt und werden hier auch so abgelegt. Dieses Prinzip der Ende-zu-Ende-Verschlüsselung (End-to-End Encryption, E2EE) ist deutlich sicherer als die reine Transportverschlüsselung. Es kann allerdings eine nicht zu unterschätzende Schwachstelle entstehen, wenn der Dekodierungsschlüssel zusammen mit den Daten auf dem Server gespeichert wird. Obwohl es nicht logisch erscheint, ist dies bei vielen Cloud-Dienstleistern und auch Unternehmen mit ihrem eigenen Server durchaus gängige Praxis. Jemandem, dem es gelingt, sich unberechtigt Zugang zum Server zu verschaffen, kann nun trotz vorheriger Verschlüsselung die Daten auslesen.

Infografik: End-to-End-Verschlüsselung mit Zero-Knowledge-Methode. Quelle: Tresorit

Infografik: End-to-End-Verschlüsselung mit Zero-Knowledge-Methode. Quelle: Tresorit

Damit die Ende-zu-Ende-Verschlüsselung ihre volle Wirkung entfalten kann, sollte der gesamte Prozess nach den Zero-Knowledge-Prinzipien aufgebaut sein. Der Gedanke dahinter ist einfach: Nur der Nutzer verfügt über den Schlüssel, um die Daten wieder lesbar zu machen. Der Service-Provider hingegen stellt die IT-Infrastruktur als Service bereit, erhält aber keinen Entschlüsselungscode und kann zu keinem Zeitpunkt die gespeicherten Daten einsehen. Die Daten sind damit auch dem Server sicher, egal ob es sich um den eigenen Unternehmensserver oder Public-Cloud-Infrastruktur handelt. Selbst wenn Unbefugte hier eindringen sollten, fehlt ihnen der Dekodierungsschlüssel.

Am Beispiel des Logins soll das Prinzip kurz erläutert werden: Es geht darum, dass sich ein Nutzer auf dem Server einloggen kann, wobei die Gegenseite seine Identität prüft, ohne sein Passwort zurückverfolgen zu können. Der private Schlüssel des Clients wird mathematisch an den Public Key der Gegenseite gekoppelt. So lässt sich aus dem Private Key zwar der Public Key errechnen, aber nicht umgekehrt. Das bedeutet, die Authentizität des Nutzers ist prüfbar, ohne dass die Serverseite das Passwort entschlüsseln kann.

Sichere Zusammenarbeit über Cloud-Dienste

Cloud-Speicher werden zu sicheren Kollaborations-Werkzeugen, wenn sie, wie beispielsweise die Lösung des Schweizer Unternehmens Tresorit, so designt sind, dass alle Ebenen sicherheitstechnisch abgedeckt sind. Auch der eigene Unternehmensserver lässt sich adäquat absichern, jedoch bleibt der Aufwand dafür bei den eigenen Ressourcen hängen – ein Nachteil, der zudem zumeist mit höheren Kosten für die Anschaffung und das Management der Infrastruktur und einer geringeren Flexibilität verbunden ist. Cloud-Dienste mit Ende-zu-Ende-Verschlüsselung und einer Zero-Knowledge-Policy hingegen bieten flexible und sichere Kapazitäten, um Daten zu speichern und zu teilen.

István Lám, CEO und Co-Founder von Tresorit

Tresorit ist eine Ende-zu-Ende verschlüsselte Zero Knowledge Content Collaboration Plattform (CCP). Ziel ist es, Daten von Personen und Organisationen mit der höchsten Klassifizierung in der Cloud zu schützen. Mit regionalen Standorten in Zürich, der Schweiz, Deutschland, Ungarn und den USA ist Tresorit auf dem Markt für Enterprise Cloud Storage und Content Collaboration Plattformen tätig. Tresorit ist die sicherste Art der Zusammenarbeit und verschlüsseln alles, um nichts zu wissen. Erfahren Sie mehr unter www.tresorit.com

Artikel zu „Zero Knowledge“

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | IT-SECURITY | LÖSUNGEN | ONLINE-ARTIKEL | STRATEGIEN

Warum Zero Knowledge der neue Verschlüsselungsstandard werden muss

Die Enthüllungen zum Ausmaß der Überwachung durch die NSA sorgten in den letzten Jahren für ein großes Umdenken im Umgang mit digitalen Medien. Inzwischen sorgen sich 92 Prozent der Deutschen um die Privatsphäre ihrer Onlinedaten. Mit der voranschreitenden Digitalisierung der Unternehmen liegen auch immer mehr sensible geschäftliche Informationen auf Servern von Cloud-Anbietern. Im Falle einer…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | ADVERTORIAL | AUSGABE 3-4-2018

Bereit für die digitale Transformation – DRACOON sorgt für eine effiziente Zusammenarbeit bei maximaler Sicherheit

Das Bewusstsein für den verantwortungsvollen Umgang mit sensiblen Daten sowie der Schutz von Persönlichkeitsrechten gewinnt für Unternehmen nicht nur in Hinblick auf die DSGVO an Bedeutung.

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS SERVICES | INFRASTRUKTUR | TRENDS 2017 | IT-SECURITY | SERVICES

Studie: Sicherheit der Daten hängt von Serverstandort ab

In welchem Land ein Cloud-Dienstleister Server zur Datenspeicherung zur Verfügung stellt ist für die meisten Unternehmen das wichtigste Argument bei der Wahl des passenden Cloud-Partners. Das ist ein Ergebnis der aktuellen Umfrage »Datensicherheit in der Cloud«. Die Befragung wurde im Auftrag der TeamDrive Systems GmbH im Rahmen der diesjährigen IT-Security Messe it-sa durchgeführt. Auf die…

NEWS | PRODUKTMELDUNG

luckycloud pro Enterprise: Per Klick zur hochsicheren Private Cloud mit dediziertem Server

Der Berliner Cloud-Anbieter luckycloud GmbH kann mit seiner Lösung luckycloud pro Enterprise ab sofort Kunden vollautomatisiert eine Private-Cloud-Lösung zur Verfügung stellen. Sie ist nicht nur im eigenen Corporate Design gestaltbar, sondern erfüllt vor allem höchste Sicherheitsanforderungen, wie z. B. die Bereitstellung eines dedizierten Servers sowie eines mandantenfähigen Systems. Von acht bis auf über 10.000 User…

AUSGABE 7-8-2020 | NEWS | IT-SECURITY

#digiWiesn: Die Bedeutung von Cloud-basiertem Identitätsmanagement – Mitarbeiter brauchen sicheren Zugriff

Ein sicheres Passwort bedeutet nicht, dass Unternehmen eine umfassende Zugriffskontrolle besitzen. Sie benötigen auch ein Instrument zur Verwaltung und Überprüfung der Zugriffsrechte für bestimmte Ressourcen. Access Management wird durch unternehmensweite Passwortverwaltung und Single-Sign-On-Lösungen erreicht, die den Zugriff für Benutzer und die Kontrolle für Administratoren vereinfachen. Dies ist besonders wichtig, da heute mehr Menschen als je zuvor von zuhause aus arbeiten.

AUSGABE 7-8-2020 | NEWS | DIGITALISIERUNG | IT-SECURITY

Fernarbeit wird zum Must-have – Vier Schritte zum virtuellen Team

»The Future of Work« diskutiert die Fachwelt schon seit langem. Unternehmen, die in diesem Kontext bereits die Grundlage für flexible Arbeitskonzepte geschaffen haben, sind in Zeiten der Corona-Pandemie fein raus. Alle anderen stehen unter Zeit- und Handlungsdruck. Da kann schnell etwas schief gehen. Das Gefährliche: Insbesondere auch sensible Bereiche wie Datenschutz und Datensicherheit stehen auf dem Spiel. Die Orientierung an einem Leistungs- oder Fragenkatalog hilft, die wichtigsten Themen im Blick zu behalten.

NEWS | IT-SECURITY | TIPPS

In der Covid-19-Krise wichtiger denn je: eine sichere WordPress-Seite

Die Covid-19-Krise hat uns geradezu zwangsdigitalisiert: Kollegen, die sich bis dato täglich gesehen haben, sind im Home Office und arbeiten wochenlang ausschließlich virtuell zusammen; der Schlüsseldienst darf seine Dienste zwar anbieten, aber niemanden in seinen Laden lassen; der Vertriebsmitarbeiter darf seine Kunden nicht besuchen, um ihnen die neuesten Produkte seiner Firma vorzustellen. Kleine und…

NEWS | DIGITALISIERUNG | IT-SECURITY

Covid-19, digitale Identitäten und der Datenschutz

Digitale Identitäten werden uns dauerhaft begleiten. Der Durchschnittsbürger hätte vermutlich schon jetzt Mühe, sich alle zu merken: Egal, ob Kreditkarten, Mobiltelefone, Online-Konten, soziale Medien oder Unternehmenskonten – unsere personenbezogenen Daten sind praktisch überall gespeichert. In gewisser Weise sind digitale Identitäten zu einem Teil des gesellschaftlichen Gefüges geworden, und es ist schwer vorstellbar, dass sie das…

NEWS | BUSINESS | DIGITALISIERUNG | AUSGABE 5-6-2020

Home Office – »Alles läuft bestens«

Manche Unternehmen kamen mit der erzwungenen Home-Office-Einführung erstaunlich gut zurecht. Eine Mischform aus Büro- und Heimarbeitsplatz bietet Vorteile für Mitarbeiter, Unternehmen sowie Umwelt und könnte durchaus ein Zukunftsmodell sein.

NEWS | EFFIZIENZ | KOMMUNIKATION | TIPPS

Fünf Mythen zum Home Office

Die aktuelle Situation zwingt viele Unternehmen dazu, ihren Mitarbeitern das Arbeiten von zu Hause zu ermöglichen. Aber sind sie wirklich überzeugt davon, und werden sie ihren Mitarbeitern diese Möglichkeit auch noch nach der Krise einräumen? Vielleicht ist jetzt die Chance, tradierte Denkmuster langfristig über Bord zu werfen. Die OTRS AG hat die fünf gängigsten…

NEWS | DIGITALISIERUNG | KOMMUNIKATION | AUSGABE 1-2-2020

Workspace 4.0 für den Mittelstand – So gelingt die sichere Kollaboration in der Cloud

Digitale Lösungen gehören mittlerweile selbst bei vielen Mittelständlern zum Alltag – ob in der Produktion oder in der Verwaltung. Dennoch tun sich längst nicht alle leicht damit, wenn es darum geht, vernetzte Strukturen für eine bessere Zusammenarbeit zu implementieren. Obwohl die Vorteile überwiegen, scheinen Sicherheitsbedenken und Aufwand weiterhin zu groß. Doch es gibt Licht am Ende des Tunnels.

NEWS | PRODUKTMELDUNG

»Home is where the server is« – luckycloud gewinnt renommierten eco://award in der Kategorie Hosting

Der Berliner Cloud-Anbieter luckycloud GmbH ist Sieger des diesjährigen eco-Awards in der Kategorie Hosting. Bereits zum 18. Mal verlieh eine Fachjury den begehrten Preis des Verbands der deutschen Internetwirtschaft (eco) im Rahmen des eco://Kongresses in Köln. luckycloud-Gründer und Geschäftsführer, Luc Mader (re) mit CMO und Compliance Managerin, Nicole Smuga (li) | Quelle: luckycloud GmbH…

NEWS | SICHERHEIT MADE IN GERMANY | AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019

Unwissenheit beim Thema Datensicherheit – Sorgsamer mit Daten umgehen

Was den meisten Anwendern fehlt, ist ein ausgereiftes Sicherheitsbewusstsein, das sie befähigt, die Risiken der Nutzung bestimmter Dienste wirklich einschätzen zu können. Den wirksamsten Schutz vor Datenklau und Datenmissbrauch bietet daher eine Vollverschlüsselung der Daten.

NEWS | PRODUKTMELDUNG

Netzwerk-Service-Provider setzen für private On-Demand-Multicloud-Konnektivität auf Equinix Cloud Exchange Fabric

ECX Fabric etabliert sich als globaler De-facto-Standard für Cloud-Anbindungen und kommt zunehmend bei Netzwerk-Service-Providern zum Einsatz. Immer mehr Netzwerk-Service-Provider-Kunden (NSPs) nutzen Equinix Cloud Exchange Fabric (ECX Fabric), um ihren Geschäftskunden private On-Demand-Multicloud-Konnektivität bereitzustellen. Das hat Equinix (Nasdaq: EQIX), der global führende Anbieter von Interconnection- und Rechenzentrumsdienstleistungen bekanntgegeben. ECX Fabric verschafft Netzwerken den optimierten Zugang…

NEWS | BUSINESS | CLOUD COMPUTING | DIGITALISIERUNG | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | OUTSOURCING | SERVICES | STRATEGIEN

Datenschutzorientierte Online-Dienste sehen ePrivacy-Verordnung als Chance

Während die Diskussionen über den Entwurf der ePrivacy-Verordnung weitergehen, unterstreichen die datenschutzorientierten Online-Dienste ArmorText, CryptTalk, Lavabit, Protonmail, TeamDrive, Tresorit, Tutanota und Wire die unverzichtbare Rolle der End-to-End-Verschlüsselung sowohl beim Schutz der Daten von Einzelpersonen im Internet als auch bei der Steigerung des Vertrauens in die Sicherheit digitaler Dienste. Die EU arbeitet derzeit an der…

NEWS | BLOCKCHAIN | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE | ONLINE-ARTIKEL | TIPPS

Beweisen ohne Beweis – wie Blockchains in der Industrie Mehrwert schaffen können

Blockchain ist in aller Munde. Das Konzept ist inzwischen auch für die meisten Industrien sehr interessant geworden, ermöglicht eine Blockchain doch eine einfachere und sichere Abstimmung von Datenbeständen zwischen zwei oder mehr Parteien. Dabei können diese Parteien durchaus auch Abteilungen im eigenen Unternehmen sein. Blockchain verspricht bis zu einem gewissen Grad damit auch das Ende…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | RECHENZENTRUM

Edge-Rechenzentren: Modularität ist entscheidend für Edge RZ

Vier von zehn deutschen Unternehmen geben an, dass sie 2018 verstärkt auf Automatisierung setzen, um ihre Auslastung mit reduzierten Produktionskosten besser austarieren zu können. Automatisierung bedeutet auf der anderen Seite mehr Datenvolumen und erfordert wesentlich höhere Rechenleistungen von der steuernden IT. Gemäß Thomas Sting, Geschäftsführer der DATA CENTER GROUP, stellen regionale Dienstleistungsrechenzentren, sogenannte Edge RZ,…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN

Warum Datenschutz und Verschlüsselung ein Thema für die Vorstandsetage ist

Was die vergangenen zwölf Jahre anbelangt, lag die Verantwortung für die Entwicklung und Umsetzung einer Verschlüsselungsstrategie zum überwiegenden Teil bei der IT-Abteilung. Das ist allerdings eine Situation, der sich laut den Ergebnissen des 2017 Global Encryption Trends Report geändert hat. Demnach haben sich die Verantwortlichkeiten und Kräfteverhältnisse verschoben, wenn es darum geht, das Thema…

NEWS | IT-SECURITY | LÖSUNGEN | TIPPS

Die DSGVO rückt näher: Ohne Verschlüsselung geht es nicht

Unternehmen müssen Verschlüsselung als Teil des IT-Security-Konzepts begreifen. »Ohne E-Mail-, Daten- und Website-Verschlüsselung wird es Unternehmen nicht möglich sein, die Datenschutzgrundverordnung zu erfüllen«, stellt Christian Heutger, IT-Sicherheitsexperte, klar. Der Geschäftsführer der PSW GROUP ergänzt: »Verschlüsselung ist aber inzwischen derart anwenderfreundlich geworden, dass sie tatsächlich zu den einfachsten Maßnahmen bei der Umsetzung der DSGVO gehört.«…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS KOMMUNIKATION | EFFIZIENZ | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION | SERVICES

E-Mail-Verschlüsselung: Ende-zu-Ende-Verschlüsselung kaum verbreitet

Drei Viertel der deutschen Internetnutzer finden es wichtig, E-Mails so verschlüsseln zu können, dass nur noch der Empfänger sie lesen kann. Das geht aus einer aktuellen Umfrage im Auftrag von web.de und gmx hervor. Tatsächlich verwenden aber nur rund 16 Prozent der Befragten Ende-zu-Ende Verschlüsselung. Aber warum verzichten Onliner darauf, ihre Kommunikation zu sichern? 37,6…