Der Technologiesektor löst zum ersten Mal den Finanzbereich an der Spitze der am stärksten angegriffenen Branchen ab, gleichzeitig nutzen Cyberkriminelle die Covid-19-Pandemie für ihre Aktivitäten aus.

https://hello.global.ntt/en-us/insights/2020-global-threat-intelligence-report

NTT Ltd., ein Technologie-Dienstleister, hat seinen 2020 Global Threat Intelligence Report (GTIR) veröffentlicht. Der neue GTIR zeigt, dass die Angreifer trotz aller Anstrengungen von Unternehmen und Organisationen, ihre Cyberabwehr zu stärken, mit immer neueren und automatisierten Angriffsmethoden vorgehen und damit Erfolg haben. Entscheidend sind deshalb die Punkte Secure-by-Design und Cyberresilienz. Gleichzeitig belegt der Report, dass Kriminelle die Covid-19-Pandemie nutzen, um Angriffe auf Organisationen aus dem Gesundheitsbereich zu starten.

Laut dem aktuellen Report war fast die Hälfte (47 %) aller Cyberanschläge auf deutsche Unternehmen und Organisation eine Reconnaissance-Aktivität zum Ausspähen und Identifizieren von Zielen. Weltweit zeichnet sich angesichts der Corona-Pandemie ein weiterer Trend ab: 20 % der Attacken zielten auf Content-Management-Systeme (CMS) und über 28 % auf Technologien rund um Webseiten. Gerade Unternehmen und Organisationen, die während Covid-19 auf ihre Internet-Präsenz – also Kundenportale, Retail-Seiten oder andere Webanwendungen – angewiesen sind, laufen Gefahr, zum Ziel von Cyberkriminellen zu werden.

Technologie führt die Liste der Angriffsziele an

Zwar hat die Zahl der Angriffe im vergangenen Jahr in allen Industriezweigen zugenommen – der Technologiesektor wie auch die Fertigungsindustrie sind allerdings in Deutschland am stärksten von Cyberattacken betroffen. Der Technologiesektor liegt mit 51 % aller Angriffe auf Platz 1 in der Liste der Angriffsziele. Der Großteil der Attacken waren dabei Reconnaissance-Aktivitäten (78 %) und Netzwerkmanipulationen (15 %). Auf den weiteren Plätzen folgen hierzulande die Fertigungsindustrie (21 %), die Finanzbranche (11 %), der Bereich Medien (10 %) und der öffentliche Sektor (4 %).

Die wichtigsten Ergebnisse des 2020 GTIR:

- Webseiten, die sich als »offizielle« Quelle für Covid-19-Informationen ausgeben, aber Exploit-Kits und/oder Malware hosten, werden von den Cyberkriminellen mit einer unglaublichen Geschwindigkeit erstellt. Teilweise entstehen pro Tag über 2.000 solcher Fake-Seiten.

- Auf die fünf häufigsten Angriffstypen entfielen in Deutschland 95 % aller Aktivitäten: Reconnaissance- (47 %), servicespezifische (13 %), anwendungsspezifische (13 %), Netzwerkmanipulations- (11 %) sowie Web-Application-Attacken (11 %).

- Durch den Einsatz von künstlicher Intelligenz und maschinellem Lernen sowie Investitionen in die Automatisierung werden die Angriffe immer ausgefeilter. 59 % der hierzulande entdeckten Malware nutzte die Form eines Schwachstellen-Scanners.

- Botnets wie Mirai, IoTroop und Echobot haben bei der Automatisierung Fortschritte gemacht und so ihre Verbreitungsmöglichkeiten massiv verbessert. Mirai und IoTroop sind zudem dafür bekannt, dass sie sich durch IoT-Angriffe verbreiten – das Botnetz nutzt dabei infizierte Geräte, um das Netzwerk auf weitere Devices zu scannen und zu infizieren.

- Alte, seit Jahren aufgedeckte Schwachstellen, die von Unternehmen und Organisationen noch nicht gepatcht wurden, bleiben ein attraktives Ziel. Acrobat liegt in Deutschland mit 20 % an erster Stelle. Weltweit wurden in den letzten zwei Jahren 258 neue Schwachstellen in Apache-Frameworks und -Software identifiziert, in Deutschland war Apache 2019 mit 10 % aller beobachteten Angriffe das vierthäufigste Ziel.

- Auf CMS-Angriffe entfielen weltweit 20 % aller kriminellen Aktivitäten. Hacker nutzten populäre Plattformen wie WordPress, Joomla!, Drupal und noneCMS als Einfallstor in Unternehmen, um wertvolle Daten zu stehlen und weitere Aktivitäten zu starten. Mehr als 28 % der angegriffenen Technologien wie ColdFusion und Apache Struts unterstützen Webseiten.

Der 2020 GTIR nennt das vergangene Jahr auch »the year of enforcement«, da durch zahlreiche Governance-, Risiko- und Compliance-Initiativen (GRC-Initiativen) eine ausgeprägte weltweite Regulierungslandschaft entstanden ist. Zahlreiche Gesetze und Verordnungen wie die europäische Datenschutzgrundverordnung (DSGVO) haben einen starken Einfluss auf die Art und Weise, wie Unternehmen und Organisationen mit Daten und Privatsphäre umgehen. Der aktuelle Report enthält deswegen Empfehlungen für den richtigen Umgang mit diesen Vorschriften, einschließlich der Identifizierung eines akzeptablen Risikoniveaus, des Aufbaus von Cyber-Resilience-Fähigkeiten und der Implementierung von Secure-by-Design-Lösungen.

»In Deutschland dominieren Reconnaissance-Aktivitäten. Hacker wählen das potenzielle Ziel für einen Cyberangriff aus und holen relevante Informationen über ihr Opfer ein. Angreifer interessieren sich dabei nicht nur für technische Schwachstellen – auch menschliche Schwächen und schlecht umgesetzte Prozesse können zum potenziellen Einfallstor für Hacker werden. Einmal im Firmennetzwerk angekommen, können sie großen Schaden anrichten«, erklärt Kai Grunwitz, Geschäftsführer der NTT Ltd. in Deutschland. »Unternehmen müssen deshalb auf breiter Front ihre Sicherheitsmaßnahmen überprüfen und entsprechend nachjustieren.«

»Die aktuelle weltweite Krise hat uns einmal mehr gezeigt, dass Hacker aus jeder Situation einen Vorteil ziehen und Unternehmen sowie Organisationen in der Konsequenz auf alles vorbereitet sein müssen. Wir sehen global eine steigende Zahl von Lösegeldangriffen auf Einrichtungen des Gesundheitswesens – und wir gehen davon aus, dass sich diese Situation erst einmal weiter zuspitzen wird. Unternehmen müssen dem Thema Sicherheit die nötige Aufmerksamkeit widmen und Cyberresilienz- wie auch Secure-by-Design-Initiativen verfolgen.« Matthew Gyde, Präsident und CEO der Security Division der NTT Ltd.

»In den vergangenen Jahren haben sich die meisten Angriffe weltweit gegen das Finanzwesen gerichtet. Dieses Jahr gab es einen Wechsel an der Spitze – die Technologiebranche verzeichnet ein globales Plus von 70 %, was das Gesamtvolumen der Angriffe betrifft. Ein Grund war auch die Zunahme von IoT-Attacken – und obwohl kein einziges Botnet dominierte, gab es massive Steigerungen sowohl bei Mirai- als auch bei IoTroop-Attacken. Die Angriffe auf Behörden und staatliche Einrichtungen haben sich weltweit nahezu verdoppelt, vor allem bei Reconnaissance-Aktivitäten wie auch anwendungsspezifischen Angriffen, die in Zusammenhang mit den steigenden Online-Angeboten für Bürger stehen.« Mark Thomas, Leiter des Global Threat Intelligence Center von NTT Ltd.

Der 2020 GTIR bietet Unternehmen einen umfassenden Überblick über die heutige Cyberbedrohungslandschaft sowie die Trends in verschiedenen Branchen und Regionen und ist online verfügbar [1].

[1] https://hello.global.ntt/en-us/insights/2020-global-threat-intelligence-report

Über den 2020 GTIR

Der Bericht bietet einen umfassenden Überblick über alle Arten von Bedrohungen, mit denen sich Unternehmen und Organisationen weltweit konfrontiert sehen, sowie über sich entwickelnde Trends in den unterschiedlichen Branchen und Regionen, einschließlich Nord- und Südamerika, APAC und EMEA. Für den 2020 GTIR, den inzwischen achten Jahresbericht, hat NTT Ltd. Daten aus Billionen Logs und Milliarden Angriffen ausgewertet. Auf Basis von Unternehmens-Informationen über Logs, Events, Angriffe, Vorfälle und Schwachstellen wurden Trends abgeleitet.

Die Methodik des Global Threat Intelligence Report (GTIR)

Der 2020 GTIR enthält globale Angriffsdaten, die von NTT Ltd. und Unternehmen der NTT-Gruppe zwischen dem 1. Oktober 2018 und dem 30. September 2019 gesammelt wurden. Die Analyse basiert auf Informationen von Kunden über Logs, Events, Angriffe, Vorfälle und Schwachstellen. Die Nutzung der Indikatoren-, Kampagnen- und Gegner-Analyse aus der Global Threat Intelligence Platform von NTT Ltd. hat bei der Verknüpfung der Aktivitäten mit Akteuren und Kampagnen eine wichtige Rolle gespielt.

NTT Ltd. sammelt Sicherheitsprotokoll-, Alarm-, Ereignis- und Angriffsdaten, reichert diese um Kontextinformationen an und analysiert die kontextangereicherten Daten. Dadurch ist eine globale Bedrohungsaufklärung und Alarmierung in Echtzeit möglich. Aufgrund der Größe und Vielfalt des Kundenstamms mit über 10.000 Kunden auf sechs Kontinenten liefert NTT Ltd. Informationen, die für die Bedrohungen der meisten Unternehmen repräsentativ sind.

Die Daten stammen aus weltweiten Log-Events, die Angriffe basierend auf Art oder Menge identifizieren. Die Verwendung von validierten Informationen erfasst im Gegensatz zum Rohvolumen von Protokolldaten oder des Netzwerkverkehrs die tatsächliche Angriffszahl genauer. Ohne eine angemessene Kategorisierung der Angriffe würde das überproportional große Datenvolumen aus der Netzwerk-Traffic-Überwachung, Fehlalarmen, autorisiertem Security-Scanning und großen DDoS-Fluten, die von Security Operations Centers (SOCs) überwacht und erfasst werden, die tatsächliche Häufigkeit von Angriffen verfälschen.

Die Einbeziehung von Daten aus den zehn SOCs und sieben Forschungs- und Entwicklungszentren von NTT Ltd. liefert eine präzise Darstellung der sich ständig weiterentwickelnden globalen Bedrohungslandschaft.

1414 Artikel zu „Security Report „

NEWS | TRENDS SECURITY | TRENDS 2016 | TRENDS 2017 | INFOGRAFIKEN | IT-SECURITY | TIPPS

Cyber Security Report analysiert Sicherheitsbedrohungen jenseits von Malware

Der neue Bericht zur Lage der Cybersicherheit zeichnet ein eindrucksvolles Bild der Bedrohungen durch unsichere Netzwerke und Geräte, das Internet der Dinge, Internetkriminalität und vieles mehr. Cyber-Security-Spezialist F-Secure hat einen neuen Bericht veröffentlicht, der die Trends und Bedrohungen untersucht, die die derzeitige Lage der Cybersicherheit auf der ganzen Welt bestimmen. Der 2017 State of Cyber…

TRENDS 2020 | NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Cloud Security-Report: Schlechte Sicherheitshygiene führt zu einer Eskalation von Cloud-Schwachstellen

Der Cloud Threat Report deckt 199.000 unsichere Cloud-Templates auf und findet 43 Prozent der Cloud-Datenbanken unverschlüsselt vor. Palo Alto Networks hat aktuelle Forschungsergebnisse veröffentlicht, die zeigen, wie Schwachstellen bei der Entwicklung von Cloud-Infrastrukturen zu erheblichen Sicherheitsrisiken führen. Der Unit 42 Cloud Threat Report: Spring 2020 untersucht, warum Fehlkonfigurationen in der Cloud so häufig vorkommen. Der…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | TRENDS 2019 | IT-SECURITY

Cloud Trends Report Security prognostiziert 50 % mehr Schwachstellen in Cloud-Infrastrukturen

Trotz wachsender Anzahl an Schwachstellen bei Cloud-Infrastrukturdiensten, Containern und anderen Cloud-Produkten bleibt Cyberhygiene weiterhin größtes Risiko. Die größten Gefahren in Cloud-Infrastrukturen gehen nicht vom Cloud Provider aus, sondern lauern im Unternehmen selbst. Skybox Security, Anbieter im Cyber Risk Management, gab die Veröffentlichung seines Cloud Trends Report 2019 bekannt. Der Bericht, der vom Team der…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

State of Cybersecurity Report: Gesteigertes Sicherheitsbewusstsein

Die digitale Transformation treibt Unternehmen dazu, ihre Sicherheitsmaßnahmen zu überdenken. Immer mehr konzentrieren sich IT-Experten auf IoT und Cloud und entwickeln eigene Systeme zum Schutz gegen Cyberbedrohungen. Der Report »State of Cybersecurity Report 2019« von Wipro Limited unterstreicht die wachsende Bedeutung der Cyberabwehr für Unternehmen, den CISO als neue Rolle im Vorstand und belegt…

NEWS | TRENDS SECURITY | EFFIZIENZ | FAVORITEN DER REDAKTION | TRENDS 2018 | IT-SECURITY | LÖSUNGEN

State of Software Security Report: Europäische Unternehmen müssen in 2019 nachrüsten

Organisationen in Europa hinken den Benchmarks für die Behebung offener Schwachstellen weit hinterher. Unternehmen mit DevSecOps-Programmen beheben Fehler mehr als 11,5-mal schneller. Veracodes Bericht zum »State of Software Security« (SoSS) enthält vielzählige Anzeichen dafür, dass DevSecOps mehr Sicherheit und Effizienz für Unternehmen bieten. Dafür besteht in Europa allerdings noch einiges an Nachholbedarf, da die…

NEWS | TRENDS SECURITY | BUSINESS | TRENDS 2018 | IT-SECURITY | RECHENZENTRUM | SICHERHEIT MADE IN GERMANY

Arbeitsmarkt-Report 2018: Auf der Jagd nach IT-Security-Experten

Bewerber mit entsprechender Praxiserfahrung stark gefragt. Auch Wirtschaftswissenschaftler und Juristen mit Expertise chancenreich. Analyse von 313 Stellenangeboten für IT Sicherheit. Spionage, Erpressung, lahmgelegte Maschinen – im Wochentakt ist von spektakulären Cyberattacken zu lesen. Die Fälle, die es in die Schlagzeilen schaffen, sind nur die Spitze des Eisbergs. Unternehmen haben täglich mit immer raffinierteren Angriffen…

Spezialreport: Die Welt nach dem Virus

Die Welt wird nach einer der größten Krisen unserer Zeit anders aussehen. Hier einige Vorhersagen wie sich die Folgen von Covid-19 auf alle Bereiche der Gesellschaft auswirken könnten, einschließlich Geopolitik, Sozioökonomie, Wirtschaft, Technologie – bis in den Alltag. Zwar befinden sich einige Länder bereits auf dem Weg zurück aus dem Lockdown, dennoch wird sich vieles…

NEWS | IT-SECURITY | TIPPS

Wenn Cyberkriminelle ihre Köder auswerfen: Security-Grundlagen gegen Phishing-Angriffe

Cyberkriminelle sind oft nur einen Phishing-Angriff davon entfernt, ungehinderten Zugriff auf Geräte, Netzwerke und Unternehmensdaten zu erhalten. Dabei nutzen sie eine Vielzahl an Social-Engineering-Techniken. Diese reichen von Identitätsdiebstahl und Imitation bekannter Marken über gefälschte Stellenbewerbungen bis hin zu hochpersonalisiertem Spear-Phishing mithilfe privater Daten der Opfer. Phishing erfolgt meist per E-Mail, kann aber auch per…

TRENDS 2020 | NEWS | BUSINESS | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS SERVICES | INFRASTRUKTUR | RECHENZENTRUM

Report: Cloud-fähige IT-Infrastrukturen sind der Schlüssel für erfolgreiche Digital Platforms

Neue Studie untersucht Erfolgskriterien digitaler Plattformen und zeigt Unternehmen Ansätze zum Aufbau erfolgreicher digitaler Geschäftsmodelle auf. Equinix hat die Ergebnisse eines neuen Forschungsberichts veröffentlicht, der vom IT-Analystenhaus Crisp Research, der heutigen Research-Marke von Cloudflight, durchgeführt wurde. Die Studie »Digital Platforms – Reifegrad und Designkriterien für erfolgreiche digitale Geschäftsmodelle« kommt zu dem Ergebnis, dass Unternehmen, die…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Corona Malware Report: #NotFlattenedTheCurve

Während sich die Covid-19-Pandemie ausbreitet, haben Cyberkriminelle umgehend damit begonnen, die Krise für ihre Zwecke zu missbrauchen. Bereits im März wurde ein starker Anstieg von Malware, Phishing-Mails und Online-Betrug verzeichnet, der die Sorgen der Menschen und den gestiegenen Informationsbedarf ausnutzt. Bitdefender hat in einem aktuellen Report die Online-Bedrohungen rund um das Coronavirus in den Monaten…

AUSGABE 3-4-2020 | NEWS | BUSINESS INTELLIGENCE | LÖSUNGEN | SERVICES

Reportings und Leistungskennzahlen – BI für mehr und bessere Daten

NEWS | IT-SECURITY | KOMMUNIKATION | MARKETING | PRODUKTMELDUNG | TIPPS

Security-Praxistipps: Wie CIOs in der Krise die Produktivität aus der Ferne sichern können

Nahezu jedes Unternehmen auf der Welt stellt sich den neuen und dringenden Herausforderungen, die sich durch die Coronavirus-Pandemie ergeben haben. IT-Verantwortliche und Unternehmensleiter müssen den Mitarbeitern einen einfachen Zugang zu Diensten, Daten und Anwendungen von zu Hause aus ermöglichen und gleichzeitig ein hohes Maß an Sicherheit gewährleisten. Diesen sicheren Zugang gilt es in einem noch…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

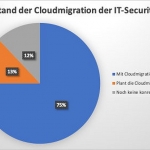

Cloudnutzung in der IT-Security: Unternehmen verfolgen immer häufiger Cloud-Ansatz

Trotz Bedenken über den Datenschutz setzen Unternehmen vermehrt cloudbasierte Security-Services ein. Auf der diesjährigen Cloud and Security Expo in London befragte Exabeam IT-Security-Verantwortliche, wie ihre Unternehmen es mit der Migration der Security in die Cloud halten. Die Ergebnisse zeigen, dass eine überwältigende Mehrheit von 88 Prozent bereits Teile ihrer IT-Sicherheit in die Cloud migriert hat…

NEWS | VERANSTALTUNGEN

Das Cyber Security Fairevent – eine Veranstaltung mit großem Potenzial

Viel Lob zur Premiere konnte das Cyber Security Fairevent (CSF) von den beteiligten Gästen und Unternehmen entgegennehmen. Dabei war der Auftakt wegen dem Corona-Virus nicht ganz einfach. Trotz der Widrigkeiten fand das CSF statt und konnte in Bezug auf das neue Konzept mit Messe, Event, Kongress und Erlebniswelt die Erwartungen erfüllen. »… da gibt es…

NEWS | IT-SECURITY | SERVICES

Managed Security Services: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

Cyberangriffe nehmen zu. Auch der Mittelstand steht verstärkt im Visier der Hacker. Doch für ausreichenden Schutz zu sorgen, wird immer komplexer. Managed Security Services können Abhilfe schaffen. Wolfgang Kurz, CEO und Founder indevis, räumt mit den häufigsten Vorurteilen auf. Mit der zunehmenden Digitalisierung steigt das Risiko für Cyberangriffe. Nicht nur große Unternehmen sind davon…

NEWS | BUSINESS PROCESS MANAGEMENT | INDUSTRIE 4.0 | IT-SECURITY | STRATEGIEN | TIPPS

OT-Security: Wo soll man anfangen?

Fünf Maßnahmen zum Schutz der Operational Technology. Die Operational Technology (OT) war lange strikt getrennt vom IT-Netzwerk und dank proprietärer Protokolle und veralteter Technologien vergleichsweise sicher vor Cyberangriffen. Mit der zunehmenden Verbreitung von IoT wachsen die beiden Welten immer stärker zusammen und geraten damit ins Visier von Hackern. NTT Ltd.’s Security Division nennt fünf Maßnahmen…