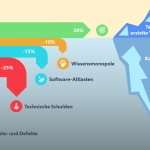

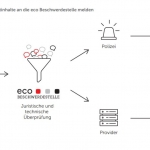

Jahresbericht der eco Beschwerdestelle: 95 % der monierten URLs weltweit entfernt. Mehrfachregulierung beim Jugendmedienschutz ist praxisfern. 25 Jahre Netz mit Verantwortung: Bekämpfung rechtswidriger Inhalte ist gesamtgesellschaftliche Aufgabe. Die eco Beschwerdestelle ihren neuen Jahresbericht für das Jahr 2019 veröffentlicht. Mit der vorliegenden Jahresbilanz blickt die eco Beschwerdestelle auf ein arbeitsintensives Jahr zurück: mit 4.654 Fällen…