Illustration: Absmeier, Katielwhite91

Ransomware gehört zu den am schnellsten wachsenden Cyberbedrohungen, mit denen Behörden heute konfrontiert sind. Staatliche Einrichtungen, Ämter und Behörden sind besonders anfällig für Ransomware, da sie aufgrund ihrer kleineren IT-Budgets und -Abteilungen als »weiche« Ziele gelten. Obwohl Ransomware ernsthafte Herausforderungen schafft, gibt es effektive Lösungen, um diese Bedrohung zu bewältigen. »Organisationen jeder Art können ihre Abwehrkräfte stärken, indem sie ihre Daten sichern, einen schnellen Wiederherstellungsplan erstellen und die Verwaltung ihrer Sicherheitsprozesse vereinfachen«, erklärt Achim Freyer, Director DACH bei Rubrik.

Ransomware ist nicht gleich Ransomware

Im Großen und Ganzen tritt Ransomware in drei Formen auf: Verschlüsselnde, nicht-verschlüsselnde und Erpresser- oder Leakware. Unabhängig von der Kategorie kann Ransomware ernsthafte Probleme für Behörden und Organisationen verursachen und Geräte, Netzwerke und Dienste beschädigen. Generell unterscheidet sich jede Art von Ransomware darin, wie sie versucht, Zahlungen von ihren Angriffszielen zu erzwingen.

Verschlüsselnde Ransomware

Verschlüsselnde Ransomware verschlüsselt die Daten des Angriffsopfers und macht sie ohne einen Schlüssel unzugänglich. Sie kann persönliche Dateien und Ordner einfrieren und Dokumente, Bilder, Tabellenkalkulationen und Videos sperren. In der Regel bemerken die Opfer das Problem erst, wenn sie versuchen, eine beschädigte Datei zu verwenden. Manchmal zeigt diese Ransomware dem Benutzer einen »Sperrbildschirm« an. Dabei handelt es sich in der Regel um eine Reihe von Zahlungsanweisungen, die gestartet werden, sobald jemand auf eine zuvor zugängliche Datei klickt. Darüber hinaus zwingt verschlüsselnde Ransomware die Opfer dazu, sich auf ihre Angreifer zu verlassen, um wieder an die Daten zu gelangen. Cyberkriminelle nutzen verschlüsselnde Ransomware, um Menschen davon zu überzeugen, dass nur ihr Schlüssel das Problem lösen wird.

Nicht-verschlüsselnde Ransomware

Nicht-verschlüsselnde Ransomware blockiert den Zugriff auf Daten und Dateien, ohne sie zu verschlüsseln. Daher kann sie einfacher erscheinen als verschlüsselnde Ransomware, da kein Schlüssel beteiligt ist. Allerdings kann nicht-verschlüsselnde Ransomware für Behörden genauso schwierig werden. Sie erzeugt oft ein Vollbild, das alle anderen Fenster blockiert und eine Zahlung für die Entfernung verlangt. Manchmal ändert nicht-verschlüsselnde Ransomware den Master Boot Record (MBR) eines Geräts und nicht den Bildschirm. Wenn dies geschieht, ist der normale Startvorgang des Geräts blockiert und eine Nachricht, die Geld fordert, ersetzt den Startbildschirm.

Extortionware oder Leakware

Extortionware (Erpressungssoftware) oder Leakware ist möglicherweise die beängstigendste Art von Ransomware. Sie stiehlt Daten oder Dateien und droht dann damit, sie öffentlich zugänglich zu machen. Behörden müssen dann entweder knappe Haushaltsmittel ausgeben oder sensible Bürgerdaten preisgeben. Insgesamt ist die Cybersicherheit aufgrund der Datenschutzbemühungen sehr wichtig für Behörden. Mitarbeiter, die mit diesen Informationen falsch umgehen, können das Vertrauen der Öffentlichkeit verlieren oder strafrechtlich belangt werden. Angesichts solch schwerwiegender Konsequenzen sind Behörden möglicherweise eher bereit, Lösegeld zu zahlen als peinliche Datenschutzverletzungen bekannt geben zu müssen. Obwohl dies verlockend ist, ist es keine sinnvolle Lösung für Behörden, die mit dieser Art von Ransomware konfrontiert werden.

Best Practices zum Erkennen und Stoppen von Ransomware und zur Datenwiederherstellung

Datenspeicherung rationalisieren

Die Daten von Behörden sind oft sowohl über alte als auch über moderne IT verstreut. Behörden, die Cloud Computing nutzen, haben eine verteilte IT, die meist nicht physisch ist. Unabhängig von ihrer IT-Umgebung müssen Behörden den effektivsten Weg zur Speicherung ihrer Daten finden. Um ihre Datenspeicherung zu rationalisieren, können sie richtliniengesteuerte Plattformen einsetzen, diese erleichtern die Datenverwaltung und -wiederherstellung. Erstens unterstützen sie Behörden bei der Einhaltung aller geltenden Datenschutz- und Sicherheitsvorschriften, zweitens vereinfachen sie die Datenspeicherung, indem sie den Informationstransfer zwischen physischen und Cloud-Umgebungen verbessern.

Datensicherung mit nativer Unveränderlichkeit

Datensicherungen sind oft die letzte Verteidigungslinie von Behörden gegen Ransomware. Diese Backups sind wertvoll, wenn sie die von Angreifern blockierten Daten zuverlässig wiederherstellen können. Häufige Datensicherungen können die Bedrohung durch Ransomware reduzieren, doch Ransomware kann auch Backups verschlüsseln, lahmlegen oder löschen. Der Schutz von Datensicherungen wird für Behörden nur noch schwieriger, während sie Angriffe identifizieren oder Daten wiederherstellen müssen. Native Unveränderbarkeit bietet einen Ausweg, indem sie Datensicherungen für externe Kräfte schwerer lesbar, veränderbar oder löschbar macht.

Schnelle Wiederherstellung

Ransomware-Angriffe sind für Behörden eine Frage des Wann, nicht des Ob. Behörden können sich nicht ewig gegen Angriffe wehren. Behörden, die einen Ransomware-Angriff schnell bewältigen, können ebenso schnell wieder zum Tagesbetrieb übergehen. Eine schnelle Wiederherstellung beinhaltet die schnelle Identifizierung der letzten nicht infizierten Version der Daten. Eine solche Versionskontrolle hilft Behörden, Informationen wiederzuerlangen, die vielleicht schon verloren schienen.

Granulare Sichtbarkeit

Behörden können Ransomware nicht blind bekämpfen. Eine granulare Sichtbarkeit hilft ihnen aber, alle ihre Daten klar zu sehen. Datenvisualisierungen zeigen auf, welche Anwendungen und Dateien von Ransomware betroffen sind. Anschließend lassen sich beschädigte Assets auf nicht betroffene Backups zurücksetzen. Eine granulare Sichtbarkeit kann Behörden auch Vorher- und Nachher-Snapshots ihrer Daten liefern, die alle von Ransomware vorgenommenen Änderungen aufzeigen. Diese Einblicke verbessern die Fähigkeit, auf Ransomware-Vorfälle zu reagieren und diese zu bewältigen. Darüber hinaus reduziert die granulare Sichtbarkeit das Risiko von Datenverlusten durch Massenwiederherstellungen, die auch nicht kompromittierte Daten umfassen.

Die Bekämpfung von Ransomware ist schwierig, aber durchaus machbar

Die Bekämpfung von Ransomware ist objektiv schwierig, aber es ist ein Kampf, den Behörden gewinnen können. Backups sind oft die letzte Verteidigungslinie gegen Ransomware-Angriffe und haben sich als ein effektiver Ansatz erwiesen, um Daten wiederherzustellen, die vom Angreifer gesperrt oder verschlüsselt wurden. Wenn eine Behörde ihre kritischen Systeme und die Dateien vollständig wiederherstellen kann, kann der Betrieb innerhalb von Stunden oder Tagen wieder anlaufen.

»Ohne diese Backups könnte es schlimmstenfalls erforderlich sein, die gesamte IT-Umgebung von Grund neu aufzubauen. Vor allem geht es darum, in der Lage zu sein, die kritischen Systeme möglichst schnell wiederherzustellen, um die wesentlichen Betriebsprozesse fortzusetzen. Behörden müssen wissen, welche diese kritischen Systeme sind und sollten ein sicheres, unveränderliches Backup vorhalten, um im Ernstfall den Schaden durch Ransomware zu minimieren«, fasst Achim Freyer abschließend zusammen.

Ransomware: Maßnahmen gegen den hochentwickelten Erpressungstrojaner Ryuk

Illustration: Absmeier, Lars Nissen

Die Ryuk Ransomware hat unter Cyberkriminellen massiv an Popularität gewonnen. Die Zahl der entdeckten Angriffe stieg von nur 5.123 im 3. Quartal 2019 auf über 67 Millionen im 3. Quartal 2020, so das Ergebnis einer Sicherheitsstudie von SonicWall. Dies entspricht etwa einem Drittel aller Ransomware-Angriffe, die in diesem Quartal durchgeführt wurden. Die explosionsartige Zunahme von Ryuk hat zudem dazu geführt, dass die Gesamtzahl der im 3. Quartal 2020 gemeldeten Ransomware-Angriffe im Vergleich zum gleichen Zeitraum in 2019 um 40 Prozent gestiegen ist.

Ryuk ist eine hochentwickelte Art von Ransomware, die gegen Organisationen auf der ganzen Welt eingesetzt wird, um sie aus ihren Computernetzen und Dateien auszusperren, bis das geforderte Lösegeld bezahlt wird. Ryuk verschlüsselt alle Zieldateien mit einer starken, auf AES-256 basierenden Verschlüsselung, mit Ausnahme der Dateien mit den Erweiterungen dll, lnk, hrmlog, ini und exe. Ryuk überspringt auch Dateien, die in den Verzeichnissen Windows System32, Chrome, Mozilla, Internet Explorer und Papierkorb gespeichert sind. Dieses Ausschlussverfahren soll vermutlich die Systemstabilität erhalten und Opfern den Zugriff auf einen Browser ermöglichen, um Lösegeldzahlungen zu leisten. Wie viele Ransomware versucht auch Ryuk, Datenträger-Schattenkopien zu löschen, um zu verhindern, dass die Opfer ihre Daten mit alternativen Mitteln wiederherstellen können.

Nach erfolgreicher Infektion der Zielsysteme, stellen die Täter Lösegeldforderungen in Höhe der geschätzten Zahlungskraft der Opfer. Nach Angaben von Forschern beträgt das durchschnittlich eingenommene Lösegeld etwa 750.000 Dollar (gezahlt in Bitcoin). Die bisher höchste bekannte Zahlung wird jedoch auf 34 Millionen Dollar geschätzt, die von einem unbekannten Unternehmen im Austausch für den Decryption Key übermittelt wurden.

Die russische Gruppe, die hinter den Angriffen steckt, ist dafür bekannt, dass sie hocheffektive manuelle Hacking-Techniken und Open-Source-Tools einsetzt, um sich seitlich in kompromittierten Netzwerken zu bewegen. Dies hilft den Cyberkriminellen, Zugang zu möglichst vielen Verwaltungsbereichen zu erhalten und ihre Spuren zu löschen oder zu verwischen, bevor sie die Ransomware zur Detonation bringen, was verheerende Folgen hat.

Welche Ziele Cyberkriminelle ins Visier nehmen

Cyberkriminelle nehmen mit Ryuk ein breites Spektrum von Sektoren ins Visier. Eines der Ziele sind Einrichtungen im Gesundheitswesen, von denen viele besonders gefährdet sind. Denn Krankenhäuser und Gesundheitseinrichtungen verfügen häufig über eine Fülle veralteter Netzwerkinfrastrukturen, die nur unzureichend vor solchen Cyberangriffen geschützt sind.

In den letzten Monaten haben Angriffe auf Krankenhäuser auf der ganzen Welt zu Störungen geführt. Im September 2020 legte ein Angriff Computersysteme im Universitätsklinikum Düsseldorf lahm und führte dazu, dass eine Patientin starb, da sie, statt in die nahegelegene Klinik, in ein weiter entferntes Krankenhaus gebracht werden musste. Es wird angenommen, dass Ryuk auch hinter dem jüngsten Ransomware-Angriff auf die Universal Health Services (UHS) steckt, die etwa 400 Krankenhäuser und Pflegezentren in den USA und in Großbritannien betreibt, und die Attacke damit einen der größten Cyberangriffe im Healthcare-Bereich in der Geschichte der USA darstellt.

Was Organisationen tun können, um sich wirksam zu schützen

Die Cybersicherheitsindustrie hat bereits zahlreiche Schritte unternommen, um Organisationen dabei zu helfen, sich gegen den Aufstieg von Ryuk zu verteidigen. So haben viele Anbieter von Advanced Threat Protection (ATP) kostenlose Policy Packs herausgebracht, mit denen Kunden ihre bestehenden Sicherheitstools und -lösungen aktualisieren können, um schnell verdächtige Netzwerkaktivitäten zu erkennen, die auf einen potenziellen Angriff durch Ryuk hinweisen. Hierzu gehören die Erkennung der massenhaften Bearbeitung von Dateien mit bekannten Ryuk-Ransomware-Erweiterungen, die Löschung von Volume-Schattenkopien und Versuche, eine Verbindung zu einer bekannten Command-and-Control-Infrastruktur herzustellen, die mit der Ransomware-Kampagne in Verbindung steht. Weiterhin können Organisationen die folgenden grundlegenden Schritte durchführen, um ihre Cybersicherheitsabwehr gegen Bedrohungen wie Ryuk zu stärken:

- Regelmäßige Datensicherungen: Die Durchführung regelmäßiger Sicherungen aller wichtigen Organisationsdaten ist eine der besten Möglichkeiten, die Störungen von Arbeitsabläufen im Falle eines erfolgreichen Angriffs zu minimieren. Die sichere Aufbewahrung dieser Backups außerhalb des Hauptnetzwerks verhindert, dass sie als Teil eines Angriffs gelöscht oder verschlüsselt werden.

- Sicherheitspatches auf dem neuesten Stand halten: Wie bereits erwähnt, sind die Anbieter von Cybersicherheitsdiensten bereits gut über Ryuk informiert, und die große Mehrheit hat ihre Produkte und Lösungen aktualisiert, um Ryuks Signaturen zu erkennen. Diese Aktualisierungen treten jedoch erst dann in Kraft, wenn Kunden die neuesten Sicherheits-Patches in ihren Netzwerken installieren. Daher ist es entscheidend, dass solche Patches installiert werden, sobald sie veröffentlicht werden.

- Mitarbeiter über Cybersicherheit aufklären: Selbst fortschrittliche Cyberbedrohungen verlassen sich noch immer häufig auf die grundlegendsten Angriffsmethoden wie Phishing-E-Mails und Social-Engineering-Taktiken. Daher sollten in regelmäßigen Schulungen eine Aufklärung der Mitarbeiter durchgeführt werden, wie sie diese Angriffe erkennen können.

Ryuk stellt eine starke Bedrohung für Organisationen auf der ganzen Welt dar, insbesondere für Einrichtungen im Gesundheitswesen, von denen viele derzeit besonders anfällig sind. Daher ist es wichtig, dass Organisationen ihren bestehenden Schutz bewerten, Schwachstellen identifizieren und die richtigen Korrekturen umsetzen, um die Risiken dieser Angriffe zu minimieren.

Tim Bandos, Chief Information Security Officer bei Digital Guardian

Schutz vor Ransomware neu gedacht

Illustration: Absmeier, TheDigitalArtist

Im März konnten wir erleben, wie fast über Nacht die Anzahl von Homeoffice-Nutzern von knapp 20 Prozent in vielen Branchen und Unternehmen (sogar solchen, von denen man es am wenigsten vermutet hätte) auf nahezu 100 Prozent anstieg. Ehemals langfristige ausgelegte Strategien für die Cloud-Einführung wurden auf wenige Wochen komprimiert. Die verbreitete Aussage, Covid-19 hätte die digitale Transformation beschleunigt, mutet da fast wie eine Untertreibung an. Innerhalb weniger Monate sind wir stärker vom Internet, der Cloud und der digitalen Zusammenarbeit abhängig geworden als man es für die kommenden fünf Jahre prognostiziert hatte. Menschen, die wir früher persönlich getroffen haben – Ärzte, Lehrer und Kollegen – begegnen wir jetzt auf dem Bildschirm. Wir sind nun gleichzeitig an verschiedenen Orten und dennoch digital verbunden und nutzen immer häufiger Inhalte und Dienste, die über die Cloud verfügbar gemacht werden. Dies führt dazu, dass jede Störung kostspielig und potenziell gefährlich ist.

Dies ist die Stunde von kriminellen Hacker-Vereinigungen. Sie wissen, wie abhängig wir sind, und sie nutzen diesen Vorteil voll aus. Sie übernehmen die Kontrolle über Daten und Infrastruktur, auf die Unternehmen angewiesen sind, und zwingen diese mit einem Ransomware-Angriff dazu, dafür zu bezahlen, dass sie sie zurückerhalten. Angesichts einer ungewissen oder langwierigen Wiederherstellung entscheiden sich viele Unternehmen dafür, viel Geld zu zahlen, um wieder einsatzbereit zu sein. Durch die Zahlung von »Lösegeld« ist nicht jedoch gewährleistet, dass auch alle Daten wieder hergestellt werden können.

Immer noch unvorbereitet

Trotz all der Schreckensmeldungen der letzten Zeit sind die meisten Unternehmen immer noch nicht adäquat auf Ransomware-Angriffe vorbereitet. Der aktuelle Lagebericht des BSI weist ausdrücklich Ransomware als eine der größten Cyberbedrohungen aus: »Die durch Ransomware verursachten Schäden können existenzbedrohend sein.« Hinzu kommt, dass sich die Taktik der Cyberkriminellen verändert hat: Die früheren, ungezielten Angriffe zielten auf eine reine Verschlüsselung der Daten und bedrohten damit die Verfügbarkeit. Diese ist zweifellos (nach wie vor) von entscheidender Bedeutung, doch das neue Angriffsszenario bedroht zusätzlich auch die Vertraulichkeit der Daten. Die Angreifer verschlüsseln nicht nur Dateien, sie stehlen sie auch und drohen damit, sie zu veröffentlichen. Entsprechend höher sind mittlerweile auch die Lösegeld-Forderungen, die teilweise in die Hunderttausende oder gar Millionen Euro gehen.

Man sollte meinen, dass das Aufspüren von ungewöhnlichen digitalen Transaktionen inzwischen längst zur Routine geworden ist wie das Aufspüren von ungewöhnlichen Finanztransaktionen. Der »Erfolg« der Ransomware-Angriffe beweist jedoch das Gegenteil. Die Hacker entwenden häufig zehntausende Dateien, bevor der Angriff überhaupt bemerkt wird. In einem berühmt gewordenen Fall brauchte der Insider Greg Chung Jahrzehnte, um etwa 200.000 Papierakten zu stehlen. Die heutigen kriminellen Hacker-Gruppen können innerhalb von Tagen oder Wochen eine solche Beute machen. Es scheint mittlerweile schwieriger zu sein, einen Kugelschreiber aus einem Büro zu stehlen als tausende vertrauliche, digitale Dateien. Und es geht nicht nur um Dateien: Bis zu dem Zeitpunkt, an dem organisierte Hacker beginnen, auf Daten zuzugreifen oder sie zu verschlüsseln, haben sie in der Regel kritische Konten und Systeme übernommen sowie Hintertüren geschaffen, damit sie weiterhin die Kontrolle behalten können.

Um die Problematik zu verstehen und daraus resultierend Schutzmaßnahmen ergreifen zu können, muss einem klar sein, wie Angreifer auf Daten zugreifen. Sie tun das im Grunde, wie jeder andere (legitime) Nutzer: mit einem Konto, das sich in die Unternehmenssysteme einloggen kann. Im Hinblick auf die Daten spielt es dabei kaum eine Rolle, ob sie sich in der Cloud befinden oder lokal gespeichert sind. Was kann man also tun, um sich wirkungsvoll vor Ransomware zu schützen?

Risiken verstehen

Viele Unternehmen, die Opfer eines Ransomware-Angriffs werden, sind überrascht, wie viele Dateien ein einziger infizierter Benutzer oder Computer verschlüsseln konnte. Schon die recht einfachen, ungezielten Ransomware-Angriffe können verheerende Schäden anrichten, da oftmals Mitarbeiter Zugriff auf weit mehr Dateien haben, als sie für ihre Arbeit benötigen. So zeigte der Data Risk Report, dass durchschnittlich 22 Prozent der Ordner eines Unternehmens für jeden Mitarbeiter zugänglich sind und in jedem zweiten Unternehmen (53 Prozent) alle Mitarbeiter auf mehr als 1.000 sensible Dateien zugreifen können. Diese Daten stellen somit eine sehr breite Angriffsfläche dar. Hinzu kommt, dass in den meisten Fällen keine Systeme vorhanden sind, die verfolgen beziehungsweise analysieren, welche Dateien oder Systeme jeder Benutzer verwendet. Und genau dies ist der Grund, weshalb Angreifer so viele Dateien entwenden und verschlüsseln können, bevor es bemerkt wird. Zeit ist hierbei ein kritischer Faktor. So bemerkte kürzlich der Sicherheitsverantwortliche eines US-Bezirks: »Wenn Sie mit einem Lösegeldangriff konfrontiert werden, haben Sie weniger als fünf Minuten Zeit, um zu reagieren, bevor Ihre gesamte Umgebung in Gefahr ist.«

Eine breite und poröse Angriffsfläche, die nicht beobachtet wird, ist nicht zu verteidigen. Unternehmen sollten deshalb ihre Daten einer Risiko-Bewertung unterziehen. Auf diese Weise lässt sich feststellen, wer Zugriff auf welche (kritischen) Datenspeicher hat. Wie oft wird der Zugriff überprüft? Wie wird ungewöhnliches Nutzerverhalten erkannt? Man könnte auch mit einem informellen Test beginnen, indem das Sicherheitsteam einen Benutzer nach dem Zufallsprinzip auswählt und ein Testskript ausführt, das einfach jede Datei öffnet und schließt, auf die der Benutzer zugreifen kann. Anhand der Datei-Aktivitätsprotokolle erkennt man die Ransomware-Angriffsfläche dieses Benutzers. Gleichzeitig kann man auf diese Weise überprüfen, ob dieses (offensichtlich abnormale) Verhalten von einem der eingesetzten Sicherheits-Tools erkannt wird.

Zugriffsrechte reduzieren

Angreifer schaffen es immer hinter den »klassischen« Perimeter. Deshalb gilt es, sich auf diesen Fall vorzubereiten und die Daten, als das Hauptziel der meisten Angriffe, ins Zentrum der Verteidigungsstrategie zu stellen. Die Daten sind somit der neue Perimeter. Wesentlich ist es, die Qualität und Quantität der Dateien, auf die die einzelnen Mitarbeiter zugreifen, richtig zu dimensionieren. Erhält jeder Mitarbeiter nur den Zugriff, den er tatsächlich für seine Arbeit benötigt (Least-Privilege-Prinzip), reduziert sich die Angriffsfläche signifikant. Und ist man in der Lage, ungewöhnliche Aktivitäten zu erkennen, kann man (automatisiert) Sitzungen abbrechen, bevor ein verheerender Schaden entsteht.

Konten überwachen

Cyberkriminelle greifen fast immer über ein (kompromittiertes) Konto auf Unternehmensdaten zu. Diese Konten werden zumeist zentral in Systemen wie Active Directory (AD) gespeichert. Wenn also Daten der neue Perimeter sind, ist Active Directory die neue DMZ. Entsprechend müssen die Konten in Active Directory überwacht und hier alle Schwachstellen beseitigt werden.

Zusammenhänge erkennen

Je mehr Informationen zur Verfügung stehen, desto präziser lassen sich ungewöhnliche Aktivitäten identifizieren. Ist man in der Lage, unübliche Datenzugriffe mit AD-Aktivitäten und weiteren Ereignissen, etwa am Netzwerkperimeter, zu korrelieren, können auch fortschrittliche Angriffe frühzeitig erkannt und gestoppt werden.

Um wirklich langfristig erfolgreich gegen Ransomware zu sein, muss die Verteidigungsstrategie komplett überdacht werden. Wir sollten zukünftig eine datenzentrierte Sicherheit durchsetzen. Dieser Ansatz hilft nicht nur im Kampf gegen organisierte Hacker-Gruppen und Erpresser-Malware, er ist auch die einzige realistische Verteidigung gegen Insider wie Greg Chung.

Michael Scheffler, Country Manager DACH von Varonis Systems

1137 Artikel zu „Ransomware“

NEWS | TRENDS 2020 | TRENDS SECURITY

Starke Zunahme von Ransomware und IoT-Angriffen

Ransomware Ryuk verantwortlich für ein Drittel aller Ransomware-Angriffe im Jahr 2020. Das SonicWall Capture Labs Team, das auf das Aufspüren von Cyberbedrohungen spezialisiert ist, stellte die Auswertung der Bedrohungsdaten aus dem dritten Quartal 2020 vor. Die Daten wurden mit Hilfe von über einer Million Sicherheitssensoren des Unternehmens weltweit erfasst. Die Ergebnisse aus dem bisherigen Jahresverlauf…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Die fünf hartnäckigsten Mythen zu Ransomware

Wie Unternehmen sich von Lösegeldforderungen befreien können. Angriffe mit Ransomware sind weltweit auf dem Vormarsch und werden auch künftig nicht nachlassen. Einem kürzlich erschienenen Bericht zufolge ist die Zahl der Lösegeld-Angriffe weltweit im Vergleich zum Vorjahreszeitraum um 50 Prozent gestiegen. Immer noch halten sich jedoch Mythen, die Unternehmen bei Lösegeldforderungen falsche Entscheidungen treffen lassen. Ransomware…

NEWS | IT-SECURITY | KOMMENTAR

Ransomware: Umfangreiche und verheerende Bedrohung für Krankenhäuser

In den USA kämpfen Krankenhäuser aktuell mit einer Welle von Ransomware-Angriffen. Dazu ein Kommentar von Sandra Joyce, Executive VP und Head of Mandiant Threat Intelligence (eine Einheit von FireEye. »Ransomware ist eine Bedrohung, die wir nicht länger ignorieren dürfen, sie gerät zunehmend außer Kontrolle. Die Hacker, die hinter Ransomware-Kampagnen stehen, schalten mittlerweile die kritischsten…

NEWS | IT-SECURITY | KOMMENTAR

Ransomware: Zahlen oder nicht zahlen?

In jüngster Zeit sind wieder etliche Ransomware-Vorfälle, gerade bei den Krankenhäusern, publik geworden. Aber wie werden sich die Angriffe weiterentwickeln und welche Risiken bergen sie für Unternehmen? Wie gehen CISOs und Vorstände das Dilemma »zahlen oder nicht zahlen« im Vorfeld eines Angriffs an? Dazu haben wir mit Boris Cipot, Senior Sales Engineer Synopsys, gesprochen. Wie werden…

NEWS | IT-SECURITY | TIPPS

Unveränderbare Backups – Effektive Strategie gegen immer raffiniertere Ransomware

Allein die Erwähnung von Ransomware reicht aus, um dem erfahrensten IT-Profi Schauer über den Rücken zu jagen. Ransomware-Angriffe nehmen in einem noch nie dagewesenen Ausmaß zu, ebenso wie der Grad ihrer Ausgereiftheit. Dazu gehören der Einsatz von Methoden zum Diebstahl von Zugangsdaten und mehrstufige Angriffe, die von einem einzigen anfänglichen Exploit an zu weitreichenden Störungen…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Vier entscheidende Strategien für den Ransomware-Schutz

Zentralisierte Sicherheitstechnologie 3-2-1 Backup-Strategie Aktualisierte Betriebssysteme und Software-Versionen Sensibilisierung aller Mitarbeiter für das Sicherheitsthema Arcserve warnt vor der gestiegenen Bedrohung durch Ransomware und stellt einen Strategiefahrplan zum Schutz vor Cyberattacken vor. Ransomware ist seit der Corona-Krise zu einer noch größeren Bedrohung für die Cybersicherheit von Unternehmen geworden. Der Schaden, der durch diese Art…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

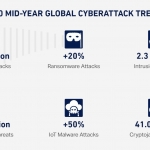

Cyber Threat Report 2020: Microsoft-Office-Dateien häufiger infiziert, Ransomware auf dem Vormarsch

Ransomware-Attacken weltweit steigen um 20 % (Höchststand in USA mit 109 %). Malware-Attacken gehen global um 24 % zurück. Wachstum um 7 % bei Phishing-Versuchen, die sich der Corona-Krise bedienen. Anstieg um 176 % bei Malware-Attacken mit infizierten Microsoft-Office-Dateien. 23 % der Malware-Angriffe über Nicht-Standard-Ports ausgeführt. IoT-Malware-Angriffe nehmen um 50 % zu. Im Bericht analysierte…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

Ransomware-Attacken: Mehr als 1000 Euro pro Kunde

Die Summe, die Unternehmen betroffenen Kunden zahlen sollten, könnte sich auf Hunderte von Millionen Dollar belaufen. Verbraucher fordern, dass Unternehmen Hackern auf keinen Fall Lösegeld zahlen, aber sie erwarten das Gegenteil, wenn ihre eigenen Daten kompromittiert wurden. Veritas Technologies, ein Unternehmen im Bereich Datensicherung und Datenverfügbarkeit, hat deutsche Verbraucher zum Thema Ransomware befragt [1]. Demnach…

NEWS | IT-SECURITY

Ransomware: Gestern, heute und morgen

Gezielte Ransomware-Angriffe nehmen weiter zu und sie werden noch schlimmer. Ein einziger Ransomware-Angriff kann ein Unternehmen komplett lahmlegen. Bei Ransomware ist nach wie vor der menschliche Faktor das größte Problem. Fortinet brachte drei Mitglieder seines FortiGuard Labs-Teams – Derek Manky, Aamir Lakhani und Douglas Santos – zu einem digitalen Interview über Ransomware zusammen. Zu dritt diskutierten…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Deutlicher Zusammenhang zwischen Ransomware, Kaufverhalten und Markentreue der Verbraucher

Umfrage deckt auf, dass Verbraucher in der Regel Unternehmen meiden, die bereits einen Cyberangriff erlebt haben. Konsumenten tolerieren keine durch Ransomware verursachten Service-Unterbrechungen oder Sicherheitsverletzungen. Mehrheit der Verbraucher wendet sich bereits nach einer einzigen fehlgeschlagenen Online-Transaktion oder unzulänglichen Informationen an Konkurrenzanbieter. Arcserve veröffentlichte die Ergebnisse einer neuen Studie, die den Einfluss von Cyberkriminalität…

NEWS | IT-SECURITY | AUSGABE 3-4-2020 | SECURITY SPEZIAL 3-4-2020

Ransomware-Infektion: Warum Unternehmen manchmal Erpresser bezahlen müssen

Seit dem Aufkommen von Ransomware empfehlen Experten aus aller Welt, kein Lösegeld für seine Daten zu zahlen, um Nachahmer abzuschrecken. Doch wie bei so vielen Fragestellungen in der IT-Sicherheit gibt es auch hier eine unbequeme Grauzone, in die wir uns einmal vorwagen wollen.

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware-Angriffe mit Zero Trust bekämpfen: Best Practices gegen Daten-Geiselnahme

Ransomware bleibt ein lukratives Geschäft für Cyberkriminelle. Allein mit der Ransomware-Variante Ryuk erpressten Angreifer bereits Lösegelder von über 3,7 Millionen US-Dollar. Um die Sicherheitsvorkehrungen von Unternehmen zu umgehen, nutzen Hacker mittlerweile häufig anspruchsvolles Spear-Phishing, damit Opfer auf bösartige Links und Anhänge klicken oder verseuchte Webseiten besuchen. Nach der Infektion beginnt der Erpressungstrojaner mit der Verschlüsselung…

NEWS | IT-SECURITY | TIPPS

Erhöhte Gefahr durch Ransomware-Angriffe gegen Windows 7

Ab dem 14. Januar beendet Microsoft den Support für Windows 7. Aber auch nach dem Stichtag wird das Betriebssystem noch auf rund 26 Prozent der PCs weltweit laufen, wie zahlreiche Analysen zeigen. Ohne Patches und Bugfixes wächst aber das Risiko, Opfer einer Ransomware-Attacke zu werden. Ein drastischer Beleg hierfür ist der WannaCry-Virus aus dem Jahr…

NEWS | IT-SECURITY | SERVICES | TIPPS

Doppelte (Ver)Sicherung gegen Ransomware

Ransomware-Attacken bedrohen unter anderem durch Verschlüsselung den Zugriff von Informationen, Systemen und Unternehmensabläufen. Gerade bei einem solchen Angriff auf deren Verfügbarkeit schützen Backup und IT-Sicherheit nur in der Kombination. Ransomware scheint die Bedrohung »der Stunde« zu sein. Nicht nur die Schlagzeilen deuten darauf hin. Auch Entscheider sehen die Gefahr: Laut einer Arcserve-Umfrage rechnen 80 %…

NEWS | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL

Der unaufhaltsame Aufstieg der Ransomware

Angriffe mit Ransomware haben in den letzten Jahren massiv zugenommen. Jüngste Opfer sind die Verlagsgruppe Heise und die Stadtverwaltung Baltimore. Die Methode hat sich aus Sicht der Cyberkriminellen bewährt, genügend Firmen geben der Erpressung nach und zahlen das geforderte Lösegeld. Ein Ende ist noch lange nicht in Sicht. Unternehmen können allerdings mit Hilfe von Applikations-Isolation…

NEWS | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

BSI warnt vor gezielten Ransomware-Angriffen auf Unternehmen

Derzeit registriert das Bundesamt für Sicherheit in der Informationstechnik (BSI) verstärkt Netzwerkkompromittierungen bei Unternehmen, die mit der manuellen und gezielten Ausführung eines Verschlüsselungstrojaners (Ransomware) enden. Dabei verschaffen sich die Angreifer mittels breit angelegter Spam-Kampagnen wie Emotet zunächst Zugang zu einzelnen Unternehmensnetzwerken und erforschen dann manuell Netzwerk und Systeme der Betroffenen. Dabei versuchen die Angreifer etwaige…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | WHITEPAPER

Gefahr durch Ransomware

Medienberichten zufolge wurde der norwegische Aluminiumhersteller Norsk Hydro Opfer einer Cyberattacke mit Ransomware, die gravierende Auswirkungen auf die Produktion des Unternehmens hat. Wie akut die Bedrohung für Unternehmen durch Ransomware ist, belegt auch eine Befragung des Technologieunternehmens Datto unter 300 IT-Dienstleistern aus ganz Europa. Einige der wichtigsten Ergebnisse der Untersuchung: 92 % der…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY | TIPPS

Jeder dritte Onliner hat Angst vor Ransomware

Bekanntheit von Verschlüsselungsattacken steigt. Nur wenige machen Sicherheitskopien ihrer Daten. Geld her oder Daten weg – das ist das Prinzip von sogenannter Ransomware. So werden Schadprogramme bezeichnet, die Kriminelle über das Internet verbreiten und damit Daten auf den Endgeräten von Verbrauchern verschlüsseln. Anschließend fordern die Angreifer ihre Opfer zur Zahlung eines Lösegeldes auf, ohne die…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY

Sicherheitsrisiko Mitarbeiter: Drei von vier Anwendern wissen nicht, was Ransomware ist

Studie offenbart gefährliche Wissenslücken bei deutschen IT-Anwendern. Proofpoint, ein Next-Generation Cybersecurity-Unternehmen, hat seinen neuen »End User Risk Report 2018« der Öffentlichkeit präsentiert. Dabei traten erschreckende und für Unternehmen sowie Privatpersonen gefährliche Wissenslücken im Bereich IT-Sicherheit auf. Dies gilt auch und insbesondere im Alltag, wenn man bedenkt, dass jeder zehnte Deutsche sein Smartphone nicht schützt. Und…

NEWS | EFFIZIENZ | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL | SERVICES | TIPPS

Ransomware as a Service: Cybererpressung auf Bestellung

Geschäftsmodell Satan & Co. CryptoLocker, GoldenEye, Locky, WannaCry – Ransomware hat mit der Geiselnahme von Dateien durch Verschlüsselung in den letzten Jahren eine beachtliche und unrühmliche Karriere hingelegt. Und da sich Kriminelle auch bei Digitalisierungstrends wie as-a-Service-Angeboten nicht lumpen lassen, hat die Untergrundökonomie mit Ransomware as a Service (RaaS) rasch ein lukratives Geschäftsmodell…

NEWS | BUSINESS | TRENDS SECURITY | INFRASTRUKTUR | TRENDS 2018 | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | SERVICES

Ransomware: Zahlungsbereitschaft hat sich mehr als versechsfacht

Angriffe durch Ransomware sind im Vergleich zum Vorjahr gesunken, zugleich ist die Zahlungsbereitschaft der Unternehmen jedoch deutlich gestiegen, so das Ergebnis einer neuen Barracuda-Umfrage bei rund 630 Organisationen weltweit, davon 145 Unternehmen aus EMEA. In der neuen Ransomware-Umfrage gaben rund ein Drittel (30 Prozent) der Unternehmen an, Opfer eines Ransomware-Angriffs geworden zu sein. Damit verzeichnet…

NEWS | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware der Dinge: Das IoT-Gerät als Geisel

Die weltweite Vernetzung schreitet kontinuierlich voran, allerdings schaffen die wechselseitigen Abhängigkeiten des digitalen Zeitalters auch eine neue Angriffsfläche für Cyberkriminelle. Leider verzeichneten die letzten Jahre unrühmliche Meilensteile in der Entwicklungsgeschichte des Internet of Things: So war Ende 2016 das erste Mal ein groß angelegter Cyberangriff in Form der Mirai-Malware erfolgreich, der hunderttausende IoT-Geräte wie Router,…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Ein Jahr nach WannaCry: Deutsche Unternehmen unzureichend gegen Ransomware und Cyberattacken geschützt

46 Prozent aller Befragten halten ihr Unternehmen für stärker gefährdet als vor einem Jahr. Am 12. Mai war es genau ein Jahr her, dass auf vielen Computer-Bildschirmen nichts mehr ging: Die Ransomware WannaCry hatte weltweit zugeschlagen und viele Systeme lahmgelegt. In Deutschland waren laut einer aktuellen Umfrage des Cybersecurity-Unternehmens Tanium mit 31 Prozent knapp ein…

NEWS | TRENDS SECURITY | TRENDS 2018 | INFOGRAFIKEN | IT-SECURITY | STRATEGIEN

Ransomware: 70 Prozent der großen Unternehmen in Deutschland von Erpresser-Malware betroffen

Ransomware-Angriffe kosten große Unternehmen durchschnittlich 750.000 Euro. Angriffe mit Erpresser-Malware haben sich zu einem kostspieligen Massenphänomen entwickelt, wie eine Studie nun offenbart [1]. 70 Prozent und damit fast drei Viertel der Unternehmen mit mehr als 1000 Mitarbeitern in Deutschland wurden in den vergangenen zwölf Monaten demnach Opfer eines Ransomware-Angriffs. Der Großteil der Unternehmen wurde dabei…

NEWS | BUSINESS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | AUSGABE 1-2-2018

IT-Sicherheitsvorhersagen 2018 – Von Ransomware bis Business E-Mail Compromise

Cyberkriminalität ist längst zu einem äußerst lukrativen Geschäftsmodell geworden. In seinen Vorhersagen für IT-Sicherheit 2018 hat der IT-Sicherheitsanbieter Trend Micro die Vorgehensweise künftiger Angriffe untersucht, damit Unternehmen sich besser vor diesen schützen können.

NEWS | IT-SECURITY | TIPPS

Sicherheit vor Ransomware: Prävention statt Reaktion

Aufgrund der fortschreitenden Digitalisierung ändert sich auch die Arbeitsweise in Unternehmen. Mobile Geräte wie Smartphones und Tablets gehören längst zum beruflichen Alltag. Hacker passen ihre Vorgehensweise an diese moderne Arbeitsweise an. Mit gezielten Cyberattacken sind sie zunehmend in der Lage, herkömmliche Schutzsysteme zu umgehen. Der französische Cybersecurity-Experte Stormshield informiert auf seinem Unternehmensblog über die perfiden…

IT-SECURITY | RECHENZENTRUM | TIPPS

Cybersecurity beginnt schon im IT Service Management: Vier Schritte für mehr Schutz vor Ransomware

Cyberattacken werden zu einem immer größeren Problem. So wurden im Mai 2017 mehr als 230.000 Systeme weltweit vom Verschlüsselungstrojaner WannaCry befallen. Im November 2017 stellte das Bundesamt für Sicherheit in der Informationstechnik (BSI) seinen Bericht zur Lage der IT-Sicherheit in Deutschland 2017 vor. Darin wird die Gefährdungslage als »weiterhin auf hohem Niveau angespannt« beschrieben. Höchste…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY | STRATEGIEN | TIPPS

Tipps zur Ransomware-Prävention – Online-Erpressern in 2018 nicht auf den Leim gehen

Datenschutz und Cybersicherheit sind beileibe kein neues Thema. Mit »Security and Privacy in Computer Systems« erschien bereits 1967 die erste Abhandlung zum Thema. Cybersicherheit und Privatsphäre wurden also seit Beginn der vernetzten Computer diskutiert. Seither hat sich das Thema dramatisch verschärft, und entwickelt sich weiter rasant – aus verschiedenen Gründen. So wurde beispielsweise im Jahr…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY | ONLINE-ARTIKEL | SERVICES | STRATEGIEN

2018 – vermehrt Angriffe mit Würmern, Datendiebstahl in der Cloud und Strategiewechsel bei Ransomware

Nach einem sehr ereignisreichen Jahr in Sachen IT-Kriminalität erwartet Vectra für 2018 fünf zentrale Entwicklungen. Sie alle deuten darauf hin, dass zukünftig die Automatisierung der IT-Sicherheit in den Fokus gerückt werden muss, wenn sich Unternehmen, Behörden und andere Organisationen wirksam vor Cyberattacken schützen wollen. Ransomware-Angreifer verändern ihre Strategie Ransomware-Angriffe, die den Betriebsablauf stören oder…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2018 | IT-SECURITY | STRATEGIEN

Datensicherheit 2018: Ransomware, RPO/RTO, Cloud und DSGVO 2018 im Trend

Intervall zwischen Ransomware-Attacken sinkt von 40 auf 14 Sekunden. Partnerschaften zwischen Datensicherheit und IT-Sicherheit gegen Ransomware. Fehler in der Datensicherung immer unternehmenskritischer bewertet. Disaster-Recovery-as-a-Service-Markt wird bis 2020 auf rund 12 Milliarden US-Dollar wachsen. Datenschutzbeauftragte und Datenschutz-Compliance im Blickpunkt. Vier Trends in Sachen Datensicherheit für das Jahr 2018 sieht Arcserve. Angesichts des wachsenden Risikos Ransomware suchen…

NEWS | IT-SECURITY | TIPPS

Mehrheit hat noch nie etwas von Ransomware gehört

■ Nur 4 von 10 Internetnutzern wissen von Erpressung durch Schadprogramme. ■ Bitkom: Bei digitaler Erpressung sollte man nicht zahlen. Der Computer startet, doch statt der gewohnten Oberfläche erscheint ein roter Bildschirm mit dem Hinweis, die Daten auf dem Gerät seien verschlüsselt worden und würden nur gegen Zahlung von 300 US-Dollar wieder freigegeben. Im…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Fünf Tipps gegen Ransomware-Angriffe

Angriffe von Cyberkriminellen können für Unternehmen teuer werden, wenn sie den Verlust ihrer Daten vermeiden wollen. Das aktuellste Beispiel liefert der weltweit agierende amerikanische Fahrdienstvermittler Uber, der Opfer einer Ransomware-Attacke wurde: Daten von 57 Millionen Kunden und Fahrern wurden gehackt, darunter Namen, Adressen und Führerscheinnummern. Uber zahlte 100.000 US-Dollar an die Hacker und verschwieg den…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | SERVICES

Ransomware-Trends für 2017: Mehr als ein Viertel der Opfer waren Unternehmen

Mehr als ein Viertel (26,2 Prozent) aller im Jahr 2017 von Kaspersky Lab verhinderten Ransomware-Angriffe haben es weltweit auf Unternehmen abgesehen [1]. Das entspricht einem Zuwachs von 3,6 Prozentpunkten im Vergleich zum Vorjahr 2016 (22,6 Prozent). Der Grund für die Steigerung: Organisationen weltweit hatten aufgrund der drei großen Angriffswellen WannaCry, ExPetr und BadRabbit verstärkt mit…

NEWS | INFOGRAFIKEN | IT-SECURITY | WHITEPAPER

Ransomware-Whitepaper: Wie sich Unternehmen gegen Schadsoftware wappnen

Cyberattacken durch Ransomware nehmen immer weiter zu: Circa 49 Prozent der Unternehmen weltweit waren im Jahr 2016 mit mindestens einer Online-Erpressung konfrontiert – 39 Prozent davon wurden mithilfe von Ransomware erpresst, wie die Studie »Ransomware: The Pervasive Business Disruptor« [1] belegt. Um Unternehmen über den richtigen Umgang mit Schadsoftware aufzuklären, haben die beiden IT-Unternehmen das…

NEWS | BUSINESS | INFOGRAFIKEN | IT-SECURITY | TIPPS

Ransomware: Die Seuche des 21. Jahrhunderts

In regelmäßigen Abständen sehen wir uns einer neuen Bedrohung gegenüber, die bei Angreifern gerade Konjunkur hat. Gezielte Langzeitangriffe, sogenannte Advanced Persistent Threats (APTs) beherrschen die Schlagzeilen und Unternehmen beeilen sich, diese Attacken zu stoppen, deren Urheber sich gut versteckt durch das Netzwerk bewegen. Neben Phishing ist Ransomware die erfolgreichste und offensichtlich lukrativste Angriffsmethode für Cyberkriminelle.…

NEWS | IT-SECURITY | KOMMENTAR | LÖSUNGEN | SERVICES | STRATEGIEN

Gekommen, um zu bleiben – man muss auf Ransomware vorbereitet sein

Die Diskussion zu Ransomware geht am Kern der Sache vorbei. Organisationen müssen die Folgen von Ransomware-Angriffen abfedern können, um Daten und Applikationen schnell und einfach wiederherzustellen. Ohne zu bezahlen. Kommentar von Andreas Mayer, Zerto »Die Frage ist nicht »ob« eine Organisationen erfolgreich von Kriminellen mit Ransomware gehackt wird, sondern wann. Die nicht endenden Wellen…

NEWS | BUSINESS | IT-SECURITY | KOMMENTAR | LÖSUNGEN | STRATEGIEN | TIPPS

Evolution von Ransomware: Kommentare zu Petya

Zahlreiche Medien berichten über den jüngsten Cyberangriff, der ganz Europa betrifft und den ersten Erkenntnissen zufolge eine Version der bereits seit vergangenem Jahr bekannten Ransomware »Petya« ist. Die Erpressungssoftware verschlüsselt Rechner und fordert Lösegelder – auch Unternehmen und kritische Infrastruktur wie U-Bahnnetze und Flughäfen sind betroffen. Meldungen zufolge sind auch isolierte Geräte wie Kassenterminals und…

NEWS | BUSINESS | DIGITALISIERUNG | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | STRATEGIEN | TIPPS

Ransomware Petya nutzt WannaCry-Sicherheitslücke

Unter dem Namen Petya (auch GoldenEye oder NotPetya) verbreitet sich aktuell eine neue Ransomware-Attacke. Die Schadsoftware nutzt unter anderem eine Schwachstelle in Computersystemen aus, auf die bereits WannaCry und deren Nachfolger EternalRocks zugegriffen haben: EternalBlue. WannaCry erreichte vor knapp sechs Wochen über 230.000 Computer in mehr als 150 Ländern. Petya könnte jetzt ein ähnliches…

NEWS | BUSINESS | CLOUD COMPUTING | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | SERVICES | TIPPS

Die einzige zuverlässige Verteidigung gegen Ransomware-Angriffe ist die umfassende Sicherung der Daten

Mit der aktuellen, »NonPetya« getauften Ransomware haben die erpresserischen Cyber-Angriffe nach Meinung der IT-Security-Experten die nächste Eskalationsstufe erreicht. Selbst Unternehmen, die nach der WannaCry-Attacke alle nötigen Patches umgesetzt haben, sind Opfer der Erpresser geworden. Die Verlockung, entgegen der Empfehlung des BSI Lösegeld zu zahlen, dürfte also in diesem Fall groß gewesen sein. Nun gibt es…