Illustration: Absmeier, Greenred

Da ist sie nun, die digitale Transformation. Ganze Belegschaften arbeiten von zu Hause aus, und Unternehmen sind gezwungen, Prozesse in Cloud zu verlagern. Das neue »on Prem« – überall. Die alte Norm hat ausgedient. Die neue: Remote working. Die Dinge haben sich in vielerlei Hinsicht geändert. Ein Schwerpunkt allerdings ist geblieben. Die Frage danach, wer wann auf was zugreift, wer die Zugriffsberechtigungen überwacht und die Kosten kontrolliert – insbesondere bei der Endpunktsicherheit. Wir wollen uns diese Fragestellung genauer ansehen. Jetzt, und mit Blick auf die kommenden Monate, wenn Mitarbeiter wieder in ihr übliches Arbeitsumfeld zurückkehren, zumindest einige von ihnen.

Der aktuelle Teil der digitalen Transformation war für viele Unternehmen erzwungen. Ganze IT-Abteilungen waren damit beschäftigt die Voraussetzungen für die Umstellung zu schaffen. Alles während des laufenden Betriebs und mit viel manueller Intervention. Um produktiv zu bleiben, greifen die Benutzer im Idealfall auch remote auf die Ressourcen zu, auf die sie sonst Zugriff haben. Vielerorts gab es zusätzlich einen Zwangsumstieg auf die Cloud.

Bei dieser Form der digitalen Transformation sollte man sich auf vier Kernbereiche konzentrieren:

- den eigentlichen Remote-Zugriff für eine Belegschaft, die bisher nicht ausschließlich nach diesem Modell gearbeitet hat

- die Kontrolle der Zugriffsberechtigungen und die Vergabe von Berechtigungen, so dass die Nutzer im Rahmen der neuen Normalität ihre üblichen Aufgaben erledigen können

- den Schutz aller Endpunkte

- die Kostenkontrolle

Diese Kategorien sind ein guter Anhaltspunkt mit den Veränderungen umzugehen – aktuell, aber auch in Zukunft.

Remote Access

Wir sprechen über Remote Access. Dabei sprechen wir nicht nur darüber, jemandem einen VPN-Client zu geben. Mitarbeiter brauchen bestimmte Tools und Berechtigungen, um nach wie vor ihre Arbeitsaufgaben erledigen zu können. Dazu gehört gegebenenfalls ein System zur Multifaktor-Authentifizierung oder für den privilegierten Zugriff auf notwendige Tools wie auch jede Art von Remote Gateway oder Systeme, die den Zugriff auf Azure, AWS oder die Google Cloud erlauben oder sogar den auf eine Datenbank.

Ein VPN-Client hat allerdings seine Grenzen. Vor nicht allzu langer Zeit waren Internetverbindungen der T- und E-Serie üblich. Dazu zählen beispielsweise T1, E1 und T3. Einige Unternehmen verwenden sie immer noch. Andere haben sich für Internetverbindungen zum Schnäppchenpreis entschieden, etwa weil die Hauptlast on premises liegt. Problematisch wird die Sache, wenn die 500 Mitarbeiter des Unternehmens gleichzeitig über eine Internetverbindung auf das Netzwerk zuzugreifen, die eher einem Strohhalm ähnelt als einer soliden Leitung. Das Szenario ist trotzdem nicht unüblich. Bei etlichen Unternehmen beschränkten sich die Handlungsanweisungen darauf, das VPN zu benutzen – das hat die IT vor nicht unerhebliche Probleme gestellt. Heute gibt es zwischen Remote Working oder dem Verlagern von Arbeitslasten und Diensten in die Cloud kein entweder oder. Um die geschäftliche Kontinuität aufrechtzuerhalten, müssen Unternehmen ihre Bedarfe dahingehend managen, auch in einer Zeit voller Veränderungen. Nicht jeder wird dauerhaft remote arbeiten. Teile der Belegschaft werden in Büros und Fabriken zurückkehren. Andere wiederum werden so weiterarbeiten wie jetzt. Man sollte für beide Modelle vorausplanen.

Berechtigungen überwachen

Das Überwachen von Berechtigungen ist ohnehin komplex. Sicherheit kommt dabei nicht selten zu kurz. Jetzt haben sich die Dinge ein weiteres Mal verändert. Wir haben es aktuell mit einer verteilt arbeitenden Belegschaft zu tun, die verteilte Technologien nutzt. Und mit Unternehmen, die versuchen in dieser Situation maximal flexibel zu sein.

Die Unterscheidung zwischen internen und externen Berechtigungen und den dazugehörigen Sicherheitskonzepten ist hingegen völlig verschwommen. Wer Zugriffsberechtigungen wirksam überwachen will, der braucht ein echtes Identitäts- oder sogar Kontenmanagement plus ein gehöriges Maß an Automatisierung. Warum ist Automatisierung an dieser Stelle so wichtig? Das sich rasch verändernde Umfeld, in dem wir uns aktuell befinden, wird sich weiter verändern.

Wenn 5.000 Benutzer die Büros verlassen, um remote zu arbeiten und weitere 5.000 ihre Konten am selben Tag deaktivieren lassen, ist das für die IT eine Menge Arbeit. Das Ganze passiert nicht an einem Tag, sondern dauert am Ende Wochen. Befassen Sie sich schon jetzt damit, was passiert, wenn Sie diesen Schritt rückgängig machen müssen. Berechtigungen sollte man so methodisch wie möglich und am besten automatisiert überwachen. Menschen machen Fehler, und sie nehmen gerne Abkürzungen. Wenn es um den Zugriff auf personenbezogene Daten oder wichtige Unternehmens-Assets, geht, sollte es keine Abkürzungen geben. Unabhängig davon, ob Firmen versuchen, die aktuelle Situation so gut wie möglich in den Griff zu bekommen, oder sie versuchen, schrittweise zur Normalität zurückzukehren – Automatisierung spielt in beiden Fällen eine wichtige Rolle.

Sichere Endpunkte und Identität

Die aktuelle Situation ist für alle von uns neu. Noch nie waren Unternehmen in der Situation für so viele Mitarbeiter gleichzeitig ein funktionierendes Remote-Working-Umfeld zu schaffen.

Das Problem in der derzeitigen »on-Prem-Welt«: Was genau ist ein Endpunkt? Es wird immer das System sein, das es dem Benutzer erlaubt, seine beruflichen Aufgaben zu erledigen: Workstations, Tablets und virtuelle Maschinen. Heute muss man den Begriff erweitern, und etwa die Identität eines Benutzers oder die Art seines Zugriffs sowie die Verwaltung von Cloud-Applikationen in das Sicherheitskonzept integrieren.

Beginnen Sie mit den physischen Endpunkten. Beschaffen Sie sich Managementsysteme, an denen Sie Laptops und Tablets registrieren. Denken Sie auch an Desktop-Management-Tools. Ja, das ist momentan ein Problem, denn die Systeme bringen üblicherweise keine Verwaltungsfunktionen mit. Die Transparenz hinsichtlich der Endpunkte ist gerade wesentlich geringer als zuvor. Das gilt gleichermaßen für die Zugriffskontrollen. Sicherheit wird so schnell und einfach implementiert wie möglich. In einigen Fällen wird ein MDM per E-Mail bereitgestellt. Oder die Multifaktor-Authentifizierung vergeben, nachdem ein Benutzer ohne sie eine Verbindung zum VPN hergestellt hat. In Zukunft werden sich die Voraussetzungen erneut ändern. Man kann sich fragen, ob die erzwungenen Veränderungen eher schlecht fürs Geschäft sind, oder ob sie Unternehmen lediglich gezwungen haben auf moderne Tools umzusteigen (was sie vielleicht schon viel früher hätten tun sollen).

Kosten

Man kann heute eine Explosion von Kostenstellen beobachten. Verantwortliche schieben Budgets zwischen Technologien hin und her wie nie zuvor, müssen aber gleichzeitig die Kosten kontrollieren. Die aktuelle Situation erleichtert das nicht gerade. Sie sollten sich deshalb bei der Kostenkontrolle auf drei Kernbereiche konzentrieren:

- Die Protokollverwaltung und das SIEM-Management

- Die Lizenzverwaltung

- Die Verwaltung der richtigen Migrationen in die Cloud

Protokolle stehen hier nicht ohne Grund vor den Lizenzierungen. Im Moment gibt es jede Menge neu auftauchende Log-Quellen, deren Informationen in SIEM-Produkte eingehen. Remote-Access-Protokolle, die über Nacht nicht 50, sondern 5.000 Geräte betreffen, neue Webanwendungen und -dienste, eine dramatisch höhere Nutzung von Monitoring-Protokollen in Office365. Zudem sind Protokolle wichtiger denn je. Die Benutzer sind irgendwo, ihre Daten auch. Also müssen die Daten in die SIEM-Lösung einfließen. Die meisten Anbieter berechnen Gebühren pro Gigabyte und Tag. Dazu addiert sich der genutzte Speicherplatz.

Wenn Sie ein SIEM verwalten, sollten Sie weiße Flecken beseitigen und die richtigen Daten einfließen lassen. Das sollte eigentlich schon immer der Fall gewesen sein, war es aber oftmals nicht. Protokolle und Daten für die SIEM-Lösung müssen Teil der Datenautobahn werden, so dass die richtigen Daten genau dort ablegt werden, wo sie hingehören. Man kann eine Lösung so justieren, dass nur relevante Alarme ausgelöst, und gut und gerne 60-80 % der Alarme, die ohne Belang sind, herausgefiltert werden. Weiterhin werden nach diesem Selektionsprozess die Daten nur dorthin versandt, wo sie tatsächlich gebraucht werden. Ebenfalls eine Anforderung um die man sich schon längst hätte kümmern sollen und nicht erst angesichts der veränderten Bedingungen.

Häufig nutzen (und zahlen) Unternehmen weit mehr Lizenzen als sie brauchen. Gerade jetzt sollten diese Konten deaktiviert und die Lizenzen freigegeben werden. Mit einem Vertragskonzept von Monat zu Monat lassen sich Benutzer nahezu nahtlos wieder hinzufügen, wenn der Bedarf steigt. Planen Sie mit diesem Konzept, wenn sich die Zeiten wieder ändern.

Zu guter Letzt sollte man bei der Kostenkontrolle berücksichtigen, dass es zu Migrationen in die Cloud kommen wird. Nur, es sollten die richtigen Migrationen sein. Es gibt eine Vielzahl von Diensten, die Ihnen dabei helfen, einen Infrastruktur- oder SaaS-Anbieter zu finden, der wirtschaftlich vorteilhafte Lösungen anbietet. Der Schlüssel liegt darin, die Kosten zu senken, indem man die richtigen Dienste in die richtige Cloud-Infrastruktur bringt und gleichzeitig die Kosten kontrolliert. IT-Ausgaben sind für Unternehmen nicht selten ein Grund zur Sorge. Das hat mancherorts dazu geführt, dass die Budgets bis zu dem Punkt eingefroren werden, an dem die Infrastruktur an der Grenze zur Rückständigkeit ist. Wie viele Unternehmen verlassen sich immer noch auf Windows Server 2008 R2 oder Windows Server 2012 R2? Nur wenige haben es geschafft auf Windows 2016 oder 2019 umzustellen. Noch vor einem Jahr war es durchaus üblich, dass Firmen auf 2012 R2 umstellen. Aus Kostengründen. Einige der aktuellen Betriebssysteme verfügen jedoch über Cloud-Verbindungen, was es leichter macht Workloads zu verschieben. Kostenkontrolle bedeutet auch, das Geld an der richtigen Stelle auszugeben, die richtigen Upgrades durchzuführen und in die richtigen Tools für eine Migration zu investieren.

Digitale Transformation

Die digitale Transformation hat stattgefunden. Was schlussendlich dabei herauskommt, weiß niemand. Sie ist nicht kontrolliert verlaufen. Sie war nicht geplant. Sie ist einfach passiert. Wir sollten versuchen, den Rückstand aufzuholen und Folgendes im Auge behalten: Unternehmen müssen sich auf den Zugriff konzentrieren, ihre Berechtigungen kontrollieren, Endpunkte und Identitäten sichern und die Kosten kontrollieren. Die Welt und die Wirtschaft, werden nicht werden nicht mehr die sein, die sie waren, aber die, in denen wir zukünftig arbeiten werden.

Robert Meyers, One Identity

2912 Artikel zu „Digitale Transformation“

NEWS | DIGITALISIERUNG | PRODUKTMELDUNG | AUSGABE 1-2-2020

OfficeMaster Suite 7DX von Ferrari electronic – Wegbereiter für die digitale Transformation

Wie digital sind Deutschlands Unternehmen? Eine spannende Frage, die sich selbst mit Blick auf aktuelle Studien nicht eindeutig beantworten lässt. Während der Digitalisierungsindex Mittelstand 2019/2020 allen Branchen und Unternehmensgrößen einen steigenden Digitalisierungsgrad zuschreibt, hinken laut Bitkom Research 58 Prozent der Unternehmen in Sachen Digitalisierung hinterher. Eine weitere Erkenntnis der Bitkom-Umfrage: Je größer eine Firma, desto eher sieht sie sich auf den vorderen Plätzen. Der Anschluss gelingt mit Hilfe intelligenter Unified-Messaging-Lösungen wie OfficeMaster Suite 7DX von Ferrari electronic, die Unternehmen jeglicher Größe und Branche zu einer kosteneffizienten und unkomplizierten Migration in die digitale Welt verhilft.

TRENDS 2020 | NEWS | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | DIGITALE TRANSFORMATION

Ohne digitale Transformation drohen Verluste

Drei von vier Unternehmen erwarten Verluste, wenn die digitale Transformation in den nächsten 12 Monaten nicht vorankommt Mangelnde Integration ist der Hauptgrund für das Scheitern von neuen Initiativen. 90 % der Unternehmen geben an, dass Integrationsprobleme das Tempo ihrer digitalen Transformation verlangsamen, wobei fast die Hälfte immer noch keine kanalübergreifenden Kundenerlebnisse bieten. MuleSoft, Anbieter…

TRENDS 2020 | NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALE TRANSFORMATION

Wie gehen Unternehmen das Thema digitale Transformation an?

Fortschritte von Unternehmen bei Cloud, Cybersicherheit und IT-Governance. Digitale Transformation ist nicht nur ein Trend, es ist und bleibt auch 2020 für die Mehrheit der Unternehmen oberste Priorität. Das verdeutlicht der aktuelle Report (2020 Digital Transformation Planning Report) von Flexera. Die Umfrage unter CIOs und leitenden IT-Verantwortlichen wirft einen Blick auf die aktuellen Ansätze…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | DIGITALE TRANSFORMATION

Drei Investment-Prioritäten für die digitale Transformation von Unternehmen

Deutschland ist bei der fortgeschrittenen Prozess- und Engineering-Konzeption an der Spitze, während die KI höchste Investitionspriorität für Großbritannien und Frankreich ist. AVEVA, ein Anbieter für Industriesoftware, hat eine globale Studie veröffentlicht, die die wichtigsten Investitionen für die digitale Transformation identifiziert. Die Umfrage wurde mit 1240 Entscheidungsträgern aus neun verschiedenen Branchen und zehn Ländern in EMEA,…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INFRASTRUKTUR | RECHENZENTRUM | SERVICES

Hybride IT-Landschaften sind für die digitale Transformation unerlässlich

Unternehmen bewegen sich von monolithischen Legacy-Infrastrukturen hin zu modernen verteilten Hybrid-Cloud-Infrastrukturen. Gartner schätzt, dass 90 Prozent der Unternehmen bis 2020 eine Hybrid-Infrastruktur einführen werden. Da Unternehmen weiterhin Anwendungen in eine hybride Umgebung migrieren, wird nach Meinung von Rubrik die Notwendigkeit einer Cloud-basierten Datenmanagement-Plattform immer wichtiger, um aus der Cloud stammende Daten zu schützen und zu…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | SERVICES | STRATEGIEN | AUSGABE 9-10-2019

Digitale Transformation – »Wir müssen uns selbst immer wieder neu transformieren«

Das Unternehmen Konica Minolta mit Hauptsitz in Langenhagen bei Hannover ist bereits seit vielen Jahren erfolgreich am Markt. Dem stetigen Wandel hin zur papierlosen Arbeit durch die Digitalisierung von Unternehmensprozessen trägt der Konzern mit dem Aufbau neuer Produktsegmente Rechnung. Wie diese Unternehmensstrategie aussieht, erläutert Johannes Bischof, CEO der Konica Minolta Business Solutions Deutschland GmbH.

NEWS | BUSINESS | DIGITALE TRANSFORMATION | STRATEGIEN | AUSGABE 9-10-2019

»Fit für die digitale Transformation« – Die Cloud ist wesentlicher Treiber der digitalen Transformation

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | EFFIZIENZ | GESCHÄFTSPROZESSE

Effekte moderner Datenplattformen: Erfolgreiche digitale Transformation in der Finanzbranche

Digitale Disruption tritt auf allen Ebenen des Finanzsektors auf. Privatkundenbanken, Versicherer, Investmentfirmen und Vermögensverwalter stehen gleichermaßen unter Druck, rund um die Uhr digitale Dienste bereitzustellen. Anderenfalls riskieren sie, hinter den Wettbewerbern zurückzufallen. Ein überfüllter Markt, neue Technologien und steigende Erwartungen der Verbraucher zwingen die Finanzinstitute, große Veränderungen voranzubringen. Markus Grau, Principal Systems Engineering bei Pure…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | INFRASTRUKTUR | TRENDS 2019

Erfolgreiche digitale Transformation braucht IT-Resilienz

Für den »State of IT-Resilience Report 2019« wurden weltweit 500 Führungskräfte sowohl aus der IT als auch aus anderen Geschäftsbereichen befragt [1]. Die Teilnehmer kamen aus über zehn unterschiedlichen Branchen und äußerten sich zu den derzeitigen Herausforderungen von IT-Resilienz im Rahmen der digitalen Transformation. Die Ergebnisse der Befragung geben Einblick in den Stand der Dinge…

NEWS | TRENDS INFRASTRUKTUR | TRENDS KOMMUNIKATION | DIGITALISIERUNG | DIGITALE TRANSFORMATION | TRENDS 2019

Fehlende strategische Verantwortung hemmt digitale Transformationspläne

Mangelnde oder gar nicht existente Abstimmung und Zusammenarbeit zwischen C-Suite, IT-Teams und anderen Geschäftsbereichen behindern digitale Transformation. Obwohl fast drei Viertel aller Unternehmen mit der Umsetzung von Digitalisierungsmaßnahmen begonnen haben, sind nur 11 % der Unternehmen sehr zufrieden mit den Verantwortlichen für die digitale Transformation. Dies zeigt der »Digital Means Business Report 2019« von…

NEWS | BUSINESS | DIGITALE TRANSFORMATION | LÖSUNGEN | ONLINE-ARTIKEL

Erfolgreiche digitale Transformation bei Otto, Lufthansa, Zeiss, Safrima und Dachser

Die digitale Transformation von Unternehmen und Behörden ist in Deutschland weiterhin ein heiß diskutiertes Thema. Auch international steht dieser Transformationsprozess 2019 im Fokus. Das zeigen zum Beispiel die aktuelle Studie Getting to the Details of the Digital Platform: A Gartner Theme Insight Report und Gartners CIO Agenda 2019. Im übergreifenden Konsens heißt es: Digitalisierung wird…

NEWS | DIGITALE TRANSFORMATION | GESCHÄFTSPROZESSE | KOMMUNIKATION | ONLINE-ARTIKEL

Wie die digitale Transformation die Kundenerfahrung neu definiert

Egal in welchem Geschäftsbereich man tätig ist, die Technologie beeinflusst immer mehr die Art und Weise, in der Produkte entwickelt und Dienstleistungen erbracht werden. Deshalb ist jedes Unternehmen von der digitalen Transformation betroffen und dieser Einfluss wird sich vielleicht nirgendwo stärker bemerkbar machen, als in der Gestaltung der Kundenerfahrung. Die digitale Transformation ist ein Prozess,…

NEWS | BUSINESS | AUSGABE 5-6-2019

Change Management und digitales Mindset: Digitale Transformation – einfach machen

In der digitalisierten Welt gilt: Effizient und schnell muss es sein. Obwohl viel darüber diskutiert wird, mit welchen Technologien Unternehmen ihre Ziele erreichen können, wird eines oft vergessen: Die digitale Transformation ist wesentlich mehr als ein isoliertes Hard- und Softwareprojekt der IT. Vielmehr muss der Faktor Mensch bei jedem Schritt mitberücksichtigt werden, damit die Technologie richtig »wirkt«. Change Management und eine hervorragende Mitarbeiter-Experience unterstützen bei der Umsetzung der Digitalisierungsprojekte.

NEWS | BUSINESS

Erfordert die digitale Transformation der Gesellschaft einen Paradigmenwechsel in der Glücksspielpolitik?

Die Glücksspielpolitik hierzulande wird besonders vonseiten der Spieler und Glücksspiel-Betreiber oftmals stark kritisiert. So gehen die Gesetzgeber nach der Meinung dieser beiden Gruppen in der Regel zu wenig auf sie ein und handeln somit nicht im Sinne von diesen. Dabei geht es allerdings bei sämtlichen Fragen und Problemen, die in Bezug auf Glücksspiele existieren, stets…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | TIPPS

Vier Tipps für die digitale Transformation im Healthcare- und Pharmabereich

Die Gesundheitsbranche hat sich im Zuge der Digitalisierung stark verändert und Unternehmen sind darauf angewiesen, ihre Prozesse im Hinblick auf neue Wettbewerbsbedingungen zu optimieren. Die Nachfrage nach neuartigen Leistungen wie personalisierter Medizin steigt und die zunehmende Verlagerung des Geschäfts in den Consumer-Bereich hat den Konkurrenzdruck erhöht. Patienten haben heute die Wahl zwischen zahlreichen Anbietern. Wer…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | DIGITALE TRANSFORMATION | AUSGABE 3-4-2019

Digitalisierung und Cloud-Strategie – Die digitale Transformation im Kontext des Multi-Cloud- Hypes

NEWS | DIGITALE TRANSFORMATION | STRATEGIEN | AUSGABE 3-4-2019

Digitale Transformation – Schnell scheitern, schnell lernen

NEWS | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS 2019 | INTERNET DER DINGE | KÜNSTLICHE INTELLIGENZ

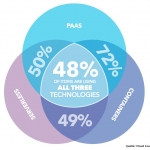

Unternehmen setzen auf die digitale Transformation und vertrauen auf die Cloud

Mehr als die Hälfte der befragten Unternehmen verlagert ihre unternehmenskritischen Applikationen in die Cloud. Zum ersten Mal verlagert die Mehrheit der Unternehmen unternehmenskritische Applikationen in die Cloud. Dies belegt die jüngste Studie, deren Ergebnisse von der Cloud Foundry Foundation, veröffentlicht wurden [1]. Die Studie zeigt, dass Unternehmen den digitalen Wandel als einen Prozess mit…

NEWS | TRENDS CLOUD COMPUTING | DIGITALE TRANSFORMATION | TRENDS 2019 | WHITEPAPER

Die digitale Transformation mit Hilfe von Prozessautomatisierung vorantreiben

Eine Umfrage unter IT-Entscheidern in Deutschland, Österreich und der Schweiz verdeutlicht, dass Cloud-basierende Prozessautomatisierung ein wichtiger Unterstützer für digitale Transformationsprojekte sein kann. Nintex, Anbieter für Lösungen zur Geschäftsprozessautomatisierung, hat ein Whitepaper veröffentlicht, das die Highlights aus einer neuen Studie über die digitale Transformation herausstellt. Die Studie, die von der Hochschule der Medien Stuttgart (HdM) und…

NEWS | BUSINESS | DIGITALE TRANSFORMATION | AUSGABE 1-2-2019

Von analogen und digitalen Geschäftsmodellen – Wer treibt die digitale Transformation voran?

Stellen Sie sich eine mittelständische Firma vor – nennen wir sie die Tradition GmbH. Sie hat einen festen Kundenstamm, volle Auftragsbücher, hochqualifizierte Mitarbeiter und verdient mit analogen Geschäftsmodellen und -prozessen gutes Geld. Sie sitzen beim Geschäftsführer und sollen ihn von der Notwendigkeit der digitalen Transformation überzeugen.