Praktisch alle Onliner sagen: Bedrohung durch Cyberkriminelle wird größer. Bitkom und ZITiS kooperieren für Technologietrends im Sicherheitsbereich.

Cyberkriminelle sind zunehmend auf dem Vormarsch – diesen Eindruck haben die allermeisten Internetnutzer. 94 Prozent von ihnen meinen: Die Bedrohung durch Internetkriminelle wird immer größer. Die große Mehrheit der Nutzer sieht daher Staat und Behörden in der Pflicht, stärker gegen Kriminelle im digitalen Raum vorzugehen. 9 von 10 Onlinern finden, dass der Staat mehr Geld in spezielle Polizeieinheiten investieren sollte, die gezielt gegen Internetkriminalität vorgehen. Ähnlich viele (88 Prozent) fordern, dass die Polizei mehr Präsenz im digitalen Raum zeigen muss. Das sind Ergebnisse einer repräsentativen Umfrage von mehr als 1.000 Internetnutzern in Deutschland ab 16 Jahren im Auftrag des Digitalverbands Bitkom [1].

»Es ist die Aufgabe der Polizei, die Bürger zu schützen. Das gilt für öffentliche Straßen und Plätze genauso wie für den digitale Raum«, sagt Susanne Dehmel, Mitglied der Bitkom-Geschäftsführung. »Entscheidend ist, dass die Polizei für ihren Einsatz in der digitalen Welt mit den entsprechenden Ressourcen und Know-how ausgestattet ist.«

Bitkom und ZITiS identifizieren künftig Technologietrends für Sicherheitsbehörden

Zu diesem Zweck müssen Sicherheitsbehörden und Digitalwirtschaft eng miteinander zusammenarbeiten – das betonen Bitkom und die Zentrale Stelle für Informationstechnik im Sicherheitsbereich (ZITiS) und haben daher eine Kooperation vereinbart. Staat und Wirtschaft sollen sich dadurch auf dem Gebiet der Technologievorausschau und technologischen Trendforschung künftig besser vernetzen.

»Die ZITiS spielt eine zentrale Rolle bei der Erforschung und Entwicklung von digitalen Lösungen und Produkten für Sicherheitsbehörden. Mit dieser Kooperation wollen wir ein gemeinsames Verständnis von technologischen Trends und deren Relevanz für die Sicherheitsbehörden schaffen. Das kann für eine effektive Cybercrime-Bekämpfung ebenso hilfreich sein wie für die Weiterentwicklung von Sicherheitsfeatures in der Wirtschaft«, so Dehmel.

Wilfried Karl, Präsident der ZITiS, sieht in der Kooperation eine große Chance: »Unser Auftrag ist die Unterstützung der Sicherheitsbehörden mit Forschung und Entwicklung zu Werkzeugen sowie mit Beratung zu technischen und strategischen Fragen. Hierzu zählen auch anwendungsbezogene Forschung, Marktsichtung und Trendscouting. Dafür stehen wir national wie international im Austausch mit Behörden, Universitäten und Forschungseinrichtungen sowie Industrie und Wirtschaft. Mit der Kooperation mit dem Bitkom können wir gemeinsam Synergien zwischen Wirtschaft und Verwaltung generieren, Wissenspotenziale nutzen sowie zusammen Projekte, zum Beispiel Trendanalysen, realisieren.«

[1] Hinweis zur Methodik: Grundlage der Angaben ist eine Umfrage, die Bitkom Research im Auftrag des Digitalverbands Bitkom telefonisch durchgeführt hat. Dabei wurden 1.198 Personen in Deutschland ab 16 Jahren, darunter 1.016 Internetnutzer, befragt. Die Frage lautete: »Inwieweit stimmen Sie den folgenden Aussagen zum Thema Internetkriminalität zu bzw. nicht zu?«

Schutz vor Internetbetrug

Mit zunehmender Anzahl der Internetnutzer steigt die Anzahl der Betrüger, die versuchen, illegal Geld zu verdienen. Ein interessantes Merkmal von Online-Betrug ist, dass viele Methoden eigentlich keine Gesetzesverletzung darstellen und die Staatsanwaltschaft somit keine Betrüger strafrechtlich verfolgen kann, deswegen haben viele Internetnutzer auch Angst, ihr Glück zu versuchen, wenn Sie lukrative Boni oder die besten Quoten für Sportwetten in Online Casinos sehen, obwohl es eigentlich viele sichere Spielbanken gibt, in denen man große Gewinne erzielen kann. In diesem Artikel haben wir versucht die häufigsten Formen von Online-Betrug zu analysieren und herauszufinden, wie Sie sich dagegen schützen können.

Cybersquatting ist eine im Internet beliebte und fast legale Methode, Geld zu verdienen. Sie basiert auf der Analyse von Marktnachrichten, um die Namen von Unternehmen und Marken neuer Produkte zu identifizieren, für die noch keine gleichnamigen Domainnamen registriert wurden. Nachdem ein Cybersquatter eine solche Marke entdeckt hat, registriert er den Domainnamen in der Hoffnung, ihn anschließend an das Unternehmen, das die entsprechende Marke besitzt, weiterzuverkaufen.

Im Allgemeinen basieren die Einnahmen eines Cybersquatters auf den folgenden Prinzipien:

- Verkauf eines Domainnamens an den Markeninhaber – in diesem Fall ist der Gewinn auf die Differenz zwischen den Kosten für die Registrierung eines Domainnamens und dem vom Unternehmen gezahlten Rückkauf zurückzuführen.

- Erpressung des Markeninhabers, die auf der Drohung beruhen kann, eine gefälschte Unternehmenswebsite mit Informationen zu erstellen, die seine Ehre und Würde beeinträchtigen oder falsche Informationen über die Waren enthalten.

Sich vor Cybersquatting zu schützen, ist ganz einfach. Der Schutz besteht in der proaktiven Registrierung aller Domainnamen, die mit dem Namen eines Unternehmens oder einer Marke übereinstimmen.

Typesquatting ist eine Abart von Cybersquatting, die auf der Registrierung von Domain-Namen basiert, die sich von den Namen von nicht aufgebauschten Domains mit Tippfehlern oder einer Domain-Zone unterscheiden. Um eine hohe Effizienz zu erzielen, muss der Typequatter natürlich die Statistik typischer Tippfehler analysieren. Die Einnahmen der Typesquatter werden durch Werbung auf der Website, eine bezahlte Weiterleitung an bestimmte Ressourcen oder durch den Verkauf eines Domainnamens an den Eigentümer eines Konsonantennamens erzielt. Anders als beim klassischen Cybersquatting ist es nicht möglich, einen Typesquatter zu verfolgen. Die beste Form des Schutzes ist die Analyse eines Domainnamens auf mögliche Tippfehler und die Registrierung von 3-5 Hauptoptionen mit einer Weiterleitung zur Hauptdomain.

Phishing ist eine der häufigsten Arten von Betrug im Internet. Der Begriff leitet sich vom englischen Ausdruck »Password Fishing« ab und bedeutet in der klassischen Interpretation, dass der Benutzer durch eine gefälschte Site irregeführt wird, die die Site einer Bank oder eines anderen Internet-Systems mit Benutzeridentifikation visuell nachahmt. Die Hauptaufgabe des Phishers ist es, den Benutzer auf eine solche Fallenstelle zu locken und ihn irgendwie zu überreden, Identifikationsdaten bereitzustellen.

Die meisten Phishing-Techniken basieren auf Vertrauen – daher ist der Hauptschutz gegen sie das Prinzip »Traue, schau, wem«. Die praktische Umsetzung dieses Prinzips basiert auf einer Reihe einfacher Regeln:

- Die Banken fragen ihre Kunden niemals nach Kreditkartennummern, PIN-Codes und anderen persönlichen Daten. Diese Informationen sind der Bank zunächst bekannt, und wenn eine Klärung erforderlich ist, bieten die Bankvertreter dem Benutzer in jedem Fall an, mit den erforderlichen Dokumenten zur Bank zu kommen, sie werden jedoch niemals die Zusendung beispielsweise per Post verlangen.

- Klicken Sie nicht auf Links in Spam-E-Mails. Wenn der Link dem richtigen Link visuell ähnlich ist, bedeutet dies nicht, dass er zur richtigen Site führt.

Identitätsnachweis: Sechs Tipps zur nachhaltigen Betrugsprävention

Betrug hat viele Gesichter. Ob am Telefon, im Internet oder an der Ladentheke. Mit dem technologischen Fortschritt werden die Methoden der Betrüger immer ausgefeilter – glücklicherweise jedoch auch die Lösungen zur Betrugsprävention. Heiner Kruessmann, Director Sales Enterprise DACH Nuance hat sechs Tipps für Unternehmen.

- Sprachbiometrie ist die Zukunft

Der traditionelle Identitätsnachweis, zum Beispiel durch PINs oder Passwörter verliert zunehmend an Bedeutung. Das hat zum einen damit zu tun, dass laut Gartner durchschnittlich 15 bis 30 Prozent der Nutzer die Daten immer wieder vergessen und die Methode somit in der Praxis schlecht abschneidet und zum anderen damit, dass 60 Prozent der Cyberkriminellen in der Lage sind, diese Art von Sicherheitsabfrage zu hacken.

Je weiter die technologischen Möglichkeiten fortschreiten, desto mehr Alternativen gibt es zur antwortbasierten Authentifizierung. In Zukunft wird unter anderem das Thema Sprachbiometrie eine wichtige Rolle spielen, wenn es um Identitätsnachweise geht. Die Anzahl der aktiv verwendeten Sprachabdrucke wächst seit Jahren exponentiell. Unternehmen, die sich Gedanken darüber machen, einen sprachbasierten Ansatz zur Kundenauthentifizierung einzuführen, können auf Lösungen wie die Security Suite von spezialisierten Anbietern zurückgreifen.

- Anforderungen im Unternehmen ermitteln

Die möglichen und sinnvollen Maßnahmen zur Betrugsprävention unterscheiden sich je nach Unternehmen und Branche zum Teil deutlich. Beispielsweise könnte es sich für ein neu gegründetes Kreditkartenunternehmen als sinnvoll erweisen, zugunsten einer reibungslosen Customer Experience auf aufwendige Verifizierungsmaßnahmen zu verzichten. Ein traditionelles Finanzinstitut, das ein breites Spektrum aus Leistungen anbietet, zeichnet sich hingegen durch eine weitaus geringere Risikotoleranz aus. Es gilt also, eine Risikobewertung durchzuführen und die beste Lösung im Spannungsfeld zwischen Kundenkomfort und Sicherheit zu evaluieren.

- Betrugsanfälligkeit analysieren

Bevor Unternehmen konkrete Maßnahmen zur Betrugsprävention ergreifen können, müssen sie sich ein klares Bild von ihrer individuellen Bedrohungslage machen. Dazu gehört eine Analyse der Kosten, die im Zusammenhang mit Betrugsfällen entstehen sowie deren Anzahl. Auch hier spielt der Tätigkeitsbereich eines Unternehmens wieder eine wichtige Rolle. Eine Bank hat in finanzieller Hinsicht bei Betrugsfällen deutlich mehr zu befürchten als beispielsweise ein Telekommunikationsanbieter. Eine Gemeinsamkeit besteht jedoch darin, dass die Verluste durch Betrug in vielen Fällen unterschätzt werden. Mithilfe entsprechender Softwarelösungen besteht die Möglichkeit, das volle Ausmaß der Verluste zu erfassen.

- Offline- oder Echtzeit-Betrugserkennung?

Unternehmen, die sich darüber im Klaren sind, mit welcher Art von Betrugsversuch sie besonders oft konfrontiert sind, können entscheiden, welche Maßnahmen sinnvoll sind. Dabei kann es sich um die Authentifizierung mit Sprachbiometrie handeln, aber auch um Offline- oder Echtzeit-Betrugserkennung. Offline-Lösungen erfordern vergleichsweise wenig Integrations- und Entwicklungsaufwand, sind im Hinblick auf bestimmte Betrugsmethoden jedoch nicht so leistungsfähig wie Echtzeit-Lösungen. Je nach individuellem Risikoprofil können auch beide Arten der Betrugserkennung zum Einsatz gebracht werden.

- Blacklist Management

Die ersten Schritte bestehen darin, die Bedrohungslage zu analysieren und sich dann für eine Offline- und/oder Echtzeit-Lösung zu entscheiden. Dann geht es um das Thema Blacklist-Management. Die meisten Unternehmen führen eine Vielzahl von Listen, wie Blacklists, Watchlists und Whitelists. Blacklists enthalten Personen, die bereits als Betrüger in Erscheinung getreten sind. Watchlists enthalten Einträge zu gefährdeten Kunden oder verdächtigen Personen. Whitelists umfassen Kunden, die zwar Betrugsmeldungen auslösen, jedoch nachweislich vertrauenswürdig sind.

Blacklist-Management ist sozusagen der Dreh- und Angelpunkt, wenn es um Betrugserkennung geht. Auch in diesem Zusammenhang kann Spracherkennung zu einer Optimierung der Betrugsprävention beitragen, da es so möglich wird, Betrüger anhand ihrer Stimme zu identifizieren. Dabei gilt es jedoch, Verwechslungen mit unbescholtenen Kunden zu vermeiden. Da Stimmen und vor allem regionale Akzente sich oft stark ähneln, sollten die entsprechenden Kunden der jeweiligen Liste hinzugefügt werden.

- Schutz fortlaufend anpassen

Eine starke Sicherheitslösung bietet umfassende Betrugsprävention über digitale, telefonische und Selbstbedienungskanäle. Dazu gehört auch die sprachbiometrische Authentifizierung zur Betrugsbekämpfung. Dennoch wäre es unrealistisch, zu behaupten, es gäbe hundertprozentige Sicherheit gegen Betrug. Um das Risiko jedoch so weit wie möglich zu minimieren, sollte immer ein mehrschichtiger Ansatz zur Authentifizierung in Stellung gebracht werden. Neue Technologien wie KI sind zudem sehr leistungsfähig, wenn es darum geht, Betrugsmuster frühzeitig zu erkennen.

Dennoch: Je weiter sich die Biometrie für Authentifizierungszwecke verbreitet, desto stärker konzentrieren Betrüger sich darauf, biometrische Sicherheitsverfahren zu umgehen. Allerdings ermöglichen die neuesten Lösungen über die bloße Stimmbiometrie hinaus auch die Erfassung einer Verhaltensbiometrie und von Kontextfaktoren wie zum Beispiel Informationen zum Telefonmodell des Anrufers, so dass es für Betrüger sehr schwierig wird, die Identität eines legitimen Kunden nachzuahmen.

472 Artikel zu „Cyber crime“

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cybercrime: Cyberkriminalität kostet Unternehmen im Schnitt 13 Millionen US-Dollar pro Jahr

Die Bedrohungslage durch Cyberangriffe verschärft sich weltweit und Unternehmen geben mehr Geld denn je aus, um sich mit den Kosten und Folgen immer komplexerer Angriffe auseinanderzusetzen. Das zeigt die 9. »Cost of Cybercrime«-Studie, die die Unternehmensberatung Accenture gemeinsam mit dem Ponemon Institute in elf Ländern und 16 Branchen durchgeführt hat. In Deutschland wurden im Rahmen…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cybercrime: Angriff der Unbekannten

39 Prozent der für die KPMG-Studie »e-Crime in der deutschen Wirtschaft« befragten Unternehmen waren in den letzten zwei Jahren von Cyberattacken betroffen. »Unternehmen werden verstärkt über verschiedenste Angriffsvektoren attackiert und müssen sich künftig besser auf alle Angriffsszenarien vorbereiten«, so KPMG-Partner Michael Sauermann. Dabei können die Schäden in die Millionen gehen, auch wenn das eher selten…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | SECURITY SPEZIAL 3-4-2019

Cybercrime: Angreifer hinterlassen in jedem vierten Fall keinerlei Spuren

Jedes zweite deutsche Unternehmen verzeichnete Schäden durch Cyberangriffe in den vergangenen zwei Jahren. Ob Mittelstand oder Großkonzern – deutsche Unternehmen leiden unter geschäftsschädigenden Folgen von Cyberattacken. Eine aktuelle Studie von Kaspersky Lab [1], bei der europaweit IT-Entscheidungsträger in kleinen, mittleren und großen Unternehmen befragt wurden, zeigt: Im Laufe der vergangenen 24 Monate wurde fast…

NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2018 | IT-SECURITY | SERVICES | TIPPS

Cybercrime: Darauf müssen wir uns 2018 einstellen

Cybererpressung wird technisch raffinierter. Identitätsdiebstahl nimmt stark zu und erschwert Aufdeckung von Angriffen. Schadcode wird über Feature in Word eingeschleust. Stärker, ausgeklügelter, schneller – Cyberangriffe kennen in den vergangenen Jahren keine Abwärtskurve. Und auch im neuen Jahr wird der Cyberhimmel nicht rosarot aussehen, prognostizieren die Sicherheitsexperten der Telekom. Fünf große Trends bei Cyberangriffen sehen sie…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS 2017 | TRENDS 2022 | TRENDS 2025

Cybercrime größte Gefahr für autonomes Fahren

Ein Blick in eine Zukunft zwischen Drohnen und der 25-Stunden-Woche. Die Technologie- und Innovationsberatungsgesellschaft Invensity hat konkrete Szenarien entworfen, wie die Welt in den Jahren 2023 und 2030 aussehen könnte. Geschäftsführer Frank Lichtenberg beschreibt die Hintergründe des Gedankenspiels: »Mit unseren Szenarien wollten wir bewusst keine Studie erstellen oder fantasieren, sondern auf reale Themen bezogen aufzeigen,…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2017 | IT-SECURITY

Internetkriminalität: Jeder zweite Internetnutzer Opfer von Cybercrime

Plötzlich gibt es das eigene Profil im sozialen Netzwerk doppelt – nur das neue verschickt Spam. Der Computer blockiert und teilt mit, nur gegen Bezahlung wieder frei geschaltet zu werden. Beim letzten Onlineeinkauf hat man vorab überwiesen und hat die Ware dann nie gesehen. Cybercrime hat viele Gesichter, jeder zweite Internetnutzer ist im vergangenen Jahr…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | DIGITALISIERUNG | TRENDS 2017 | IT-SECURITY

Digitalisierung: Jeder Zweite hat Angst vor Cybercrime

Jeder zweite Internetnutzer in Deutschland hat Angst vor Cyberkriminalität: Zu diesem Ergebnis kommt das Forschungsinstituts Ipsos in einer aktuellen Umfrage. Doch die Deutschen sehen auch positive Aspekte an der Digitalisierung. In der Befragung unterschied Ipsos nach Internetexperten und Internetanfängern. 56 Prozent der Anfänger gaben an, dass sich durch die Digitalisierung ihre Angst vor Cybercrime erhöht…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS SERVICES | TRENDS 2017 | IT-SECURITY | SERVICES

Cybercrime: Oft mit ganz einfachen Methoden erfolgreich

Intensiv wird in den Medien vor allem über die technisch raffinierten Angriffe berichtet – viele Angreifer sind aber nach wie vor mit simplen Basismethoden wie Phishing und einfache Passwörter erfolgreich. Der Global Threat Intelligence Report 2017 [1] zeigt unter anderem, dass 77 % der gefundenen Ransomware auf die vier Sektoren Business und Professional Services, öffentliche…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2015 | TRENDS 2016 | IT-SECURITY

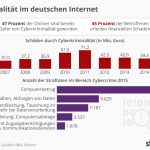

Cybercrime: Kriminalität im deutschen Internet

Fast jeder zweite Internetnutzer in Deutschland ist bereits selbst von Cyberkriminalität betroffen gewesen. Das geht aus einer kürzlich veröffentlichten Umfrage des Branchenverbandes Bitkom hervor. 45 Prozent der Opfer sind dabei Kosten entstanden. Deutschlandweit geht der Schaden laut Bundeslagebild Cybercrime des Bundeskriminalamts (BKA) in die Millionenhöhe. Und das BKA registriert nur einen Bruchteil der finanziellen Folgen…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Sicherheit 2017: Blick in die Cybercrime-Glaskugel

Der neue Threats Predictions Report trifft Vorhersagen für 2017: Wie entwickelt sich IT-Sicherheit im kommenden Jahr? Was ändert sich in Sachen Cloud-Sicherheit und dem Internet of Things? Welche Herausforderungen stellen die Industrie vor besondere Hürden? Das Jahr 2016 geht dem Ende zu und Intel Security prognostiziert im neuen McAfee Labs 2017 Threats Predictions Report…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY

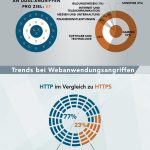

Cybercrime: Deutlich steigende Angriffszahlen im Vergleich zum Vorjahr

Die wichtigsten Ergebnisse des »State of the Internet Security Report« für das zweite Quartal 2016: Die Anzahl der DDoS-Angriffe steigt im Vergleich zum Vorjahr weiterhin kontinuierlich an. Brasilien löst die USA als Ursprungsland der meisten Angriffe auf Webanwendungen ab. Der Quartalsbericht bietet Analysen und Einblicke in cyberkriminelle Aktivitäten, die auf der Akamai Intelligent Platform (www.akamai.com/de/de/solutions/intelligent-platform)…

NEWS | DIGITALISIERUNG | TRENDS 2016 | INDUSTRIE 4.0 | IT-SECURITY | SICHERHEIT MADE IN GERMANY | CEBIT 2016

CeBIT: Cybercrime bedroht Städte, Wohnungen und Fabriken

Wenn das Internet der Dinge und Dienste Städte, Wohnungen und Produktionsstätten intelligent vernetzt, sind Sicherheitsvorkehrungen gegen neuartige Formen von Cyberkriminalität erforderlich. Darauf macht anlässlich der CeBIT das Hasso-Plattner-Institut (HPI) aufmerksam. Als Aussteller in Halle 6, Stand D18, präsentieren die Potsdamer Informatikwissenschaftler eine eigens entwickelte Lösung, welche die drahtlose Kommunikation zwischen Sensoren und Aktuatoren in Netzwerken…

NEWS | TRENDS SECURITY | IT-SECURITY

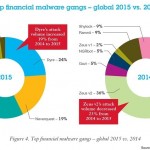

Crimeware-as-a-Service: Profis am Werk bei Cybercrime

Erkenntnisse aus dem neuen X-Force-Security-Report 1Q2016: Patientendaten bei Hackern immer beliebter / Cyberangriffe werden deutlich ausgefeilter / Crimeware-as-a-Service boomt / Finanzbranche im Visier von Profis. IBM schaut im aktuellen X-Force-Report auf das Jahr 2015 und die auffälligsten Entwicklungen bei Cybergefahren zurück: Nicht Kreditkartendaten, sondern Patientenakten sind mittlerweile die heißeste Ware auf dem Internetschwarzmarkt, weil sie…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2015 | IT-SECURITY

Umfrage: Fast jeder Zweite ist Opfer von Cybercrime

Schadprogramme sind häufigstes Problem. Sorgloser Umgang mit vielen persönlichen Daten. Ältere User gehen vorsichtiger mit Daten um. Fast die Hälfte der Deutschen (48 Prozent) sind bereits Opfer von Internetkriminalität geworden. Am häufigsten sind Internetnutzer aller Altersgruppen von Viren, Trojanern oder Computerwürmern betroffen, 45 Prozent sind schon einmal in Kontakt mit sogenannter »Malware« gekommen. Es folgen…

NEWS | TRENDS SECURITY | IT-SECURITY

Bericht zur »Lage der CyberCrime-Nation«

Beinahe 40 Prozent aller PCs in Deutschland sind mit Schadsoftware verseucht. Durchschnittlich befinden sich auf den infizierten Rechnern zehn verschiedene Viren, Würmer, Trojaner oder sonstige Schädlinge. In einem Fall wurden auf einem einzigen System sogar mehr als 1.000 Schädlingsprogramme gefunden. Diese Zahlen nennt eco – Verband der deutschen Internetwirtschaft e. V. aufgrund aktueller Analysen zur…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Neuer Cybercrime-Trend »Sextortion« zielt auf freizügige Bilder von Minderjährigen

»Sextortion« ist ein neuer, gefährlicher Trend, der vor allem für pubertierende junge Frauen eine steigende Gefahr darstellt: Dabei erpressen Cyber-Kriminelle über soziale Netze, Messaging-Apps oder Chatrooms freizügige Bilder von meist minderjährigen Jungen und Mädchen. Der Security-Software-Hersteller ESET gibt Tipps, wie unangenehme Drucksituationen durch Fremde gar nicht erst aufkommen. »Sextortion«-Fälle nehmen zu – das FBI warnte…

NEWS | TRENDS SECURITY | TRENDS 2015

Cyber-Crime als wichtigste Herausforderung für Unternehmenssicherheit

Security-Manager in deutschen Unternehmen messen Cyber-Angriffen auf IT- und Telekommunikationssysteme höchste Risikopotenziale bei. Neben der Arbeitssicherheit sind die IT-Sicherheit und der Brandschutz die wichtigsten Handlungsfelder in der Unternehmenssicherheit. So lautet ein Ergebnis der Expertenbefragung 2014/2015, die von Sicherheitsfachzeitschrift WIK zusammen mit dem ASW Bundesverband – Allianz für Sicherheit in der Wirtschaft e.V. alle zwei Jahre…

NEWS | BUSINESS | TRENDS SECURITY | IT-SECURITY

Das kostet Cybercrime

In den vergangenen zwei Jahren waren 40 Prozent der Unternehmen in Deutschland von Computerkriminalität betroffen, so die Studie »e-Crime 2015« der Wirtschaftsprüfungsgesellschaf KPMG. Die Mehrheit der Befragten schätzt das generelle Risiko eines deutschen Unternehmens, Opfer von e-Crime zu werden, als hoch oder sehr hoch ein. Ist ein Unternehmen zum Ziel von Cyberkriminellen geworden, wird es…

BUSINESS | AUSGABE 9-10-2014

Cybercrime: Gefahren begegnen, Risiken minimieren

Das Klima für Unternehmen und deren Leitungsorgane wird rauer. Ein funktionierendes Daten-Sicherheitsmanagement liegt schon heute in der Verantwortung der Unternehmensleiter. Stetig zunehmende Cyberrisiken in Verbindung mit einer weitgehenden Verschärfung der Haftungsrichtlinien durch die für 2015 erwarteten Europäischen Datenschutzverordnung bereiten Kopfzerbrechen. Viele Unternehmen in Deutschland sind hierauf bis heute nicht ausreichend vorbereitet.

NEWS | IT-SECURITY | STRATEGIEN

Cyberresilienz – ein Muss in der »neuen Normalität«

Während die Welt mit der Pandemie beschäftigt ist und sich mit der neuen Normalität zurechtfindet, ist die Schaffung von Cyberresilienz von entscheidender Bedeutung, damit diese Bemühungen nicht beeinträchtigt werden. Wir durchleben heute in der Tat sehr unvorhersehbare und herausfordernde Zeiten. Alle mussten ihr persönliches und berufliches Leben auf eine »neue Normalität« umstellen, in der…

NEWS | IT-SECURITY | WHITEPAPER

Cyber-Espionage Report

Verizon hat zum ersten Mal den Cyber-Espionage Report (CER) veröffentlicht, der einen umfassenden Lagebericht über die Cyberspionage auf internationaler Ebene bietet. Der Report vermittelt neue Erkenntnisse über die Angreifer, ihre Opfer sowie zu Motiven und Methoden. Außerdem versteht sich der CER als Leitfaden für IT-Security-Experten, die solche Spionageangriffe besser verstehen und verhindern müssen. Dazu zeigt…

NEWS | IT-SECURITY | STRATEGIEN

Malware-as-a-Service: Cybersecurity-Profis gegen APT-Unternehmer

Die sich weiter professionalisierende Hacker-Industrie bietet nicht nur Malware und Tools zur Miete an. Kriminelle Experten stellen auch ihre Arbeitsleistung für Geld zur Verfügung. Deren Expertise für Advanced Persistent Threats (APTs) erfordert eine Abwehr auf Augenhöhe: Managed Detection and Response (MDR). In den letzten Jahren hat sich die Cyberkriminalität weiter organisiert und orientiert sich dabei…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

NEWS | IT-SECURITY

Wachsende Bedrohung durch BEC-Attacken: Lieferketten unter Beschuss von Cyberkriminellen

Proofpoint warnt aktuell vor den wachsenden Gefahren von BEC (Business E-Mail Compromise). Mit Hilfe dieser Taktik, also der Fälschung geschäftlicher E-Mail-Kommunikation, versuchen sich Cyberkriminelle zusehends zu bereichern. Im Rahmen dieser Angriffe geraten zunehmend auch die Lieferketten großer wie kleiner Unternehmen in den Fokus der Kriminellen. Business E-Mail Compromise (BEC) gilt gemeinhin als die teuerste…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | TRENDS SECURITY | IT-SECURITY

Die globale Wirtschaft verliert über eine Billion US-Dollar durch Cyberangriffe

Neue Studie deckt die wirtschaftlichen Schäden von Cyberangriffen auf. Zwei Drittel der befragten Unternehmen wurden 2019 Opfer von Cyberkriminalität. 75 Prozent aller böswilligen Aktivitäten zielen auf Finanzdaten und geistiges Eigentum ab. McAfee hat seine »The Hidden Costs of Cybercrime«-Studie veröffentlicht, die die globalen finanziellen Schäden von Cyberangriffen untersucht [1]. Aus der Studie, die in Zusammenarbeit…

NEWS | E-COMMERCE | IT-SECURITY | TIPPS

Die Cyberkriminellen sind vorbereitet: Sieben Tipps für einen sicheren Black Friday

Mit der Pandemie hat auch der Onlinehandel einen weiteren Aufschwung verzeichnet. Die Krise hat weltweit die Einkaufsgewohnheiten verändert. Laut einer aktuellen Erhebung kaufen 62 Prozent aller Privatkunden mehr online als vor Beginn der Pandemie und es kann davon ausgegangen werden, dass dieser Anteil in den kommenden Wochen weiter steigen wird. Denn das nächste große Shopping-Event…

NEWS | IT-SECURITY

Top-down statt Bottom-up: Cybersecurity muss Chefsache sein

Eine durchgängige IT-Sicherheitsstrategie gewinnt gerade in der aktuellen Corona-Pandemie an Bedeutung. Die beschleunigte Digitalisierung fast aller Lebensbereiche hat die Angriffsfläche für Hacker signifikant vergrößert. Mit isolierten Bottom-up-Projekten ist eine umfassende hohe Sicherheit angesichts der komplexen Gefahrenlage kaum zu etablieren, meint Giesecke+Devrient (G+D). Erforderlich ist vielmehr ein ganzheitlicher Top-down-Ansatz. Cybersecurity muss zur Chefsache werden. Cyberangriffe gewinnen…

NEWS | IT-SECURITY

Cybersecurity Month: Sicherheit betrifft uns alle – auch von zuhause aus

Der diesjährige Cybersecurity Month ist ein ganz besonderer: Die Pandemie zwang einen Großteil der Menschen, sich schnell an die neue Remote-Work-Umgebung anzupassen und ein stärkeres Bewusstsein für Cybersicherheit zu entwickeln. Zum Cybersecurity Month 2020 macht das Aachener IT-Sicherheitsunternehmen Utimaco auf die Bedeutsamkeit von Cyber- und Informationssicherheit sowie auf das Grundprinzip der geteilten Verantwortung aufmerksam. …

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: Reifegradmodelle für die unternehmensinterne Cybersicherheit

Die Beratungsboutique für Cybersicherheit carmasec veröffentlicht im Rahmen des European Cyber Security Month mit dem Whitepaper Reifegradmodelle für die Cybersicherheit Ihres Unternehmens eine auf die Anforderungen des deutschen Raumes angepasste Methodik zur Bewertung und Optimierung unternehmensinterner Security-Prozesse. Mit Hilfe eines Reifegradmodells können Unternehmen eine bessere Handlungs-, Planungs- und Budgetsicherheit erreichen und sich auf zukünftige…

NEWS | IT-SECURITY | TIPPS

Mit Phishing per SMS nehmen Cyberkriminelle Smartphones ins Visier

Das Smartphone ist zum ständigen Begleiter unserer modernen Gesellschaft geworden. Deshalb gilt es, sich nicht nur vor Betrug und Hacking am Rechner vorzusehen, sondern auch Mobilgeräte wie das Handy einzubeziehen. Denn leider zeigt sich Smishing – das Phishing per SMS – leider als steigender Trend. Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) aufmerksam. Geschäftsführerin…

NEWS | BUSINESS | TRENDS SECURITY | IT-SECURITY

5 Mythen über Cyber Resilience

Angesichts der wachsenden Bedrohung durch Cyberangriffe wird Cyber Resilience für Unternehmen immer wichtiger. Erst 36 Prozent der Unternehmen haben bisher allerdings ein hohes Resilienz-Level erreicht – so eine aktuelle Studie von Frost & Sullivan und Greenbone Networks. Ist Cyber Resilience nur etwas für große Unternehmen mit hohen IT-Budgets? Elmar Geese, COO bei Greenbone, räumt mit…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Data Science für die IT-Sicherheit: KI-Human-Teams können Cyberangreifer stoppen

Trotz der erstaunlichen Fortschritte bei der Leistung der künstlichen Intelligenz in den letzten Jahren ist keine KI perfekt. Tatsächlich wird die Unvollkommenheit einer KI in der Regel durch die Messung der Genauigkeit des Modells an einem Testdatensatz deutlich gemacht. Perfekte Ergebnisse werden weder erwartet noch sind sie üblich. Christopher Thissen, Data Scientist bei Vectra…

NEWS | IT-SECURITY | TIPPS

Vorsicht vor Cyberangriffen mit Hilfe falscher Browser-Updates

im Schatten der Berichterstattung über Hacker-Angriffe aus Russland auf Unternehmen aus dem Bereich der Impfstoffforschung gegen das SARS-CoV-2-Virus haben Cyberkriminelle eine Kampagne gestartet, die zu einem vermeintlichen Browser-Update aufruft. Dies haben die Experten des Cybersecurity-Spezialisten Proofpoint herausgefunden. Dabei wird jedoch kein Browser-Update installiert, sondern Schadsoftware. Betroffen sind dabei auch Anwender in Deutschland. Hinter der aktuellen…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit: Insider-Bedrohungen in Zeiten der Pandemie

Schlechte Zeiten und Krisen sind gute Zeiten für Cyberkriminelle, denn ihnen gelingt es in der Regel aus der Situation Kapital zu schlagen. Die Covid-19-Pandemie bildet da keine Ausnahme. Unternehmen sind umso mehr gefährdet, als dass die meisten von ihnen ausreichend damit zu tun haben, die Firma durch die Krise zu navigieren, parallel dazu agieren Cybersicherheits-Teams…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Simulierte Cyberattacken: Übungen als Schutz vor Cyberrisiken?

Immer mehr IT-Abteilungen vertrauen auf Penetrationstests oder Bug-Bounty-Programme und simulieren Cyberattacken, um ihre Mitarbeiter zu sensibilisieren. Grund dafür ist der explosionsartige Anstieg von Cyberbedrohungen. Egal ob man nun die Sicherheitsmaßnahmen oder die digitalen Reflexe der Angestellten prüfen möchte: Die Simulation von Cyberattacken trägt zu einer erhöhten Wahrnehmung von Cyberrisiken bei. Kennen Sie Jeremy aus dem…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Automatisierte und ständig neue Angriffsmethoden lassen die Zahl der Cyberattacken in die Höhe schnellen

Der Technologiesektor löst zum ersten Mal den Finanzbereich an der Spitze der am stärksten angegriffenen Branchen ab, gleichzeitig nutzen Cyberkriminelle die Covid-19-Pandemie für ihre Aktivitäten aus. NTT Ltd., ein Technologie-Dienstleister, hat seinen 2020 Global Threat Intelligence Report (GTIR) veröffentlicht. Der neue GTIR zeigt, dass die Angreifer trotz aller Anstrengungen von Unternehmen und Organisationen, ihre…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Dramatische Zunahme von Cyberangriffen auf Finanzinstitute während der Covid-19-Pandemie

Ergebnis des »Modern Bank Heists«-Report: Finanzbranche kämpft mit Lösegeldforderungen, Betrugsüberweisungen, Island Hopping, Cyberangriffen sowie Counter Incident Response. VMware veröffentlicht den dritten jährlichen »Modern Bank Heists«-Report von VMware Carbon Black. Der Bericht umfasst die VMware Carbon Black-Bedrohungsdatenanalyse sowie die jährlichen Umfrageergebnisse mit den Auskünften von 25 CISOs führender Finanzinstitute [1]. »Finanzinstitute sind seit langem das Ziel…

NEWS | IT-SECURITY | TIPPS

Wenn Cyberkriminelle ihre Köder auswerfen: Security-Grundlagen gegen Phishing-Angriffe

Cyberkriminelle sind oft nur einen Phishing-Angriff davon entfernt, ungehinderten Zugriff auf Geräte, Netzwerke und Unternehmensdaten zu erhalten. Dabei nutzen sie eine Vielzahl an Social-Engineering-Techniken. Diese reichen von Identitätsdiebstahl und Imitation bekannter Marken über gefälschte Stellenbewerbungen bis hin zu hochpersonalisiertem Spear-Phishing mithilfe privater Daten der Opfer. Phishing erfolgt meist per E-Mail, kann aber auch per…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

Cybergefahren im Home Office: Wie Hacker die Corona-Krise für sich nutzen

Home Office statt Büroarbeit: Immer mehr Mitarbeitende ziehen angesichts der Corona-Pandemie aktuell ins Home Office – und das zunächst auf unbestimmte Zeit. Doch gerade die vermehrte Tätigkeit vom heimischen Arbeitsplatz aus birgt viele Sicherheitsrisiken. So öffnet eine mangelhafte Absicherung potenziellen Hackern Tür und Tor für einen erfolgreichen Angriff. Aber auch Phishing-Mails, die speziell auf die…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit im Unternehmen umsetzen

Die heutige Cyberlandschaft ist lebendig – sie bewegt sich, interagiert und entwickelt sich unentwegt weiter. Unternehmen, die die moderne digitale Umgebung als statisch und geordnet wahrnehmen, setzen bei ihren Sicherheitsmaßnahmen falsch an. Viele Organisationen haben die Dynamik der virtuellen Welt bereits verstanden und entscheiden sich heute zunehmend für einen mehrschichtigen Sicherheitsansatz, der umfassenden Schutz auf…