Check Points Sicherheitsforscher melden für den Januar, dass Emotet die Rangliste in Deutschland anführte. Da Europol seit Februar behauptet, das Bot-Netz zerschlagen zu haben, stellt sich nun die Frage, ob dies der Abschied mit einem Knall war, oder Totgesagte länger leben.

Check Point Research, die Threat Intelligence-Abteilung von Check Point Software Technologies, hat den Global Threat Index für Januar 2021 veröffentlicht.

Sicherheitsforscher berichten, dass der Emotet-Trojaner den zweiten Monat in Folge auf dem ersten Platz verblieb. Das ist besonders interessant, da eine internationale Polizeiaktion am 27. Januar die Kontrolle über das Bot-Netz übernommen haben soll, wie Europol behauptet. Die Auswirkung müsste entsprechend in der nächsten Top Malware für den Februar sichtbar sein.

Die polizeiliche Aktion führte bereits zu einem Rückgang der betroffenen Organisationen um 14 Prozent. Nun planen die Strafverfolgungsbehörden, Emotet am 25. April massenhaft von infizierten Servern zu löschen. Emotet wurde erstmals 2014 entdeckt und von seinen Entwicklern regelmäßig aktualisiert, um die Effektivität zu erhöhen oder an aktuelle Schutzmaßnahmen anzupassen. Das Department of Homeland Security der Vereinigten Staaten von Amerika schätzt, dass jeder Zwischenfall mit Emotet das betroffene Unternehmen mehr als 1 Million Dollar (824 400 Euro) gekostet hat, um ihn zu beheben.

»Emotet ist eine der aufwändigsten zerstörerischen Malware-Varianten, die es je gab. Daher war die gemeinsame Anstrengung der Strafverfolgungsbehörden, sie zu Fall zu bringen, von entscheidender Bedeutung und ein großer Erfolg,« erklärt Frau Maya Horowitz, Director Threat Intelligence and Research and Products bei Check Point Software Technologies: »Allerdings werden neue Bedrohungen auftauchen und Emotet ersetzen. Daher dürfen Unternehmen nicht nachlässig werden, sondern müssen weiterhin für robuste Sicherheitssysteme sorgen. Es kann zudem nicht genug betont werden: eine umfassende Schulung der Mitarbeiter ist entscheidend, damit diese die Arten von bösartigen E-Mails erkennen können, die Trojaner und Bots verbreiten.«

»Emotet ist eine der aufwändigsten zerstörerischen Malware-Varianten, die es je gab. Daher war die gemeinsame Anstrengung der Strafverfolgungsbehörden, sie zu Fall zu bringen, von entscheidender Bedeutung und ein großer Erfolg,« erklärt Frau Maya Horowitz, Director Threat Intelligence and Research and Products bei Check Point Software Technologies: »Allerdings werden neue Bedrohungen auftauchen und Emotet ersetzen. Daher dürfen Unternehmen nicht nachlässig werden, sondern müssen weiterhin für robuste Sicherheitssysteme sorgen. Es kann zudem nicht genug betont werden: eine umfassende Schulung der Mitarbeiter ist entscheidend, damit diese die Arten von bösartigen E-Mails erkennen können, die Trojaner und Bots verbreiten.«

Top 3 Most Wanted Malware für Deutschland:

* Die Pfeile beziehen sich auf die Änderung der Platzierung gegenüber dem Vormonat.

Emotet war weiter an der Spitze, gefolgt von Dridex auf Platz zwei. Den dritten Platz teilen sich diesmal das Bot-Netz Phorpiex und der Info-Stealer FormBook.

- ↔ Emotet – Emotet ist ein fortschrittlicher, sich selbst verbreitender und modularer Trojaner. Er wurde früher als Banking-Trojaner eingesetzt, dient jedoch derzeit als Verbreiter anderer Schadprogramme oder ganzer Kampagnen. Er nutzt verschiedene Methoden, um betriebsbereit zu bleiben und kennt Ausweichtechniken, um einer Entdeckung zu entgehen. Zusätzlich kann er durch Phishing-E-Mails verbreitet werden, die schädliche Anhänge oder Links enthalten.

- ↑ Dridex – Dridex ist ein Banking-Trojaner, der auf Windows-Systeme zielt und von Spam-Kampagnen und Exploit Kits verbreitet wird. Diese nutzen WebInjects, um Bankdaten abzufangen und auf einen von Angreifern kontrollierten Server umzuleiten. Dridex kontaktiert einen Remote-Server, sendet Informationen über das infizierte System und kann zusätzliche Module zur Fernsteuerung herunterladen und ausführen.

- ↑ Phorpiex – Phorpiex ist ein Botnetz, das dafür bekannt ist, andere Malware-Familien über Spam-Kampagnen zu verbreiten und umfangreiche Sextortion-Kampagnen zu starten.

- ↑FormBook – FormBook ist ein InfoStealer, der sich an das Windows-Betriebssystem richtet. Er wurde erstmals 2016 entdeckt und wird aufgrund seiner starken Ausweichmethoden und seines relativ niedrigen Preises in illegalen Hacking-Foren vermarktet. FormBook sammelt Anmeldeinformationen aus verschiedenen Webbrowsern sowie Screenshots, überwacht und protokolliert Tastenanschläge und kann Dateien gemäß seinen C&C-Aufträgen herunterladen und ausführen.

Die Top 3 Most Wanted Mobile Malware:

Die Spitze hält Hiddad, während xhelper auf dem zweiten Rang verbleibt. An dritter Stelle steht Triada.

- ↔ Hiddad – Hiddad ist eine Android-Malware, die legitime Anwendungen neu verpackt und dann an einen Drittanbieter-Shop weitergibt. Die Hauptfunktion besteht darin, Werbung anzuzeigen, aber sie kann auch Zugang zu wichtigen Sicherheitsdetails erhalten, die in das Betriebssystem integriert sind.

- ↔ xhelper – Eine bösartige Android-Anwendung, die seit März 2019 zum Herunterladen anderer bösartiger Anwendungen und zum Anzeigen von Werbung verwendet wird. Sie ist in der Lage, sich vor dem Benutzer und mobilen Antivirenprogrammen zu verstecken und sich selbst neu zu installieren, wenn der Benutzer sie deinstalliert.

- 3. ↔ Triada – Modularer Hintertür-Trojaner gegen Android-Mobilgeräte, der für heruntergeladene Malware den Vollzugriff einrichtet.

Die Top 3 Most Wanted Schwachstellen:

Die Schwachstelle MVPower DVR Remote Code Execution steht mit 43 Prozent weltweiter Auswirkung weiterhin auf Platz eins. Es folgt HTTP Headers Remote Code Execution (CVE-2020-13756) mit 42 Prozent. Auf Platz drei steigt Dasan GPON Router Authentication Bypass (CVE-2018-10561) mit 41 Prozent.

- ↔ MVPower DVR Remote Code Execution – Ein Einfallstor entsteht bei der Ausführung von Remote-Code in MVPower DVR-Geräten. Ein Angreifer kann dieses aus der Ferne ausnutzen, um beliebigen Code im betroffenen Router über eine ausgearbeitete Anfrage (Request) auszuführen.

- ↔ HTTP Headers Remote Code Execution (CVE-2020-13756) – HTTP-Header lassen den Client und den Server zusätzliche Informationen über eine HTTP-Anfrage austauschen. Ein virtueller Angreifer kann einen anfälligen HTTP-Header missbrauchen, um eigenen Schad-Code einzuschleusen und auszuführen.

- ↑ Dasan GPON Router Authentication Bypass (CVE-2018-10561) – Eine Schwachstelle, die es erlaubt, die Authentifizierung in Dasan GPON-Routern zu umgehen. Die erfolgreiche Ausnutzung dieser Schwachstelle gibt Hackern die Möglichkeit, an sensible Informationen zu gelangen und sich unbefugten Zugang zum betroffenen System zu verschaffen.

Der Global Threat Impact Index und die ThreatCloud Map von Check Point basieren auf der ThreatCloud Intelligence von Check Point, dem größten gemeinschaftlichen Netzwerk zur Bekämpfung der Cyber-Kriminalität, das Bedrohungsdaten und Angriffstrends aus einem globalen Netzwerk von Bedrohungssensoren liefert. Die ThreatCloud-Datenbank analysiert täglich über 3 Milliarden Webseiten und 600 Millionen Dateien und identifiziert mehr als 250 Millionen Malware-Aktivitäten am Tag

Den kompletten Beitrag zur Most Wanted Malware im Januar 2021 lesen Sie im Check-Point-Blog.

Alle Berichte des Check Point Research Teams finden Sie unter: https://research.checkpoint.com/

62 Artikel zu „Emotet“

NEWS | IT-SECURITY | KOMMUNIKATION

Der Emotet-Erfolg und der SolarWinds-Angriff: Der Security-Wettlauf geht weiter

Cybersecurity ist immer ein Wettlauf: Mal haben die »Guten« die Nase vorn, dann wieder die »Bösen«. Vor Kurzem konnten Ermittler einen spektakulären Erfolg feiern und die Infrastruktur des Emotet-Botnetzes zerschlagen. Das BKA und die Zentralstelle zur Bekämpfung der Internetkriminalität (ZIT) hatten die groß angelegte, internationale Aktion gemeinsam mit Strafverfolgungsbehörden aus den Niederlanden, der Ukraine, Litauen,…

NEWS | IT-SECURITY | TIPPS

Die Emotet-Angriffswelle hält Deutschland weiter in Atem

Stadtverwaltungen, Kliniken und Universitäten hatten in letzter Zeit vermehrt mit Hackerangriffen zu kämpfen. Sie alle wurden von Emotet lahmgelegt. Der Trojaner zählt aktuell zu den gefährlichsten Schadprogrammen, warnt das BSI. Gegen Malware jeglicher Art können sich Unternehmen allerdings schützen, wenn E-Mail-Links und -Anhänge in Hardware-isolierten Micro-VMs ausgeführt werden. Die Schadsoftware Emotet wird nicht ohne Grund…

TRENDS 2021 | NEWS

Die Rolle des Netzwerks und der IT: Gesteigerte Wichtigkeit

Business Continuity und Resilienz sind in der Pandemie nochmals in ihrer Bedeutung gestiegen. Der Start in das Jahr 2021 hätte kaum unterschiedlicher sein können als der Start in 2020. Der Rolle des Netzwerks und der IT im Allgemeinen kommt dabei eine extreme Wichtigkeit zu, denn sie sorgen für Business Continuity und Resilienz in schwierigen Pandemie-Zeiten.…

NEWS | IT-SECURITY | TIPPS

Das 1×1 der Ransomware – Von der Anfälligkeit zur Widerstandsfähigkeit

Ransomware gehört zu den am schnellsten wachsenden Cyberbedrohungen, mit denen Behörden heute konfrontiert sind. Staatliche Einrichtungen, Ämter und Behörden sind besonders anfällig für Ransomware, da sie aufgrund ihrer kleineren IT-Budgets und -Abteilungen als »weiche« Ziele gelten. Obwohl Ransomware ernsthafte Herausforderungen schafft, gibt es effektive Lösungen, um diese Bedrohung zu bewältigen. »Organisationen jeder Art können ihre…

NEWS | IT-SECURITY | TIPPS

Ransomware: Maßnahmen gegen den hochentwickelten Erpressungstrojaner Ryuk

Die Ryuk Ransomware hat unter Cyberkriminellen massiv an Popularität gewonnen. Die Zahl der entdeckten Angriffe stieg von nur 5.123 im 3. Quartal 2019 auf über 67 Millionen im 3. Quartal 2020, so das Ergebnis einer Sicherheitsstudie von SonicWall. Dies entspricht etwa einem Drittel aller Ransomware-Angriffe, die in diesem Quartal durchgeführt wurden. Die explosionsartige Zunahme von…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Unternehmensdaten im Visier – so lässt sich »Data Risk« reduzieren

Ransomware nimmt zu, das war in diesem Jahr des Öfteren zu hören. So redundant diese Aussage auch klingen mag, so bleibt sie doch Jahr für Jahr wahr, dass Cyberangriffe dieser Art immer raffinierter und häufiger werden. Zusätzlich zur Verschlüsselung der Daten, um sie unzugänglich zu machen, werden Daten durch moderne Ransomware exfiltriert. Die Erpresser drohen…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity Predictions: Cyberangriffe werden 2021 noch zielgerichteter

Steigende Zahlen bei Thread Hijacking, Whaling und von Menschen initiierter Ransomware. HP stellt seine Cybersecurity-Prognosen für das Jahr 2021 vor und prognostiziert, dass Sicherheitsbedrohungen in den kommenden zwölf Monaten weiter stark ansteigen werden. Besonderes Augenmerk gilt dabei von Menschen initiierter Ransomware, Thread Hijacking, unbeabsichtigten Insider-Bedrohungen, Kompromittierung von geschäftlichen E-Mails und Whaling-Angriffen. Die Prognosen der…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

2021 wird das »Jahr der Erpressung« werden

Home-Office-Arbeiter und MSPs (Managed Service Provider) werden von Cyberangreifern gezielter ins Visier genommen und statt reinen Datenverschlüsselungen wird es öfter zu Datenexfiltrationen kommen. Acronis hat mit dem » Cyberthreats Report 2020« einen eingehenderen Bericht zur aktuellen Bedrohungslandschaft und den daraus resultierenden Prognosen für das kommende Jahr veröffentlicht [1]. Angesichts der Schutz- und Sicherheitsherausforderungen, die…

NEWS | IT-SECURITY

Projekt Heimdall setzt auf KI: Anti-Spam-Cloud gegen Cyberattacken

Mit dem Projekt Heimdall hat das Paderborner Unternehmen Net at Work eine recht neue Form intelligenter Spam-Abwehr vorgestellt, die zur Verteidigung gegen Spam und Schadsoftware auf Schwarmintelligenz setzt. Heimdall ist eine Anti-Spam-Cloud, die Anwendern der Secure-E-Mail-Gateway-Lösung NoSpamProxy proaktiven Schutz vor Phishing, Spam und weiteren Bedrohungen bieten kann. Noch befindet sich das Projekt in der…

NEWS | IT-SECURITY | TIPPS

Makro-Malware: Grundlagen und Best Practices zum Schutz

Perfide Schädlinge in Dokumenten. Makro-Malware hat mit dem Aufkommen ausgefeilter Social-Engineering-Taktiken und der Popularität von Makroprogrammen ein Comeback erlebt. Für Cyberkriminelle sind vor allem Microsoft-Office-Makros aufgrund der enorm großen MS-Office-Nutzerbasis ein attraktives Ziel. Häufig nutzt Makro-Malware die VBA-Programmierung (Visual Basic for Applications) in Microsoft-Office-Makros, um Viren, Würmer und andere Formen von Schadware zu verbreiten, und…

NEWS | TRENDS 2020 | TRENDS SECURITY

Starke Zunahme von Ransomware und IoT-Angriffen

Ransomware Ryuk verantwortlich für ein Drittel aller Ransomware-Angriffe im Jahr 2020. Das SonicWall Capture Labs Team, das auf das Aufspüren von Cyberbedrohungen spezialisiert ist, stellte die Auswertung der Bedrohungsdaten aus dem dritten Quartal 2020 vor. Die Daten wurden mit Hilfe von über einer Million Sicherheitssensoren des Unternehmens weltweit erfasst. Die Ergebnisse aus dem bisherigen Jahresverlauf…

NEWS | IT-SECURITY | STRATEGIEN

Micro-Virtual-Machine: Die Cybersicherheit neu überdenken

Mit Blick auf die aktuelle Situation hat das vielbekannte Kredo »Hoffe das Beste, plane für das Schlimmste« Hochkonjunktur. Nach dem ersten Krisenmanagement zu Beginn der Pandemie ist jetzt neben Business Continuity gerade in der aktuellen Phase eine besonders gute Abwehr gegen Cyberattacken gefragt. HP nennt drei grundlegende Schritte. Cybersicherheit ist ein ständiger Spagat zwischen proaktiven…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Die fünf hartnäckigsten Mythen zu Ransomware

Wie Unternehmen sich von Lösegeldforderungen befreien können. Angriffe mit Ransomware sind weltweit auf dem Vormarsch und werden auch künftig nicht nachlassen. Einem kürzlich erschienenen Bericht zufolge ist die Zahl der Lösegeld-Angriffe weltweit im Vergleich zum Vorjahreszeitraum um 50 Prozent gestiegen. Immer noch halten sich jedoch Mythen, die Unternehmen bei Lösegeldforderungen falsche Entscheidungen treffen lassen. Ransomware…

NEWS | IT-SECURITY | KOMMENTAR

Ransomware: Umfangreiche und verheerende Bedrohung für Krankenhäuser

In den USA kämpfen Krankenhäuser aktuell mit einer Welle von Ransomware-Angriffen. Dazu ein Kommentar von Sandra Joyce, Executive VP und Head of Mandiant Threat Intelligence (eine Einheit von FireEye. »Ransomware ist eine Bedrohung, die wir nicht länger ignorieren dürfen, sie gerät zunehmend außer Kontrolle. Die Hacker, die hinter Ransomware-Kampagnen stehen, schalten mittlerweile die kritischsten…

NEWS | IT-SECURITY | KOMMENTAR

Ransomware: Zahlen oder nicht zahlen?

In jüngster Zeit sind wieder etliche Ransomware-Vorfälle, gerade bei den Krankenhäusern, publik geworden. Aber wie werden sich die Angriffe weiterentwickeln und welche Risiken bergen sie für Unternehmen? Wie gehen CISOs und Vorstände das Dilemma »zahlen oder nicht zahlen« im Vorfeld eines Angriffs an? Dazu haben wir mit Boris Cipot, Senior Sales Engineer Synopsys, gesprochen. Wie werden…

NEWS | TRENDS KOMMUNIKATION | TRENDS 2019 | KOMMUNIKATION | TIPPS

E-Mail-Anbieter: Der deutsche E-Mail-Markt auf einen Blick

Fast 50 Prozent der im Auftrag von GMX und WEB.DE befragten Onliner, geben an, ihr Haupt-E-Mail-Postfach bei einem der beiden Provider zu haben. Zusammengenommen kommen die deutschen Anbieter auf einen Marktanteil von rund 64 Prozent. Auf Platz drei liegt Gmail, der E-Mail-Dienst von Google (14,8 Prozent), den vierten Platz belegt Outlook.com von Microsoft (9,3 Prozent).…

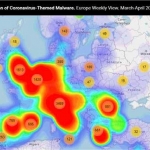

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Die Pandemie hat die Threat-Landschaft verändert: Vier von zehn E-Mails mit Covid-Bezug waren Spam

Die Bedrohungslandschaft wurde schon immer von Ereignissen und Veränderungen in der Gesellschaft beeinflusst; die globale Coronavirus-Pandemie hat jedoch einen bedeutenden Wandel in der Art und Weise, wie Cyberkriminelle operieren und ihre Fähigkeiten verfeinern, bewirkt. Prägendes Merkmal der ersten Hälfte des Jahres 2020 war der umfassende Bezug zur Pandemie. Cyberkriminelle haben die Angst und das Informationsbedürfnis…

NEWS | IT-SECURITY | TIPPS

Unveränderbare Backups – Effektive Strategie gegen immer raffiniertere Ransomware

Allein die Erwähnung von Ransomware reicht aus, um dem erfahrensten IT-Profi Schauer über den Rücken zu jagen. Ransomware-Angriffe nehmen in einem noch nie dagewesenen Ausmaß zu, ebenso wie der Grad ihrer Ausgereiftheit. Dazu gehören der Einsatz von Methoden zum Diebstahl von Zugangsdaten und mehrstufige Angriffe, die von einem einzigen anfänglichen Exploit an zu weitreichenden Störungen…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Vier entscheidende Strategien für den Ransomware-Schutz

Zentralisierte Sicherheitstechnologie 3-2-1 Backup-Strategie Aktualisierte Betriebssysteme und Software-Versionen Sensibilisierung aller Mitarbeiter für das Sicherheitsthema Arcserve warnt vor der gestiegenen Bedrohung durch Ransomware und stellt einen Strategiefahrplan zum Schutz vor Cyberattacken vor. Ransomware ist seit der Corona-Krise zu einer noch größeren Bedrohung für die Cybersicherheit von Unternehmen geworden. Der Schaden, der durch diese Art…

NEWS | IT-SECURITY | TIPPS

Sicherheitslösung gegen die fünf großen Gefahren für die IT-Sicherheit

Schwachstellen in der IT-Infrastruktur können zum Einfallstor für Hacker werden. Aber auch ein mangelndes Sicherheitsbewusstsein der Mitarbeiter erhöht das Risiko für erfolgreiche Angriffe von außen. HP nennt fünf große Gefahren für die IT-Sicherheit. Mit der Digitalisierung und Vernetzung nehmen auch die möglichen Angriffspunkte für Cyberkriminelle zu. Viele Unternehmen unterschätzen dieses Risiko. Wer sich zuverlässig…

NEWS | VERANSTALTUNGEN

Vom Buhmann zum Superman: Neue Normalität macht IT-Sicherheit zum Business Enabler

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

Ransomware-Attacken: Mehr als 1000 Euro pro Kunde

Die Summe, die Unternehmen betroffenen Kunden zahlen sollten, könnte sich auf Hunderte von Millionen Dollar belaufen. Verbraucher fordern, dass Unternehmen Hackern auf keinen Fall Lösegeld zahlen, aber sie erwarten das Gegenteil, wenn ihre eigenen Daten kompromittiert wurden. Veritas Technologies, ein Unternehmen im Bereich Datensicherung und Datenverfügbarkeit, hat deutsche Verbraucher zum Thema Ransomware befragt [1]. Demnach…

NEWS | IT-SECURITY

Micro-Virtualisierung: Mitarbeiterschutz par Excellence

Mitarbeiter sind eine wesentliche Verteidigungslinie in Sachen IT-Sicherheit und damit oft ein bevorzugtes Angriffsziel. Gerade das Social Engineering – der bewusste Angriff auf den Faktor Mensch – stellt eine große Gefahr dar. Moderne Sicherheitstechnologie kann Mitarbeiter entlasten, meint HP. Die technische Lösung lautet: Isolierung ihrer potenziell gefährlichen Aktivitäten mittels Virtualisierung. Der Erfolg des Social Engineering…

NEWS | IT-SECURITY

Ransomware: Gestern, heute und morgen

Gezielte Ransomware-Angriffe nehmen weiter zu und sie werden noch schlimmer. Ein einziger Ransomware-Angriff kann ein Unternehmen komplett lahmlegen. Bei Ransomware ist nach wie vor der menschliche Faktor das größte Problem. Fortinet brachte drei Mitglieder seines FortiGuard Labs-Teams – Derek Manky, Aamir Lakhani und Douglas Santos – zu einem digitalen Interview über Ransomware zusammen. Zu dritt diskutierten…

NEWS | IT-SECURITY | AUSGABE 3-4-2020 | SECURITY SPEZIAL 3-4-2020

Ransomware-Infektion: Warum Unternehmen manchmal Erpresser bezahlen müssen

NEWS | IT-SECURITY | KOMMENTAR

»Gerade noch gut genug« reicht nicht

Im Jahr 2019 identifizierte das BSI rund 400.000 neue Schadprogramme täglich, Tendenz steigend. Die Angriffsszenarien werden auch immer ausgeklügelter und besser, womit das Hase- und Igel-Spiel neue Dimensionen bekommt. Wie können die IT-Abteilungen möglichst schnell Schadsoftware identifizieren? Das wird wohl zu einer der größten Herausforderungen für die CISOS in Unternehmen, da die Schutztechnologien teilweise veraltet…

NEWS | IT-SECURITY | SERVICES

Spam-E-Mails und keine Ende

Derzeit kursieren Spam-E-Mails, die vermeintlich vom Bundesministerium für Gesundheit stammen. Sie enthalten ein geändertes Antragsformular für »Familien- und Krankenurlaub«, das der Mail als Word-Dokument beigefügt ist. Die Anlage ist mit dem Trojaner Trickbot infiziert. Phishing-Ratgeber zur Identifizierung gefälschter E-Mails gibt es viele. Vor allem an die Verantwortung des einzelnen Mitarbeiters wird appelliert. Aber ohne die…

NEWS | IT-SECURITY | TIPPS

Fünf unterschätzte Punkte beim Kampf gegen immer raffiniertere Cyberattacken

IT-Sicherheitssysteme sind immer nur so stark wie ihr schwächstes Glied. Die Schulung der eigenen Mitarbeiter und die Schaffung eines entsprechenden Bewusstseins für die Gefahren durch Cyberkriminelle stehen deshalb bei vielen Unternehmen ganz oben auf der Liste der Abwehrmaßnahmen. Dieser Ansatz ist allerdings zu kurz gegriffen, erklärt der Sicherheitsspezialist Bromium. Nicht immer sind es komplexe Algorithmen…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit im Unternehmen umsetzen

Die heutige Cyberlandschaft ist lebendig – sie bewegt sich, interagiert und entwickelt sich unentwegt weiter. Unternehmen, die die moderne digitale Umgebung als statisch und geordnet wahrnehmen, setzen bei ihren Sicherheitsmaßnahmen falsch an. Viele Organisationen haben die Dynamik der virtuellen Welt bereits verstanden und entscheiden sich heute zunehmend für einen mehrschichtigen Sicherheitsansatz, der umfassenden Schutz auf…

NEWS | IT-SECURITY | SERVICES | TIPPS

Verschärfte Gefahrenlage der IT-Sicherheit durch COVID-19

Aufgrund der aktuellen Ausgangslage der Home-Office-Regelungen ausgelöst durch COVID-19 wird die bisherige Gefahrenlage in der IT-Sicherheit zusätzlich strapaziert. Das German Competence Center against Cyber Crime sieht die wesentlich gestiegene Gefahr einer Zunahme von Cybercrime. Durch bestehende Schwachstellen und weitere Kommunikationswege kann die bisherige IT-Sicherheit zusätzlich durch DDoS-Angriffe, Ransomware oder Phishing strapaziert wer-den. Der gemeinnützige Verband…

NEWS | DIGITALISIERUNG | IT-SECURITY | KOMMENTAR

Digitale Sicherheit: Täter lernen schneller, als Opfer

»Wieder ist Safer Internet Day. Wieder erzählen wir uns gegenseitig, wie schön es wäre, wenn jeder mithelfen würde die digitale Welt sicherer zu machen. Und möglicherweise wird wieder dieser gute Vorsatz schon einen Tag später vergessen sein. Im nächsten Jahr dann auf ein Neues? Nein, es darf so nicht weiter gehen«, lautet das Fazit…

NEWS | EFFIZIENZ | FAVORITEN DER REDAKTION | KÜNSTLICHE INTELLIGENZ | SERVICES | TIPPS

Intelligentes Löschen von überflüssigen Dateien

Informatiker der Universität Bamberg entwickeln lernfähigen Assistenten. In Verwaltungen von Unternehmen türmen sich Dateien über Dateien. Es ist für Mitarbeiterinnen und Mitarbeiter mitunter schwierig, in der Flut von Tabellen, Präsentationen und Texten den Überblick zu behalten. Außerdem benötigt jede einzelne Datei Energie und Speicherplatz auf einer Festplatte – und verursacht so Kosten für das Unternehmen…

NEWS | IT-SECURITY | KOMMENTAR

Keine Mails sind auch keine Lösung

In Behörden und Verwaltungen finden sich in hohem Umfang vertrauliche Daten von Bürgerinnen und Bürgern. Zudem können sie eigentlich weder den Empfang von E-Mail-Anhängen noch den Zugriff auf Webseiten strikt reglementieren, da sie berechtigte Anliegen enthalten können. Jedenfalls war das der bisherige Ansatz: Niedersachsens Finanzbehörden blockieren nun Mails mit Linkadressen oder Office-Anhängen und gehen damit…

NEWS | IT-SECURITY | SERVICES | TIPPS

Doppelte (Ver)Sicherung gegen Ransomware

Ransomware-Attacken bedrohen unter anderem durch Verschlüsselung den Zugriff von Informationen, Systemen und Unternehmensabläufen. Gerade bei einem solchen Angriff auf deren Verfügbarkeit schützen Backup und IT-Sicherheit nur in der Kombination. Ransomware scheint die Bedrohung »der Stunde« zu sein. Nicht nur die Schlagzeilen deuten darauf hin. Auch Entscheider sehen die Gefahr: Laut einer Arcserve-Umfrage rechnen 80 %…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cyber-Security: Sicherheitsprognosen für das Jahr 2020

Die Sicherheitsforscher von Malwarebytes geben ihre Sicherheitsprognosen für das Jahr 2020 bekannt. Dabei prognostizieren die Experten zunehmende Gefahren für Unternehmen durch Ransomware-Angriffe, erwarten vermehrt Exploit-Kit-Aktivitäten und VPN-Skandale. Im Folgenden werden sechs Sicherheitsprognosen vorgestellt und in die Entwicklungen der jüngsten Zeit eingeordnet. Ransomware-Angriffe auf Unternehmen und Regierungen werden dank neu gefundener Schwachstellen zunehmen. Bereits…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | WHITEPAPER

Cyberkriminelle treffen Unternehmen unvorbereitet mit alten Taktiken

Cyberangreifer umgehen gängige Phishing-Taktiken, um Code in öffentlich zugängliche Dienste einzuschleusen. Fortinet gab die Ergebnisse seines »Global Threat Landscape Report« für das dritte Quartal 2019 bekannt [1]. Die wichtigsten Ergebnisse der Studie im Überblick: Verlagerung der Taktiken, um Unternehmen aus dem Hinterhalt zu treffen Ein Großteil an Malware wird per E-Mail verbreitet. Viele Unternehmen gehen daher…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Unternehmen fordern strengere gesetzliche Vorgaben für IT-Sicherheit

Besserer Schutz vor Cyberangriffen in der Wirtschaft notwendig. Phishing, Erpressung, Manipulation: 13 Prozent hatten kürzlich einen IT-Sicherheitsvorfall. Unternehmen nutzen verstärkt künstliche Intelligenz für Angriffserkennung oder Authentifizierung. Fast jedes zweite Unternehmen in Deutschland (47 Prozent) fordert höhere gesetzliche Anforderungen an die IT-Sicherheit in der Wirtschaft. Das hat eine repräsentative Ipsos-Umfrage im Auftrag des TÜV-Verbands unter…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | WHITEPAPER

Digitale Identitäten schützen: BSI entwickelt Sicherheitskatalog für eIDs

Anlässlich des Digitalgipfels der Bundesregierung in Dortmund hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) das Security Framework für digitale Identitäten vorgestellt. Damit kann Deutschland zum Vorreiter bei der Entwicklung sicherer digitaler Identitäten werden, die sowohl hoheitlich als auch privatwirtschaftlich einsetzbar sind. »Ohne digitale Identitäten funktioniert kein Online-Banking, kein Online-Shopping, keine Online-Services…

NEWS | IT-SECURITY | LÖSUNGEN | AUSGABE 9-10-2019 | SECURITY SPEZIAL 9-10-2019

Micro-Virtualisierung bringt Sicherheit beim Surfen und bei der E-Mail-Kommunikation – Abkapseln

NEWS | PRODUKTMELDUNG | VERANSTALTUNGEN

B2B Cyber Security Fairevent – Unternehmens-Lösungen und Erlebniswelt

Vom 04. – 05. März 2020 öffnet zum ersten Mal das Cyber Security Fairevent seine Tore. Eine konzeptionell neu ausgerichtete Veranstaltung die das Beste aus Messen & Events vereint. Auf 5.000 qm, in der Halle 8 auf der Messe Dortmund stellen Cyber-Security-Unternehmen den Entscheidern, Verantwortlichen und Anwendern aus Industrie, Wirtschaft, Verwaltung und Wissenschaft aktuelle…