foto freepik ki

Die erste Version des Cloudflare Threat Reports 2026 basiert auf Telemetriedaten aus einem Netzwerk, das rund 20 Prozent des weltweiten Internet-Traffics verarbeitet – eine der größten verfügbaren Datenquellen zur globalen Bedrohungslage [1]. Er beschreibt eine zunehmend industrialisierte Cyberbedrohungslandschaft, in der Effizienz und Skalierbarkeit wichtiger sind als technische Raffinesse. Anstelle komplexer Einzelangriffe setzen Akteure immer mehr auf automatisierte Kampagnen. Maßgeblich ist dabei im Jahr 2026 das Prinzip der »Measure of Effectiveness« (MOE) – also das Verhältnis von Aufwand zu Wirkung. Es zeigt sich, dass generative KI die Eintrittsbarrieren weiter senkt: Sie unterstützt Angreifer bei Phishing, der Entwicklung von Malware und der gezielten Navigation komplexer SaaS-Umgebungen.

Die wichtigsten Erkenntnisse im Überblick:

- KI senkt die Eintrittsbarrieren für Cyberkriminalität:

Durch den Einsatz von Large Language Models verlagern Angreifer ihren Fokus von technisch ausgefeiltem Code hin zu »offense by the system«, also zu Angriffen, die bestehende Cloud-, SaaS- und KI-Systeme ihrer Opfer selbst als Werkzeug nutzen. Das Risiko wird zunehmend anhand der Measure of Effectiveness (MOE) bewertet: dem Verhältnis zwischen dem Aufwand der Angreifer und dem erzielten Ergebnis. - Hypervolumetrische DDoS-Angriffe sind die Norm:

Angetrieben durch massive Botnets wie Aisuru haben DDoS-Angriffe eine rekordverdächtige Baseline von 31,4 Tbit/s erreicht. Attacken dieser Größenordnung treten inzwischen mit regelrechter Routine auf. Allein im Jahr 2025 registrierte Cloudflare 19 neue Attacken, die jeweils einen neuen Weltrekord markierten. Viele DDoS-Attacken dauerten weniger als zehn Minuten, was manuelle Gegenmaßnahmen unmöglich macht. - Business E-Mail Compromise (BEC) erweist sich als lukrative Methode:

Cloudflare identifizierte 2025 Mail-basierte Zahlungsforderungen – also Betrugsversuche – in Höhe von insgesamt rund 123 Milllionen US-Dollar. Durchschnittlich forderten die Täter etwa 49.000 Dollar pro Versuch. - Phishing auf Basis von Links bleibt dominanter Einstiegspunkt:

Im E-Mail-Bereich dominieren linkbasierte Phishing-Angriffe weiterhin. Gleichzeitig bestehen hier gravierende Authentifizierungslücken: 43 Prozent der Mails scheiterten an SPF (Sender Policy Framework), 44 Prozent hatten keine gültige DKIM (DomainKeys Identified Mail)-Signatur und 46 Prozent bestanden DMARC (Domain-based Message Authentification Reporting and Conformance) nicht.

Ransomware beginnt mit einem erfolgreichen Log-in –Bots auf dem Vormarsch

Ein zentrales Motiv des Reports ist die Verschiebung vom klassischen Netzwerkangriff hin zum Identitätsmissbrauch. Infostealer wie LummaC2 stehlen aktive Session-Tokens und umgehen damit selbst Multi-Faktor-Authentifizierung – somit lässt sich festhalten, dass Ransomware zu einem »Login-Event« geworden ist. Sprich: Ransomware beginnt häufig nicht mehr mit einem klassischen System-Einbruch, sondern mit dem Missbrauch bereits kompromittierter Zugangsdaten. 94 Prozent aller Login-Versuche stammen laut Report von Bots, und 46 Prozent der menschlichen Logins verwenden bereits kompromittierte Zugangsdaten. Das Thema »Identität« ersetzt damit zunehmend Malware als primären Angriffsvektor. Insgesamt entfallen rund 30 Prozent des gesamten von Cloudflare beobachteten HTTP-Traffics auf automatisierte Bot-Aktivitäten.

Living-off-the-Cloud: Missbrauch legitimer Infrastruktur

Gleichzeitig professionalisiert sich die Nutzung legitimer Cloud-Dienste für kriminelle Zwecke. Staatliche wie kriminelle Akteure missbrauchen SaaS-, IaaS- und PaaS-Plattformen, um Command-and-Control-Kommunikation oder Schadcode in regulärem Unternehmensverkehr zu verstecken (»Living-off-the-Cloud«, oder wie der Bericht es nennt: »Living-off-the-XaaS«). Dabei nutzen Angreifer bewusst die Reputation großer Cloud-Anbieter, um Sicherheitsfilter zu umgehen und ihre Aktivitäten als legitimen Traffic zu tarnen. Im staatlichen Kontext analysiert der Report insbesondere Aktivitäten aus Russland, China, Nordkorea und dem Iran, die jeweils unterschiedliche Taktiken und Ziele verfolgen, darunter langfristige Zugangsstrategien, verdeckte Operationen und ausgeprägte Nutzung von Cloud-Missbrauch sowie hybride Angriffe.

Rekordwerte bei DDoS und Phishing

Auch DDoS-Angriffe erreichen eine neue Dimension: 2025 wurden 47,1 Millionen Attacken beobachtet – mehr als doppelt so viele wie im Vorjahr. Der Rekordwert lag bei 31,4 Tbps im November letzten Jahres. Dabei handelte es sich um eine massive UDP-Flut, die vom Aisuru-Botnetz gestartet wurde. Hypervolumetrische Angriffe dieser Größenordnung treten inzwischen mit regelrechter Routine auf. Allein im Jahr 2025 registrierte Cloudflare 19 neue Attacken, die jeweils einen neuen Weltrekord markierten. Viele DDoS-Attacken dauerten weniger als zehn Minuten, was manuelle Gegenmaßnahmen faktisch unmöglich macht.

Im E-Mail-Bereich dominieren linkbasierte Phishing-Angriffe (25 %), gefolgt von identitätsbasierter Täuschung (19 %) und der Imitation bekannter Marken (16 %). Zu den am häufigsten genutzten Markennamen für Letzteres zählen »Windows«, »Microsoft«, »Stripe«, »Facebook«, »Amazon«, »Instagram« und »Youtube«.

Gleichzeitig bestehen gravierende Authentifizierungslücken: 43 Prozent der E-Mails scheiterten an SPF (Sender Policy Framework), 44 Prozent hatten keine gültige DKIM (DomainKeys Identified Mail)-Signatur und 46 Prozent bestanden DMARC (Domain-based Message Authentification Reporting and Conformance) nicht. Im Bereich Business E-Mail Compromise (BEC) identifizierten Cloudflare-Analysten 2025 Mail-basierte Zahlungsforderungen – also Betrugsversuche – in Höhe von insgesamt 123.455.786 US-Dollar. Die von den Tätern geforderten Summen schwanken stark, lagen jedoch durchschnittlich bei etwa 49.000 Dollar pro Versuch.

Globale Verflechtung der Bedrohungslage

Regional gesehen bleibt die Cybersecurity-Bedrohungslage verflochten. Die USA sind volumenmäßig am stärksten betroffen, Europa stellt 22 Prozent der weltweiten Erpressungsopfer, und in der EU entfallen 38 Prozent der Vorfälle im Transportsektor auf Ransomware. In Sachen politisch-motiviertem Hacktivismus lässt sich festhalten: Hacktivisten sind für fast 80 % der registrierten Vorfälle in der EU verantwortlich und konzentrieren sich auf vor allem auf DDoS-Angriffe, die öffentliche Verwaltungen und Banken ins Visier. In APAC stehen die Sektoren IT, Halbleiter sowie die maritime Infrastruktur besonders im Fokus. Hintergrund ist hier das hohe Risiko von gezieltem Diebstahl geistigen Eigentums, insbesondere im Hightech-Fertigungsbereich und in maritimen Schlüsselindustrien, um technologische und wettbewerbliche Lücken zu schließen.

Fazit

Insgesamt zeichnet der Threat Report von Cloudflare ein Bild von 2026 als ein Jahr automatisierter, oft identitätszentrierter Angriffe, in dem KI, Cloud-Infrastruktur und hochskalierte Botnetze die Bedrohungsdynamik bestimmen. IT-Sicherheitsstrategien müssen sich laut Bericht daher von perimeterzentrierten Modellen hin zu identitäts- und systembasierten Verteidigungsansätzen verschieben.

[1] https://www.cloudflare.com/lp/threat-report-2026/

1012 Artikel zu „Bedrohungslage“

News | Trends 2025 | Trends Security | IT-Security | Künstliche Intelligenz

Wachsende Bedrohungslage durch KI-Cyberkriminalität und neue Ansätze für mehr Resilienz

65 % der befragten IT-Führungskräfte halten ihre Systeme gegenüber KI-basierter Cyberkriminalität für unzureichend geschützt. Eine Lenovo-Studie zeigt eine wachsende Sicherheitslücke angesichts zunehmender KI-gestützter Cyberkriminalität: 65 % der befragten IT-Führungskräfte geben an, dass ihre Abwehrmechanismen veraltet sind und KI-Angriffen nicht standhalten können. Lediglich 31 % fühlen sich in der Lage, sich wirksam zu verteidigen. Diese…

News | Trends 2025 | Trends Security | Favoriten der Redaktion | IT-Security | Whitepaper

Cybersicherheit: Bedrohungslage steigt, Unternehmen wiegen sich in trügerischer Sicherheit

Gemeinsam mit dem Bundesamt für Sicherheit in der Informationstechnik (BSI) hat der TÜV-Verband eine neue repräsentative Umfrage zur Cybersicherheit in Unternehmen (https://www.tuev-verband.de/studien/tuev-cybersecurity-studie-2025 ) vorgestellt. Die Ergebnisse sind in zweifacher Hinsicht besorgniserregend: Zum einen konnte ein Anstieg der Bedrohungslage verzeichnet werden, zum anderen zeigen die Umfrageergebnisse, dass viele Firmen die Lage unterschätzen und die eigene Resilienz…

News | Trends 2025 | Trends Security | IT-Security | Whitepaper

Whitepaper: IT-Bedrohungslage im öffentlichen Sektor

SoSafe analysiert das Cyberrisiko für Organisationen aus Verwaltung, Gesundheitswesen, Versorgung und weiteren kritischen Infrastrukturen im neuen Whitepaper »Die IT-Bedrohungslage im öffentlichen Sektor«. Fachverantwortliche erhalten konkrete Einblicke in Bedrohungsszenarien, gesetzliche Anforderungen – etwa durch die EU-NIS2-Richtlinie – sowie wirksame Strategien zur Risikominimierung. Im Whitepaper erhalten Sie einen Überblick über: Die größten Cyberbedrohungen für den öffentlichen Sektor,…

News | Trends 2025 | IT-Security | Ausgabe 1-2-2025

Cyberangriffe 2025 – Bedrohungslage, Angriffstechniken und Schutzmaßnahmen

News | Trends 2024 | Trends Security | IT-Security

Cybersicherheit: Angespannte Bedrohungslage trifft auf steigende Resilienz

Bericht zur Lage der IT-Sicherheit in Deutschland / Ransomware bleibt größte Bedrohung im Cyberraum. Die Sicherheitslage im Cyberraum ist weiterhin angespannt. Zugleich stellen sich Staat, Wirtschaft und Gesellschaft stärker als bisher auf die Bedrohungen ein und haben ihre Resilienz erhöht. Das geht aus dem aktuellen Bericht zur Lage der IT-Sicherheit in Deutschland hervor, den…

News | IT-Security | Ausgabe 11-12-2023 | Security Spezial 11-12-2023

Wachsende Cyberbedrohungslage erfordert Verstärkung der Regulierungen – Der Ernst der Lage wird unterschätzt

Dreimal so viele Firmen müssen sich durch NIS2 intensiver mit ihren Security-Maßnahmen auseinandersetzen. Oftmals muss die komplette Security-Strategie überdacht beziehungsweise neu aufgebaut werden. Welche Herausforderungen und Anforderungen noch auf die Unternehmen zukommen erklärt Kerstin Hampl, Head of Security Consulting Germany, BT.

News | IT-Security | Ausgabe 7-8-2022 | Security Spezial 7-8-2022

Cloud-basierte All-in-One-Lösungen – Die Bedrohungslage ist komplex genug

News | Trends Security | IT-Security | Trends 2022 | Ausgabe 1-2-2022 | Security Spezial 1-2-2022

IT-Security Trends 2022 – Bedrohungslage auf dem Kipppunkt

News | IT-Security | Services | Strategien

Automatisierte Cybersicherheit beste Antwort auf verschärfte Bedrohungslage

Viele Unternehmen in Deutschland wurden infolge von Cyberangriffen durch Datenspionage und Sabotage bereits geschädigt, was ein grundlegendes Umdenken bei der IT-Sicherheit erforderlich macht. Dass die deutsche Wirtschaft häufig im Visier von Cyberkriminellen ist – mit sehr kostspieligen Folgen, zeigt erneut eine aktuelle Bitkom-Studie (siehe unten). Vectra und weitere Experten sehen dadurch bestätigt, dass die Angriffsfläche…

News | Trends 2026 | Business | Business Process Management | Geschäftsprozesse | Trends Services | Services

KI übernimmt Compliance-Themen, Steuerfunktion wird zum Business-Enabler

Regulatorik als größter Treiber: E-Invoicing (87 %) hat stärksten Einfluss auf Automatisierung. 94 % nutzen weiterhin Excel und erhalten hiermit Lücken innerhalb der Systemlandschaft. Steuerfunktion entwickelt sich zum Business-Enabler: bereits heute arbeiten 58 % in Mischrolle »Compliance und Beratung«. In der deutschen Steuerlandschaft entwickelt sich die Automatisierung der Steuerfunktion vom Trendthema zum neuen strategischen…

News | Trends 2026 | Trends 2025 | Trends Security | IT-Security

Positive Entwicklung: Drei Viertel der Geschäftsführungen fühlen sich für IT-Sicherheit zuständig

Mit sinkender Hierarchieebene nimmt das Verantwortungsgefühl deutlich ab. NIS2 wirkt und verankert Cybersicherheit in deutschen Unternehmen fest als Führungsaufgabe. 77 Prozent der Geschäftsführungen in Deutschland fühlen sich persönlich sehr stark für die IT-Security ihres Unternehmens verantwortlich. Das ist ein zentrales Ergebnis der aktuellen Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand…

Ausgabe 1-2-2026 | Security Spezial 1-2-2026 | News | IT-Security | Services

Ein Blick in die Arbeitsweise eines Managed Security Operations Centers – Wo Cyberangriffe ihr Ende finden

Jeden Tag werden Unternehmen von Cyberkriminellen angegriffen. Ein Managed Security Operations Center (Managed SOC) ermöglicht das Entdecken und Stoppen von Attacken bereits in der Frühphase. Dafür ist ein Analystenteam eines Dienstleisters rund um die Uhr im Einsatz. Sie haben alles, was im Netzwerk passiert, genau im Blick und greifen sofort ein, wenn sie einen Cyberangriff aufdecken.

News | Business | IT-Security | Produktmeldung | Services

Versa erneut Branchenführer und Outperformer im Bereich SASE

Neuer GigaOm-Report: Versa erzielt Höchstpunktzahl für wichtige SASE-Funktionen und Fünf-Sterne-Bewertungen in zehn Kategorien wie Sovereign SASE und Edge-Computing-Integration. Versa Networks wurde im neuen »GigaOm Radar for Secure Access Service Edge (SASE)« als Branchenführer und Outperformer bewertet [1]. Damit zeichnen die Analysten zum zweiten Mal in Folge Versa Secure Unified SASE als herausragende Lösung aus.…

News | IT-Security | Künstliche Intelligenz | Strategien | Tipps

Wenn KI Cyberangriffe beschleunigt: Diese Maßnahmen sollten Unternehmen jetzt für mehr digitale Resilienz ergreifen

Mit der rasanten Entwicklung künstlicher Intelligenz (KI) erreicht auch die Cyberkriminalität eine neue Dimension. Was früher erheblichen technischen Aufwand und personelle Ressourcen erforderte, lässt sich heute mithilfe intelligenter Algorithmen automatisieren, skalieren und gezielt optimieren. Angriffe werden personalisierter, dynamischer und deutlich schwerer zu erkennen. Unternehmen sehen sich damit einer neuen Qualität digitaler Bedrohungen gegenüber, die klassische…

News | Favoriten der Redaktion | IT-Security | Strategien | Tipps

KI beschleunigt Cyberangriffe – Unternehmen müssen Sicherheit neu denken

Cyberangreifer nutzen vor allem grundlegende Schwächen im Identitäts‑ und Zugriffsmanagement aus und gehen mit Hilfe von KI schneller, skalierbarer und automatisierter vor. Unternehmen wird geraten, mit einer »Shift‑Left«-Strategie frühzeitig auf KI‑gestützte Sicherheit, Identität als kritische Infrastruktur und kontinuierliche Risiko‑ und Schwachstellenbewertung zu setzen. Besondere Priorität haben dabei die Absicherung von Identitäten, Anwendungen, Lieferketten und KI‑Plattformen…

News | Trends 2026 | Trends 2025 | Trends Security | IT-Security | Tipps

Ransomware: Doppel-Erpressung ist inzwischen Standard

Ransomware-Angriffe sind längst keine Einzelfälle mehr, die nur große Unternehmen betreffen. Im Jahr 2026 zählen sie weltweit zu den hartnäckigsten und kostspieligsten Cyberbedrohungen – mit Auswirkungen auf Unternehmen, öffentliche Einrichtungen und Privatnutzer gleichermaßen. Aktuelle Zahlen zeigen unter anderem: Über 1,3 Millionen Ransomware-Angriffe richteten sich 2024 gegen die USA. 74 % der Vorfälle beinhalteten Datenexfiltration,…

News | Business | New Work | Strategien

Paradox am deutschen IT-Arbeitsmarkt: Mehr arbeitslose Fachkräfte, aber weniger Sicherheit für Unternehmen

Stellenabbau ist eine kurzsichtige Reaktion, welche die eigentliche Qualifikationslücke verschärft. Ein deutlicher Rückgang bei offenen IT-Stellen und steigende Arbeitslosenzahlen im IT-Sektor erwecken den Eindruck, der langjährige Fachkräftemangel in Deutschland sei überwunden. Doch der Schein trügt. ISACA, der globale Berufsverband für IT-Revisoren, Information Security Officer und IT-Governance-Experten, warnt davor, die aktuelle Marktlage falsch zu interpretieren…

News | Favoriten der Redaktion | Healthcare IT | Kommentar | Nachhaltigkeit

Die Longevity-Illusion: Warum wir mit Pillen und Gadgets am Ziel vorbeilaufen

Ein kritischer Kommentar zur Vermessung der Unsterblichkeit von Dr. Josef Scheiber Wir leben in einem goldenen Zeitalter des Narzissmus, getarnt als Gesundheitsvorsorge. Das Silicon Valley hat den Tod als »technisches Problem« definiert, das gelöst werden muss, vergleichbar mit einem Software-Bug. Milliardenschwere Start-ups versprechen die ewige Jugend durch Metformin, Stammzellentherapien und Nahrungsergänzungsmittel, die den Preis…

News | Digitalisierung | IT-Security | Lösungen

Hochleistungstechnologien – Cybersicherheit in der Formel 1

Ein Formel-1-Rennstall steht für innovative Technologie und eine große Öffentlichkeit. Er ist ein mittelständisches Hightech-Unternehmen mit entsprechendem Bedarf an IT-Sicherheit. Hacker sollten nicht das Tempo in Sachen Cyberrisiken bestimmen. Deshalb muss ein Partner für IT-Sicherheit spezifische Gefahren erkennen, analysieren und auf sie reagieren können. So kann ein Team wie Scuderia Ferrari HP Cyberangreifer ausbremsen und…

News | Business | Business Process Management | Digitalisierung | Geschäftsprozesse | Infrastruktur | Services

Scanner als Schlüsselkomponente digitaler Ökosysteme

Allen Digitalisierungsinitiativen zum Trotz ist das Medium Papier in der heutigen Geschäftswelt weiterhin ein wichtiger Informationsträger. Daran wird sich kurz- und mittelfristig auch nichts ändern. Unternehmen müssen daher mit Scannern Dokumente digitalisieren, um die Verbindung zu ihren bestehenden digitalen Prozessen zu schaffen. Die Geräte bilden mithin die Brücke zwischen analogen Informationen und digitalen Arbeitsabläufen,…

News | IT-Security | Künstliche Intelligenz

Agentic AI und die wachsende Herausforderung für die Cybersicherheit

Agentic AI revolutioniert die digitale Arbeitswelt, indem autonome KI-Agenten eigenständig Aufgaben übernehmen und Entscheidungen treffen, was Unternehmen vor neue Sicherheitsherausforderungen stellt. Die wachsende Zahl und Autonomie dieser Agentenidentitäten überfordert klassische Sicherheitsmodelle, da unkontrollierte Berechtigungen und fehlende Governance-Strukturen neue Angriffsmöglichkeiten eröffnen. Unternehmen müssen ihre Sicherheitsstrategien dringend anpassen, um Identitätskontrollen, klare Verantwortlichkeiten und Schutzmaßnahmen zu etablieren, bevor…

News | IT-Security | Kommunikation | Services | Tipps

E-Mail-Sicherheit ganzheitlich denken – Prävention statt Schadenbegrenzung

Phishing, Identitätsmissbrauch und Ransomware beginnen häufig mit einer einzigen E-Mail. Warum technische Grundlagen, organisatorische Klarheit und kontinuierliche Sensibilisierung zusammengehören – und weshalb Prävention der wirksamste Schutz ist. E-Mails bilden seit Jahrzehnten das Rückgrat der digitalen Kommunikation und sind aus unserem beruflichen wie privaten Alltag nicht mehr wegzudenken. Sie verbinden Unternehmen, Behörden und Privatpersonen über…

News | Digitalisierung | Favoriten der Redaktion | IT-Security

Identität ist der Zugangsweg, Daten sind das Ziel

Zu der Arbeit an einem modernen PC-Arbeitsplatz gehört heute der Umgang mit mehreren persönlichen Benutzerkonten genauso selbstverständlich dazu wie Maus und Tastatur. In Unternehmen stehen CISOs und IT-Mitarbeiter deshalb vor der Aufgabe, immer mehr Benutzeridentitäten verwalten und umfassend absichern zu müssen. Doch damit nicht genug: Sie sind auch dafür verantwortlich, Ordnung in rasant wachsende Datenmengen…

News | Trends 2026 | Business | Trends Wirtschaft

Fachkräftemangel nimmt ab: Gute oder schlechte Nachricht?

Das Problem, Fachkräfte zu finden, hat sich für Unternehmen etwas entspannt. Das geht aus der jüngsten Konjunkturumfrage des ifo Instituts hervor. Demnach fehlten 22,7 Prozent der Unternehmen qualifizierte Arbeitskräfte, nach 25,8 Prozent im Oktober. Das ist der niedrigste Wert seit fünf Jahren. »Eine Rolle spielt weiterhin die schwache konjunkturelle Entwicklung«, sagt ifo-Forscher Klaus Wohlrabe. »Gleichzeitig…

News | Trends 2026 | Business | Trends Wirtschaft | Trends Security | Favoriten der Redaktion | IT-Security | Strategien | Whitepaper

Global Risks Report 2026: Geopolitische und wirtschaftliche Risiken nehmen zu

Die geoökonomische Konfrontation ist das größte globale Risiko für 2026, sie klettert in der Zweijahresprognose um acht Positionen nach oben, während die wirtschaftlichen Risiken kurzfristig am stärksten zunehmen – sowohl die Rezessions- als auch die Inflationsgefahr steigen im Vergleich zum Vorjahr um acht Ränge. Die Angst vor künstlicher Intelligenz nimmt zu, während die Umweltrisiken kurzfristig…

News | Trends 2026 | Business | Trends Wirtschaft | Trends Security | Infrastruktur | IT-Security | Strategien

Der WEF-Bericht 2026 bestätigt: Transparenz ist der Schlüssel zur Resilienz

Ein Kommentar von Zac Warren, Chief Security Advisor EMEA bei Tanium Der kürzlich veröffentlichte Global Risks Report 2026 des Weltwirtschaftsforums macht eines unmissverständlich klar: Digitale Stabilität und physische Sicherheit lassen sich heute nicht mehr getrennt voneinander betrachten. Es ist bemerkenswert, dass Cyberunsicherheit für die nächsten zwei Jahre zu den wichtigsten globalen Risiken zählt…

News | Trends 2026 | Business | Trends Wirtschaft | Trends Security | Geschäftsprozesse | IT-Security | Strategien

Strenger als der Rest: Warum deutsche Unternehmen riskante Geschäftspartner schneller fallen lassen

Laut einer Befragung des Compliance-Unternehmens, NAVEX, zeigen deutsche Unternehmen bei Third-Party-Risiken europaweit die größte Bereitschaft, sich radikal von Lieferanten und Dienstleistern zu trennen [1]. Und obwohl sie Geschäftsbeziehungen strenger managen als andere Länder, werden viele dieser Entscheidungen nicht bis zu den Vorständen eskaliert. Aus der Umfrage geht außerdem hervor, dass strategische Verantwortung an vielen Stellen…

News | Trends 2024 | Trends Wirtschaft | Trends Security | IT-Security

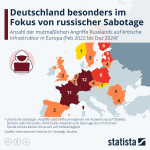

Welche Länder sabotieren die Russen bevorzugt?

In Deutschland fanden seit Beginn des Ukraine-Kriegs bis Ende 2024 die meisten Angriffe auf kritische Infrastruktur statt. Das ist ein Ergebnis einer Erhebung des Londoner Thinktanks International Institute for Strategic Studies (IISS [1]). Demzufolge gab es in Deutschland 12 physischen Angriffe auf Objekte, Dienste oder Personen. Es folgen Frankreich (11 Angriffe) und Polen (8 Angriffe).…

News | Trends 2026 | Business | Trends Security | Infrastruktur | Strategien

DefTech-Startups warnen: Deutschland kaum abwehrbereit

87 Prozent halten Deutschlands Verteidigungsfähigkeit weiter für gering. Im Vorfeld der Münchner Sicherheitskonferenz: Appell für neue und schnellere Vergabe- und Beschaffungswege. Drei Viertel würden erneut in Deutschland oder der EU gründen – USA verlieren deutlich an Attraktivität. Russlands Krieg gegen die Ukraine, Spannungen zwischen der EU und den USA und hybride Angriffe auf unsere…

News | IT-Security | Kommunikation | Services | Tipps

E-Mail-Security in Organisationen mit Anforderungen der nationalen Sicherheit und Rüstung

Eine E-Mail. Ein Klick. Eine Entscheidung mit Folgen. Ein unscheinbarer Moment zum Arbeitsbeginn: Eine E-Mail trifft ein, der Absender scheint bekannt, der Kontext plausibel. Es geht um eine technische Rückfrage in einem Rüstungsprojekt, um eine Abstimmung entlang der Lieferkette oder um Dokumente mit sicherheitsrelevantem Bezug. Das Öffnen der Nachricht erfolgt routiniert – und genau…

News | IT-Security | Künstliche Intelligenz | Services | Strategien | Tipps

Zero-Click RCE in Claude Desktop: CVSS-Score von 10/10

Diesmal gibt es eine Sicherheitslücke in Agenten, und zwar nicht in irgendeinem experimentellen Open-Source-Projekt, sondern in Claude Desktop. Die Sicherheitsfirma LayerX hat eine kritische Zero-Click RCE (Remote Code Execution) Schwachstelle in Claude Desktop Extensions (DXT) entdeckt, die über 10.000 aktive Nutzende betrifft und mit einem CVSS-Score von 10/10 bewertet wurde [1]. Das mag auf den…