Illustration Absmeier foto freepik

Gute Sicherheitsstrategien scheitern heute weniger am fehlenden Wissen über Bedrohungen als an der konsequenten Umsetzung wirksamer Maßnahmen. Trotz wachsender Risiken durch Insider, KI‑gestützte Angriffe und erweiterte Kollaborationsplattformen arbeiten viele Unternehmen weiterhin mit fragmentierten Sicherheitsansätzen. Welche fünf Handlungsfelder sind jetzt entscheidend, um menschliche Risiken wirksam zu reduzieren?

Das Problem in den meisten Organisationen ist nicht ein fehlendes Bewusstsein für ihre aktuellen Sicherheitsrisiken, sondern eine mangelnde Umsetzung der eigentlich erforderlichen Sicherheitspraktiken. Unternehmen wissen sehr wohl, welche Cyberbedrohungen es gibt, doch nur 28 % kombinieren regelmäßige Sicherheitsschulungen mit kontinuierlichen Überwachungsmaßnahmen. Genau hier, in dieser Diskrepanz zwischen Bewusstsein und Handlungsbereitschaft, liegt das Problem.

91 % der Befragten im Mimecast-Report haben Schwierigkeiten mit der Compliance ihrer Mitarbeiter, und 96 % wissen, dass ihre Sicherheitsmaßnahmen unvollständig sind [1]. Dennoch arbeiten fast drei Viertel der Unternehmen immer noch mit fragmentierten Verteidigungsmechanismen, bei denen menschenorientierte und technologieorientierte Kontrollmaßnahmen nicht miteinander koordiniert werden. Angreifer müssen sich also nicht darauf verlassen, dass Unternehmen Bedrohungen übersehen. Sie nutzen einfach die Tatsache aus, dass ihre Opfer Bedrohungen zwar erkennen, aber keine einheitliche Abwehr dagegen einsetzen.

Was sind Ihre nächsten Schritte?

Die Umfragedaten zeigen fünf kritische Bereiche, in denen vorausschauende Sicherheitsverantwortliche gerade messbare Fortschritte erzielen. Im Folgenden erklären wir, wie auch Sie die Erkenntnisse aus dieser Forschung mit bewährten Lösungsansätzen in organisatorische Maßnahmen umsetzen:

-

Sichere E-Mail- und Collaboration-Kanäle

Die Herausforderung: 71 % der Unternehmen erwarten negative Auswirkungen durch einen Angriff auf ihre Collaboration-Tools. 96 % rechnen mit Herausforderungen im E-Mail-Verkehr. 64 % stimmen zu, dass die meisten nativen Sicherheitstools unzureichend sind.

Maßnahmen: Setzen Sie einheitliche Schutzmaßnahmen für Ihre gesamte Angriffsfläche um. Betrachten Sie die Sicherheit Ihres E-Mail-Verkehrs und Ihrer Collaboration-Tools nicht als separate Probleme. Setzen Sie einen einheitlichen Bedrohungsschutz für E-Mail- UND Collaboration-Plattformen ein. Implementieren Sie KI gestützte Maßnahmen für die adaptive Erkennung von Bedrohungen (55 % der Befragten nutzen diese bereits). Erweitern Sie Ihre E-Mail Sicherheitsmaßnahmen auf Teams/Slack/Zoom. Überwachen Sie alle Kanäle auf BEC-Angriffe und Identitätsdiebstahl.

Worauf Sie achten sollten: Einheitliche Plattformen, die sowohl den E-Mail-Verkehr als auch Ihre Tools für die Zusammenarbeit schützen. KI-gestützte Erkennungsmaßnahmen, die sich in Echtzeit an neue Bedrohungen anpassen. Keine vierteljährlichen Schulungen, sondern ein Sicherheitsbewusstsein, das in risikoreichen Momenten greift. Eine integrierte, kanalübergreifende Compliance-Berichterstattung.

Erfolgskennzahlen: Reduzierung erfolgreicher Angriffe; Zeit bis zur Erkennung/Behebung in allen Kanälen; Abdeckungsprozentsatz; Benutzer-Melderaten.

-

Die Implementierung des Human Risk Management

Die Herausforderung: Nur 28 % der Unternehmen kombinieren regelmäßige Schulungen zum Sicherheitsbewusstsein mit einer kontinuierlichen Überwachung. 8 % der Mitarbeiter verursachen 80 % der Sicherheitsvorfälle. Insidervorfälle können bei sechs monatlichen Ereignissen 111.4 Mio. EUR kosten.

Maßnahmen: Identifizieren und bewerten Sie riskante Nutzer mithilfe von Verhaltensanalysen. Erstellen Sie drei Nutzerrisikoprofile (fahrlässig, kompromittiert, böswillig). Überwachen Sie kontinuierlich alle Ihre Kommunikationsplattformen. Finden Sie das Gleichgewicht zwischen Produktivität und Risiko anhand adaptiver Richtlinien. Konzentrieren Sie Ihre Ressourcen auf die risikoreichsten 8 % der Nutzer.

Worauf Sie achten sollten: Plattformen, die Verhaltensdaten kanalübergreifend korrelieren; Risikobewertung in Echtzeit; Integration mit einer Schulungsplattform; Automatisierung der Reaktion auf Vorfälle; Einsicht in Benutzerrisiken.

Erfolgskennzahlen: Reduzierung von Insidervorfällen; Verbesserung der Nutzer Risikobewertungen; Reduzierung der Zeit bis zur Erkennung von Bedrohungen; Schulungswirksamkeit (Verhaltensänderung); Prävention ist kostengünstiger als Sicherheitsvorfälle.

-

Eine stärkere Compliance und Maßnahmen zur Verhinderung von Datenverlusten

Die Herausforderung: 59 % haben kein Vertrauen in die Qualität ihrer Datenabfragen; 91 % erleben Governance-Herausforderungen; 66 % sorgen sich um den Verlust von Daten durch Insider; 80 % befürchten GenAI-Datenlecks.

Maßnahmen: Setzen Sie automatisierte Compliance-Prozesse um. Schaffen Sie einheitliche Aufbewahrungsrichtlinien für alle Systeme. Implementieren Sie integrierte DLP-Lösungen (derzeit verwenden nur 47 % spezielle DLP-Lösungen). Gewährleisten Sie einen schnellen Datenabruf für Audit-Zwecke. Vermeiden Sie GenAI-Datenlecks durch eine entsprechende Überwachung und genehmigte Alternativen.

Worauf Sie achten sollten: Eine vereinheitlichte Governance für alle Plattformen; automatisierte Compliance-Workflows; Erkennung von Insiderrisiken; eine Audit-taugliche Berichterstattung; DSGVO-/CCPA-Unterstützung; SIEM/SOAR-Integration.

Erfolgskennzahlen: Verkürzung der Datenabrufzeit; Erhöhung des Automatisierungsgrades; Reduzierung von Datenlecks; Reduzierung von Audit Feststellungen; gesteigertes Vertrauen.

-

Die Konsolidierung und Integration von Sicherheitstools

Die Herausforderung: 65 % empfinden die Integration als zu kompliziert. Das Tool-Chaos behindert eine effektive Reaktion. Nur 28 % kombinieren regelmäßige Sicherheitsbewusstseinsschulungen mit einer kontinuierlichen Überwachung.

Maßnahmen: Prüfen Sie Ihre Tools auf Redundanzen und Lücken. Priorisieren Sie Plattformen mit mehreren Fähigkeiten gegenüber Punktlösungen. Suchen Sie Anbieter mit offenen APIs für die SIEM/SOAR/IAM-Integration. Schaffen Sie eine zentrale Einsicht in Ihre Systeme. Koordinieren Sie Personal- und Technologieinitiativen (verbinden Sie Schulungen mit der Bedrohungserkennung und Risikobewertungen mit Zugriffskontrollmaßnahmen).

Worauf Sie achten sollten: Plattformen mit mehreren Fähigkeiten, bewährten API-Ökosystemen, SIEM/SOAR Integrationen, einer zentralen Systemeinsicht und Kundenreferenzen, die eine erfolgreiche Konsolidierung belegen.

Erfolgskennzahlen: Der ROI ist eindeutig, doch die meisten Unternehmen arbeiten nach wie vor mit fragmentierten Lösungen. Dadurch können sie keine einheitliche Reaktion auf Angriffe umsetzen, die den E-Mail-Verkehr, Collaboration Tools und Datenspeicher umfassen. Die Vorteile der Konsolidierung und Integration von Sicherheitstools sind eine Reduzierung der Anzahl an Tools, ein höherer Integrationsgrad, Zeitgewinne bei der Erkennung von Bedrohungen in der gesamten Umgebung, eine höhere Effizienz von Sicherheitsteams (Verhältnis von Warnungen zu Vorfällen) und reduzierte Gesamtbetriebskosten.

-

Eine gute Vorbereitung auf KI-gestützte Bedrohungen

Die Herausforderung: 669 % sehen KI-Angriffe als unvermeidlich an, doch nur 40 % sind vollständig darauf vorbereitet. 80 % sind besorgt über KI Angriffsvektoren und Social Engineering. Investitionen priorisieren Überwachungs- und Schutztools (48 %) gegenüber Mitarbeiterschulungen zur Vermeidung von Schwachstellen (44 %) und der Erstellung von Richtlinien zur KI-Nutzung (41 %).

Maßnahmen: Einsatz einer KI-gestützten Erkennung (55 % nutzen diese bereits für Bedrohungen, 50 % für Phishing); Richtlinien und Governance für die KI-Nutzung (derzeit verfügen nur 41 % über solche Richtlinien); Schulung von Mitarbeitern zu KI-gestütztem Social Engineering (nur 44 % bieten Schulungen an); Entwicklung interner KI-Tools zur Abwehr von Bedrohungen (nur 46 % entwickeln solche Tools); Gleichgewicht zwischen dem KI-Einsatz und der Schulung des menschlichen Urteilsvermögens.

Worauf Sie achten sollten: KI-Tools, die KI-generierte Inhalte erkennen; Verhaltensmodelle, die KI gestütztes Social Engineering erkennen; Governance Rahmenwerke für die Nutzung von GenAI; Schulungen zu KI-Angriffstechniken, Erklärbarkeit und Transparenz.

Erfolgskennzahlen: Erkennung von KI-generierten Angriffen; Meldung von mutmaßlichen KI-Angriffen durch Mitarbeiter; Compliance-Quoten; Abschluss von Schulungen (mit Verhaltensänderungen); Verhinderung von Vorfällen.

[1] https://myconvento.com/public/get_file.php?id=enc2_T0d3eWVUQklkRXRuY2pGRk0xRnNTU3R0VDFWdVFUMDk&download=1

42 % der Organisationen berichten über einen Anstieg böswilliger Insider-Bedrohungen

Globale Studie zeigt Diskrepanz zwischen Sicherheitsbewusstsein und technischen Kontrollen – während KI-gestützte Angriffe zunehmen und Kollaborationstools die Angriffsfläche vergrößern.

Mimecast, ein Anbieter von Cybersicherheitslösungen, der die Absicherung menschlicher Risiken durch präzise entwickelte KI neu definiert will, veröffentlichte seinen 9. Jährlichen State of Human Risk Report. Die Studie zeigt: 42 Prozent der Organisationen verzeichneten im vergangenen Jahr einen Anstieg böswilliger Insider-Vorfälle und erreichten damit erstmals das gleiche Niveau wie nachlässig verursachte Vorfälle (42 Prozent). Diese Entwicklung markiert einen tiefgreifenden Wandel in der Unternehmenssicherheit: Gezielter Verrat aus den eigenen Reihen steht Fehlern aus Unachtsamkeit inzwischen als primäres Sicherheitsrisiko gleich.

Der Anteil der Organisationen, die eine Zunahme böswilliger Insider-Vorfälle melden, ist innerhalb von zwei Jahren um fast zehn Prozentpunkte gestiegen – von 33 Prozent im Jahr 2024 auf 42 Prozent im Jahr 2026. Die Studie, für die 2.500 IT-Sicherheits- und IT-Entscheidungsträger in neun Ländern befragt wurden, macht auch die finanziellen Auswirkungen deutlich: Unternehmen verzeichnen im Durchschnitt sechs insidergetriebene Vorfälle pro Monat, mit geschätzten Kosten von 13,1 Millionen US-Dollar pro Vorfall. Zugleich erwarten 66 Prozent der Befragten, dass insiderbedingter Datenverlust in den kommenden zwölf Monaten weiter zunehmen wird.

Die Studie untersuchte Dutzende Facetten der Absicherung menschlicher Risiken; einige weitere zentrale Erkenntnisse sind:

- Vorbereitung auf KI-Bedrohungen hinkt trotz unvermeidbarer Angriffe hinterher –

69 % der Sicherheitsverantwortlichen sagen, KI-Angriffe auf ihre Organisation seien innerhalb von 12 Monaten unvermeidbar, doch 60 % sind nicht vollständig vorbereitet. - Kritische Koordinationslücke schwächt Abwehrmaßnahmen –

Nur 28 % der Befragten koordinieren Sicherheitsschulungen mit kontinuierlicher Überwachung. Diese kritische Koordinationslücke schwächt die Abwehr, da menschenorientierte und technologieorientierte Initiativen unverbunden bleiben. - Erweiterte Angriffsfläche trifft auf unzureichende native Sicherheit –

Während Bedrohungen über E-Mail, Kollaborationsplattformen und interne Kommunikation zunehmen, setzen 38 % der Organisationen ausschließlich auf native Sicherheitskontrollen – Werkzeuge, die 64 % der Befragten als unzureichend einschätzen. - Governance-Mängel schaffen regulatorische Zeitbombe –

91 % der Organisationen haben Schwierigkeiten, Governance und Compliance bei Kommunikationsdaten sicherzustellen. 59 % haben kein Vertrauen darin, Daten schnell auffinden zu können, um regulatorische oder rechtliche Anforderungen zu erfüllen.

»Insider-Risiken gehören heute zu den folgenreichsten und zugleich am meisten unterschätzten Bedrohungen für Unternehmen, nicht nur wegen des damit verbundenen Datenverlusts, sondern auch, weil Angreifer Insider zunehmend gezielt als Einstiegspunkt nutzen, um perimeterbasierte Sicherheitskontrollen vollständig zu umgehen«, sagte Mimecast-CISO Leslie Nielsen.

»Die Daten zeigen, dass nachlässige Fehler und vorsätzliches Handeln Vorfälle gleichermaßen vorantreiben. Anstatt zu versuchen, menschliches Verhalten zu steuern, brauchen Unternehmen adaptive Kontrollen, die risikoreiche Aktionen identifizieren und Schutzmechanismen in Echtzeit anpassen und so Reibung erzeugen, sobald jemand auf Daten zugreift, auf die er oder sie nicht zugreifen sollte, unabhängig davon, ob gültige Zugangsdaten vorliegen. Da KI es Insidern zunehmend erleichtert, Daten in großem Umfang zu stehlen, muss Sicherheit genau an dem Punkt ansetzen, an dem das Risiko entsteht.«

KI: Der Beschleuniger über eine sich erweiternde Angriffsfläche hinweg

Die digitale Angriffsfläche von Unternehmen wächst rasant: Mitarbeitende arbeiten heute über E-Mail, GenAI-Plattformen und Kollaborationstools zusammen – doch viele Sicherheitsstrategien halten mit dieser Entwicklung nicht Schritt. Eingebaute, native Sicherheitsfunktionen reichen dafür nicht aus. Dennoch verlassen sich 38 Prozent der Organisationen bei Kollaborationstools ausschließlich auf diese Bordmittel, obwohl 64 Prozent einräumen, dass sie modernen Bedrohungen nicht gewachsen sind.

Gleichzeitig entwickelt sich Künstliche Intelligenz zum mächtigen Verstärker – sowohl für externe Angreifer als auch für böswillige Insider. 69 Prozent der Sicherheitsverantwortlichen halten KI-gestützte Angriffe innerhalb der nächsten zwölf Monate für unvermeidlich, 60 Prozent geben jedoch an, darauf nicht ausreichend vorbereitet zu sein. Angreifer nutzen KI bereits heute, um Insider zu rekrutieren, hochgradig überzeugende Social-Engineering-Angriffe zu erstellen und Aufklärungsaktivitäten zu automatisieren.

Governance, Sichtbarkeit und die Compliance-Zeitbombe

91 Prozent der Organisationen haben Schwierigkeiten, Governance und Compliance über ihre Kommunikationsdaten hinweg sicherzustellen. Das schränkt ihre Fähigkeit ein, Sicherheitsvorfälle wirksam zu erkennen, zu untersuchen und darauf zu reagieren. 59 Prozent fehlt zudem das Vertrauen, benötigte Daten bei regulatorischen oder rechtlichen Anfragen schnell auffinden zu können – eine regulatorische Zeitbombe vor dem Hintergrund verschärfter Compliance-Vorgaben.

Fragmentierte Verteidigung, koordinierte Bedrohungen

Eine gefährliche Schieflage prägt die aktuelle Sicherheitslage: 65 Prozent der Organisationen empfinden die Integration von Sicherheitslösungen als zu komplex, während Angreifer keinen vergleichbaren Beschränkungen unterliegen. Moderne Angriffsketten kombinieren nahtlos CAPTCHA-geschützte Phishing-Kampagnen, eingebettetes JavaScript und legitime Remote-Management-Tools und nutzen gezielt die Lücken zwischen isolierten Sicherheitskontrollen aus.

Nur 28 Prozent der Organisationen verzahnen regelmäßige Awareness-Schulungen mit einer kontinuierlichen Sicherheitsüberwachung. Das bedeutet: Erkennt eine Verhaltensanalyse einen Hochrisikobenutzer, lösen diese Informationen häufig keine automatisch orchestrierten Gegenmaßnahmen über Zugriffssteuerung, Data-Loss-Prevention und Überwachungssysteme hinweg aus.

Dort, wo die Integration gelingt, sind die Effekte deutlich: 40 Prozent der Unternehmen berichten von einer deutlich schnelleren Eindämmung von Bedrohungen, besserer Transparenz und einer spürbar höheren Compliance-Bereitschaft. Die zentrale Frage lautet daher nicht, ob Integration Mehrwert schafft – sondern warum so viele Organisationen weiterhin an einer zersplitterten Tool-Landschaft festhalten und Bedrohungen über E-Mail, Kollaborationsplattformen und Datenbestände hinweg nicht konsequent korrelieren können.

Der Weg nach vorn: Koordination zur Minimierung menschlicher Risiken

Organisationen können ihre Kommunikationskanäle, Kollaborationsplattformen und das Verhalten ihrer Mitarbeitenden nicht länger als voneinander getrennte Sicherheitsbausteine betrachten. Ebenso wenig können sie sich auf native Sicherheitsfunktionen verlassen, die nie dafür entwickelt wurden, zielgerichtete, menschlich gesteuerte Angriffe in großem Maßstab zu stoppen. Um das menschliche Risiko wirksam zu reduzieren, müssen Unternehmen ihre Mitarbeitenden dort erreichen, wo Risiken tatsächlich entstehen: in ihren Posteingängen, in ihren täglichen Arbeitsabläufen und in ihren Entscheidungen im Moment der Interaktion. Dafür braucht es eine ganzheitliche Sicherheitsstrategie, die die gesamte Bedrohungslandschaft berücksichtigt und Mensch, Prozesse und Technologie konsequent zusammenführt.

Die Lösung erfordert koordinierte Maßnahmen entlang vier Dimensionen:

- Integrierte Sichtbarkeit über alle Kommunikations- und Kollaborationskanäle hinweg

- Verhaltensanalytik und Management sicherheitsrelevanten Verhaltens, die Risikobenutzer und anomale Aktivitätsmuster erkennen und gleichzeitig messbare Veränderungen im Umgang der Mitarbeitenden mit Bedrohungen bewirken

- Datenverwaltung und -schutz, die sensible Informationen unabhängig von ihrem Standort oder ihrer Bewegung sichern

- Koordinierte Reaktion, die menschenorientierte und technologieorientierte Sicherheitskontrollen verbindet

Organisationen, die diese Anforderungen erfüllen, erkennen und verhindern Insider-Bedrohungen, bevor kostspielige Sicherheitsverletzungen eintreten. Organisationen mit fragmentierten Ansätzen sehen steigende Sicherheitsausgaben bei sinkender Schutzwirksamkeit.

[1] Für weitere Einblicke und zentrale Empfehlungen unseres Teams laden Sie den vollständigen Report herunter: State of Human Risk Report 2026. https://myconvento.com/public/get_file.php?id=enc2_T0d3eWVUQklkRXRuY2pGRk0xRnNTU3R0VDFWdVFUMDk&download=1

6767 Artikel zu „Tipps Sicherheit“

News | IT-Security | Tipps

Fünf (Sicherheits-)Tipps für Gamer

Die Neuigkeiten eines potenziellen Steam-Datenlecks mit über 89 Millionen betroffenen Usern hat Gamern den Schweiß auf die Stirn getrieben. Nun gab es Entwarnung: Es wurden doch keine Daten geleaked, lediglich Textnachrichten von Zwei-Faktor-Authentifizierungen, die keinerlei Rückschlüsse auf persönliche Konten und Daten zulassen. Trotzdem sollten Gamer in einer Welt, in der Datenschutzverletzungen zunehmen und das Risiko…

News | IT-Security | Kommunikation | Tipps

Sicherheit ist mehr als Verschlüsselung: Drei Tipps, wie Unternehmen ihre Kommunikation sicherer machen

Der aktuelle Signal-Leak der US-Regierung zeigt ein grundsätzliches Problem: Sicherheit in der Kommunikation ist nicht nur äußerst wichtig, sondern auch sehr komplex. Wird sie missachtet, entstehen Image- und Vertrauensverluste oder finanzielle oder Wettbewerbsrisiken. Wie können sich Unternehmen schützen und vorbereiten? Was sollten sie beachten? Wildix, Anbieter von Unified Communications as a Service, gibt drei Praxistipps…

News | IT-Security | Lösungen | Tipps

Vier Tipps für verbesserte Cybersicherheit in KMU

Cyberangriffe betreffen nur Großunternehmen, soziale Netzwerke oder IT-Dienstleister? Weit gefehlt – inzwischen werden immer häufig auch Produktionsbetriebe, Mittelständler oder sogar Kleinunternehmen Ziel der Attacken. Doch gerade dort fehlen oft die Ressourcen, um effektive Prävention zu ergreifen und die eigenen Systeme stets auf dem neusten Stand zu halten. Nils Gerhardt, CTO von Utimaco gibt vier Tipps,…

News | IT-Security | Tipps

Experten warnen: Diese gängigen Gerätesicherheitstipps könnten Diebe anziehen

„Viele vermeintliche Sicherheitsmaßnahmen sind nur eine Illusion – eine Art, sich sicher zu fühlen, ohne das Risiko tatsächlich zu mindern“, sagt Josh Gordon, Technologieexperte bei Geonode. Unsere Mobilgeräte speichern eine Schatzkiste voller persönlicher Informationen und sind deshalb ein Hauptziel für Diebe. Manchmal richtet gut gemeinter Sicherheitsrat mehr Schaden an als er nützt – so können…

News | Internet der Dinge | IT-Security | Tipps

Sicherheit im Internet der Dinge (IoT) verbessern: Tipps zum Schutz der vernetzten Welt

Das Internet der Dinge (IoT) hat sich zu einer der wegweisendsten Technologien des 21. Jahrhunderts entwickelt. Vom vernetzten Kühlschrank über smarte Autos bis hin zu intelligenten Thermostaten: Die Integration von Sensoren, Software und anderer Technologie hat nicht nur Unternehmen und Wirtschaft verändert, sondern unseren Alltag revolutioniert. »Die Vorteile dieser Entwicklung beispielsweise für Einzelhandel, Kundenservice, für…

News | IT-Security | Strategien | Tipps

Sicherheitsrisiken eindämmen: 3 Tipps für Security-Verantwortliche

Cyberkriminelle passen kontinuierlich ihre Strategien an, um den neuesten Sicherheitsmaßnahmen einen Schritt voraus zu sein. Umso entscheidender ist es deshalb für Unternehmen, in Sachen Cybersicherheit stets auf dem neuesten Stand zu sein, um den Schutz ihrer Ressourcen zu gewährleisten. Wichtig ist es gerade auch, weil ein Angriff zu unerwarteten Zeiten auftreten kann: So nutzen Hacker…

News | Favoriten der Redaktion | IT-Security | Ausgabe 9-10-2023 | Security Spezial 9-10-2023

6 Tipps für mehr Cybersicherheit – Datendiebe auf dem Vormarsch

News | IT-Security | Tipps

6 Sicherheitstipps für die Urlaubszeit

Im Sommerurlaub sollte man sich nicht nur vor einem Sonnenbrand schützen, sondern auch vor Cyberrisiken. Die Sommerreisezeit ist in vollem Gange und viele freuen sich über ihren wohlverdienten Urlaub. Doch während Millionen von Menschen voller Freude ihre Reise planen und antreten, schmieden Cyberkriminelle ihre Taktik, wie sie ahnungslose Reisende angreifen oder ausnutzen können. Die…

News | IT-Security | Tipps | Whitepaper

Datensicherheit in der Cloud: Sieben Tipps gegen Datendiebstahl

Immer mehr Unternehmen werden Opfer von Cyberattacken: Einer aktuellen Bitkom-Studie zufolge waren im vergangenen Jahr mehr als 80 Prozent der befragten Organisationen betroffen [1]. Dabei entsteht der deutschen Wirtschaft jedes Jahr ein Schaden in Höhe von mehr als 200 Milliarden Euro. Eines der größten Risiken neben dem Verlust von Daten durch Malware oder Ransomware ist…

News | Favoriten der Redaktion | IT-Security | Tipps

Sensible Daten schützen: 10 Tipps für einen optimalen Datensicherheitsplan

Der Diebstahl oder Verlust sensibler Daten zählt für Unternehmen zu den schwerwiegendsten und mitunter folgenreichsten IT-Sicherheitsvorfällen. Denn mit entwendeten Datensätzen können Cyberkriminelle nicht nur den betroffenen Unternehmen schaden, sondern sie auch für gezielte Angriffskampagnen gegen deren Kunden und Partner nutzen. Eine Datenpanne kann außerdem rechtliche Konsequenzen oder Haftungsfragen nach sich ziehen und den Ruf der…

News | IT-Security | Tipps

IT-Sicherheitsexperten geben Tipps, wie Unternehmen ihre Lieferketten vor IT-Angriffen schützen

Angriffe auf Lieferketten sind ein Trend, der bereits seit einigen Jahren anhält. Attacken wie die auf SolarWinds, bei der der Update-Server mit der Schadsoftware Sunburst verseucht wurde oder der Angriff auf Kasey im Juli 2021 mit der Malware REvil, in deren Folge Kassensysteme mehrerer Firmen weltweit betroffen waren, zeigen, dass die Angriffe hoch komplex und…

News | IT-Security | Services | Tipps

Fünf Tipps, wie User Experience und Sicherheit in Einklang gebracht werden können

Nutzer stellen hohe Anforderungen an Anwendung, die sie täglich nutzen: Sie müssen leicht zu handhaben sein und schnell reagieren. Darüber hinaus können sich Nutzeranforderungen sehr schnell verändern. Während Anbieter versuchen, diesen Erwartungen zu entsprechen, steigt die Herausforderung, sich gleichzeitig vor sicherheitsrelevanten Bedrohungen und böswilligen Eingriffen zu schützen. User Experience und Sicherheit gehen daher Hand in Hand.…

News | IT-Security | Strategien | Tipps

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…

News | IT-Security | Tipps

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

News | IT-Security | Tipps

Rückkehr ins Büro: TÜV SÜD gibt Tipps zur IT-Sicherheit

Das Arbeiten im Home-Office während der Corona-Pandemie hat die Angriffsfläche für Cyberkriminelle spürbar vergrößert. Doch auch der Wechsel vom Home-Office zurück ins Büro bringt einige Risiken für die IT-Sicherheit mit sich. Die Experten von TÜV SÜD Sec-IT geben einen Überblick zu den wichtigsten Regeln für die IT-Sicherheit. »Grundsätzlich besteht die größte Gefahr darin, dass sich…

News | Cloud Computing | Services | Tipps

Speichern in der Cloud: Fünf Tipps, um Benutzerfreundlichkeit und Sicherheit zu kombinieren

Mit Hilfe von Cloud-Lösungen lassen sich im Prinzip unlimitierte Mengen an Daten standort- und geräteunabhängig sichern. Der Speicherplatz auf den eigenen Geräten und innerhalb der eigenen Infrastruktur wird so geschont. Dafür benötigt der Nutzer nur eine Internetverbindung und eine entsprechende Anwendung – innerhalb kürzester Zeit steht das zusätzliche Laufwerk auf Cloud-Basis zur Verfügung. Und nicht…

News | IT-Security | Tipps

EU-US Privacy Shield gestoppt: Sicherheitstipps zum Datentransfer in die USA

Das Urteil des Europäischen Gerichtshofs (EuGH) ist gefallen: Das EU-US Privacy Shield, das den Austausch personenbezogener Daten zwischen der EU und den US legitimiert, ist für ungültig erklärt worden. Der EuGH sah das Datenschutzniveau nach europäischen Maßstäben als nicht gesichert an. »Konkret bedeutet das Scheitern des Privacy Shields, dass eine rechtliche Grundlage für den Datentransfer…

News | Business Process Management | Effizienz | Tipps

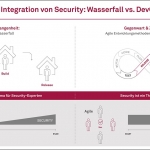

Agile Sicherheit: fünf Tipps für Sicherheitsverantwortliche

Seit rund drei Jahren ist ein spürbarer Paradigmenwechsel in der Softwareentwicklung zu beobachten: Statt im Wasserfallmodell wird nun mit agilen Entwicklungsmethoden gearbeitet – oftmals kombiniert mit DevOps-Ansätzen. Im Bereich IT-Security verändert diese Entwicklung auch die Arbeitsmodelle von IT-Sicherheitsexperten. Waren früher die Ziele eines Softwareentwicklungsprozesses durch Fachkonzepte relativ früh abgesteckt, können sich heute die Funktionen…

News | Trends 2026 | Trends Security | Trends Services | Infrastruktur | IT-Security | Services

Trend zu deutschen IT-Security-Dienstleistern: Vertrauensfrage IT-Sicherheit

Anbieter-Standort ist für 71 Prozent der Unternehmen relevant. Der Standort von IT-Sicherheitsanbietern ist zunehmend das entscheidende Auswahlkriterium für Unternehmen in Deutschland. Das zeigt die aktuelle Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand eins [1]. Demnach bewerten sieben von zehn Befragten den Standort des Dienstleisters als wichtig oder sehr wichtig. Die…

News | Favoriten der Redaktion | IT-Security | Strategien | Tipps

Zero Trust neu bewertet: Der blinde Fleck im Sicherheitskonzept

Zero Trust verspricht »nie vertrauen, immer überprüfen« – doch der Begriff verdeckt, worum es im Kern wirklich geht: nicht Vertrauen abschaffen, sondern implizites Vertrauen eliminieren. Der blinde Fleck vieler Programme liegt nicht in der Technik, sondern in einem Richtliniendschungel aus Altlasten, Ausnahmen und Regeln ohne klaren Zweck. Warum Policy-Governance zum entscheidenden Maßstab wird, ob Zero…

News | Infrastruktur | Rechenzentrum | Tipps

Mit vier Tipps die Speicherknappheit (halbwegs) meistern

Was Industrieunternehmen bei Bedarfsplanung, Komponentenanalyse und Beschaffung jetzt beachten sollten. Der Speichermarkt stellt Unternehmen aktuell vor Herausforderungen. Die stark gestiegene Nachfrage, beispielsweise durch KI-Anwendungen und Rechenzentren, führt zu Knappheit und steigenden Preisen. System-D, Spezialdistributor für Industrial Storage, rät Kunden dazu, durch möglichst langfristige Planung ihrer Beschaffungsprozesse für Sicherheit zu sorgen und mögliche Engpässe durch…

News | IT-Security | Kommentar | Services | Tipps

NIS2 im Microsoft-365-Umfeld: Wenn Cloud-Produktivität zur Sicherheitsarchitektur wird

Kommentar von Umut Alemdar, Senior Vice President Cybersecurity bei Hornetsecurity by Proofpoint »Ein kompromittiertes Benutzerkonto, das innerhalb weniger Minuten die interne Kommunikation übernimmt. Phishing-Links, die sich über Teams verbreiten. Dokumente, auf die plötzlich niemand mehr zugreifen kann. Solche Vorfälle sind längst kein Ausnahmefall mehr. Sie zeigen vor allem eines: Wie abhängig Geschäftsprozesse heute von cloudbasierten…

News | Business Process Management | Geschäftsprozesse | IT-Security | Services

DORA: Von formaler Compliance zu echter Cybersicherheit im Finanzsektor

Warum DORA auch eine Architekturfrage ist – und was das für Banken und Versicherungen bedeutet. Die Anforderungen an die digitale Widerstandsfähigkeit von Banken und Versicherungen steigen. Mit dem Digital Operational Resilience Act (DORA) hat die Europäische Union einen verbindlichen Rahmen geschaffen, um IT-Risiken, Cyberangriffe und Abhängigkeiten von Drittdienstleistern zu adressieren. Doch regulatorische Konformität schafft…

News | Trends 2026 | Trends Security | Favoriten der Redaktion | IT-Security | Künstliche Intelligenz | New Work

70 Prozent der Unternehmen genehmigen KI-Projekte trotz Sicherheitsbedenken

Jeder sechste Entscheider in Deutschland stuft Besorgnis als »extrem« ein – und wurde dennoch zugunsten von Wettbewerbsdruck und internen Forderungen übergangen. TrendAI, ein Geschäftsbereich von Trend Micro und Anbieter von KI-Sicherheit, veröffentlicht neue Forschungsergebnisse, die zeigen, dass Unternehmen weltweit den Einsatz von künstlicher Intelligenz vorantreiben, obwohl bekannte Sicherheits- und Compliance-Risiken bestehen [1]. Eine neue…

News | Trends 2026 | Trends Security | Favoriten der Redaktion | IT-Security | Künstliche Intelligenz | Strategien

Unternehmen setzen verstärkt auf GenAI – doch Sicherheitsgrundlagen fehlen

Robuste Sicherheitsgrundlagen sind der Schlüssel zur Skalierung von Enterprise AI. Zwar setzen mehr als die Hälfte der Unternehmen generative KI bereits ein, Sicherheits‑ und Governance‑Strukturen hinken jedoch deutlich hinter und bremsen damit die Skalierung von Enterprise‑KI. Nur ein Fünftel der befragten Organisationen erreicht einen hohen KI‑Reifegrad, während fehlende Datenschutzrichtlinien, unzureichende risikobasierte Steuerung und Probleme…

News | Trends 2026 | Cloud Computing | Trends Security | Trends Cloud Computing | IT-Security

Kleine Fehler führen in der Hybrid Cloud zu großen Sicherheitsproblemen

Fast alle Unternehmen mit hybriden Cloud-Umgebungen haben mit Sicherheitsproblemen zu kämpfen. Das geht aus dem aktuellen »The State of Cloud-native Security«-Report von Red Hat hervor [1]. Von den rund 600 befragten IT-Professionals gaben 97 Prozent an, in den vergangenen zwölf Monaten mindestens einen Cloud-nativen Sicherheitsvorfall erlebt zu haben. Es sind allerdings weniger die ausgefeilten…

News | Favoriten der Redaktion | IT-Security | Services | Strategien | Tipps

Mikrosegmentierung: Neue Strategie für Prävention, Resilienz und Sicherheit

Mittels automatisierter Mikrosegmentierung können Unternehmen die möglichen Folgen eines Cyberangriffs effizient und effektiv eindämmen. Zero Networks analysierte über einen Zeitraum von zwölf Monaten (Dezember 2024 bis Dezember 2025) etwa 3,4 Billionen Aktivitäten in 400 Unternehmensumgebungen. Ziel war es, zu verstehen, wie sich erfolgreiche Cyberangriffe nach dem ersten Zugriff weiterentwickeln. Das Ergebnis: Die gefährlichsten Aktivitäten…

Ausgabe 1-2-2026 | Security Spezial 1-2-2026 | News | IT-Security | New Work

Lage der Cybersicherheitsexperten bleibt trotz KI angespannt – Hochmotivierte Teams sichern am besten

Cybersecurity gehört zu den abwechslungsreichsten, spannendsten, aber auch anstrengendsten Berufsfeldern. Die Nonprofit-Organisation für Cybersecurity-Experten ISC2 führt jedes Jahr eine Studie durch, die diesen Bereich sowohl aus Sicht der Mitarbeitenden als auch aus der Perspektive der Unternehmen weltweit beleuchtet. »manage it« hat anlässlich der neuesten Workforce-Studie mit Casey Marks, Chief Operating Officer bei ISC2 über die deutschen Studienergebnisse gesprochen.

News | Business Process Management | Effizienz | Favoriten der Redaktion | Industrie 4.0 | Künstliche Intelligenz | Services | Strategien

Enterprise-KI made in Germany: Neue Maßstäbe für Produktivität und Sicherheit

Startup Aiconiq.io maximiert KI-Wirkung auf Kosten und Erträge durch unternehmensindividuelles KI-Hirn. Mit Aiconiq.io startet ein deutsches KI-Unternehmen, das künstliche Intelligenz konsequent als Produktivitäts- und Kostensenkungsfaktor versteht: Die Enterprise-KI von Aiconiq.io stellt den wirtschaftlichen Nutzen ins Zentrum. Das Herzstück der KI-Innovation von Aiconiq.io ist das patentierte »Corporate Brain« – eine unternehmensindividuelle KI-Wissensbasis. Mit seinem Wissen…

News | Digitale Transformation | Favoriten der Redaktion | IT-Security | Strategien

Ein 360-Grad-Blick auf die Sicherheit im digitalen Raum

Die digitale Welt ist aus dem Gleichgewicht geraten: Technologie ist zur zentralen Machtfaktorin geworden und verschärft Cyber Crime, staatliche Cyberangriffe und digitale Abhängigkeiten. Mit dem neuen Wheel of Motion zeigt das BSI, wie Deutschland und Europa diesen Bedrohungen durch Cyber Automation, Cyber Defense und Cyber Control wirksam begegnen können. Ziel ist ein ganzheitlicher 360‑Grad‑Ansatz, der…

News | Trends 2026 | Trends 2025 | Trends Security | IT-Security

Positive Entwicklung: Drei Viertel der Geschäftsführungen fühlen sich für IT-Sicherheit zuständig

Mit sinkender Hierarchieebene nimmt das Verantwortungsgefühl deutlich ab. NIS2 wirkt und verankert Cybersicherheit in deutschen Unternehmen fest als Führungsaufgabe. 77 Prozent der Geschäftsführungen in Deutschland fühlen sich persönlich sehr stark für die IT-Security ihres Unternehmens verantwortlich. Das ist ein zentrales Ergebnis der aktuellen Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand…

News | Trends 2026 | Business Process Management | Trends Security | IT-Security

Fast alle Unternehmen betreiben Software mit bekannten Sicherheitslücken

Moderne Sicherheitsteams stecken zwischen veralteter Software mit bekannten Schwachstellen und zu schneller Automatisierung, die die Gefahr birgt, bösartige oder kompromittierte Software gleich mit zu installieren fest. Das Ergebnis ist eine wachsende Lücke zwischen dem Sicherheitsgefühl vieler Organisationen und dem realen Risiko, das bereits in der Produktion läuft. Der State of DevSecOps Report 2026 zeigt:…

Ausgabe 1-2-2026 | News | Infrastruktur | Rechenzentrum | Services

O₂ Telefónica vertraut auf innovative Colocation-Infrastruktur von noris network – Mit Sicherheit in die digitale Zukunft

Mit 34,4 Millionen Mobilfunkanschlüssen ist O₂ Telefónica einer der führenden Telekommunikationsanbieter Deutschlands. Um sich für zukünftiges Wachstum zu rüsten und den Anforderungen der digitalen Transformation gerecht zu werden, entschied sich O₂ Telefónica für eine strategische Partnerschaft mit der noris network AG. Im Fokus des Projekts standen höchste Sicherheitsstandards und effiziente Remote-Hands-Services auf Basis einer leistungsfähigen Colocation-Infrastruktur des IT-Dienstleisters und Rechenzentrumsbetreibers mit Standorten in Nürnberg, München und Hof.

News | Favoriten der Redaktion | IT-Security | Strategien | Tipps

KI beschleunigt Cyberangriffe – Unternehmen müssen Sicherheit neu denken

Cyberangreifer nutzen vor allem grundlegende Schwächen im Identitäts‑ und Zugriffsmanagement aus und gehen mit Hilfe von KI schneller, skalierbarer und automatisierter vor. Unternehmen wird geraten, mit einer »Shift‑Left«-Strategie frühzeitig auf KI‑gestützte Sicherheit, Identität als kritische Infrastruktur und kontinuierliche Risiko‑ und Schwachstellenbewertung zu setzen. Besondere Priorität haben dabei die Absicherung von Identitäten, Anwendungen, Lieferketten und KI‑Plattformen…

News | Trends 2026 | Trends Security | IT-Security | Künstliche Intelligenz

Sicherheitslücken exponieren Unternehmen: KI-gesteuerte Angriffe nehmen zu

IBM hat den 2026 X-Force Threat Intelligence Index veröffentlicht, aus dem hervorgeht, dass Cyberkriminelle grundlegende Sicherheitslücken in dramatisch höherem Maße ausnutzen, was nun durch KI-Tools beschleunigt wird, mit denen Angreifer Schwachstellen schneller als je zuvor identifizieren können [1]. IBM X-Force beobachtete einen Anstieg von 44 % bei Angriffen, die mit der Ausnutzung öffentlich zugänglicher Anwendungen…

News | Business | New Work | Strategien

Paradox am deutschen IT-Arbeitsmarkt: Mehr arbeitslose Fachkräfte, aber weniger Sicherheit für Unternehmen

Stellenabbau ist eine kurzsichtige Reaktion, welche die eigentliche Qualifikationslücke verschärft. Ein deutlicher Rückgang bei offenen IT-Stellen und steigende Arbeitslosenzahlen im IT-Sektor erwecken den Eindruck, der langjährige Fachkräftemangel in Deutschland sei überwunden. Doch der Schein trügt. ISACA, der globale Berufsverband für IT-Revisoren, Information Security Officer und IT-Governance-Experten, warnt davor, die aktuelle Marktlage falsch zu interpretieren…

News | Digitalisierung | IT-Security | Lösungen

Hochleistungstechnologien – Cybersicherheit in der Formel 1

Ein Formel-1-Rennstall steht für innovative Technologie und eine große Öffentlichkeit. Er ist ein mittelständisches Hightech-Unternehmen mit entsprechendem Bedarf an IT-Sicherheit. Hacker sollten nicht das Tempo in Sachen Cyberrisiken bestimmen. Deshalb muss ein Partner für IT-Sicherheit spezifische Gefahren erkennen, analysieren und auf sie reagieren können. So kann ein Team wie Scuderia Ferrari HP Cyberangreifer ausbremsen und…

News | IT-Security | Künstliche Intelligenz

Agentic AI und die wachsende Herausforderung für die Cybersicherheit

Agentic AI revolutioniert die digitale Arbeitswelt, indem autonome KI-Agenten eigenständig Aufgaben übernehmen und Entscheidungen treffen, was Unternehmen vor neue Sicherheitsherausforderungen stellt. Die wachsende Zahl und Autonomie dieser Agentenidentitäten überfordert klassische Sicherheitsmodelle, da unkontrollierte Berechtigungen und fehlende Governance-Strukturen neue Angriffsmöglichkeiten eröffnen. Unternehmen müssen ihre Sicherheitsstrategien dringend anpassen, um Identitätskontrollen, klare Verantwortlichkeiten und Schutzmaßnahmen zu etablieren, bevor…

News | IT-Security | Künstliche Intelligenz

So ticken KI-Agenten für Cybersicherheit wirklich

Immer mehr Security Operation Centers (SOC) setzen im Kampf gegen Hacker und Downtimes auf die Hilfe künstlicher Intelligenz. KI-Agenten, die wie SOC-Teams miteinander autonom kollaborieren, sind in diesem Zusammenhang die neueste Evolutionsstufe. Ontinue, der führende Experte für Managed Extended Detection and Response (MXDR), wirft einen Blick unter die Haube solcher Multi-Agenten-Systeme. Multi-Agenten-Systeme (MAS), bestehend…

News | IT-Security | Kommunikation | Services | Tipps

E-Mail-Sicherheit ganzheitlich denken – Prävention statt Schadenbegrenzung

Phishing, Identitätsmissbrauch und Ransomware beginnen häufig mit einer einzigen E-Mail. Warum technische Grundlagen, organisatorische Klarheit und kontinuierliche Sensibilisierung zusammengehören – und weshalb Prävention der wirksamste Schutz ist. E-Mails bilden seit Jahrzehnten das Rückgrat der digitalen Kommunikation und sind aus unserem beruflichen wie privaten Alltag nicht mehr wegzudenken. Sie verbinden Unternehmen, Behörden und Privatpersonen über…