Künstliche Intelligenz revolutioniert die Softwareentwicklung und beschleunigt die Code-Erstellung, bringt jedoch neue Herausforderungen bei Qualität, Sicherheit und Compliance mit sich. Das sogenannte KI-Paradox zwingt Unternehmen dazu, ihre operativen Frameworks zu überdenken und intelligente Orchestrierungslösungen zu etablieren. Die Studie zeigt, dass menschliche Kontrolle und Expertise trotz flächendeckendem KI-Einsatz weiterhin unverzichtbar bleiben.

GitLab hat seinen aktuellen Global DevSecOps Report »Das Zeitalter der intelligenten Softwareentwicklung« veröffentlicht [1]. Die Studie basiert auf einer Umfrage von The Harris Poll, an der sich mehr als 3.000 DevSecOps-Fachkräfte aus den Bereichen IT-Operations, IT-Sicherheit und Softwareentwicklung beteiligt haben.

Zentrale Ergebnisse des globalen Reports:

- Es gibt in der Softwareentwicklung ein KI-Paradox, das neue operative Frameworks erforderlich macht. Denn während KI zwar die Code-Erstellung beschleunigt, führen fragmentierte Toolchains und neue Compliance-Herausforderungen zu Reibungsverlusten. Diese kosten Teams wöchentlich fast einen vollen Arbeitstag pro Teammitglied.

- KI verändert Rollenprofile und das führt zu mehr statt weniger Entwickler(innen). Zudem steigt der Druck zur gezielten Weiterbildung.

- KI ist in Unternehmen inzwischen nahezu flächendeckend im Einsatz, dennoch bleibt menschliche Kontrolle unverzichtbar.

- Der zunehmende Einsatz von KI führt zu neuen Compliance-Anforderungen, die aktuell menschliche Expertise erfordern und perspektivisch direkt im Code abgebildet werden müssen.

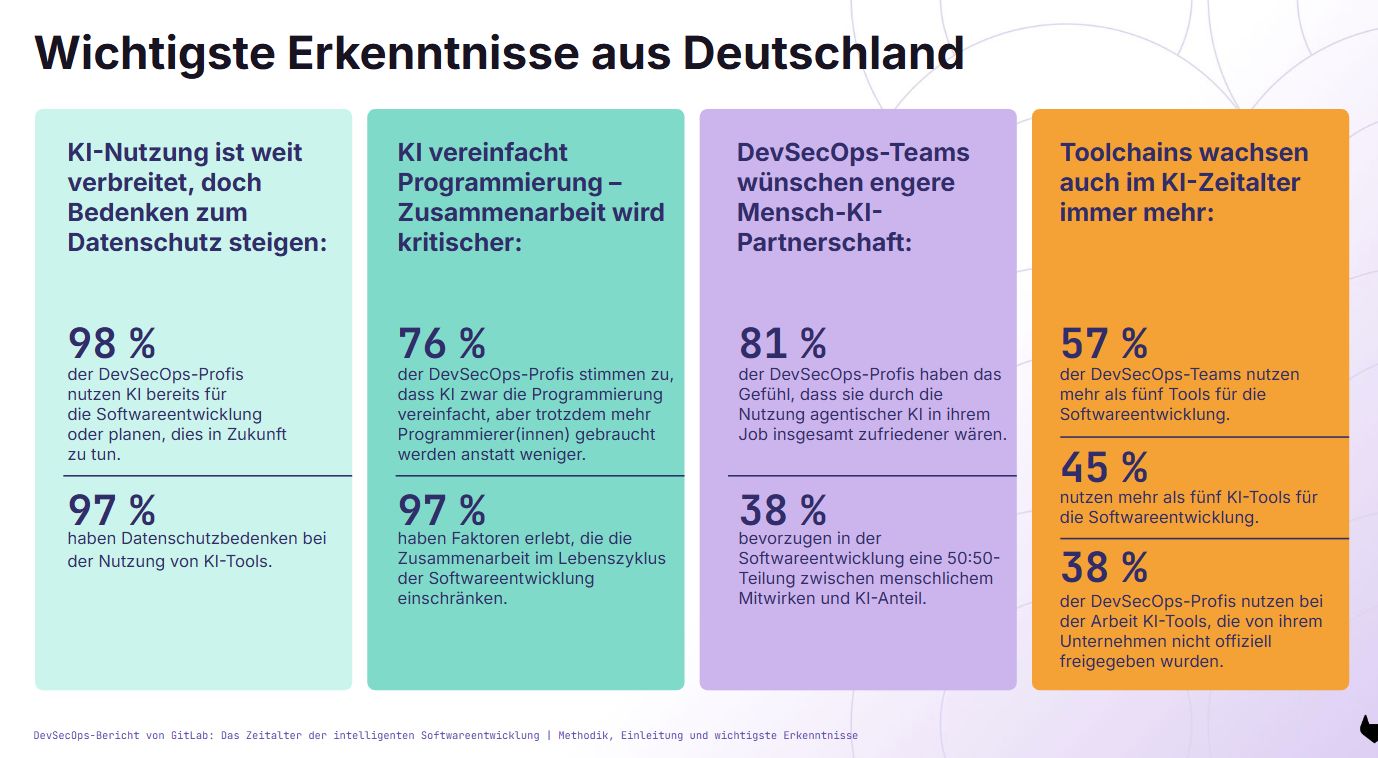

Wichtigste Ergebnisse aus Deutschland:

- 98 % der DevSecOps-Profis nutzen KI bereits für die Softwareentwicklung oder planen dies in Zukunft zu tun.

- 97 % haben Faktoren erlebt, die die Zusammenarbeit im Lebenszyklus der Softwareentwicklung einschränken.

- 81 % der Befragten haben das Gefühl, dass sie durch die Nutzung agentischer KI in ihrem Job insgesamt zufriedener wären.

- 38 % der DevSecOps-Profis nutzen bei der Arbeit KI-Tools, die von ihrem Unternehmen nicht offiziell freigegeben wurden.

»Die Studie zeigt, was wir als KI-Paradox bezeichnen: Die Code-Erstellung gelingt schneller denn je, gleichzeitig bremsen Defizite bei Qualität, Sicherheit und Geschwindigkeit entlang des restlichen Lebenszyklus der Softwareentwicklung die Innovationsfähigkeit«, sagt André Braun, Head of DACH bei GitLab. »Fragmentierte Toolchains haben Effizienzverluste für Entwicklungsteams geschaffen, wobei KI-Agenten dieses Problem zusätzlich verstärken. Unternehmen benötigen ein neues Framework, das der Geschwindigkeit moderner Softwareentwicklung im KI-Zeitalter gerecht wird und eine intelligente Orchestrierung über den gesamten Lebenszyklus der Softwareentwicklung ermöglicht. Zugleich muss es die eng miteinander verknüpften Anforderungen an KI-Orchestrierung, Governance und Compliance abdecken, die sich mit isolierten Einzellösungen nicht adressieren lassen.«

[1] https://learn.gitlab.com/de-developer-survey/report-de-de-de-devsecops-report-practitioner

645 Artikel zu „DevSecOps“

News | Business | Trends 2025 | Künstliche Intelligenz

Trends 2025: GenAI & Anwendungsmodernisierung, ROI-Messung von KI und DevSecOps

Experten von GitLab prognostizieren maßgeschneiderte KI-Modelle on-premises, KI-Modelle von Open-Source-Projekten, ein Überdenken des Risikomanagements bei der Nutzung von KI, die wirtschaftliche Modernisierung von Anwendungen im großen Stil, die Verabschiedung isolierter KI-Anwendungen, die Erhöhung der Sicherheit bei DevOps und KI-Agenten als Katalysatoren für die Transformation der Software-Lieferkette. Ashley Kramer Chief Sales & Marketing Officer und…

News | Trends 2024 | Trends Security | IT-Security | Künstliche Intelligenz

DevSecOps-Teams zweifeln an der Sicherheit von KI-generiertem Code

Die Umfrage analysiert das »Tauziehen«, das KI-gestützte Codierungstools im Software-Entwicklungsprozess hervorrufen. Der Bericht »Global State of DevSecOps 2024« von Black Duck Software, Inc. (»Black Duck«) analysiert Trends, Herausforderungen und Chancen, die sich auf die Software-Sicherheit auswirken. Die Daten belegen, dass der umfassende Einsatz von KI die Art und Weise, wie Software entwickelt wird, grundlegend…

News | Cloud Computing | IT-Security | Künstliche Intelligenz

Security First: DevSecOps durch KI und Cloud vorantreiben

Cloud Computing ist wie das Thema künstliche Intelligenz allgegenwärtig. Auch im Kontext der DevSecOps-Methodik spielen beide Technologien eine gewichtige Rolle. Wie können sie Teams unterstützen und worauf müssen Entwickler und Administratoren achten. DevSecOps-Teams sind mit den richtigen Methoden und dem richtigen Mindset in der Lage, einen »Security-First-Ansatz« zu verfolgen, bei dem die Frage nach…

News | Cloud Computing | IT-Security | Ausgabe 1-2-2024 | Security Spezial 1-2-2024

Cyber Security – Die Herausforderungen in 2024: DevSecOps erfordert eine Veränderung der Unternehmenskultur

News | Effizienz | Favoriten der Redaktion | Lösungen | Strategien

Vier Best Practices sichern den DevSecOps-Erfolg

Das DevOps-Prinzip hat sich für IT-Projekte als enorm wertvoll erwiesen: Entwickler und Administratoren brechen Wissenssilos auf und schaffen es mit den entsprechenden Methoden, die Zusammenarbeit zu verbessern. Wie DevOps-Teams nun auch den Sicherheitsaspekt integrieren und DevSecOps erfolgreich in die Praxis umsetzen, zeigt der IT-Dienstleister Consol anhand von vier goldenen Regeln. Das Kunstwort DevOps setzt…

News | Business Process Management | Favoriten der Redaktion | IT-Security

Der Weg zu DevSecOps: Weiterhin steinig, aber es gibt Fortschritte

Illustration Absmeier Genki Bing DevSecOps ist eine derjenigen Abkürzungen, die man in der hektischen Welt der Softwareentwicklung durchaus unterschiedlich interpretieren kann. So kann man beispielsweise eine Definition wählen, nach der man das Thema Sicherheit als willkommene Ergänzung der Bereiche Entwicklung (Dev) und Betrieb (Ops) betrachtet. Oder Sicherheit gilt eher als der unerwünschte Eindringling, der…

News | Künstliche Intelligenz | Trends 2023

DevSecOps-Bericht zu KI: Cybersicherheits- und Datenschutz-Bedenken erschweren die KI-Einführung

Studie: Unternehmen sind in Bezug auf KI optimistisch, aber bei deren Einführung muss auf Datenschutz und Sicherheit, Produktivität und Weiterbildung geachtet werden. 83 % der Befragten halten die Implementierung von KI in ihre Softwareentwicklungsprozesse für unerlässlich, um nicht ins Hintertreffen zu geraten. 79 % der Befragten haben jedoch Bedenken, dass KI-Tools Zugang zu privaten Informationen…

News | IT-Security

Offenlegung von Zugangsdaten in der DevSecOps-Pipeline: Wo Angreifer (zu) oft sensible Daten finden

Entwickler nutzen fest kodierte Zugangsdaten, um nahtlos auf die Dienste zuzugreifen, die für die Erstellung und Bereitstellung von Anwendungen erforderlich sind, oder sich zu authentifizieren. Diese Praxis rationalisiert zwar die Entwicklung, birgt aber auch Risiken. Wenn Zugangsdaten – wie Kennwörter, API-Schlüssel und Zugriffstoken – im Quellcode öffentlich zugänglich sind, können Angreifer sie nutzen, um…

News | IT-Security | Strategien | Ausgabe 3-4-2023 | Security Spezial 3-4-2023

DevSecOps – Die Kluft zwischen Entwicklung und Sicherheit überwinden

Kontinuierlich, einmal täglich oder alle paar Tage: So häufig geben 70 Prozent der für die DevSecOps-Studie 2022 von GitLab befragten Entwickler-Teams Software-Code frei. Ein Anstieg von 11 Prozent gegenüber dem Vorjahr. Die Umfrage ergab auch, dass die Befragten am meisten in Sicherheit investieren. Das sind die guten Nachrichten.

News | Trends Security | IT-Security | Trends 2023

Konvergenz von Observability, DevSecOps und Sicherheit wird immer wichtiger

80 Prozent der CIOs in Deutschland beabsichtigen DevSecOps-Kultur auf mehr Teams auszuweiten: Schlüssel zur schnelleren und sichereren Softwareentwicklung sowie digitaler Transformation. Es wird immer schwieriger, die Zuverlässigkeit und Sicherheit von Software aufrechtzuerhalten. Das ergab eine weltweite Umfrage von Dynatrace unter 1.300 CIOs und leitenden DevOps-Managern [1]. Demnach erhöht die Forderung nach kontinuierlichen Release-Zyklen und…

News | Trends Security | IT-Security | Trends 2022

Bei DevOps und DevSecOps holpert es in Deutschland noch

Viele Unternehmen in Deutschland hinken ihren Zielen bei der Implementierung von DevOps und DevSecOps hinterher. Eine Hauptursache dafür sind kulturelle Barrieren. Das zeigt eine aktuelle Umfrage von Progress. Die Umfrage »2022 DevSecOps: Simplifying Complexity in a Changing World« untersucht den Status quo der DevOps- und DevSecOps-Adaption. Im Auftrag von Progress befragte das Technologieforschungsunternehmen Insight…

News | IT-Security | Strategien

Was ist DevSecOps?

Wenn man DevSecOps erklären will, beginnt man am besten mit der Definition von DevOps. DevOps kombiniert Praktiken aus der Softwareentwicklung und dem IT-Betrieb. Um es an einem einfachen Beispiel zu illustrieren: Developer brauchen Umgebungen, in denen sie Software entwickeln können. Dazu zählen solche, in denen sie Code programmieren und zu den Repositories hinzufügen, CI/CD-Plattformen, die…

News | IT-Security | Ausgabe 7-8-2022 | Security Spezial 7-8-2022

Sicherheit in der Software Supply Chain – DevOps braucht DevSecOps

Im Gespräch erklärt Frank Fischer, Product Marketing bei Snyk, warum Open Source in Software-Projekten gleichzeitig Fluch und Segen sein kann, warum Sicherheit integraler Bestandteil jedes Prozessschrittes in DevOps werden muss und das Security im Wesentlichen aus den drei Aspekten Technologie, Prozesse und Menschen besteht und die alle gleich bedacht und gestärkt werden müssen.

News | Effizienz | Strategien

DevSecOps: Fünf Aspekte für den optimalen ROI

Entwicklungsteams von Morgen denken nicht nur an Code, Sicherheit und den alltäglichen Arbeitsbetrieb, sondern auch an die Rentabilität – den ROI. In einer zunehmend digitalisierten Welt ist es unerlässlich, dass die Verantwortlichen für den ständigen Wandel bei der Modernisierung ihrer IT-Strukturen Geschäftsziele mitdenken. Spätestens die Covid-19 Pandemie hat Unternehmen vor Augen geführt, wie entscheidend…

News | Favoriten der Redaktion | IT-Security | Strategien

DevSecOps: Schneller sichere Software

Immer wieder sorgen Datenverluste und Datenschutzverletzungen aufgrund fehlerhafter Software für Schlagzeilen. Auf der einen Seite werden Cyberkriminelle immer findiger, wenn es darum geht, Sicherheitslücken auszunutzen. Andererseits verschärfen Regierungen und Regulierungsbehörden zurecht die Bestimmungen zum Datenschutz. Das hat in vielen Unternehmen zu der Situation geführt, dass die IT-Sicherheitsspezialisten der beschleunigten Entwicklung von Software durch den Einsatz…

News | IT-Security | Strategien | Tipps

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…

News | IT-Security | Ausgabe 11-12-2020 | Security Spezial 11-12-2020

DevSecOps – Security in DevOps-Geschwindigkeit

News | IT-Security | Tipps

In 6 Schritten zu DevSecOps

Während DevOps schon weitverbreitet ist, erkennen nun immer mehr Unternehmen, dass es entscheidend ist, nicht nur Entwicklung und Betrieb enger zu verzahnen, sondern, dass man auch Sicherheit immer von Anfang an mitdenken sollte. Dem trägt der DevSecOps-Ansatz Rechnung. Doch ebenso wie DevOps, ist dieser Ansatz kein Produkt, das man kauft, oder eine Lösung, die man…

News | Digitalisierung | Effizienz | Favoriten der Redaktion | Infrastruktur | IT-Security | Rechenzentrum | Services

Cybersicherheit und Container – So funktioniert die Umstellung auf DevSecOps

Die schnelle Einführung von Containern im Unternehmen sind eine einzigartige Gelegenheit dar, die generelle Sicherheitsstrategie zu verändern. Container stellen eine gute Möglichkeit dar, die Kluft zwischen Entwicklungs- und Sicherheitsteams zu überbrücken. Ist es möglich, dass Container das Unternehmen einen Schritt näher an DevSecOps heranbringen? Palo Alto Networks nimmt das Thema unter die Lupe. Computing hat…

News | Business | Business Process Management | Geschäftsprozesse | Künstliche Intelligenz | Services | Strategien | Tipps

KI profitabel machen: Global Business Services als fehlendes Bindeglied zwischen Pilot und Produktivität

Viele europäische Unternehmen scheitern daran, digitale und KI-basierte Innovationen aus dem Pilotstadium in den produktiven Einsatz zu überführen, wodurch der wirtschaftliche Nutzen ausbleibt. Global Business Services (GBS) spielen dabei eine Schlüsselrolle, indem sie als Plattformen für Skalierung, Standardisierung und Governance fungieren und so Innovationen unternehmensweit multiplizierbar machen. Damit Europa seine Stärken in Prozessqualität und Organisation…

News | Business Process Management | IT-Security | Services | Strategien

Confidential Supply Chains: Wie Unternehmen ihre Softwarelieferkette strategisch absichern

In den letzten Jahren haben Supply-Chain-Angriffe zeitweise ganze Branchen lahmgelegt oder massenhaften Datendiebstahl ermöglicht. Vor dem Hintergrund des EU-Cyber-Resilience-Acts wird von Softwareherstellern daher künftig nicht nur Transparenz, sondern auch nachweisbare Integrität ihrer Komponenten verlangt. Kryptografisch gesicherte Pipelines und Confidential Computing ermöglichen hier eine belastbare, auditfähige Lieferkette. Aber wie sieht eine solche »Confidential Supply Chain« in…

News | Effizienz | Kommunikation | Services | Whitepaper

Produktivität und ROI in hybriden Arbeitswelten maximieren

Deutschlands Wirtschaft steht vor einer großen Herausforderung: Immer mehr erfahrene Fachkräfte gehen in den Ruhestand, das wertvolle Know-how der älteren Generationen droht verloren zu gehen. Gleichzeitig erwarten 64 Prozent der Unternehmen starke Disruptionen durch technologische Fortschritte. Ein Viertel der Unternehmen sieht sich gezwungen, seine Strategie grundlegend zu überdenken. Eine neue globale Studie von IDC…

News | Cloud Computing | Trends 2025 | Trends Security | Trends Cloud Computing | Künstliche Intelligenz | Whitepaper

State of Cloud Security Report 2025: Cloud-Angriffsfläche wächst schnell durch KI

99 Prozent der Unternehmen von KI-Angriffen betroffen – Sicherheitsteams können mit unsicherem Code nicht Schritt halten. Nur eine agentenzentrierte Plattform die Code, Cloud und SOC umfasst, kann Abhilfe schaffen. Die Verwendung von KI im Unternehmensalltag nimmt immer rasanter zu und führt zu einem beispiellosen Anstieg der Cloud-Sicherheitsrisiken. Um Unternehmen beim Kampf gegen diese eskalierenden…

News | Business | Trends 2025 | Trends Wirtschaft | Künstliche Intelligenz | Whitepaper

Mangelnde KI-Kompetenz bei Führungskräften bremst den Erfolg von KI-Investitionen

80 Prozent der Unternehmen bevorzugen den Kauf ganzheitlicher KI-Plattformen gegenüber der internen Entwicklung von KI-Tools oder der Verwendung von Punktlösungen. Trotz umfangreicher Investitionen erzielen viele Unternehmen bislang kaum greifbare Renditen. Eine aktuelle Studie unter mehr als 600 Führungskräften zeigt, dass der Grund dafür seltener in der Technologie selbst liegt, sondern vielmehr an unterschiedlichen Kompetenzniveaus…

News | Healthcare IT | Künstliche Intelligenz | Ausgabe 11-12-2025

Echtzeitkommunikation mit der eigenen Stimme – KI meets ALS

News | IT-Security | Künstliche Intelligenz | Services | Ausgabe 11-12-2025 | Security Spezial 11-12-2025

Wie CISOs die Weichen für eine sichere KI-Nutzung stellen – Nichts sehen, nichts hören, nichts sagen

Künstliche Intelligenz verändert rasant, wie Software entwickelt wird – und wie wir mit Risiken umgehen: Statt sie nachhaltig zu minimieren, werden sie oft bewusst akzeptiert. Der Preis dafür ist hoch – doch CISOs können gegensteuern, wenn sie potenzielle Gefahren aktiv managen, statt sie passiv hinzunehmen. Unternehmen können ihre Sicherheitskultur wieder auf Kurs bringen und Risiko zur steuerbaren Größe machen.

News | Infrastruktur | IT-Security | Services

Deep Packet Inspection für mehr Resilienz

Deep Packet Inspection (DPI) wird zu einer zentralen Datenquelle für moderne Observability-Strategien und hilft Unternehmen, ihre IT-Systeme widerstandsfähiger und leistungsfähiger zu machen. Wenn Sie das Gefühl haben, Sie erleben die Informationstechnologie-Version des Films »Und täglich grüßt das Murmeltier«, sind Sie vermutlich nicht allein. Die Störungen im IT-Betrieb in diesem Jahr waren zahlreich. Das hat…

News | Geschäftsprozesse | IT-Security | Kommentar | Services | Tipps

Over and Out: Was haben Unternehmen aus den globalen IT-Ausfällen im Jahr 2025 gelernt?

Der Nachrichtenzyklus 2025 war geprägt von geopolitischen Ereignissen, wirtschaftlichen Schwankungen und Fortschritten in der KI, zugleich rückten jedoch erneut weitreichende, zunehmend globale IT-Ausfälle in den Fokus. Nachdem bereits 2024 einzelne Vorfälle zu systemischen Störungen eskaliert waren und die hohe Vernetzung digitaler Infrastrukturen samt Kettenreaktionen über Branchen und Länder hinweg offenlegten, deutet die Vielzahl hochkarätiger Ausfälle…

News | IT-Security | Produktmeldung

WALLIX erweitert KI-Kompetenz durch Übernahme von Malizen

WALLIX, Anbieter von Cybersicherheitslösungen für Identitäts- und Zugriffsschutz in digitalen und industriellen Umgebungen, gibt die Übernahme von Malizen bekannt – einem französischen Unternehmen, das sich auf die Analyse von Cybersecurity-Daten mittels künstlicher Intelligenz spezialisiert hat. KI für proaktive Cybersicherheit Mit Sitz in Rennes – einem Zentrum der französischen Cyber-Exzellenz und Standort eines WALLIX-F&E-Hubs –…

News | Business Process Management | Trends 2025 | Favoriten der Redaktion | Geschäftsprozesse | Trends Geschäftsprozesse | New Work | Strategien | Whitepaper

Prozessexzellenz: Der zentrale Erfolgsfaktor für die KI-getriebene Welt von morgen

Nur jedes fünfte Unternehmen ist auf den Einsatz von künstlicher Intelligenz wirklich vorbereitet [1]. Der größte Engpass für KI liegt nicht in der Technologie – sondern in den Prozessen. Digitalisierung und künstliche Intelligenz gelten heute als zentrale Hebel für Effizienz, Wachstum und Wettbewerbsfähigkeit. Doch aktuelle Studien zeigen: Der eigentliche Engpass liegt nicht in der…

News | Business Process Management | Industrie 4.0 | IT-Security | Kommunikation | Services

Die Vorteile eines TISAX-Labels im zunehmenden Automobilwettbewerb

Die Automobilindustrie durchläuft derzeit einen tiefgreifenden Wandel. Die zunehmende Elektrifizierung, die Integration von Software, globale Lieferketten und gestiegene Sicherheitsanforderungen erhöhen den Druck auf Hersteller und Zulieferer. Es ist von besonderer Relevanz, sensible Daten zu schützen – sowohl während der Prototypenentwicklung als auch während der Serienfertigung. Sicherheitsstandards werden damit nicht nur zur Pflicht, sondern zu einem…

News | Business Process Management | Digitalisierung | Effizienz | Geschäftsprozesse | Kommentar

Auf das Tempo kommt es an

Wer noch immer über das Thema Digitalisierung diskutiert, hat die eigentliche Herausforderung nicht erkannt. Während die technologische Transformation längst Voraussetzung für eine langfristige Marktrelevanz ist, lautet die neue Währung im globalen Wettbewerb ganz eindeutig Geschwindigkeit. Und die verändert alles: Produktentwicklung, Kundenbindung, Wertschöpfung, Organisationsstruktur – vor allem aber das Verständnis von schnellen Entwicklungszyklen und einer kurzen…

News | Kommentar | Kommunikation

Rückblick 2025: Das Jahr, in dem Kommunikation Mensch blieb

2025 war kommunikativ ein Jahr zwischen »Wow« und »Autsch«. Zwischen künstlicher Intelligenz, echter Empathie und jeder Menge Missverständnissen. Nie war Reden so einfach – und Verstehen so schwierig. In diesem launigen Rückblick schaut der Kommunikationsexperte Stefan Häseli einmal noch etwas genauer hin: Wie wurde kommuniziert, welche Trends werfen ihre Schatten voraus, was hat sich in…

News | Digitalisierung | Favoriten der Redaktion | IT-Security | Services | Strategien

Digitale Brieftasche kommt gut gefüllt nach Deutschland

Mehr als 75 Unternehmen machen Tempo bei der Einführung der EUDI-Wallet. Bitkom und Digitalministerium unterzeichnen »Memorandum of Understanding«. 82 Prozent der Unternehmen in Deutschland wollen die Wallet einsetzen. Die deutsche Wirtschaft macht gemeinsam mit der Politik Tempo beim Einsatz der künftigen EU-weiten digitalen Identität. Dazu haben der Digitalverband Bitkom und das Bundesministerium für Digitalisierung…

News | Cloud Computing | Infrastruktur | IT-Security | Rechenzentrum | Services | Strategien

Von flach zu segmentiert – Sicherheit in der K8s-Umgebung

Kubernetes – oder kurz K8s –entwickelt sich rasch zur bevorzugten Plattform vieler Unternehmen. CNCF berichtet, dass über 80 Prozent der Unternehmen es bereits in der Produktion einsetzen, und die Zahlen steigen weiter [1]. Neben der Leistungsfähigkeit von K8s bei der Automatisierung, Verwaltung und Skalierung der Anwendungsbereitstellung gibt es jedoch auch Sicherheitsrisiken und Herausforderungen. Laut…

News | IT-Security | Produktmeldung | Services

Robuste Informationssicherheit und durchgängige Compliance

Wie Controlware mit externen Informationssicherheitsbeauftragten (eISB) bei der Einhaltung regulatorischer Vorgaben unterstützt. Angesichts strenger regulatorischer Vorgaben wie NIS2 und einer zunehmend dynamischen Cyber-Bedrohungslage stehen Unternehmen unter Druck, ihre sensiblen Daten angemessen zu schützen. Hier empfiehlt das BSI die Benennung eines dedizierten Informationssicherheitsbeauftragten (ISB). Doch die damit verbundenen Kosten und der Mangel an Fachkräften stellen…

News | Trends 2025 | Trends Security | Trends Services | Infrastruktur | IT-Security | Künstliche Intelligenz

42 % der Unternehmen verlieren Umsatz durch IT-Probleme – große Hoffnung auf KI

Wie stark wirken sich Probleme mit der IT sich Effizienz, Motivation und Umsatz aus? Bei 42 % der weltweit 4.200 befragten Unternehmen hat ineffiziente IT bereits zu Umsatzverlusten geführt. IT-Probleme kosten Beschäftigte jeweils 1,3 Arbeitstage pro Monat. 48 % glauben, dass KI diese Probleme künftig verringern sowie Arbeitsabläufe verbessern wird. Eine aktuelle Untersuchung von…

News | Business | Business Process Management | Trends 2025 | Trends Infrastruktur | Geschäftsprozesse | Trends Geschäftsprozesse | Whitepaper

Missing ROI: »Big-Bang«-Plattformmigrationen belasten Budgets und bremsen Innovationen

Während die Global-2000-Unternehmen um die Modernisierung ihrer Tech-Stacks wetteifern, enthüllt eine neue Umfrage von CloudBees ein »Trugbild der Plattformmigration«: Unternehmen verlieren durchschnittlich 315.000 US-Dollar pro Projekt durch Kostenüberschreitungen, Tool-Wildwuchs, Burnout und Sicherheitslücken. CloudBees, eine Plattform für Softwareentwicklung, hat seinen ersten DevOps-Migrationsindex veröffentlicht. Die Ergebnisse zeigen eine wachsende Kluft zwischen Modernisierungsambitionen und der geschäftlichen Realität.…