foto freepik ki

Google Cloud Security hat gemeinsam mit Forrester neue Erkenntnisse aus dem aktuellen Report »Threat Intelligence Benchmark: Stop Reacting; Start Anticipating« veröffentlicht [1]. Die Ergebnisse zeigen eine deutliche Diskrepanz zwischen der Bedrohungstransparenz und der Vorbereitung auf Führungsebene – in einer Bedrohungslage, die sich rasant weiterentwickelt.

Weltweit wurden über 1.500 Security-Führungskräfte auf C-Level befragt – darunter mehr als 130 aus Deutschland.

In Deutschland kämpfen Security-Teams besonders stark mit einem Mangel an qualifizierten Threat-Analysten und einer überwältigenden Flut an Bedrohungsdaten:

- 68 Prozent der Befragten geben an, dass ihnen qualifizierte Threat-Analysten fehlen; der weltweit höchste Wert.

- 63 Prozent fühlen sich von zu vielen Threat-Intelligence-Feeds überfordert, was zu Ermüdung und Verwirrung führt.

- In Kombination sorgt das bei 76 Prozent der deutschen Befragten für die Sorge, echte Bedrohungen möglicherweise zu übersehen.

»Die Security-Teams in Deutschland stehen vor einem perfekten Sturm: Ein sich verschärfender Fachkräftemangel trifft auf eine Flut fragmentierter Threat-Intelligence-Feeds. Viele Sicherheitsverantwortliche sind zunehmend besorgt, ob sie neue Bedrohungen überhaupt noch schnell genug erkennen und reagieren können.

Trotzdem gibt es Grund zur Zuversicht: Deutschland nimmt weltweit eine Vorreiterrolle ein, wenn es darum geht, KI zur Automatisierung von Bedrohungserkennung und -reaktion zu priorisieren – mit wachsendem Vertrauen in die Fähigkeit von KI, Nachwuchskräfte zu unterstützen. Entscheidend ist jedoch, dass Anbieter praxisnahe Lösungen liefern, die Analysten im Alltag entlasten und Teams dabei helfen, Bedrohungsinformationen in konkrete Maßnahmen umzusetzen.« Mike Hart, Leiter Zentraleuropa, Google Cloud Security

Zentrale Erkenntnisse für Deutschland:

- KI kann helfen, Bedrohungsinformationen schneller zu nutzen:

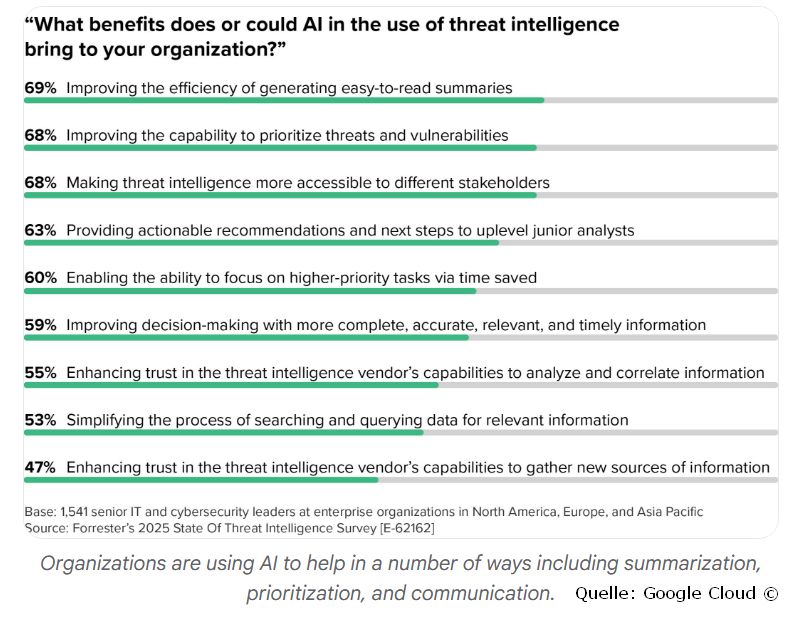

Security-Teams müssen relevante Informationen über Bedrohungen im gesamten Unternehmen teilen, um das Bewusstsein für aktuelle Taktiken von Angreifern zu stärken. Doch 50 Prozent der Befragten sagen, dass es schwierig ist, aus den gesammelten Daten konkrete Maßnahmen abzuleiten. 63 Prozent tun sich schwer, die Informationen überhaupt an die relevanten Teams weiterzugeben. Laut 70 Prozent der deutschen Befragten ist eine zentrale Anwendungsmöglichkeit von KI die effiziente Erstellung verständlicher Zusammenfassungen. - Cybersecurity-Fehlwahrnehmungen beginnen in der Chefetage:

Es gibt eine spürbare Kluft zwischen der Unternehmensleitung und den operativen Sicherheitsteams. 84 Prozent der deutschen Befragten sagen, dass ihre Geschäftsführung die Cyber-Bedrohung unterschätzt. Diese Fehleinschätzung zieht sich möglicherweise durch das gesamte Unternehmen: 53 Prozent sehen mangelndes Bewusstsein für Cybersecurity als ein wesentliches Risiko für die nächsten 12 Monate. - KI bewegt die deutschen Security-Entscheider:

o Zwar kann KI helfen, Bedrohungsinformationen besser zu nutzen – doch es bestehen Vertrauenshürden. 87 Prozent sagen, ihr Unternehmen müsse KI einsetzen, um Threat Intelligence besser operationalisieren zu können. Dennoch vertrauen 55 Prozent der Nutzung von KI nur, wenn auch menschliches Fachwissen und Kontrolle mit eingebunden sind.

o Deutschland führt weltweit bei der Priorisierung KI-gestützter Automatisierung: 73 Prozent der deutschen Führungskräfte priorisieren den Einsatz von KI zur Automatisierung von Sicherheitsprozessen – deutlich mehr als der globale Durchschnitt von 61 Prozent.

o KI als Hebel gegen den Fachkräftemangel: Deutsche Führungskräfte sehen weltweit das größte Potenzial darin, mit KI junge Analyst:innen weiterzubilden. 74 Prozent geben an, dass KI dabei hilft, konkrete Handlungsempfehlungen bereitzustellen – das sind 11 Prozentpunkte mehr als im globalen Durchschnitt.

[1] https://cloud.google.com/blog/products/identity-security/too-many-threats-too-much-data-new-survey-heres-how-to-fix-that?hl=en

869 Artikel zu „Threat Intelligence“

News | Favoriten der Redaktion | Industrie 4.0 | Infrastruktur | IT-Security

Warum ist OT Cyber Threat Intelligence anders?

Cyber Threat Intelligence (CTI) beschreibt das Sammeln, Verarbeiten, Analysieren, Verbreiten und Integrieren von Informationen über aktive oder aufkommende Cyberbedrohungen. Der wesentliche Zweck von CTI besteht darin, bösartige Cyberaktivitäten und Cybergegner aufzudecken und dieses Wissen den Entscheidungsträgern im Unternehmen zur Verfügung zu stellen. Cyberbedrohungsdaten aus dem OT-Bereich der (Operational Technology) sind auf die besonderen Herausforderungen und…

News | IT-Security | Künstliche Intelligenz | Produktmeldung

Singularity Threat Intelligence: SentinelOne verschafft Sicherheitsteams ganz neue Einblicke

Lösung auf Basis von Mandiant Threat Intelligence – für Erkenntnisse, die für proaktiven Bedrohungsschutz und Risikominderung nötig sind. SentinelOne, Pionier bei KI-Cybersecurity, hat eine neue Lösung vorgestellt, die auf Threat Intelligence von Mandiant basiert: Singularity Threat Intelligence. Sie bietet Sicherheitsteams einen umfassenden Überblick über ihre Bedrohungslandschaft sowie tiefgreifende, relevante und umsetzbare Erkenntnisse – die sie zur schnellen Bekämpfung von Angreifern und zur…

News | IT-Security

Proaktive Sicherheit durch Cyber Threat Intelligence

Beim Schutz von Unternehmen vor Infiltration, Datendiebstahl und der Störung der Geschäftsabläufe durch Cyberkriminelle bedeutet »Wissen« ist Macht. Mit dem Aufbau von Threat-Intelligence-Teams und der Umsetzung von CTI-Programmen (Cyber Threat Intelligence) wollen Unternehmen von einer reaktiven in eine proaktive Verteidigungsposition wechseln. Es deutet sich eine gewisse Form von wachsender Zustimmung in den Unternehmen an,…

News | IT-Security | Künstliche Intelligenz

KI ist nicht die Killer-Applikation bei Threat Intelligence

An der Nutzung von Künstlicher Intelligenz führt auch beim Thema Cyber-Security kein Weg mehr vorbei. Intelligente Algorithmen helfen, Bedrohungen besser und schneller zu erkennen. NTT erklärt, welche Vorteile KI-basierte Systeme bei Threat Intelligence bieten und wo ihre Grenzen liegen. Cyber-Angriffe sind in den letzten Jahren immer ausgefeilter, effektiver und schneller geworden. Um sich zur…

News | IT-Security | Online-Artikel | Strategien | Tipps

Threat Intelligence – die Grundlage für Cybersicherheit

Über die wachsende Rolle von Threat Intelligence für die Cybersicherheit und wie sie im Rahmen eines umfassenden Cyber-Abwehrprogramms effektiv genutzt werden kann. Im Bereich Cybersicherheit ist man umso besser gerüstet, je mehr man über potenzielle Bedrohungen für sein Unternehmen weiß. Threat Intelligence, auf Deutsch das »Wissen über Bedrohungen« beschreibt die Sammlung aller sicherheitsrelevanten Informationsquellen.…

News | IT-Security | Produktmeldung

Trellix erweitert sein Threat-Intelligence-Portfolio zum besseren Schutz gegen Cyberkriminelle

Optimierte Funktionen für mehr Cybersicherheit dank Partnerschaft mit Intel 471. Trellix, Experte für Cybersicherheit und Vorreiter auf dem Gebiet innovativer XDR-Technologien, gab sein Vorhaben zur Erweiterung des Threat Intelligence-Portfolios bekannt. Damit können Trellix-Kunden weltweit verstärkt auf Expertise sowie umsetzbare Erkenntnisse über Bedrohungen zurückgreifen und Cyberkriminellen somit einen Schritt voraus bleiben. Das neue Angebot umfasst…

News | IT-Security | Kommunikation

Hälfte der Unternehmen untersagt das Teilen von Threat-Intelligence-Erkenntnissen mit Fachkreisen

Zwei Drittel (66 Prozent) der Threat-Intelligence-Analysten sind in professionellen Communities aktiv, aber 52 Prozent derjenigen, die in IT- und Cybersecurity-Positionen tätig sind, haben nicht die Erlaubnis, Threat-Intelligence-Artefakte zu teilen, die durch diese Communities entdeckt wurden. Dies geht aus dem aktuellen Kaspersky-Report »Managing your IT security team« hervor [1]. Kaspersky ist seit vielen Jahren Verfechter…

Ausgabe 3-4-2025 | Security Spezial 3-4-2025 | News | IT-Security

Schritt-für-Schritt-Anleitung und Best Practices – Threat Models richtig erstellen

Threat Models (Bedrohungsmodelle) ermöglichen es Organisationen, Sicherheitsrisiken frühzeitig zu erkennen und gezielt zu bekämpfen – noch bevor diese ausgenutzt werden können. Indem Systeme aus der Perspektive potenzieller Angreifer analysiert werden, lassen sich kritische Schwachstellen identifizieren und priorisieren.

News | IT-Security | Produktmeldung

Data Risk Intelligence: Sichtbarkeit von Datenrisiken und proaktive Risikominderung neu definieren

Data Risk Intelligence kombiniert positions- und verhaltensbasierte Datenrisikoindikatoren, um Risiken für sensible Daten proaktiv zu erkennen und zu mindern. Erste Lösung, die die Datensicherheitsfunktionen der Imperva Data Security Fabric und der Thales CipherTrust Data Security Platform vereint, um CIOs, CISOs und Datenrisikospezialisten eine äußerst zuverlässige Risikobewertung von Daten zu bieten. Thales kündigt die…

News | Trends 2024 | Trends Security | IT-Security | Kommunikation

Cyber Threat Research: Unzureichende Patch-Praxis und unverschlüsselte Protokolle

Der erste Bericht aus den Cato Cyber Threat Research Labs (CTRL) analysiert 1,26 Billionen Netzwerkströme, um aktuelle Sicherheitsrisiken zu identifizieren. Der Bericht »Cato CTRL SASE Threat Reports»« für das erste Quartal 2024«zeigt, dass sämtliche der befragten Unternehmen weiterhin unsichere Protokolle in ihren Wide Access Networks (WAN) verwenden. Ein Sachverhalt, der es Cyberkriminellen erleichtert, sich…

News | Trends 2024 | Trends Security | IT-Security

Global Threat Report 2024: Breakout-Time unter 3 Minuten – Cloud-Infrastruktur im Fadenkreuz

Cyberangreifer versuchen, weltweit Wahlen zu beeinflussen und machen sich dabei generative KI-Technologie zunutze. CrowdStrike gibt die Veröffentlichung des Global Threat Report 2024 bekannt [1]. Die neuesten Ergebnisse zeigen, dass immer mehr Angreifer gestohlene Zugangsdaten nutzen, um Lücken in Cloud-Umgebungen auszunutzen und zugleich ihre Tarnfähigkeit, Schnelligkeit und Schlagkraft weiter auszubauen. Der Report gibt außerdem Aufschluss über die größten…

News | Business | Business Intelligence | Strategien | Ausgabe 7-8-2021

Augmented Analytics, Realtime und mehr – »Active Intelligence ist die neue Generation von BI«

News | Trends Security | Trends 2021 | IT-Security

DDoS Threat Report: Aufgrund der Pandemie so viele Angriffsziele wie nie zuvor

Steigende Zahl von DDoS-Angriffstools und gewaltige Botnets ermöglichen es Cyberkriminellen, verheerende DDoS-Angriffe durchzuführen. Der aktuelle DDoS Threat Intelligence Report von A10 Networks zeigt, dass die Pandemie nicht nur weitreichende gesellschaftliche Folgen hatte, sondern auch immensen Einfluss auf die Bedrohungslage im digitalen Raum genommen hat [1]. Insbesondere durch die stetig steigende Anzahl an DDoS-Angriffstools und aufgrund…

News | Produktmeldung

Dynatrace launcht Software Intelligence Hub

Zugriff auf mehr als 500 unterstützte Technologien und »No-Code«-Framework zur Erweiterung von Automatisierung und Intelligenz auf mehr BizDevSecOps-Use Cases. Dynatrace, die »Software Intelligence Company«, stellt den neuen Software Intelligence Hub vor. Er vereinfacht es für Dynatrace-Kunden, Out-of-the-Box-Integrationen aus einem umfangreichen Angebot von über 500 Technologien zu nutzen und individuelle Dynatrace-Integrationen ohne Programmierung zu erstellen. So…

News | Business Process Management | Geschäftsprozesse

Die Zukunft im Process Mining heißt Process Intelligence

Process Intelligence hebt Process Mining auf nächste Evolutionsstufe. Zusätzlich zu einer klassischen Process-Mining-Variante bietet eine moderne Process-Intelligence-Lösung eine Echtzeitüberwachung von Prozessen. Außerdem unterstützt Process Intelligence das Prozessredesign und die direkte Umsetzung von Optimierungen. Process Intelligence liefert auf der Basis von Daten einen Einblick in den tatsächlichen Verlauf von Geschäftsprozessen. Dabei extrahiert Process Intelligence Daten aus…

News | IT-Security | Ausgabe 11-12-2019 | Security Spezial 11-12-2019

Insider Threats – Der Albtraum eines jeden Deal-Makers

News | IT-Security | Services | Strategien | Ausgabe 3-4-2019 | Security Spezial 3-4-2019

Cybersicherheit – Einheitliche Tools für das Unified Threat Management

News | Trends Security | Trends 2016 | IT-Security

Global Threat Report 2016: Status-quo aktueller Cyberbedrohungen für Unternehmen

Anzahl infizierter Inhalte in E-Mails steigt um 250 Prozent. Ransomware verursachte bisher 325 Millionen USD finanziellen Schaden. Neues Botnet »Jaku« identifiziert. Überblick über neue Tools und Vorgehensweisen von Hackern: Evasions, Insider-Bedrohungen und Ransomware auf dem Vormarsch. Der jährlich erscheinende Bericht »Forcepoint 2016 Global Threat Report« gibt einen umfassenden Überblick über die aktuellsten Cyberbedrohungen, basierend auf…

IT-Security | Lösungen | Ausgabe 9-10-2015

Contextual Security Intelligence – Die richtige Balance zwischen Sicherheit und Flexibilität

Für einen Großteil der Sicherheitsvorfälle und Datenverluste ist der Faktor Mensch verantwortlich. Deshalb setzen viele CIOs und IT-Sicherheitsverantwortliche auf eine umfassende Kontrolle. Doch viele Beschäftigte empfinden dies als störend und finden Möglichkeiten, sie zu umgehen. Praktikabler ist der Ansatz »Contextual Security Intelligence«. Er kommt ohne Sicherheitskontroll-Tools sowie ohne zusätzliche Authentifizierungsebenen und Policies aus.

News | Internet der Dinge | IT-Security | Ausgabe 11-12-2019 | Security Spezial 11-12-2019

Welche Cyberattacken Unternehmen besonders fürchten müssen – Bedrohte IoT-Systeme

Cyberkriminelle und politisch movierte »Hacktivisten« haben dazugelernt. Mittlerweile sind sie in der Lage, innerhalb von fünf Tagen Angriffe auf neu entdeckte IT-Sicherheitslücken zu starten. IoT-Systeme (Internet of Things) werden bereits sogar innerhalb von fünf Minuten nach ihrer Inbetriebnahme attackiert. Dies sind zwei Erkenntnisse des Threat Intelligence Report des IT-Security-Spezialisten Netscout.

News | IT-Security | Kommentar | Künstliche Intelligenz | Tipps

Wie KI zur größten Cyberbedrohung wird

Von Michael Kleist, Area Vice President CEE bei CyberArk Das aktuelle »Bundeslagebild Cybercrime 2024« des Bundeskriminalamts hat es nochmal bestätigt: Die Gefährdungslage durch Cyberkriminalität bleibt in Deutschland unverändert hoch, teilweise ist sogar von steigenden Gefahren auszugehen [1]. Ein Grund dafür ist die zunehmende KI-Nutzung durch Angreifer. Auch das Lagebild kommt zum Schluss, dass KI verstärkt…

News | IT-Security | Services | Strategien | Tipps

Staatliche IT-Systeme proaktiv schützen: bessere Erkennung von Angriffen

Threat Hunting für Behörden Ein erfolgreicher Cyberangriff auf eine Behörde kann weitreichende Folgen haben, von der Lahmlegung kommunaler IT-Systeme bis zum Ausfall kritischer Infrastrukturen. Dienste und Systeme können über Wochen gestört sein, zudem droht der Verlust vertraulicher Daten. Um solchen Szenarien nicht schutzlos ausgeliefert zu sein, braucht es eine starke und vorausschauende Cybersicherheitsstrategie. Threat Hunting…

News | IT-Security | Kommunikation | Tipps

E-Mails: Wie ein einziger Klick geschäftliche Risiken in die Höhe treiben kann

E-Mail ist der Standard in der Geschäftskommunikation, gleichzeitig aber einer der am wenigsten kontrollierten Kommunikationskanäle. 92 Prozent aller E-Mails lassen sich laut Bedrohungsanalysen als Spam klassifizieren, 67 Prozent davon enthalten schädliche Inhalte, Malware, Scam-Versuche, gezielte Täuschung. Doch nicht jede Bedrohung kommt von außen. Ein Großteil sicherheitsrelevanter Vorfälle beginnt intern: ein Empfänger zu viel, ein falscher…

News | Favoriten der Redaktion | IT-Security | Künstliche Intelligenz | Tipps

KI-Agenten im Visier: Die nächste Generation des Phishings bedroht autonome digitale Assistenten

Während Unternehmen und Privatpersonen ihre Abwehrmechanismen gegen traditionelle Phishing-Angriffe stetig verbessern, zeichnet sich am Horizont eine neue, möglicherweise noch gefährlichere Bedrohung ab: Die gezielte Manipulation und die Übernahme von KI-Agenten. Diese autonomen digitalen Assistenten, die im Namen ihrer Nutzer handeln und Zugriff auf sensible Konten und Systeme haben, könnten in naher Zukunft zur Achillesferse der…

Trends 2025 | News | Trends Security | IT-Security | Tipps

Diebstahl von Zugangsdaten auf neuem Höchststand

Der Diebstahl von Zugangsdaten ist für Unternehmen eine der größten Bedrohungen durch Cyberkriminelle – das zeigt der aktuelle Threat Report von aDvens, einem europäischen Unternehmen für Cybersicherheit [1]. Rund ein Viertel aller Cyberattacken 2024 basierte auf dieser Strategie. Dabei haben es Infostealer wie LummaC2, RisePro und Stealc auf Login-Daten von Mitarbeiterinnen und Mitarbeitern abgesehen. …

Trends 2025 | News | Trends Security | IT-Security

Emerging Tech: Zwei Seiten der Cybersecurity-Medaille

Seit Kurzem steht DeepSeek in Europa auf der Abschussliste: Experten und Gesetzgeber sehen in dem chinesischen KI-Chatbot ein eindeutiges Risiko und rufen dazu auf, die Anwendung von digitalen App-Marktplätzen zu entfernen [1]. Dies unterstreicht, dass Systeme, die auf neuen Technologien aufbauen, immer mit Vorsicht zu genießen sind. Tiho Saric, Senior Sales Director von Gigamon, rät:…

News | Business | Favoriten der Redaktion | Künstliche Intelligenz | Strategien | Tipps

KI ohne wirksames Risikomanagement ist verantwortungslos

Globale Technologien und lokale Gesetze erfordern verantwortungsvollen Umgang mit KI. Die Entwicklung von künstlicher Intelligenz schreitet weiter voran, doch weltweit fehlt es an einheitlichen Vorgaben. Während die EU mit dem AI Act und der Datenschutzgrundverordnung (DSGVO) zwei rechtlich verbindliche Regelwerke geschaffen hat, gibt es international viele Lücken. Für global tätige Unternehmen bedeutet das vor…

News | Business | Künstliche Intelligenz | Strategien | Tipps

Generative KI: Jetzt wird skaliert

Nach ersten erfolgreichen Pilotprojekten stehen viele Unternehmen jetzt an der Schwelle zu einem breiten Roll-out von generativer KI. Doch ohne eine durchdachte Strategie laufen sie dabei Gefahr, das enorme Potenzial dieser Technologie zu verschenken. Worauf kommt es jetzt an? GenAI verspricht Unternehmen Wettbewerbsvorteile, neue Geschäftsmodelle und mehr Effizienz. Dieses Potenzial können sie aber nur…

News | Digitalisierung | Effizienz | Favoriten der Redaktion | IT-Security | Services | Strategien

Cybersicherheit: BMI und BSI wollen Deutschland robuster aufstellen

Die Cybersicherheitslage in Deutschland ist angespannt: Desinformation, Hacktivismus, Spionage und Sabotage waren und sind verstärkt zu beobachten. Sie bedrohen Sicherheit und Stabilität von Staat, Wirtschaft und Gesellschaft. Bundesinnenminister Alexander Dobrindt besuchte daher das Bundesamt für Sicherheit in der Informationstechnik (BSI) in Bonn. Er informierte sich bei BSI-Präsidentin Claudia Plattner über die Leistungsfähigkeit des BSI in…

News | IT-Security | Kommentar | Kommunikation | Whitepaper

Haftungsrisiko: Appell an die Geschäftsführungen – E-Mail-Sicherheit jetzt priorisieren

Noch nie war Cybersicherheit ein reines IT-Problem. Leider ist es nach wie vor häufig geübte Praxis, dass dieses Thema an die Technikabteilung delegiert wird und die Geschäftsführung sich nicht in einem angemessenen Maße damit auseinandersetzt. Geschäftsführer und Vorstände konnten sich zumindest seit Inkrafttreten der EU-DSGVO nicht hinter ihren IT-Teams verstecken. Denn sie können unter Umständen…

News | Infrastruktur | IT-Security | Logistik

KRITIS in der Logistik: Anforderungen und Chancen für nachhaltige Sicherheitsstrategien

Kaum eine Branche ist so systemrelevant – und zugleich so verwundbar – wie die Logistik. Ob Lebensmittelversorgung, medizinische Lieferketten oder Ersatzteillogistik: Die Transport- und Umschlagprozesse im Hintergrund müssen selbst unter widrigsten Umständen zuverlässig funktionieren. Mit dem neuen KRITIS-Dachgesetz (KRITIS-DachG) rückt dieser Sektor erstmals explizit in den Fokus regulatorischer Anforderungen. Ziel ist es, kritische Dienste…

Trends 2025 | News | Trends Security | IT-Security

Planlos und naiv? Wenn Mitarbeiter zur Cyberbedrohung werden

Mehr Angst, aber kein Umdenken: 60 Prozent der Arbeitnehmer in deutschen KMU verstoßen nach wie vor heimlich gegen IT-Sicherheitsregeln. 31 Prozent der befragten Arbeitnehmer sind der Meinung, dass Cybersicherheit nicht in ihrer Verantwortung liegt. Ob dubiose E-Mails, ungesicherte WLAN-Verbindungen oder verdächtige Webseiten, eine der goldenen Regeln im Arbeitsalltag lautet: »Auf keinen Fall anklicken.« Soweit…

Trends 2025 | News | Trends Security | IT-Security

Cybersicherheitsreport 2025: Angriffe nehmen weiter zu

Sicherheitsexperte Dennis Weyel: »Viele Unternehmen segeln durch den Cyberspace wie ein Schiff bei Dunkelheit durch den Nebel. Sie wissen, dass Gefahren lauern und haben Vorsichtsmaßnahmen getroffen, aber sie wissen nicht, ob ihr Schiff einem Angriff standhalten würde.« Die Cyberattacken auf die heimische Wirtschaft werden immer heftiger – diese Entwicklung lässt sich dem »Cyber Security…

News | Effizienz | Infrastruktur | IT-Security | Logistik | Services | Tipps

Cybersicherheit ist zentral für die erfolgreiche Nutzung gewerblicher Elektrofahrzeuge

So können Betreiber unterschiedlichster Fuhrparks von gestiegenem Kundenvertrauen sowie verbesserter Effizienz und Monetarisierung ihrer EV-Fahrzeuge profitieren. Der globale Lasten- und Personentransport befindet sich inmitten eines großen Wandels, da die Politik den Übergang zu Elektrofahrzeugen (EVs) beschleunigt. In der EU und Ländern wie den USA oder Taiwan werden die Emissionsstandards immer strenger, teilweise sollen städtische…

Trends 2025 | News | Trends Security | Trends Kommunikation | Trends Mobile | IT-Security | Kommunikation

Datenschutz-Sorgen könnten den Erfolg von KI in deutschen Haushalten bremsen

Während smarte Technologien zunehmend Einzug in den Alltag halten, empfindet eine große Mehrheit von Nutzerinnen und Nutzer Unbehagen hinsichtlich der Sicherheit ihrer Privatsphäre. Umfrage zeigt, dass sich 8 von 10 Deutschen Gedanken um den Schutz ihrer Privatsphäre machen. 6 von 10 Deutschen wünschen sich mehr Bildung im Bereich Datensicherheit. Eine aktuelle Umfrage von…

Trends 2025 | News | Trends Security | Trends Services | IT-Security | Services

IT-Fachleute setzen bei IT-Sicherheitsvorfällen auf lokale und ISO-zertifizierte Dienstleister

Vertrauen und Reaktionsgeschwindigkeit sind die wichtigsten Auswahlkriterien. Erfolgreiche Cyberangriffe sind längst keine Seltenheit mehr in Unternehmen und schnell existenzgefährdend, wie jüngst der Fall eines bekannten Serviettenherstellers zeigt. Bei der Auswahl von Dienstleistern zur Bewältigung der IT-Sicherheitsvorfälle vertrauen die meisten IT-Entscheiderinnen und -Entscheider (53 Prozent) deutschen Anbietern. Weitere wichtige Faktoren sind eine ISO-Zertifizierung und ein…

Trends 2025 | News | Trends Security | IT-Security

Cybersecurity-Experten benennen Top-Bedrohungen, Sorgen und Herausforderungen

Mehr als die Hälfte der Befragten wird unter Druck gesetzt, über Sicherheitsverletzungen zu schweigen. Die Verringerung der Angriffsfläche und KI-Bedrohungen stehen an erster Stelle. Die Trennung zwischen Führung und Mitarbeitern bleibt bestehen. Bitdefender hat den Cybersecurity Assessment Report 2025 vorgestellt [1]. Der jährliche Bericht basiert auf einer unabhängigen Umfrage von mehr als 1.200 IT-…

Trends 2025 | News | Trends Security | Favoriten der Redaktion | IT-Security | Tipps | Whitepaper

Das freut die Cyberkriminellen: Potenzielle Opfer werden immer fahrlässiger

Ob starke Passwörter, Zwei-Faktor-Authentisierung oder regelmäßige Updates: Trotz anhaltend hoher Bedrohungslage verwenden Menschen weniger Maßnahmen als noch in den Vorjahren zum Schutz vor Gefahren im Internet, so der Cybersicherheitsmonitor 2025 [1]. Die repräsentative Dunkelfeldstudie von BSI und Polizei betrachtet das Schutzverhalten der Bevölkerung sowie ihre Betroffenheit von Cyberkriminalität. Eine Mehrheit der Verbraucherinnen und Verbraucher schützt…

Ausgabe 5-6-2025 | News | Infrastruktur | IT-Security | Strategien

The Road to Resilience – Resilienz ist kein Zustand, sondern ein Prozess

Cyberattacken auf kritische Infrastrukturen, politische Instabilität, gestörte Lieferketten, Extremwetterlagen – die Risikolandkarte für Unternehmen verändert sich rasant. Was gestern noch undenkbar schien, ist heute Realität: In diesem Umfeld zählt nicht nur die Fähigkeit, kurzfristig zu reagieren. Es geht um langfristige Widerstandskraft, um Resilienz im besten Sinne. Doch was genau bedeutet Resilienz für Unternehmen? Wie lässt sich diese strategisch aufbauen, und welche Rolle spielen digitale Lösungen dabei?

News | Digitalisierung | Infrastruktur | Kommunikation

Exklusiv: Präzision und Spitzenleistung vom ersten Abschlag bis zum 18. Loch

Die BMW International Open, veranstaltet beim Golfclub München Eichenried, ist eines der renommiertesten Golfturniere in Deutschland. Seit zehn Jahren verantwortet Alcatel-Lucent Enterprise die Kommunikations- und Netzwerk-Infrastruktur bei diesem Event. Markus Schadwald, Director Customer Solution Experts bei Alcatel-Lucent-Enterprise, ist von Anfang an dabei. Auch der Deutschlandchef Christian Förg, SVP der Region Germany, ist jedes Jahr selbst…