Illustration Absmeier foto freepik ki

-

OT+IoT Cybersicherheitsreport: Wirtschaft hat ein zu niedriges Budget für Cybersicherheit.

-

Jan Wendenburg, CEO ONEKEY: »Unternehmen sollten auf Cybervorfall vorbereitet sein.«

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat ermittelt, dass jeden Monat durchschnittlich mehr als 2.000 neue Schwachstellen in Software bekannt werden, von denen etwa 15 Prozent als »kritisch« eingestuft werden. »Angesichts dieser permanenten Bedrohungslage sollte die deutsche Industrie 2025 ihre Cyberresilienz weiter stärken«, rät Jan Wendenburg, CEO des Düsseldorfer Cybersicherheitsunternehmens ONEKEY. Er verweist auf den »OT+IoT Cybersecurity Report 2024« seines Unternehmens, demzufolge die Industrie im letzten Jahr die Softwaresicherheit in vernetzten Geräten, Maschinen und Anlagen vernachlässigt hat [1]. »Die Industrie hat auf diesem Gebiet 2025 einen enormen Nachholbedarf gegenüber dem Vorjahr«, sagt Jan Wendenburg. Dem Report über die Sicherheit von industriellen Steuerungen (Operational Technology, OT) und in Geräten für das Internet der Dinge (Internet of Things, IoT) liegt eine Umfrage unter 300 Führungskräften aus der Industrie zugrunde.

Laut Studie sollte die Cybersicherheit bei rund zwei Dritteln der befragten Unternehmen nach eigener Einschätzung verbessert werden. Ein Drittel davon stuft das für die Hackerabwehr verwendete Budget selbst als »begrenzt« ein, geht also davon aus, dass hierauf mehr Wert gelegt werden sollte. Bei 27 Prozent der Firmen liegt die Budgetsituation in Bezug auf Aktionen zur Erhöhung der Cybersicherheit im Unklaren, heißt es in dem Report. Lediglich 34 Prozent der befragten Unternehmen verfügen über ein nach eigener Einschätzung »angemessenes« oder sogar »signifikantes« Budget für Initiativen zur Stärkung der Cyberresilienz. »Es ist den anderen zwei Dritteln anzuraten, ihr IT-Sicherheitsbudget im neuen Jahr zu klären und zügig aufzustocken«, empfiehlt der ONEKEY-CEO Jan Wendenburg für 2025.

Ein Gros der Firmen vertraut auf vertragliche Sicherheit

Im Rahmen der Umfrage wollte ONEKEY auch wissen, mit welchen Maßnahmen die Firmen ihre Cyberresilienz prüfen. Demnach führen 36 Prozent Bedrohungsanalysen durch, 23 Prozent veranlassen Penetrationstests, 22 Prozent setzen auf Intrusion Detection, also die aktive Überwachung von Netzwerken, und 15 Prozent bevorzugen Schwachstellen-Assessments (Mehrfachnennungen waren erwünscht). 19 Prozent stärken die Sicherheit durch Netzwerksegmentierung, so dass ein erfolgreicher Einbruch in ein Segment nicht das gesamte Firmennetz kompromittiert.

Als meist eingesetzte Maßnahme gegen Cyberkriminelle hat sich in der Umfrage jedoch kein technischer Schutz herausgestellt, sondern ein rechtlicher: 38 Prozent der Unternehmen lassen sich von ihren IT-Dienstleistern und IT-Lieferanten vertraglich zusichern, dass alles sicher ist. Ob dies eine wirksame Maßnahme ist bleibt jedoch fraglich, da bei fast allen größeren Sicherheitsvorfällen in den letzten Jahren auch Lieferanten mit »vertraglich zugesicherter Sicherheit« involviert waren, wie z.B. bei Cloudflare, Crowdstrike, Cisco und anderen.

Ein knappes Drittel (32 Prozent) der in der Studie untersuchten Unternehmen hat Verfahren eingerichtet, um aus Sicherheitsvorfällen zu lernen und notwendige Verbesserungen umzusetzen. »Vordefinierte Geschäftsprozesse, die den Umgang mit Hackerangriffen sowohl während einer Attacke als auch im Nachgang festlegen, sollten eigentlich zum selbstverständlichen Sicherheitsrepertoire jeder Firma gehören«, erklärt Jan Wendenburg. Er begründet: »Angesichts der fortwährenden Bedrohungslage sollte jede Unternehmensleitung für den Fall der Fälle ausreichende Vorbereitungen treffen.«

Jan Wendenburg: »Cyberresilienz ganz oben auf der Agenda für 2025.«

Ein gutes Drittel (34 Prozent) der Unternehmen kümmert sich immerhin nach einer Hackerattacke um mehr Sicherheit. Diese Firmen bemühen sich laut Umfrage um eine gründliche Analyse und Bewertung des überstandenen Sicherheitsvorfalls und leiten daraus Verbesserungen in Bezug auf die Maßnahmen zur Abwehr von Cyberkriminellen ab. Ungefähr ebenso viele Unternehmen stehen Cyberangriffen indes mehr oder minder hilflos gegenüber, heißt es im »OT+IoT Cybersecurity Report«. Bei ihnen herrscht weitgehend Unklarheit darüber, wie mit Attacken auf vernetzte Geräte, Maschinen und Anlagen umzugehen ist. 16 Prozent haben keine betrieblichen Verfahren entwickelt, um aus Cyberangriffen zu lernen und notwendige Verbesserungen umzusetzen.

»Die Unternehmensleitungen sollten Cyberresilienz ganz oben auf ihre Agenda für 2025 setzen«, empfiehlt Jan Wendenburg.

[1] https://www.onekey.com/resource/ot-iot-cybersecurity-report-2024

[2] https://www.onekey.com/resources/research

199 Artikel zu „Cybersicherheit in Geräten, Maschinen und Anlagen“

Ausgabe 11-12-2024 | Security Spezial 11-12-2024 | News | IT-Security

Bewusstsein für Cybersicherheit – NIS2 macht Cybersicherheit zur Chefsache

News | IT-Security | Kommentar

Kommentare zum BSI-Jahresbericht: Anstrengungen für mehr Cybersicherheit hochfahren

Zur Veröffentlichung des Lageberichts 2024 des Bundesamtes für Sicherheit in der Informationstechnik (BSI) erklärt Bitkom-Präsident Dr. Ralf Wintergerst: »Deutschland wird jeden Tag tausendfach digital angegriffen – von Cyberkriminellen, aber zunehmend auch von staatlich gelenkten Akteuren. Cyberattacken sind längst Teil einer hybriden Kriegsführung. Der Lagebericht 2024 des BSI zeigt ebenso wie die Wirtschaftsschutzstudie des Bitkom eine…

News | Trends 2024 | Trends Security | IT-Security

Cybersicherheit: Angespannte Bedrohungslage trifft auf steigende Resilienz

Bericht zur Lage der IT-Sicherheit in Deutschland / Ransomware bleibt größte Bedrohung im Cyberraum. Die Sicherheitslage im Cyberraum ist weiterhin angespannt. Zugleich stellen sich Staat, Wirtschaft und Gesellschaft stärker als bisher auf die Bedrohungen ein und haben ihre Resilienz erhöht. Das geht aus dem aktuellen Bericht zur Lage der IT-Sicherheit in Deutschland hervor, den…

News | Effizienz | IT-Security | Lösungen | Services

Cyber Resilience Act verabschiedet – Der Paradigmenwechsel für Produkt-Cybersicherheit

Jan Wendenburg: »Der Cyber Resilience Act wurde am 10. Oktober vom EU Council verabschiedet und verankert die Cybersecurity verpflichtend für alle Hersteller. Vernetzte Geräte müssen so entwickelt werden, dass sie über den gesamten Lebenszyklus hinweg mit aktueller Software vor Cyberangriffen geschützt sind.« »Mit dem Cyber Resilience Act (CRA) wird erstmals der Grundsatz ›Security by…

News | Trends 2024 | Trends Security | Trends Infrastruktur | Favoriten der Redaktion | Industrie 4.0 | Internet der Dinge | IT-Security

Gravierende Mängel in der industriellen Cybersicherheit

Fast die Hälfte der Befragten hält die aktuellen Schutzmaßnahmen der Wirtschaft vor Cyberangriffen für unzureichend. Fast ein Drittel kennt die relevanten Standards und Vorschriften nicht. Bei einer aktuellen Befragung von IT-Verantwortlichen aus der deutschen Industrie zeigte sich nicht einmal die Hälfte (46 Prozent) davon überzeugt, dass die Wirtschaft ausreichend vor Cyberangriffen geschützt ist. Weniger…

News | Trends Security | Trends 2020 | IT-Security | Trends 2021

Cybersicherheit: 150 Millionen Angriffs-E-Mails in 2020

Cloud Services von Microsoft und Google als perfekte Plattformen für Attacken von Cyberkriminellen. Fast 60 Millionen Angriffs-Mails via Microsoft 365 und 90 Millionen via Google – das ist die erschreckende Bilanz, die der US-Cybersecurity-Spezialist Proofpoint jetzt nach einer Analyse der Cyberbedrohungen für 2020 veröffentlicht hat [1]. Cyberkriminelle nutzen ganz offensichtlich die umfangreiche Funktionalität und nahezu grenzenlose…

News | IT-Security | Whitepaper

Cybersicherheit: Vier Eckpfeiler zur Absicherung digitaler Innovationen in der Produktion

Heute ist nahezu jeder stark digitalisierte oder automatisierte Industriezweig mit dem Risiko einer Cyberbedrohung konfrontiert. Ein gutes Beispiel, dass die möglichen Auswirkungen auf eine Lieferkette in der Fertigung zeigt, ist die Halbleiterbranche. Ein Cyberangriff auf eine Halbleiter-Fertigungsstätte (Fab) kann in weniger als einem Tag Schäden von mehreren Millionen Euro verursachen. TXOne Networks, Spezialist für OT-Sicherheitslösungen,…

News | Produktmeldung

Programmierung von zwei Schneidanlagentypen mit einer Software

FASTSUITE E2 bei süddeutschem Automobilbauer im Einsatz. CENITs Softwaresuite FASTSUITE E2 überzeugt in der Programmierung von CNC- und Roboter-Laser-Schneidanlagen in der Hochdruckumformung. Effizienzsteigerung im Engineering-Prozess: Seit Dezember 2019 ist im BMW Group Werk Dingolfing die leistungsfähige 3D-Simulationssuite FASTSUITE E2 von CENIT bei der Programmierung von vollautomatisierten Schneidanlagen für hochdruckumgeformte Bauteile im Einsatz – und stellt…

News | IT-Security | Ausgabe 1-2-2021 | Security Spezial 1-2-2021

Umfassende Risikoabsicherung & Prävention bei Schäden aus der Digitalisierung im Maschinen- und Anlagenbau

Ganzheitliches IT-Sicherheitsmanagement in Unternehmen besteht aus den vier Säulen Technik, Organisation, Menschen und Absicherung des Restrisikos. Im Interview erläutert Peter Janson, Prokurist der Dr. Hörtkorn München GmbH, wie sich Maschinenbauer gegen die Risiken der industriellen IoT absichern können.

News | Industrie 4.0 | IT-Security | Trends 2021 | Whitepaper

ICS: mehr Schwachstellen in Industrieanlagen und kritischen Infrastrukturen (KRITIS)

Fertigung, Energie und Wasserversorgung am stärksten gefährdete Bereiche der kritischen Infrastruktur. Bewusstsein für die Sicherheit von industriellen Netzwerken wächst. In der zweiten Jahreshälfte 2020 waren 71 Prozent der aufgedeckten Schwachstellen in industriellen Steuerungssystemen (ICS) aus der Ferne ausnutzbar. Zu diesem Ergebnis kommt der zweite halbjährliche ICS Risk & Vulnerability Report von Claroty [1]. Im Vergleich…

News | Blockchain | IT-Security

Blockchain: Vorteile versus Cybersicherheitsrisiken

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle,…

News | Digitale Transformation | Industrie 4.0 | IT-Security

#digiWiesn: IoT-Wachstum und 5G-Ausbau – Cybersicherheit darf den Anschluss nicht verlieren

News | Industrie 4.0 | Infrastruktur | IT-Security

Schutz von Maschinenidentitäten: Digitale Identitäten sind zentraler Bestandteil der IT-Sicherheit

Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür…

News | Trends Security | Trends 2020 | IT-Security

Cybersicherheit 2020: Vier konkrete Bedrohungsszenarien

Jedes Jahr erstellen die Experten von Stormshield eine Analyse der Tendenzen, die sich für das angebrochene Jahr abzeichnen. Auf den Prüfstand stellt der Hersteller dabei selbst schwache Angriffssignale aus dem Vorjahr, die jüngsten Branchenanalysen und die Meinungen seiner Sicherheitsspezialisten. Daraus resultiert 2020 ein Ausblick mit vier Hypothesen und Szenarien, die alles andere als realitätsfremd sind.…

News | Trends Security | Digitale Transformation | Trends 2020 | IT-Security

Cybersicherheit und Risikomanagement – Prognosen für 2020

Der ständige, voranschreitende technische Wandel, der vor allem von der digitalen Transformation vorangetrieben wird, bringt zwar viele Vorteile und Innovationen für den Menschen mit sich, jedoch entstehen digitale Risiken, die vor ein paar Jahren noch in weiter Ferne, wenn nicht sogar unbekannt waren. Gerade in Zeiten des Wandels lohnt es sich, den Blick nach vorne…

News | Trends Security | Trends 2019

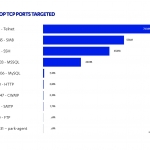

Anzahl der Attacken von IoT-Geräten und von Windows SMB steigt 2019 um den Faktor 12

Cyberkriminelle haben die Intensität ihrer Angriffe auf Geräte im »Internet of Things« (IoT) und auf Netzwerke mit Windows-SMB-Protokoll im ersten Halbjahr 2019 stark erhöht. Das zeigt der neue »Attack Landscape Report« von F-Secure. Der Bericht unterstreicht die Gefahren, die von IoT-Geräten ausgehen, wenn sie nicht ausreichend abgesichert sind. Zudem sind auch zwei Jahre nach »Wannacry«…

News | Business | Digitale Transformation | Digitalisierung | Industrie 4.0 | Internet der Dinge | IT-Security | Kommentar

Deutschlands Maschinenbauer im Visier von Cyberattacken

Der Verband Deutscher Maschinen- und Anlagenbau e.V. (VDMA) veröffentlichte kürzlich eine Studie basierend auf einer Umfrage zum Thema Cyber-Risiken. Dr. Chris Brennan, Regional Director DACH, Eastern Europe, Russia and Israel bei Skybox Security, bewertet die Ergebnisse wie folgt: »Die Ergebnisse der Studie, die primär unter kleineren und mittleren Unternehmen im Bereich Maschinen- und Anlagenbau…

News | Trends Security | IT-Security | Strategien | Tipps

Industrial Security – Cybersicherheit auch im Mittelstand

Hochgradig vernetzte Produktionsabläufe, intelligente Maschinen, eine sich selbst steuernde Fertigung: Industrie 4.0 ist längst keine Zukunftsvision mehr. Dieses Erfolgsmodell der Digitalisierung kann nur dauerhaft gewinnbringend sein, wenn die vernetzten Abläufe gegen Angriffe aus dem Cyberraum geschützt sind. Auf dem 21. Cybersicherheitstag der Allianz für Cybersicherheit haben das Bundesamt für Sicherheit in der Informationstechnik (BSI) und…

News | Trends 2025 | Business Process Management | Cloud Computing | Trends Services | Services

Fünf Cloud-native-Trends für 2025 – Wie Kubernetes-Plattformen den Weg weisen

Kubernetes feierte in 2024 sein 10-jähriges Jubiläum, und es ist wichtig zu sehen, wie weit die Technologie gekommen ist. Von den Anfängen als Open-Source-Projekt von Google bis hin zur Entwicklung zur De-facto-Container-Orchestrierungsplattform auf dem heutigen Markt hat Kubernetes bei der Einführung in die Handhabung unternehmenskritischer Anwendungen in Unternehmen jeder Größe, von Start-ups bis hin zu…

News | Trends Security | IT-Security | Strategien | Tipps

So gehen Unternehmen Sicherheitsrisiken innerhalb der KI- und Softwarelieferketten an

Die Anzahl der Unternehmen, die sogenannte Adversarial Tests (Angriffsfälle) durchführen, hat sich im Vergleich zum Vorjahr verdoppelt. Die Anzahl der Unternehmen, die eine Software Composition Analysis (SCA) für Code-Repositorien nutzen, ist um 67 % gestiegen. Die Zahl der Firmen, die Forschungsgruppen beschäftigen, um neue Angriffsmethoden zu entwickeln, hat sich um 30 % erhöht. Die Zahl…

News | Trends 2025 | Trends Security | IT-Security | Tipps

Cyberkriminalität im Jahr 2025: Worauf Sie achten sollten

Zu Beginn des neuen Jahres teilt Hervé Lambert, Global Consumer Operations Manager bei Panda Security, seine Einblicke in die sich entwickelnde Welt der Cybersicherheit. Hier ist ein Überblick über seine Einschätzungen zu den aktuellen Risiken und den Herausforderungen, die uns 2025 erwarten. Die aktuelle Cybersicherheitslandschaft Im Jahr 2024 wurden Cyberbedrohungen immer ausgefeilter, was Einzelpersonen…

News | Trends 2025 | Trends Security | IT-Security

Cybersecurity-Trends für 2025: Manipulative KI, Techno-Nationalismus und Risiken für Open-Source-Projekte

2025 markiert einen Wendepunkt im Bereich der Cybersecurity: Manipulative KI-Systeme, der wachsende Einfluss von Techno-Nationalismus und gezielte Angriffe auf Open-Source-Projekte treiben die Fragmentierung und Komplexität der Bedrohungsszenarien auf ein neues Niveau. Der aktuelle Threatscape Report 2025 zeigt eindringlich, welche Cyberherausforderungen dieses Jahr zu erwarten sind und wie dadurch die digitale Souveränität von Staaten und die…

News | Trends 2025 | Digitalisierung | Trends Geschäftsprozesse | Industrie 4.0 | Logistik

Supply-Chain-Trends der Zuliefererindustrie 2025: Fokus auf Cash, Daten und Automatisierung

Die Automobilbranche strauchelt ‒ nicht nur in Deutschland. Und an den großen Herstellern hängen sehr viele Zulieferbetriebe. Was können diese jetzt tun, um ihre Unternehmen sicher durch die Krise zu führen? Die Konferenz »Trends in Automotive Logistics« des Digitalisierungsspezialisten Aimtec, die im Sommer 2024 in Pilsen stattfand, lieferte Denkanstöße und Impulse, wie sich die Industrie…

News | Trends 2025 | Trends Security | Effizienz | Industrie 4.0 | IT-Security

IoT und OT: Was 2025 für die Sicherheit von cyber-physischen Systemen bringt

NIS2, Effizienzgewinne durch Security und die Cloud-Verbreitung in der Industrie. Und wieder liegt ein herausforderndes Jahr hinter uns. Die geopolitische Lage insbesondere in der Ukraine und im Nahen Osten ist weiterhin angespannt, während die innenpolitische Situation in den zwei stärksten Volkswirtschaften Europas derzeit ungewiss erscheint. All dies hat auch Auswirkungen auf die Cybersecurity. Schon…

News | Trends 2025 | Business | Cloud Computing | Trends Cloud Computing | Künstliche Intelligenz

SAP-Conversion, Cloud-Move & KI: Das kommt auf den Mittelstand 2025 zu

Welche digitalen Trends und Themen beschäftigen den deutschen Mittelstand im Jahr 2025? Cloud, künstliche Intelligenz (KI) und Nachhaltigkeit – diese Kernthemen bleiben auch 2025 die Treiber der Transformation. Michael Zitz, CEO des SAP-Dienstleisters All for One, und Dr. Torben Hügens, Vice President Analytics & Insights bei All for One werfen einen Blick auf die kommenden…

News | Trends 2025 | Trends Security | Digitalisierung | Effizienz | Industrie 4.0 | Künstliche Intelligenz

Robotik und funktionale Sicherheit – diese Schwerpunkte prägen 2025

Mit Blick auf das Jahr 2025 steht die Robotik vor einer Phase tiefgreifender Veränderungen. Mit neuen Einsatzmöglichkeiten, strikteren Sicherheitsstandards und einer engeren Zusammenarbeit von Mensch und Maschine kommt die nächste Stufe des technologischen Fortschritts mehr und mehr in der Praxis an. Neue Einsatzbereiche für Robotik und Software Die Robotik wird sich 2025 vor allem…

News | Trends 2025 | Trends Security | IT-Security

Das sind die wichtigsten Cybersecurity-Trends 2025

Die Cybersicherheitslandschaft befindet sich in einem radikalen Wandel. Technologien wie künstliche Intelligenz (KI) und Quantencomputing eröffnen nicht nur neue Möglichkeiten, sondern schaffen auch neuartige Bedrohungen. Gleichzeitig führen hybride Arbeitsmodelle, der Ausbau von IoT-Ökosystemen und die zunehmende Vernetzung kritischer Infrastrukturen dazu, dass traditionelle Sicherheitsansätze nicht mehr ausreichen. Unternehmen stehen vor der Herausforderung, sowohl mit technologischen Innovationen…

News | Trends 2025 | Digitale Transformation | Effizienz | Industrie 4.0 | Künstliche Intelligenz

KI revolutioniert Industrien: digitale Transformation der Produktionswirtschaft 2025

Künstliche Intelligenz (KI) wird die industrielle Landschaft im Jahr 2025 fundamental verändern. Jürgen Hindler, Senior Manager Sales Development & Strategy – Supply Chain Management bei Oracle, erläutert fünf zentrale Trends, die Unternehmen berücksichtigen sollten, um in der digitalen Transformation nicht abgehängt zu werden. Automobilindustrie: Die digitale Neuerfindung Die Automobilbranche befindet sich im technologischen Umbruch.…

News | Trends 2025 | Business | Trends Kommunikation | Favoriten der Redaktion | Kommunikation

Bundestagswahl 2025: Einfluss digitaler Medien auf die Meinungsbildung

86,4 Prozent der Wählerinnen und Wähler informieren sich online über Politik. Jüngere informieren sich in sozialen Medien, Ältere setzen auf traditionellere TV- und Printmedien. Eine aktuelle Umfrage von eco – Verband der Internetwirtschaft e.V., durchgeführt von Civey, zeigt: Digitale Informationsquellen dominieren zunehmend die politische Meinungsbildung der deutschen Wähler. Junge Wählerinnen und Wähler setzen…

News | Trends 2025 | Digitalisierung | Infrastruktur | Künstliche Intelligenz

Vier KI-Entwicklungen die das Jahr 2025 bestimmen werden

Generative KI, allen voran ChatGPT, hat eine regelrechte KI-Revolution ausgelöst, die längst in alle Winkel von Wirtschaft und Gesellschaft vorgedrungen ist. Doch das ist erst der Anfang – 2025 zeichnen sich aus Sicht von Dell Technologies vier zentrale Entwicklungen ab. Immer mehr Unternehmen lassen die Konzeptphase hinter sich und setzen künstliche Intelligenz gezielt ein,…

News | Business | Digitalisierung | Lösungen | Nachhaltigkeit | Strategien | Tipps | Whitepaper

Sieben zentrale Handlungsfelder für die nächste Bundesregierung

Wettbewerbsfähigkeit stärken: Deutschland zum Vorreiter bei digitalen und grünen Technologien machen. Beim Bürokratieabbau private Akteure einbeziehen. Der TÜV-Verband hat sieben zentrale Handlungsfelder für die Bundestagswahl 2025 identifiziert. »Im Mittelpunkt der nächsten Legislaturperiode muss die Wettbewerbsfähigkeit der deutschen Wirtschaft stehen«, sagt Dr. Joachim Bühler, Geschäftsführer des TÜV-Verbands. »Der Standort Deutschland muss digitaler, nachhaltiger und schlanker…

News | Trends 2024 | Business | Trends Wirtschaft | Digitalisierung | Effizienz | Favoriten der Redaktion | Künstliche Intelligenz | Nachhaltigkeit | Whitepaper

Siemens macht große Fortschritte bei der Erreichung seiner Nachhaltigkeitsziele

Sieben von vierzehn DEGREE-Zielen vorzeitig erreicht. Dekarbonisierung: 60 Prozent weniger CO₂e-Emissionen im eigenen Betrieb seit 2019; Ziel von 55 Prozent bereits vor dem Zieljahr 2025 übertroffen. Starkes Engagement für lebenslanges Lernen: Investitionen in Aus- und Weiterbildung auf 442 Millionen Euro erhöht; Siemens-Mitarbeitende haben mehr Zeit in digitales Lernen und Qualifizierung investiert. Mehr als 25.000 Produkte…

News | IT-Security | Services | Tipps

Wir brauchen mehr »Pentesting«

Dennis Weyel: »Blindes Vertrauen in die Cyber-Verteidigungssysteme, ohne diese fortlaufend auf den Prüfstand zu stellen, ist naiv.« Pentesting, also die Selbsteinschätzung der IT-Infrastruktur der eigenen Firma, um die Cyberresilienz zu testen, wird in der Wirtschaft sträflich vernachlässigt, beklagt Dennis Weyel, International Technical Director mit Zuständigkeit für Europa beim Sicherheitsunternehmen Horizon3.ai. Er erklärt: »Wie standhaft…

News

Sicherung kritischer Infrastrukturen: Dringender Bedarf an mehrschichtiger Verteidigungsstrategie

Die Resilienz, also Widerstandsfähigkeit sogenannter wesentlicher Dienste in Deutschland – von Versorgungsunternehmen über Telekommunikation bis hin zu Gesundheit und Verkehr – gegenüber Cyberangriffen wurde in den letzten Monaten genauer unter die Lupe genommen. Anfang November konkretisierte die Bundesregierung ihre Absicht, die kritische Infrastruktur (KRITIS) besser zu schützen. So beschloss das das Bundeskabinett am 6. November…

News | Trends 2025 | IT-Security | Künstliche Intelligenz

2025: Drei Wege, wie künstliche Intelligenz Sicherheit neu definieren wird

Das Jahr 2025 rückt näher, und künstliche Intelligenz (KI) sorgt immer noch für erhebliche Veränderungen in der Cybersicherheitslandschaft. KI kommt zunehmend in den unterschiedlichsten Branchen zum Einsatz. Unternehmen sollten sich darauf vorbereiten, dass ihre Daten, Systeme und Benutzer steigenden Risiken ausgesetzt sind. Risiken, die sie potenziell nicht vollständig verstehen. Die inzwischen weit verbreitete Nutzung von…

News | Trends 2024 | Trends Security | Industrie 4.0 | Infrastruktur | IT-Security | Whitepaper

Fertigungsunternehmen reagieren nur langsam auf Sicherheitsbedrohungen im Netz

Neue Studie zeigt, dass die Branche mit einem wachsenden Ressourcen- und Qualifikationsdefizit zu kämpfen hat. Aryaka, Spezialist für Unified SASE as a Service, hat die Veröffentlichung eines neuen Forschungsberichts bekanntgegeben, der die Herausforderungen und Trends im Bereich Netzwerksicherheit in der Fertigungsindustrie untersucht. Der von GatePoint Research durchgeführte Bericht (»The State of Network Security in Manufacturing:…

News | Trends 2024 | Business | Trends Wirtschaft | Künstliche Intelligenz | Strategien

Fehlende Expertise zu KI in den Aufsichtsräten

80 % der Non-Executive Directors sehen unzureichende Strukturen in den Aufsichtsräten, um KI zu überblicken. 91 % der Non-Executive Directors (NEDs) betrachten KI als Chance für den Shareholder Value. Einer neuen Umfrage von Gartner zufolge sind 80 % der Non-Executive Directors (NEDs) der Meinung, dass ihre derzeitigen Aufsichtsratspraktiken und -strukturen nicht ausreichen, um KI effektiv…

News | Favoriten der Redaktion | IT-Security | Produktmeldung

Security made in Germany: SINA Cloud erhält erste Zulassungen für Verschlusssachen

Mit der SINA Cloud stellt secunet die erste Cloud-Infrastrukturlösung in Deutschland vor, deren Sicherheitsarchitektur für Verschlusssachen (VS) zugelassen wird – und zwar bis einschließlich der Einstufung GEHEIM. Dabei wurde nun ein Meilenstein erreicht, der belegt, dass IT-Sicherheit in einer Cloud auch den hohen Ansprüchen einer VS-Zulassung entsprechen kann: Das Bundesamt für Sicherheit in der Informationstechnik…

News | Trends 2024 | Trends Security | Industrie 4.0 | IT-Security

Industrie kauft sich Cyber-Sicherheitslücken ein

Digitalisierung von Produktion und Logistik birgt unbekannte Software-Schwachstellen, über die Hacker angreifen können. Smart Factory häufig unzureichend geschützt. Die deutsche Industrie kauft sich mit der weiterhin zunehmenden Digitalisierung auf Produktions- und Logistikebene immer mehr Sicherheitslücken ein. In den vernetzten Geräten, Maschinen und Anlagen, die im Rahmen von Industrie 4.0 angeschafft werden, arbeiten elektronische Steuerungssysteme,…