Die benötigten Datenmengen werden immer größer – die Internetverbindung sollte sich dem anpassen.

Bild: shutterstock.com, alphaspirit.it

Immer mehr Arbeitgeber schicken ihre Mitarbeitenden ins Home Office, nicht erst seit Beginn der Corona-Pandemie. Damit die Arbeit über das Internet im Home Office effizient ist, braucht man eine stabile und vor allem schnelle Internetverbindung. Welche Geschwindigkeit sollte der Internetanschluss haben, damit vom Surfen für Recherchen über das Chatten mit Kunden bis hin zur Videokonferenz mit der Geschäfts- oder Abteilungsleitung alle Tätigkeiten ausführbar sind?

WLAN im Home Office als Engstelle

Die Erfahrungen vieler, die im Home Office arbeiten zeigt, dass es vor allem das Nadelöhr WLAN ist, das eine effiziente Arbeit verhindert. Denn im Gegensatz zu den meist extrem leistungsfähigen und schnellen Netzwerken im Unternehmen muss man beim Home Office die private und meist sehr viel langsamere Verbindung zum Internet nutzen. Zu Problemen kann es hier vor allem dann kommen, wenn man nicht die einzige Person ist, die das WLAN nutzt.

Es gibt nämlich noch den Ehemann, der vielleicht ebenfalls im Home Office arbeitet. Zudem leben eventuell Kinder im Haushalt, die genau dann das WLAN fürs Gaming nutzen, wenn man selbst in einer Videokonferenz mit seinem Team sitzt oder eine große Datei an einen Kollegen schicken möchte. Da ist die Internetverbindung schnell überfordert und alles verzögert sich. Im schlimmsten Fall bricht die Verbindung ganz zusammen.

Lösung – leistungsfähige Internetverbindungen

Um effizientes Arbeiten im Home Office zu gewährleisten, sollte man sich um eine Internetverbindung mit mindestens 50 Mbit/s bemühen. Grundlegende Faktoren bzw. Komponenten sind hier vor allem:

- leistungsstarker Router (eventuell mit WLAN-Repeater für mehr Reichweite und höhere Signalstärke)

- hohe Datenrate (evtl. durch Powerline-Adapter, sie nutzen die hauseigenen Stromkabel als Leitung für die Daten)

- schnelles Breitband-Internet via DSL

- idealerweise Anschluss über Glasfaser oder Kabelnetz (ermöglicht Internetverbindungen mit bis zu 1.000 Mbit/s)

Experten raten zu einer LAN-Verbindung zwischen dem Home-Office-Laptop und dem LAN-Port des Routers. Dadurch ist eine störungsfreie und dauerhaft stabile Internetverbindung gewährleistet, die nicht wie bei einer WLAN-Verbindung durch andere Endgeräte verlangsamt wird.

Über Datenraten von 250 Mbit/s oder mehr lohnt es sich hinsichtlich einer Tätigkeit im Home Office nur dann, wenn man hochkomplexe Arbeiten ausführen muss und einen Großteil der verwendeten Daten ins Internet verlegt. Auch für die Nutzung von Cloud-Speichern oder die Verwendung von UHD-Videos sind 250 Mbit/s notwendig.

Damit durch die schnelle Internetverbindung nicht zu hohe Kosten entstehen, lohnt sich vor Beginn der Tätigkeit im Home Office ein DSL-Vergleich über ein seriöses Vergleichsportal. Wer beispielsweise in der Innenstadt von München lebt und einen solchen Vergleich durchführt, der erhält eine Liste mit Anbietern, die ihm Internetverbindungen mit Geschwindigkeiten zwischen 16 und 250 Mbit/s anbieten. Für gemeinschaftliche Home Office-Tätigkeiten an Dokumenten von Microsoft 365 oder auch Google Docs in einer Cloud genügen normalerweise einfache DSL-Internetverbindungen. Diese gibt es mit 16 Mbit/s und einer Upload-Rate von 1 Mbit/s.

Wichtiger Hinweis: Hinsichtlich der angegebenen Geschwindigkeiten sollte man als Verbraucher aber ganz besonders darauf achten, ob der Anbieter sie auch sicherstellen kann. Ist dem nicht so, sollte man sich nach einem neuen Anbieter umsehen, der die für ein Home Office notwendigen Mindestgeschwindigkeiten bei Upload und Download zur Verfügung stellen kann.

Diese Geschwindigkeiten sind für Home Office sinnvoll

Um jede zur Tätigkeit gehörende Aufgabe auch im Home Office erledigen zu können, sollte die Internetverbindung der Wohnung oder des Hauses bestimmte Untergrenzen in Sachen Bandbreite bzw. Geschwindigkeit nicht unterschreiten. Im Allgemeinen sind für Videotelefonie die nachfolgend genannten Geschwindigkeiten (jeweils für Down- und Upload) notwendig:

| Anrufe via Internet-Telefonie: | jeweils ca. 30 Kbt/s |

| Videoanrufe mit Hoher Qualität: | jeweils ca. 400 Kbit/s |

| Videoanrufe in HD-Qualität: | jeweils ca. 1,2 Mbit/s |

| Videos mit bis zu 3 Personen: | ca. 512 Kbit/s bzw. 128 Kbit/s |

| Video mit maximal 5 Personen: | ca. 2 Mbit/s bzw. 128 Kbit/s |

| Skype-Anrufe: | zwischen 24 und 128 Kbit/s |

Sehr häufig müssen Datenpakete zwischen dem Home Office und dem Unternehmen hin- und hergeschickt werden. In diesem Fall ist hinsichtlich der benötigten Internetgeschwindigkeit zu berücksichtigen, dass die Daten bei einem mit 50 Mbit/s arbeitenden DSL-Anschluss nur mit einer Geschwindigkeit von 10 Mbit/s geuploadet werden. In der Tegel muss man davon ausgehen, dass die Upload-Geschwindigkeit etwa ein Fünftel der Download-Geschwindigkeit beträgt.

Nicht ganz einfach ist das Arbeiten im Home Office in eher ländlichen Regionen. Dort gibt es deutlich weniger leistungsstarke und schnelle Internetverbindungen. Muss man dort mit einem 16 Mbit/s-Anschluss arbeiten, bedeutet dies, dass beispielsweise Websites mit lediglich 2 Mbit/s hochgeladen werden. In einem solchen Fall kann eine umfassende Recherche sehr lange dauern. Manche Unternehmen bieten sogenannte Hybrid-Router an. Sie sind in der Lage, eine Internetverbindung parallel via DSL und LTE herzustellen. So kann man die Internetgeschwindigkeit im Bereich Upload-Speed für sein Home Office erhöhen.

Reichweite im Home Office – Ohne Internetsignal nützt Geschwindigkeit nichts

Ein oft unterschätztes Problem bei der Internetverbindung ist das der Reichweite des Internetsignals. Solange sich Home Office und Router im selben Raum befinden, wird es keine Probleme geben. Ist der Router aber räumlich vom Arbeitsplatz getrennt, etwa durch mehrere Wände oder Türen, kommt das Signal nicht mehr am Rechner an. Dann kommt auch die schnellste Internetverbindung nicht zustande. Dieses Problem lässt sich mit moderner Hardware, z. B. den schon genannten WLAN-Repeatern bzw. Powerline-Adaptern aber schnell und effizient lösen.

5391 Artikel zu „Internet Daten“

NEWS | IT-SECURITY | KOMMENTAR

Unbefugte Veröffentlichung von persönlichen Daten und Dokumenten im Internet

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) ist Anfang Dezember 2018 von einem Mitglied des deutschen Bundestages darüber informiert worden, dass dieser fragwürdige Bewegungen auf privaten und personalisierten E-Mail- und Social-Media-Accounts festgestellt habe. Das BSI hat diesen Fall sehr ernst genommen und ihn in das Nationale Cyber-Abwehrzentrum eingebracht. Zu diesem Zeitpunkt gingen alle Beteiligten…

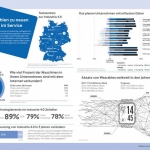

NEWS | DIGITALISIERUNG | INFOGRAFIKEN | INTERNET DER DINGE

Die wichtigsten Daten und Zahlen zum Internet der Dinge: Wearables, Cloud Computing, M2M und mehr

Wie hoch schätzen Experten den Absatz von Wearables in den kommenden Jahren? Welche Technologietrends sind besonders relevant? Wie nutzen Unternehmen erfasste Daten? Der Service-Verband KVD e. V. stellt einmal im Quartal die wichtigsten Daten und Zahlen zu aktuellen Trends im Dienstleistungssektor zusammen. Aktuell hat er Zahlen zu neuen Technologien im Service zusammengetragen. Testzentren…

NEWS | TRENDS SECURITY | BUSINESS | BUSINESS PROCESS MANAGEMENT | TRENDS KOMMUNIKATION | DIGITALISIERUNG | TRENDS SERVICES | TRENDS 2018 | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | MARKETING | SERVICES

»Recht auf Vergessenwerden«: Schutz der persönlichen Daten im Internet der Dinge

Studie belegt: Verbraucher fordern das Ende des Identitätsdiebstahls und härtere Strafen für Unternehmen, die sich der persönlichen Daten von Nutzern bedienen. 92 Prozent der Verbraucher geben an, dass sie kontrollieren möchten, welche Daten automatisch von ihnen gesammelt werden. 74 Prozent der Verbraucher sind davon überzeugt, dass schon kleine Eingriffe in die Privatsphäre eventuell zu…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | E-COMMERCE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN

Sicher und verschlüsselt durch die digitale Welt: ISÆN schützt persönliche Daten im Internet

Eine neue Datenschutztechnologie namens ISÆN (Individual perSonal data Auditable addrEss Number) soll es Bürgerinnen und Bürgern ermöglichen, die Kontrolle über ihre personenbezogenen Daten im Internet zu behalten. Das Konzept wurde in Frankreich entwickelt und seine Anwendbarkeit im Rahmen der Begleitforschung des Technologieprogramms »Smart Data – Innovationen aus Daten« des Bundesministeriums für Wirtschaft und Energie (BMWi)…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Schutz vertraulicher Daten: Phishing bedroht Unternehmen und private Internetnutzer

Phishing ist keine besonders neue Taktik, um an fremde Daten zu gelangen – und dennoch werden regelmäßig erfolgreiche Kampagnen bekannt. Unternehmen versuchen deshalb, den Erfolg von Phishing-Angriffen zu verhindern, indem sie das Sicherheitsbewusstsein der Mitarbeiter fördern. Dies sollte auch ein zentraler Bestandteil der Sicherheitsstrategie sein. Doch trotz aller Anstrengungen fallen einzelne Benutzer weiterhin auf die…

NEWS | TRENDS SECURITY | BUSINESS | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY | KOMMUNIKATION

Internetnutzer wollen Datenhoheit zurück

Nutzer sehen unzureichenden Schutz ihrer Daten im Netz. Mehr digitale Selbstbestimmung gefordert: Menschen wollen über Weiterverwendung ihrer Daten entscheiden. Telekom bietet Kunden mehr Transparenz über Datenverwendung. Die Menschen trauen dem Schutz ihrer Daten im Internet nicht. Das ist das Ergebnis einer repräsentativen Befragung zur digitalen Selbstbestimmung, die das Cologne Center for ethics, rights, economics, and…

NEWS | TRENDS INFRASTRUKTUR | DIGITALE TRANSFORMATION | EFFIZIENZ | TRENDS 2016 | INFRASTRUKTUR | IT-SECURITY

Daten gegen Geld: Umfrage zu Smart Home und dem Internet der Dinge

Verbraucher wünschen sich Geld oder Rabatt-Deals als Gegenleistung für Nutzungsdaten. Nutzer erhoffen sich weniger Ausgaben für Strom und Heizung. Mehrheit sieht Grund zur Sorge bei der Sicherheit von Smart Homes. Passwörter sorgen für Frustration. Im Jahr 2025 werden intelligente, vernetzte Häuser so verbreitet sein wie Smartphones es heute sind – davon sind 84 Prozent der…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INDUSTRIE 4.0 | STRATEGIEN | CEBIT 2016

Das »Internet der Dinge« – das Ende von Sicherheit und Datenschutz?

Dass die Sicherheit bei Smart-Devices zu kurz kommt, liegt oft an Komfortaspekten oder dem Versuch, die Produkteinführungszeit (»time-to-market«) kurz zu halten. Wobei sich Sicherheitsfragen nicht auf die Angreifbarkeit der eigentlichen Geräte beschränken, sondern bis zu Durchgriffsmöglichkeiten auf Firmennetzwerke reichen. Was also können Unternehmen und Privatanwender in Zeiten des »Internets der Dinge«, von Wearables und Smart-Devices…

TRENDS WIRTSCHAFT | NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2015 | IT-SECURITY | ONLINE-ARTIKEL

Internetnutzer betrachten Datenschutz in einer Kosten-Nutzen-Analyse

Umfrage: Benutzerfreundlichkeit darf nicht unter überzogenen Datenschutzregeln leiden. Digitalwirtschaft fordert Nachbesserungen bei der EU-Datenschutzverordnung. Zwei Drittel (67 Prozent) der Internetnutzer in Deutschland verzichten bewusst auf bestimmte Online-Dienste, wenn sie dort persönliche Daten wie Name, E-Mail-Adresse oder Geburtsdatum angeben müssen. Grund ist die Sorge, dass ihre Daten missbraucht werden könnten. 87 Prozent derjenigen, die zum Beispiel…

TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS KOMMUNIKATION | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | KOMMUNIKATION

Internetnutzer winken Datenschutzerklärungen durch

Fast alle Internetnutzer halten die Texte für nicht verständlich und zu lang. Gesetzgebung sollte einfache und kurze Erklärungen ermöglichen. Vier von fünf (79 Prozent) Internetnutzern in Deutschland stimmen den Datenschutzerklärungen von Online-Diensten zu, ohne sie wirklich verstanden zu haben. Das hat eine repräsentative Umfrage im Auftrag des Digitalverbands Bitkom ergeben. Online-Dienste müssen gemäß Datenschutzgesetz ihre…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | IT-SECURITY | KOMMENTAR | STRATEGIEN

Internet der Dinge – Datensicherheit ist eine gesellschaftliche Aufgabe

Das Internet der Dinge ist keine Phantasie mehr, sondern Wirklichkeit. Intelligente Armbänder, Uhren und Thermostate – immer mehr Menschen nutzen sie. Doch was passiert zum Beispiel mit meinen Fitnessdaten? Muss ich in Zukunft mehr für meine Krankenversicherung bezahlen als mein Nachbar, der fitter ist als ich? Datensicherheit und Schutz der Privatsphäre sind kein rein technisches…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | KOMMENTAR | ONLINE-ARTIKEL

Internet der Dinge – Datenschutz ist Pflicht

Wer über die Umsetzung des Internet der Dinge (IoT) redet, kommt am Thema Datenschutz nicht vorbei – oder an Sicherheit, Interoperabilität, Governance und der Hautverträglichkeit von Wearables. Die Bedenken zum Datenschutz und zur Privatsphäre werden besonders hartnäckig wiederholt; doch was trägt das Internet der Dinge wirklich dazu bei? Ping Identity zeigt die drei häufigsten Bedenken…

TRENDS SECURITY

Sicherheitsprognose für 2014: BYOD am Arbeitsplatz, Datenschutz in der Cloud, Gesetze und Regulierungen, Cyberkriminalität, Angriffe auf das Unternehmensimage und das Internet der Dinge

Das Information Security Forum (ISF, www.securityforum.org), eine Organisationen im Bereich IT- und Cybersicherheit sowie Risikomanagement, stellt in seiner Prognose für 2014 die für Unternehmen im Bereich Informationssicherheit wichtigsten Themen vor. Die größten Herausforderungen bergen die Nutzung privater mobiler Geräte am Arbeitsplatz, Datenschutz in der Cloud, verschiedene Gesetze und Regulierungen, Cyberkriminalität, Angriffe auf den Unternehmensruf sowie das…

NEWS | CLOUD COMPUTING | IT-SECURITY

Enterprise Data Cloud: Datenkontrolle im Sinn der DSGVO

Als die DSGVO vor drei Jahren ihre Anwendung feierte, galt sie als die bahnbrechendste Datenregulierung ihrer Zeit, die die Bedeutung einer guten Corporate Data Citizenship verankerte. Sie machte deutlich, dass Vertrauen – in Daten und den Umgang mit ihnen – die Währung der Zukunft ist. Damit schaffte die DSGVO die Basis für Chancen und Innovationen.…

NEWS | IT-SECURITY

Von der Erpressung zum Datendiebstahl: Ransomware im Wandel der Zeit

Seit vielen Jahren gibt es eine feste Größe im Bereich der Cyberkriminalität, nämlich Angriffe mittels Ransomware. Bei solchen Attacken bringen Kriminelle Unternehmen dazu, Schadcode auf ihren Systemen auszuführen, der dort oder im verbundenen Netzwerk vorhandene Daten verschlüsselt und für den Nutzer unzugänglich macht. Die Ziele, die Kriminelle mit diesen Angriffen verfolgen, haben sich im Laufe…

NEWS | IT-SECURITY | LÖSUNGEN | MARKETING | STRATEGIEN

Datenschutzkonforme Marketing-Automation im B2B: Hilfe, ich habe ein US-Tool im Einsatz

Das Thema Datenschutz bringt US-Tools wie Mailchimp und Hubspot zunehmend in Verruf. Das sorgt für Verunsicherung bei B2B-Unternehmen: Dürfen US-Tools überhaupt noch zum Einsatz kommen? Wie ist E-Mail-Marketing und Marketing-Automation datenschutzkonform möglich? Gerade als B2B-Unternehmen dachten, die EU-Datenschutzgrundverordnung (DSGVO) verdaut zu haben, mussten sie die nächste bittere Pille schlucken: Denn wie einst das Safe-Harbour-Abkommen…

AUSGABE 3-4-2021 | NEWS | BUSINESS | STRATEGIEN

API-Lösungen – Trends und Herausforderungen der kommenden Jahre: Monetarisierung der eigenen Daten

Schon lange werden APIs als Zukunft der Softwareentwicklung gehandelt – zu Recht. Eine ganze Branche hat sich um die Anwendungsprogrammierschnittstellen etabliert. Ihre Anbieter stellen die unterschiedlichsten Lösungen bereit, um Entwicklern die Arbeit mit APIs so leicht und unkompliziert wie nur möglich zu gestalten. Doch wohin steuert diese Branche? Auf welche Entwicklungen sollten ihre Kunden sich für die kommenden Jahre einstellen?

NEWS | KOMMUNIKATION

Das Internet aus dem Weltraum: Internet jederzeit und überall

Ohne das Internet wäre die Welt, wie wir sie heute kennen, nicht möglich. Wir benutzen das Internet in allen Lebensbereichen, von der Cybermedizin über die Automobilindustrie bis hin zum Alltag. Die bestehende und zukünftig geplante Infrastrukturen aus Kupferdrähten und Glasfasern werden nicht jeden Ort der Erde erreichen können. Es sind noch immer mehr als drei…

TRENDS 2021 | NEWS | TRENDS SECURITY

Datensicherheitsverletzungen im Gesundheitswesen sind 2020 um 55,2 Prozent gestiegen

Laut dem aktuellen Healthcare Breach Report von Bitglass gab es im Jahr 2020 599 Datensicherheitsverletzungen im Gesundheitswesen, von denen insgesamt mehr als 26 Millionen Personen betroffen waren. Jedes Jahr analysiert der Cloud-Sicherheitsanbieter Daten der sogenannten »Wall of Shame« des US-Ministeriums für Gesundheitspflege und Soziale Dienste. Dabei handelt es sich um eine Datenbank, die Informationen zu…

NEWS | DIGITALE TRANSFORMATION | WHITEPAPER

Auf dem Weg zum datengesteuerten Unternehmen

Bitkom veröffentlicht Praxishilfe zur Anwendung von Digital Analytics & Optimization. Wie viele Downloads hat die Unternehmens-App? Wie viel Umsatz wird mit dem Online-Shop gemacht? Und wer öffnet eigentlich den Newsletter? Entsprechende Daten werden inzwischen in den meisten Unternehmen gesammelt und teilweise zumindest auch systematisch analysiert – aber häufig hapert es daran, die Ergebnisse in…

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION

Datenschutz: Instagram teilt 79 % der persönlichen Daten mit Dritten

Apps und Websites sammeln eine große Menge persönlicher Daten von uns bei jeder Anwendung und jedem Besuch. Oft werden die Informationen auch an Dritte weitergegeben ohne uns nochmals um Freigabe dieser Daten zu bitten. Die Berechtigungen dazu erhalten die Apps bereits beim Download durch die Bestätigung der allgemeinen Geschäftsbedingungen. Durch die von Apple eingeführten Datenschutz-Labels…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Geschäftspotenzial von Daten bisher kaum erschlossen – diese 6 Schritte helfen

Knapp ein Drittel der Unternehmen in Deutschland verzeichnet ein jährliches Datenwachstum zwischen 31 und 60 Prozent, weitere sechs Prozent sogar deutlich mehr. Das zeigt eine Umfrage von IDC unter IT- und Business-Entscheidern aus 261 Unternehmen mit mehr als 100 Mitarbeitern in Deutschland. Die Marktforscher befragten die Teilnehmer im Dezember 2020 zu den Themen Storage, Datenmanagement…

NEWS | IT-SECURITY

Datenschätze regelkonform schützen: Management von Datenbank-Sicherheit und Compliance

Die nahezu flächendeckende Digitalisierung von Wirtschaft und Gesellschaft und nicht zuletzt die Covid-19-Krise haben die Anforderungen an die Datenbank-Sicherheit und Compliance erheblich verschärft. Compliance und Sicherheit sind zwei eng miteinander verbundene Konzepte, die sich auf alle Datenbanken auswirken, die personenbezogene und andere sensible Daten speichern. Heutzutage umfasst die Datenbank-Sicherheit Vorkehrungen für den Schutz personenbezogener Daten;…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Diebe von Kreditkartendaten erweitern ihr Tech-Portfolio

FIN8-Gruppe nutzt seit Kurzem die Backdoor BADHATCH mit erweiterten Funktionalitäten und verbesserter Tarnung. Die Cyberkriminellen der FIN8-Gruppe haben die Möglichkeiten des Backdoor-Toolkits BADHATCH für ihre Zwecke erweitert und greifen Unternehmen mit neuen Varianten gezielt an. Die Experten der Bitdefender Labs konnten feststellen, dass die Gruppe nach einer Pause von etwa eineinhalb Jahren in mehreren Ländern…

NEWS | INFRASTRUKTUR | LÖSUNGEN

Die fünf größten Klischees zu Herausforderungen bei der Datenmigration

Datenmigrationsprojekte können IT-Teams vor große Herausforderungen stellen, aber das müssen sie nicht. Was sind die fünf größten Klischees, die Unternehmen abschrecken könnten? Untersuchungen zeigen, dass nur 36 Prozent der Datenmigrationsprojekte das prognostizierte Budget einhalten, während nur 46 Prozent pünktlich geliefert werden. Dies sind Statistiken, die die wirklichen Herausforderungen verdeutlichen, mit denen jeder IT- und…

NEWS | IT-SECURITY | KOMMUNIKATION | PRODUKTMELDUNG

Trotz Scheitern des Privacy Shields datenschutzkonform in der Cloud arbeiten

R&S Trusted Gate von Rohde & Schwarz Cybersecurity ermöglicht Pseudonymisierung in Microsoft 365. Mit einem neuen Pseudonymisierungsmodul verhindert der IT-Sicherheitsexperte Datenabfluss schon beim Login in Cloud-Dienste von nicht in der EU ansässigen Cloud-Anbietern. Für Unternehmen und Behörden wird damit datenschutzkonformes, kollaboratives Arbeiten trotz des Schrems-II-Urteils möglich. Am 16. Juli 2020 hat der Europäische Gerichtshof das…

NEWS | SERVICES | TIPPS

Raus aus den Datensilos – Warum Tool-Konsolidierung für Unternehmen höchste Priorität haben muss

Unternehmen haben heute die Qual der Wahl, wenn es um die Entwicklung und Verwaltung von Softwareumgebungen geht. In der Regel können Unternehmen dabei auf ein Repertoire von 20 bis 40 Tools zurückgreifen. Doch anstatt dazu beizutragen, die Prozesse von Innovation, der mittleren Zeit bis zur Erkennung von Problemen (mean time to detection, MTTD) oder der…

NEWS | IT-SECURITY

Managen und Steuern von Benutzerzugriffsrechten für Systeme, Daten und Dateien

Wie können Unternehmen ihr Schutzniveau erhöhen und zugleich ihre IT-Ressourcen entlasten? Durch das Managen und Steuern von Benutzerzugriffsrechten für Systeme, Daten und Dateien: Mit Access Rights Management (ARM) werden der unbefugte Zugriff auf Daten verhindert und sicherheitsrelevante Prozesse innerhalb des Firmennetzwerks optimiert. Mehr als 50 Prozent des Datenmissbrauchs wird erfahrungsgemäß von innen heraus begangen.…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR

Die Mobilität von morgen beruht auf Daten

Eine Smart City soll das Leben ihrer Bewohner verbessern und gleichzeitig den ökologischen Fußabdruck verkleinern. Ein Baustein sind intelligente Mobilitätslösungen, die datengetrieben einen nachhaltigen und bezahlbaren öffentlichen Nahverkehr unter Einbindung aller anderen Fortbewegungsmittel ermöglichen. NTT ein weltweit tätiges IT-Dienstleistungsunternehmen, nennt die zentralen Punkte eines solchen Ökosystems. Eine intelligente Verkehrssteuerung, die Fahrzeuge genau zu einem…

NEWS | IT-SECURITY | AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021

Secure the Back Door – Warum IT-Sicherheit maßgeblich von ausgehendem Datenverkehr abhängt

TRENDS 2021 | NEWS | FAVORITEN DER REDAKTION

IT-Trends 2021: Cloud, Datenschutz und Datensouveränität

Fast 45 Prozent der Nutzer außereuropäischer Cloud-Anbieter wollen ihre Cloud-Kapazitäten in Europa erweitern. Bedenken in Bezug auf Datenschutz und Datensouveränität beeinflussen die Cloud-Strategie von Unternehmen und Behörden. Die wichtigsten drei Technologietrends 2021: Production Safety and Production Security, Predictive Analytics und Schutz vor Bedrohungen durch IoT. Die Ergebnisse der jährlich erscheinenden IT-Trends-Studie von Capgemini zeigen,…

NEWS | IT-SECURITY | SERVICES | TIPPS

Sichern Sie das Datengedächtnis Ihres Unternehmens: Täglich grüßt das Backup- und Recovery-Murmeltier

Sie besitzen sicherlich seit Jahren oder Jahrzehnten eine beachtliche Anzahl an Versicherungen. Doch spätestens bei der Durchsicht der eigenen Unterlagen zum Jahresabschluss beschleicht Sie in Anbetracht der vielen Abschlüsse und deren Kosten der Gedanke, warum Sie eigentlich diese Versicherungen Jahr für Jahr bezahlen, ohne sie ein einziges Mal in Anspruch genommen zu haben. Sie fackeln…

NEWS | CLOUD COMPUTING | IT-SECURITY

Datenzentrierte Sicherheit in der Multi-Cloud

Datenzentrierung ist ein Faktor, der maßgeblich die Cloud- und IT-Security-Strategie in Unternehmen mitbestimmt. Je nach regulatorischen Vorgaben werden diverse Datenprozesse in geeigneter Weise abgesichert. Mit der wachsenden Cloud-Nutzung in den vergangenen Jahren entstehen in Unternehmen auch mehr und mehr Multi-Cloud-Umgebungen. Für diese spricht vor allem der Vorteil hoher Effizienz: Prozesse können zu den jeweils geringsten…

NEWS | EFFIZIENZ | STRATEGIEN

Diese Herausforderungen müssen Unternehmen beim Datenmanagement meistern

Geschäftserfolg steht und fällt mit der Fähigkeit, aus den verfügbaren Daten aussagekräftige Erkenntnisse zu gewinnen. Edge-Computing, die steigende Informationsflut und die zunehmende Diversität der Daten stellen Unternehmen aber vor große Herausforderungen. Mit verschiedenen Maßnahmen können CIOs das Datenmanagement erfolgreich transformieren. Im heutigen Datenzeitalter hängt der geschäftliche Erfolg von Unternehmen maßgeblich davon ab, wie schnell…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Auch in schwierigen Zeiten Datensicherheit priorisieren

Am 28. Januar wurde nun bereits zum 15. Mal der Europäische Datenschutztag begangen. Zu Beginn des Jahres 2021 stehen die Vorzeichen ganz anders als in den Jahren und Jahrzehnten zuvor. Verständlicherweise dominiert Corona die Politik, Öffentlichkeit und mediale Berichterstattung. Dabei darf man aber nicht vergessen, dass die Pandemie auch erhebliche Auswirkungen auf IT-Sicherheit und Datenschutz…

NEWS | IT-SECURITY | TIPPS

Datenschutz als Triebfeder unternehmerischen Handelns

2020 hatte es in sich, und das nicht nur in Sachen Cybersicherheit. Die Pandemie hat Firmen gezwungen, ganze Belegschaften in den Remote-Working-Modus zu versetzen. Das hat IT-Teams allerorten vor große operative Herausforderungen gestellt. Diese Herausforderungen haben sich durch »Schrems II« und letztendlich durch das EU-Handelsabkommen und seine Auswirkungen auf die Datenschutzbestimmungen im Europäischen Wirtschaftsraum (EWR)…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Datenschutz im Home Office: So schützen Sie sich vor Gefahren

Aktuell arbeiten mehr Menschen im Home Office als je zuvor. Viele Unternehmen haben sich an den Wechsel angepasst, doch dabei wird oft ein Aspekt vernachlässigt: Datenschutz. Denn im Home Office gelten besondere Bedingungen, die besondere Maßnahmen erfordern. Als im vergangenen Frühjahr Covid-19 Unternehmen weltweit zu Home Office gezwungen hat, war das für viele Betriebe…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Polizeipräsenz im digitalen Raum: Internetnutzer wollen besser geschützt werden

Praktisch alle Onliner sagen: Bedrohung durch Cyberkriminelle wird größer. Bitkom und ZITiS kooperieren für Technologietrends im Sicherheitsbereich. Cyberkriminelle sind zunehmend auf dem Vormarsch – diesen Eindruck haben die allermeisten Internetnutzer. 94 Prozent von ihnen meinen: Die Bedrohung durch Internetkriminelle wird immer größer. Die große Mehrheit der Nutzer sieht daher Staat und Behörden in der Pflicht,…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | E-COMMERCE | GESCHÄFTSPROZESSE | STRATEGIEN | TIPPS

Online-Präsenz hilft durch Corona-Zeiten: Datenanalyse macht den Handel produktiver

»Digitalisierungsindex Mittelstand 2020/2021« – Handel erfüllt Kundenwunsch nach mehr Flexibilität. 82 Prozent setzen regelmäßig auf Data Analytics. Mehr Investitionen in E-Commerce-Lösungen. Immer mehr Händler bieten ihren Kunden individualisierte Produkte und Services an. Voraussetzung dafür sind Datenanalysen. Die überwiegende Mehrheit der deutschen Handelsunternehmen (82 Prozent) setzt mittlerweile auf datengetriebene Systeme. Digitale Kassen, elektronische Preisschilder, intelligente…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…