Illustration: Absmeier

Wenn es um das Management von Unternehmensnetzwerken geht, rückt NetOps immer mehr in den Fokus. Entsprechend verändern und vergrößern sich auch die Anforderungen an Network Engineers. Opengear, Anbieter von Lösungen für einen sicheren, resilienten Netzwerkzugang, hat sieben Skills ausgemacht, auf die Netzwerkexperten in Zukunft nicht verzichten können.

Die Zeiten von Wissenssilos sind spätestens seit dem Aufkommen von DevOps und NetOps vorbei. Laut einer unabhängigen Studie, die Opengear beauftragt hat, haben 87 % der Unternehmen in den letzten beiden Jahren vermehrt in diese modernen Ansätze investiert. Auch auf dem Arbeitsmarkt sind Netzwerk-Engineers gefragt, wie die Untersuchung zeigt: 64 % der befragten Unternehmen haben für die Umsetzung von NetOps dediziertes Personal eingestellt.

Netzwerkexperten brauchen für diese modernen Arbeitsweisen allerdings auch die entsprechenden Fertigkeiten. Die folgenden sieben Skills sind für Network Engineers obligatorisch, um eine moderne Unternehmenskultur rund um NetOps zu adaptieren.

- Lerne eine Programmiersprache

Der sichere Umgang mit dem Command Line Interface (CLI) ist Pflicht für die Automatisierung von Programmen und Prozessen. Wer das Scripten mit Powershell, UNIX und Python beherrscht, kommt auch mit den Herausforderungen von NetOps gut zurecht.

- Verstehe Linux

Es ist ratsam, sich als Netzwerk-Engineer mit Linux vertraut zu machen. Mit einer kostenlosen Open-Source-Distribution des Betriebssystems auf dem Rechner oder der virtuellen Arbeitsumgebung können Admins experimentieren und Erfahrungen sammeln. Die Zusammenarbeit mit den Kollegen oder Kunden profitiert ebenfalls von der Nutzung eines einheitlichen Betriebssystems.

- Nutze verschiedene Code-Editoren

Network Engineers arbeiten oft mit unterschiedlichen Teams, die ihr eigenes Tool-Set verwenden. Daher lohnt es sich, gute Kenntnisse über die verbreitetsten Code-Editoren zu besitzen. Dazu gehören etwa Eclipse, Vim und Atom. Dieses Wissen erleichtert die Kollaboration erheblich.

- Rationalisiere die Versionskontrolle

Das weit verbreitete Versionskontrollsystem Git ist nicht nur für Code geeignet. Netzwerkexperten können mit dem Tool auch Konfigurationen und Skripte verwalten. Besonders in schnelllebigen Projekten eignet sich der Einsatz von Git.

- Sammle Zertifikate

Netzwerk-Engineers sollten jede Gelegenheit nutzen, sich weiterzubilden. Zertifikate unterstreichen das gesammelte Wissen und erhöhen den eigenen Marktwert. Besonders wertvoll sind beispielsweise die Zertifikate Cisco Certified Network Professional (CCNP), Cisco Certified Network Associate Security (CCNA) und CompTIA+ Network.

- Teste so oft wie möglich

Testing ist, vor allem im Kontext von Continuous Integration und Entwicklungs-Pipelines, ein Grundpfeiler der Softwareentwicklung. Für Network Engineers ist es daher wichtig, unterschiedliche Methoden zu kennen, die beim Testen von Modulen und Systemen sowie bei Akzeptanztests zum Einsatz kommen.

- Werde mit Containern vertraut

Container-Plattformen bieten eine große Funktionsvielfalt. Netzwerk-Engineers sollten daher lernen, die Vorteile von Docker und Kubernetes zu nutzen. Diese Tools helfen dabei, Anwendungen auf moderne Cloud-Architekturen zu migrieren, Container zu isolieren und unterstützen Continuous Deployment.

»Zwei Drittel der Netzwerkexperten aus der von uns beauftragten Studie sagen, dass NetOps ihre berufliche Rolle aufgewertet hat«, resümiert Dirk Schuma, Sales Manager Europe bei Opengear. »Die von uns zusammengestellten Fähigkeiten sind elementar, um in der modernen Arbeitswelt von morgen als Network Engineer zu brillieren.«

599 Artikel zu „Network Engineer“

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Social-Engineering-Attacken gefährden zunehmend die betriebliche Substanz – Besser gut vorbereitet

Social Engineering ist mittlerweile zu einer realen Bedrohung für die Sicherheit in Unternehmen geworden. Angriffspunkte solcher Attacken sind die Mitarbeiter mit ihren menschlichen Schwächen. »manage it« hat Dominik Foert, Cyber Security-Spezialist bei Materna, befragt, welche Attacken dies sind, wie Angreifer die Schwächen der Mitarbeiter für ihre Zwecke ausnutzen und wie Unternehmen vorausschauend Social-Engineering-Attacken vorbeugen können. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) stuft Angriffe auf die Identität der Nutzer, Social-Engineering-Attacken, als hochgefährlich ein, wie aus dem aktuellen Lagebericht des BSI hervorgeht.

NEWS | CLOUD COMPUTING | VERANSTALTUNGEN

noris network beim virtuellen CloudFest: Multicloud-Strategien realisieren

noris network trägt auch dieses Jahr wieder zum CloudFest (ehemals WorldHostingDays) bei, das als virtuelle Veranstaltung vom 23. bis 25. März 2021 stattfindet. Die drei Tage sind thematisch in die drei Themen »Die intelligente Cloud«, »Webprofis in der Cloud« und »Die sichere Cloud« unterteilt. noris network bedient das Kernthema »Die intelligente Cloud« am 23. März…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Zero Trust Network Access – Was bedeutet ZTNA für sicheres mobile IT-Nutzung?

Fernarbeit und eine positive Arbeitserfahrung haben sich bisher meist gegenseitig ausgeschlossen. Für viele Unternehmen hat die Corona-bedingte, rasche Erweiterung der mobilen IT-Nutzung dieses Dilemma nur noch verstärkt und viele IT-Führungskräfte mitten in einem Tauziehen zwischen Sicherheit und Benutzerproduktivität zurückgelassen. Infolgedessen bewerten viele die aktuellen herkömmlichen Lösungen und erwägen nun einen Übergang zu Zero-Trust-Prinzipien. Aber was…

NEWS | IT-SECURITY | TIPPS

Datenklau durch Manipulation – Social Engineers nutzen die »Schwachstelle Mensch«

Es gibt viele verschiedene Methoden, mit denen Hacker versuchen an sensible Daten von Unternehmen, staatlichen Behörden oder Privatpersonen zu gelangen. Nicht immer setzen Betrüger auf rein technische Mittel wie das Hacken von IT-Systemen, sondern manchmal auch ganz gezielt auf die Vertrauenswürdigkeit ihrer Mitmenschen – wie beispielsweise der aus dem Hollywoodfilm »Catch Me If You Can«…

NEWS | IT-SECURITY | SERVICES

Social Engineering nutzt »Schwachstelle Mensch« – Mitarbeiter für Unternehmensresilienz

Sensibilisierung durch Security-Awareness-Kampagnen fördert die Widerstandskraft beim »Faktor Mensch« im Unternehmen. Die Beeinflussung des Mitarbeiters, um dadurch beispielsweise an vertrauliche Informationen zu gelangen – diesem Prinzip folgt das Social Engineering. Cyberkriminelle nutzen dabei den Menschen als vermeintlich schwächstes Glied im Sicherheitskonstrukt eines Unternehmens aus. Zur Cybersicherheit ist es daher neben der Absicherung der Technologien und…

NEWS | OUTSOURCING | PRODUKTMELDUNG

Wirtschaftsprüfer Mazars in noris network Rechenzentrum: Bereit für weiteres Wachstum

Rechenzentrumsbetreiber noris network AG hat ein großes Projekt zum Outsourcing der IT der Mazars Deutschland erfolgreich abgeschlossen. Mazars Deutschland gehört zu den Top 10 der deutschen Wirtschaftsprüfer. Was durch Wachstum und Fusion angestoßen wurde, führte jetzt zu einer hybriden IT-Infrastruktur, die sich dem künftigen Wachstumskurs der Wirtschaftsprüfungsgesellschaft flexibel anpassen lässt. noris network betreibt für Mazars…

NEWS | FAVORITEN DER REDAKTION | INFOGRAFIKEN | IT-SECURITY | TIPPS

Cyberkriminelle und ihre psychologischen Tricks: Social-Engineering-Angriffe erfolgreich bekämpfen

Social Engineering gilt heute als eine der größten Sicherheitsbedrohungen für Unternehmen. Im Gegensatz zu traditionellen Hacking-Angriffen können Social-Engineering-Angriffe auch nicht-technischer Natur sein und müssen nicht zwingend eine Kompromittierung oder das Ausnutzen von Software- oder Systemschwachstellen beinhalten. Im Erfolgsfall ermöglichen viele Social-Engineering-Angriffe einen legitimen, autorisierten Zugriff auf vertrauliche Informationen. Die Social Engineering-Strategie von Cyberkriminellen fußt auf…

NEWS | BUSINESS | IT-SECURITY | KOMMUNIKATION | KÜNSTLICHE INTELLIGENZ | TIPPS

Social-Engineering-Angriffe zur Vorweihnachtszeit: Wenn der Chef Geschenke macht

Starker Anstieg von Geschenkgutschein-Betrug mit CEO-Identitätsdiebstahl. Zur Vorweihnachtszeit verzeichnet das Sicherheitsteam von Barracuda Networks aktuell einen starken Anstieg von Geschenkgutschein-Betrug durch Social-Engineering-Angriffe: Hierbei stehlen Cyberkriminelle gezielt die Identität von CEOs oder Führungskräften und weisen Angestellte an, digitale Geschenkgutscheine für die Belegschaft zu kaufen und ihnen zuzuschicken, oder erschleichen Kreditkarteninformationen. Bei Mitarbeitergutscheinen zwischen 50 und 100…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | AUSGABE 11-12-2016

E-Mail-Sicherheit: Social Engineering auf C-Level-Niveau – Menschen als das schwächste Glied in der Sicherheitskette

NEWS | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | TIPPS

Social Engineering: Hauptrisiko »Faktor Mensch«

Die internen Netzwerke vieler Unternehmen verfügen mittlerweile über sehr sichere Schutzsysteme (etwa Firewalls, Virenschutz, Verschlüsselung) und sind selbst für erfahrene Hacker schwer zugänglich. Deshalb ist heute der Mensch Risikofaktor Nr. 1, da er oftmals leichter zu »hacken« ist als das System. So hält der ehemalige Hacker und heutige Sicherheitsexperte Kevin Mitnick, dem es über Jahre…

RECHENZENTRUM | SOFTWARE-DEFINED NETWORKING | TOP-THEMA | AUSGABE 5-6-2015

Networkers AG modernisiert das Datacenter von BNP Paribas Real Estate – Skalierbar, flexibel, ausfallsicher

AUSGABE 7-8-2021 | NEWS | BUSINESS | IT-SECURITY | STRATEGIEN

Cloud-gemanagte Unternehmensnetze – Augen auf beim Datenschutz

NEWS | INFRASTRUKTUR

Perfektes Duo: Kabelmanagement und Geoinformationssystem

Kabel sind die Adern moderner digitaler Netze und Netzwerke. Durch sie fließen rund 2,5 Trillionen Bytes pro Tag – Tendenz stark steigend. Da für quasi alle Unternehmen, Telekommunikationsanbieter, Dienstleister sowie Behörden die stabile und sichere Versorgung mit Daten höchste Priorität hat, sind Kabel systemrelevant. Eine moderne Lösung für das Kabelmanagement in Kombination mit einem…

NEWS | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES

Smartes Netzwerkmanagement: Fünf Pluspunkte

Ein Netzwerkausfall, auch wenn er nur ein paar Minuten dauert, kann massive Auswirkungen für ein Unternehmen haben. Entsprechend gut sollten kritische Infrastrukturen für jede Eventualität gesichert sein. Opengear, Anbieter von Out-of-Band-Managementlösungen, erklärt, welche Vorteile ein smartes Netzwerkmanagement für Unternehmen hat. Out-of-Band-Management (OOB) galt lange Zeit lediglich als ein Mittel, sich remote mit Geräten zu…

NEWS | PRODUKTMELDUNG

ERAMON strukturiert Vertrieb neu und sucht nach passenden Channel-Partnern

ERAMON, Spezialist im Bereich Netzwerkmanagement für WAN-, LAN- und IT-Infrastrukturen, möchte sein Wachstum auf dem deutschen Markt vorantreiben. Das in Gersthofen bei Augsburg ansässige Unternehmen blickt auf eine langjährige Entwicklung zurück und bietet seinen Kunden heute eine zuverlässige und leistungsstarke Plattform, mit deren Hilfe sich sehr komfortabel und flexibel WAN-, LAN- und IT-Infrastrukturen überwachen und…

NEWS | INFRASTRUKTUR | SERVICES | AUSGABE 3-4-2019

Automatisierte Netzwerkdokumentation mit Dynamic Maps und Runbooks

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TRENDS 2017 | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM

Das sind die größten Herausforderungen im Netzwerkmanagement

Anforderungen an Netzwerkadministration und -sicherheit steigen kontinuierlich. Handlungsbedarf bei Prozesseffizienz und der Zusammenarbeit einzelner Teams. Mangelnde Netzwerktransparenz, häufig fehlende Automatisierung kombiniert mit vereinzeltem Fachwissen sind die Schwachstellen im Netzwerkmanagement der Unternehmen – zu diesen Ergebnissen kommt die erste NetBrain-Studie »2017 State of the Network Engineer: Toward an Automated Future« [1]. Die Umfrage analysiert wichtige…

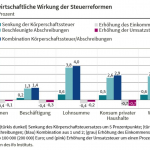

TRENDS 2021 | TRENDS 2023 | NEWS | TRENDS WIRTSCHAFT | BUSINESS

Niedrigere Steuern für Unternehmen bringen höhere Löhne und mehr Beschäftigung

Niedrigere Steuern für Unternehmen bringen höhere Löhne, mehr Beschäftigung und höheres Wachstum. Auch würden die Steuereinnahmen langfristig auf die Ausgangshöhe zurückkehren. Das geht aus einer Studie des ifo Instituts hervor, die vorab im ifo Schnelldienst erschienen ist. »Für eine Übergangszeit gibt es zwar Steuerausfälle. Die können aber als Investition des Staates angesehen werden, um…

NEW WORK | AUSGABE 7-8-2021

Sechs Best Practices – Wie Hybrid Working von Blended-Learning-Konzepten profitiert

Hybrid Working wird bleiben und weite Kreise strategischer Veränderungen nach sich ziehen: Bestehende Maßstäbe der Leistungsbewertung gelten nicht mehr und vorhandene Strukturen zur beruflichen Weiterentwicklung müssen neu justiert werden. Zudem stehen Führungskräfte vor der Aufgabe, wie sie dezentrale Teams effizient koordinieren und die Kluft zwischen den Kollegen vor Ort und denen im Home Office vermeiden können. Und für jeden einzelnen Mitarbeiter wird es zur Herausforderung, im virtuellen Umfeld seine berufliche Rolle, Wertschätzung und Weiterentwicklung neu zu definieren. Sechs Best Practices zeigen, wie das Konzept des Blended Learnings auf unterschiedlichen Ebenen die Entwicklung von Hybrid-Working-Umgebungen effektiv unterstützen kann.

NEWS | IT-SECURITY | STRATEGIEN

Ansatz um Cybererpresser ins Leere laufen zu lassen

Wiederherstellung nach Ransomware-Angriffen mit Zero Trust Data Management. »Die Bedrohung durch schwerwiegende Ransomware-Angriffe stellt eine klare und gegenwärtige Gefahr für Ihr Unternehmen dar.« Diese Warnung ist eine reale Empfehlung des US-Justizministeriums vom Juni 2021. Nur wenige Tage zuvor hatte Christopher Krebs, der frühere Leiter der Cybersecurity and Infrastructure Security Agency des US-Heimatschutzministeriums, vor dem…

NEWS | IT-SECURITY | TIPPS

Doxing: Wenn persönliche Informationen öffentlich werden

Es fängt bei der Einrichtung des privaten Facebook- oder Twitter-Accounts an: Informationen zum Lieblingsbuch, der besten Band oder nach dem Familienstand werden fleißig preisgegeben. Dann landet noch das eine oder andere Urlaubsbild mit der Familie online, auf den Seiten verschiedener Medien wird das politische Tagesgeschehen mitdiskutiert. »Das ist alles andere als harmlos, denn genau…

NEWS | TRENDS SECURITY | IT-SECURITY

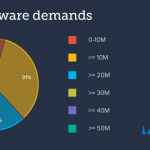

Ransomware-Attacken steigen innerhalb eines Jahres weltweit um 64 Prozent

Cloud-Sicherheitsspezialist Barracuda hat seinen jährlichen Bericht über die Entwicklung von Ransomware-Attacken veröffentlicht. Die aktuelle Untersuchung ist bereits der dritte Report und informiert über Ransomware-Angriffsmuster, die zwischen August 2020 und Juli 2021 stattfanden. Die Analysten des Unternehmens identifizierten und analysierten 121 Ransomware-Vorfälle in besagtem Zeitraum. Dabei verzeichneten sie einen Anstieg der Angriffe um 64 Prozent im…

NEWS | IT-SECURITY | WHITEPAPER

72 Prozent der IT-Entscheider fürchten Angriffe mit Nation-State-Tools und -Techniken

Hacker nutzen Nation State-Techniken wie beim SolarWinds-Angriff. HP Wolf Security veröffentlicht neue Erkenntnisse einer weltweiten Studie unter 1.100 IT-Entscheidern (IT Decision Makers, ITDMs) zur steigenden Anzahl der sogenannten Nation-State-Attacken. Demnach sind 72 Prozent der Befragten besorgt, dass Nation-State-Tools und -Techniken über das Darknet verbreitet und genutzt werden, um ihr Geschäft anzugreifen. Die Studie belegt, dass…

NEWS | BUSINESS | WHITEPAPER

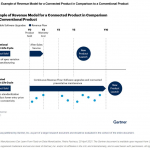

Wichtige Erkenntnisse für die Datenmonetarisierung im Maschinen- und Anlagenbau

Tesla ist für seine Elektroautos bekannt, aber ein Teil des Erfolgs basiert auf der Entwicklung von Data Driven Services, die einen Mehrwert für die Kunden darstellen und enorme Einnahmen generieren. Wir sind der Meinung, dass Sie in diesem Gartner Report »What Manufacturers Can Learn from Tesla on Data Monetization« Grundlagen finden, die Sie bei…

AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021 | NEWS | IT-SECURITY | TIPPS

Auf IT-Desaster angemessen reagieren – Cyberkatastrophe – Und nun?

Da war er – Anfang Juli wurde der erste Cyber-Katastrophenfall Deutschlands ausgerufen. Getroffen hatte es den Landkreis Anhalt-Bitterfeld. Es handelte sich um einen weiteren Fall eines Angriffs mit Hilfe von Ransomware, bei dem im Erfolgsfall Daten auf den Systemen verschlüsselt werden und gegen »Lösegeld« der passende Schlüssel geliefert wird, um die Daten wieder zu entschlüsseln.

NEWS | IT-SECURITY | TIPPS

Keine Panik nach dem Ransomware-Angriff

Sieben Maßnahmen, die Opfer während oder nach einem erfolgreichen Ransomware-Angriff ergreifen sollten. Die Ransomware-Welle schwappt unverändert über Unternehmen und Behörden hinweg und gefühlt verschärft sich die Sicherheitslage. Die Frage scheint nur noch zu sein: Wann und wie erwischt es einen selbst? Ratgeber, wie man seine Cyberabwehr gegen Ransomware aufstellen sollte, oder Technologien, die eine erfolgreiche…

NEWS | IT-SECURITY

Ist Zero Trust das Ende des VPN?

Ein VPN (Virtual Private Network) verschlüsselt Tunnel zwischen Unternehmensnetzwerken und zugelassenen Endnutzergeräten. Mit einem VPN können Remote-Mitarbeiter auf Netzwerkressourcen zugreifen, als ob sie in einem Büro arbeiten würden, das direkt mit dem Unternehmensnetzwerk verbunden ist. VPNs ermöglichen den Mitarbeitern einen sicheren Remote-Zugriff, ganz gleich, ob sie im Büro sind, zu Hause oder in einer anderen…

AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021 | NEWS | IT-SECURITY

Remote Access – VPN-Risiken im Home Office

Mitarbeiter im Home Office, IT-Dienstleister und Lieferanten benötigen Zugriffsrechte auf Unternehmensnetze — in Pandemiezeiten mehr denn je. Das stellt Organisationen vor die Herausforderung, wie sie Sicherheits-, Datenschutz- und Compliance-Vorgaben einhalten können. Ist es ausreichend, externe Nutzer und Remote-Mitarbeiter mit VPN-Software und Zugangsdaten zu versorgen?

NEWS | EFFIZIENZ | INTERNET DER DINGE

Low-Code-Plattformen steigern die Effizienz von Industrial IoT-Projekten

Die meisten Maschinenbetreiber und Maschinenbauer haben zwar eine genaue Vorstellung von ihrer Wunschanwendung, aber nur die wenigsten verfügen über eine Ausbildung, um die Anwendungen auch selbst zu programmieren. Mit Low-Code-Tools können nun auch Nicht-Programmierer ihre Apps und digitalen Services selbst erstellen. Möglich machen dies sogenannte Low-Code-Plattformen, die die Entwicklung mit visuellen Benutzeroberflächen und anderen grafischen…

AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021 | NEWS | IT-SECURITY | KOMMENTAR

Zugriffsmanagement – Passwörter müssen durch moderne Authentifizierung ersetzt werden

NEWS | IT-SECURITY | TIPPS

Ransomware: So können sich Unternehmen wirklich schützen

Eine aktuelle Studie des Digitalverbands Bitkom bewertet Ransomware als Haupttreiber für den enormen Anstieg an Cyberattacken. Die Erpresserangriffe verursachen bei den Betroffenen einen enormen wirtschaftlichen Schaden. Doch Unternehmen und Behörden sind nicht wehrlos: Es gibt durchaus wirksame Möglichkeiten, sich vor Ransomware-Attacken zu schützen. Bei einem Ransomware-Angriff verlangen Cyberkriminelle ein Lösegeld, um zuvor gestohlene…

NEWS | KÜNSTLICHE INTELLIGENZ

Täuschend echte Deepfakes: 45 Prozent der Deutschen fürchten, gefälschte Videos nicht (mehr) erkennen zu können

Mehrheit (58,1 Prozent) fordert Kennzeichnungspflicht von manipulierten Inhalten. 71,5 Prozent sehen in Deepfakes eine Gefahr für die Glaubwürdigkeit der Medien. Aber: Künstliche Intelligenz weckt als Zukunftstechnologie auch viele Hoffnungen. Ein kurzes Tippen auf das Smartphone – und schon lächelt das eigene Gesicht von Supermans Körper oder aus dem neuen Beyoncé-Musikvideo. Möglich machen dies sogenannte…

NEWS | INFRASTRUKTUR | KOMMUNIKATION

Netzwerkbeschleunigung und Netzwerkwachstum meistern

Laut Gartner werden weltweit aktuell rund 6,2 Milliarden PCs, Tablets und Mobiltelefone genutzt. Im Vergleich zum Vorjahr wurden 125 Millionen mehr Laptops und Tablets in Betrieb genommen. Als unmittelbare Folge der Covid-19-Pandemie müssen immer mehr Endgeräte von einem externen Standort aus auf das Unternehmensnetzwerk zugreifen. Doch neben den Herausforderungen, die sich durch Remote Work…

NEWS | TIPPS

Software-Tipps für ein erfolgreiches Unternehmen

Überlegen Sie, ein Unternehmen zu gründen? Dann wollen Sie sicherlich auch erfolgreich sein und von Beginn an richtig durchstarten. Dass das kein Honiglecken ist, sollte jedem klar sein. Schließlich gibt es unzählige Beispiele von gescheiterten Firmengründungen. Entweder weil der Businessplan fern ab von der Realität war, oder weil man sich hier und dort verkalkuliert hat,…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | STRATEGIEN

Ein globaler Standard für die Industrie-4.0-Transformation: Vom Status Quo zu konkreten Optimierungsmaßnahmen

Die Republik Singapur, TÜV SÜD und weitere Industriepartner haben mit dem Smart Industry Readiness Index (SIRI) den ersten, global anerkannten Index für Unternehmen geschaffen, um das komplexe Thema Industrie 4.0 systematisch umzusetzen. Gerade in der produzierenden Industrie ist »Industrie 4.0« ein wichtiger Treiber für intelligente Vernetzung von Produktion, Prozessen und Innovationen, um die Wettbewerbsfähigkeit zu…

NEWS | CLOUD COMPUTING | IT-SECURITY

Mehr Sicherheit in der Wolke: Vier Vorteile von Cloud Services im Vergleich zu On-Premises

Die verstärkte Remote-Arbeit hat, neben weiteren Variablen, die Cloud-Adaption von Unternehmen stark beschleunigt. Für viele Organisationen ist eine verteilte Belegschaft mit Optionen wie Home Office und Arbeiten von überall aus mittlerweile zu einem Teil der Unternehmenskultur geworden, der auch über die Pandemie hinaus Bestand haben wird. Dieser Wandel Richtung New Work erfordert jedoch eine Umstellung…

NEWS | IT-SECURITY | STRATEGIEN

Identitätsbasierte Angriffe: Kritische Schwächen traditioneller Identitätssicherheit

Best Practices für einen einheitlichen Identitätsschutz. Identitätsbasierte Angriffe zählen heute zu einer der größten Bedrohungen für die IT-Sicherheit, da moderne hybride Unternehmensnetzwerke Cyberkriminellen zahlreiche Einfallstore bieten. So verschaffen sich Hacker beispielsweise mit gekaperten Konten einen Erstzugang über SaaS-Apps und IaaS in der Public Cloud oder dringen über kompromittierte VPN- oder Remote Desktop Protocol (RDP)-Verbindungen in…

NEWS | IT-SECURITY

Chinesische Angreifer attackieren Telkos mit dem Ziel umfassender Cyberspionage

DeadRinger-Untersuchung dokumentiert Angriffstrends, bei denen externe Service-Provider benutzt werden, um vielfältige Ziele zu erreichen. Cybereason ist es gelungen, verschiedene bislang nicht anderweitig identifizierte Cyberangriffe aufzudecken, die große Telekommunikationsanbieter in ganz Südostasien infiltrieren. Ähnlich wie bei den jüngsten Angriffen auf SolarWinds und Kaseya kompromittierten die Angreifer externe Service-Anbieter – in diesem Fall Telekommunikationsunternehmen – mit…

NEWS | BUSINESS | IT-SECURITY | STRATEGIEN

Raus aus den Silos – für mehr organisatorische Resilienz

In der Informations- und Cybersicherheit sprechen wir viel über die technische Seite von Resilienz und Kontrolle. Ein eher unterrepräsentiertes Thema ist die organisatorische Resilienz. Dazu spricht Tim Erlin, VP Strategy & Product Management bei Tripwire, mit Gary Hibberd, Professor für Cyberkommunikation bei Cyberfort. Hibberd leitete die Abteilungen Business Continuity und Informationssicherheit bei verschiedenen Unternehmen, und…

NEWS | EFFIZIENZ | STRATEGIEN

DevSecOps: Fünf Aspekte für den optimalen ROI

Entwicklungsteams von Morgen denken nicht nur an Code, Sicherheit und den alltäglichen Arbeitsbetrieb, sondern auch an die Rentabilität – den ROI. In einer zunehmend digitalisierten Welt ist es unerlässlich, dass die Verantwortlichen für den ständigen Wandel bei der Modernisierung ihrer IT-Strukturen Geschäftsziele mitdenken. Spätestens die Covid-19 Pandemie hat Unternehmen vor Augen geführt, wie entscheidend…