Illustration: Absmeier, Qimono

Die meisten Maschinenbetreiber und Maschinenbauer haben zwar eine genaue Vorstellung von ihrer Wunschanwendung, aber nur die wenigsten verfügen über eine Ausbildung, um die Anwendungen auch selbst zu programmieren. Mit Low-Code-Tools können nun auch Nicht-Programmierer ihre Apps und digitalen Services selbst erstellen. Möglich machen dies sogenannte Low-Code-Plattformen, die die Entwicklung mit visuellen Benutzeroberflächen und anderen grafischen Modellierungsverfahren unterstützen, anstatt klassische textbasierte Programmiersprachen zu verwenden.

Fehlendes Budget, mangelndes internes Know-how und ein hoher Entwicklungsaufwand – das sind nach einer aktuellen Umfrage des Marktforschungsunternehmens IDC drei der größten Hindernisse auf dem Weg zum Industrial Internet of Things (IIoT). Gerade mittelständische Maschinenbauer sehen zwar oft die Vorteile von datengestützten Prozessen und neuen digitalen Geschäftsmodellen, befürchten aber hohe Anfangsinvestitionen und lange Entwicklungsphasen. Daher kommen IIoT-Initiativen in den Unternehmen oft nur schleppend voran oder werden erst gar nicht gestartet.

Dabei sind Daten als wichtigster Rohstoff für das IIoT reichlich vorhanden. Ermöglicht wird dies durch den mittlerweile hohen Automatisierungs- und Vernetzungsgrad im industriellen Mittelstand. Nahezu alle Maschinenbauer nutzen mittlerweile Ethernet-basierte Kommunikationsprotokolle, um ihre speicherprogrammierbaren Steuerungen (SPS) anzubinden. Auf diese Weise lassen sich eine Vielzahl von Maschinendaten und Messwerte erheben und über entsprechende Schnittstellen für Echtzeitanalysen zur Verfügung stellen.

Um diese Daten in Mehrwerte für das Unternehmen und seine Kunden umzuwandeln, müssen Firmen weder eigene Programmierer beschäftigen, noch externe Dienstleister beauftragen. Mit Low-Code-Tools können die Mitarbeitenden der Fachabteilungen ihre Apps selbst erstellen und gemäß ihren Anforderungen passgenau konfigurieren.

Wie Maschinenbauer Ideen in datenbasierte Apps verwandeln

Low-Code bietet ein visuelles Interface, mit dem Anwender auf Basis grafischer Editoren mit vordefinierten Templates und Funktionsmodulen sehr einfach Funktionalitäten von Applikationen definieren können. Ähnlich wie in einem Baukasten können Nutzer die einzelnen Elemente flexibel kombinieren und so eine Vielzahl maßgeschneiderter Anwendungen erstellen. Die Ideen der Mitarbeitenden werden anschließend automatisch in Programmcode übersetzt.

Maschinen- und Anlagenbauer sind damit in der Lage, in kürzester Zeit eigene Daten-Apps auf Basis von Maschinendaten zu bauen und so digitale Mehrwertservices zu ihren Produkten anzubieten. Das können beispielsweise Visualisierungen von Kennzahlen, Monitoring-Dashboards für eine 24/7-Überwachung oder auch komplette Maschine-Learning-Workflows sein. Der Vorteil des Low-Code-Konzepts: Die Apps werden direkt von den Spezialisten entwickelt, welche die Maschinen am besten kennen. Der oft zeitintensive Umweg über interne oder externe IT-Experten, die bislang für die Erstellung zuständig waren, entfällt weitgehend. IT-Abteilungen können sich damit wieder auf ihre Kernkompetenz konzentrieren: der Steuerung der digitalen Unternehmensprozesse. Zu ihren Aufgaben gehört es beispielsweise die datenbasierten Low-Code-Apps störungsfrei in die bestehende Infrastruktur zu integrieren und dafür zu sorgen, dass sie ohne Reibungsverluste funktionieren.

Illustration: Absmeier, Qimono

IIoT-Plattformen auf Low-Code-Basis

Schreitet die Digitalisierung mit der gleichen Geschwindigkeit wie bislang voran, könnte sich der Mehrwert einer Maschine schon bald zunehmend in den Daten-Bereich verlagern. Industrial IoT-Plattformen bilden hierfür die ideale Grundlage, denn sie verknüpfen die Maschinen mit dem Internet. Mithilfe geeigneter Tools können Anwender nun auf ihre Anlagen zugreifen und erhalten einen sehr präzisen Einblick in ihre Maschinendaten. Auf Basis der Daten, die rund um die Uhr abrufbar sind, können sie zum Beispiel sehr genau analysieren, welche Fehlermeldungen in welchem Zusammenhang wann aufgetreten sind.

Für die Umsetzung von Industrial IoT-Projekten eignen sich besonders Plattform-as-a-Service-Lösungen, deren Architektur durchgängig auf Basis einer Low-Code-Strategie konzipiert wurde und Nutzern eine Vielzahl von Tools zur Verfügung für die Generierung ihrer Anwendungen zur Verfügung stellt. Über einfache grafische Operationen werden die Maschinendaten dabei direkt von der Datenbank gelesen und Nutzende können, unterstützt von Funktionen wie Datenfilterung, Datengruppierung, Sortierung oder Aggregation, eine erste statistische Analyse vornehmen. Anschließend können Anwender in einen Data App Builder wechseln, um dort mithilfe von parametrisierten Dashboards und grafischen Widgets ihre eigenen datenbasierten Apps zu erstellen. Die tiefergehende Analyse der Maschinendate erfolgt dann in einem sogenannten Low-Code Formula Editor, bei dem ähnlich wie bei Excel Formelelemente erstellt und bearbeitet werden können, hier jedoch auf Grundlage einer intuitiv bedienbaren grafischen Oberfläche.

Um präzise Vorhersagen zu treffen, können Low Code Tools auch für Machine-Learning-Anwendungen eingesetzt werden, vorausgesetzt die verwendete IIoT-Plattform bietet produktinterne, echtzeitfähige, KI-gestützte Entwicklung an. Auf Basis grafischer Oberflächen können Anwender so ihre eigenen Machine-Learning-Algorithmen erstellen, trainieren und später typische Muster in den Alarmdaten identifizieren.

Intelligente Überwachung und bedarfsgerechte Wartung

Anwendungsfälle für intelligente Low-Code-Plattformen gibt es einige. Aktuell nutzen Unternehmen sie häufig für die Echtzeitüberwachung und vorausschauende Instandhaltung der Anlagen. Servicemitarbeitende nutzen dabei zum Beispiel ein einfaches grafisches Interface, um Monitoring-Boards per Drag-and-Drop zusammenzustellen. Diese führen die Messwerte zusammen, die Sensoren in den vernetzten Anlagen erfassen – wie etwa Temperatur, Schwingungen, Materialstau, Auslastung oder Verschleiß. Mit wenigen Klicks lassen sich so Grenzwerte setzen, die automatisch bestimmte Aktionen auslösen. Ist beispielsweise eine festgelegte Temperatur überschritten, sendet die Maschine eine Benachrichtigung per E-Mail oder SMS.

Auf Basis intelligenter Low-Code-Plattformen können die Experten in den Fachabteilungen also nicht nur maßgeschneiderte Anwendungen erstellen, sondern die Zustandsdaten auch entsprechend auswerten und so eine höhere Effizienz entlang der gesamten Wertschöpfungskette erreichen. Als Ergänzung zur textbasierten Programmierung haben Low-Code-Plattformen das Potenzial, die digitale Transformation in Unternehmen entscheidend voranzubringen.

Illustration: Absmeier

Michael Breidenbrücker, Gründer und CEO von Senseforce

Michael Breidenbrücker ist Gründer und CEO von Senseforce. Seit der Gründung im Jahr 2016 etabliert er mit seinem Start-up den Industrial IoT-Standard aus dem Anlagen- und Maschinenbau. Mit Senseforce hilft er Unternehmen, das Potenzial industrieller Daten entlang der Wertschöpfungskette nutzbar zu machen.

50 Artikel zu „Low Code IIoT“

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | GESCHÄFTSPROZESSE

Digitaler Workflow: Weniger Arbeiten – mehr erledigen

Mit einem digitalen Workflow die Effizienz der Geschäftsprozesse steigern. Die Digitalisierung betrifft zunehmend eine Vielzahl von Branchen, das heißt einen Großteil der Unternehmen aus Industrie, Logistik und Einzelhandel. Ziel und Herausforderung ist, die individuellen Geschäftsprozesse eines Unternehmens weitgehend zu automatisieren, also den Übergang von der manuellen Prozessbearbeitung hin zum Digitalen Workflow zu vollziehen. Dieser…

NEWS | TRENDS 2020 | TRENDS SERVICES | SERVICES

Field Service Management 2020: Von CXM über IIoT bis hin zu KI

Maschinen und Produktionsanlagen sind zunehmend vernetzt, um eng getaktete und komplex organisierte Lieferketten am Laufen zu halten. Ein Ausfall einer Maschine kann schnell den gesamten Prozess zum Erliegen bringen und Millionenkosten verursachen. Daher muss das Field Service Management in der Lage sein, schnell und flexibel auf mögliche Ausfälle zu reagieren. Moderne Kommunikationstechnologien ermöglichen einen…

NEWS | BUSINESS | IT-SECURITY

Bedrohungsstatistiken und was sie bei der Entscheidungsfindung wirklich wert sind

Erhebungen über Bedrohungstrends gehören für Security-Anbieter zu den beliebtesten Vehikeln in der Kundenkommunikation. Tatsächlich liefern sie interessante Erkenntnisse – aber als Entscheidungsgrundlage für konkrete Sicherheitsstrategien taugen sie nur, wenn ein permanenter Abgleich mit der realen Situation der jeweiligen Unternehmen erfolgt. Dazu benötigt man Erhebungen, deren Hinweise auch fürs Management nachvollziehbar sind. Besonders wertvoll ist dies…

NEWS | CLOUD COMPUTING | IT-SECURITY

Mehr Sicherheit in der Wolke: Vier Vorteile von Cloud Services im Vergleich zu On-Premises

Die verstärkte Remote-Arbeit hat, neben weiteren Variablen, die Cloud-Adaption von Unternehmen stark beschleunigt. Für viele Organisationen ist eine verteilte Belegschaft mit Optionen wie Home Office und Arbeiten von überall aus mittlerweile zu einem Teil der Unternehmenskultur geworden, der auch über die Pandemie hinaus Bestand haben wird. Dieser Wandel Richtung New Work erfordert jedoch eine Umstellung…

TRENDS 2021 | NEWS | TRENDS INFRASTRUKTUR | INFRASTRUKTUR

Netzwerk-Experten fordern NetOps-Schulungen

NetOps ist in der Praxis noch relativ neu. Netzwerk-Manager, -Architekten und -Engineers sind sehr daran interessiert, die nötigen Skills für den Übergang zu der an DevOps orientierten Arbeitsweise zu erlernen. Doch Fortbildungsmaßnahmen fehlen, so das Ergebnis einer Studie von Opengear [1]. Rasant geht die Verbreitung von Automatisierung, Virtualisierung und Orchestrierung in der gesamten IT-Branche…

NEWS | IT-SECURITY | AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021

Customer Identity and Access Management – Von der Offline-Persönlichkeit zur digitalen Identität

NEWS | IT-SECURITY | PRODUKTMELDUNG

Checkmarx beruft Roman Tuma als Chief Revenue Officer

Erfahrener Security-Experte zeichnet für die Umsetzung der Go-to-Market-Strategie von Checkmarx und für den Ausbau des Geschäfts mit entwicklerzentrierten AST-Lösungen verantwortlich. Checkmarx, Anbieter entwicklerzentrierter Application-Security-Testing-Lösungen, hat Roman Tuma als neuen Chief Revenue Officer (CRO) berufen. Roman Tuma, der bislang als Vice President of Sales das Checkmarx Geschäft in den EMEA-, LATAM- und APAC-Regionen koordinierte, zeichnet…

NEWS | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM | AUSGABE 5-6-2021

Rechenzentrum: Intelligente Stromverteilungssysteme –

Smarte Zone

Die entscheidenden Performance-Indikatoren bei der IT-Infrastruktur sind Leistungsfähigkeit, Verfügbarkeit und Effizienz. Für die Verfügbarkeit eines Rechenzentrums ist die sichere Stromversorgung, die bereits bei der Einspeisung und der Verteilung beginnt, von entscheidender Bedeutung. Ob Core-, Cloud- oder Edge-Data-Center – die aktuellen Markttreiber erfordern von Rechenzentrumsinfrastrukturen drei Merkmale: Smarter, effizienter und sicherer.

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING

Studie: Fertigungsunternehmen verlagern ihre IT zunehmend in die Cloud

Viele Fertigungsunternehmen haben ihre IT-Infrastruktur bereits komplett oder teilweise in die Cloud verlagert. Die größten Hindernisse bei der Migration in die Cloud sind Bedenken wegen der Performance und der mangelnden Integration von Altsystemen. Für die Studie wurden im Auftrag von NiceLabel 300 IT-Leiter von Fertigungsunternehmen in Deutschland, Frankreich, Großbritannien und den USA befragt.…

NEWS | DIGITALE TRANSFORMATION | INFRASTRUKTUR | KOMMUNIKATION | AUSGABE 3-4-2021

Evolution der Funktechnik – 5G-Mobilfunk versus WiFi-6-WLAN

Der öffentliche 5G-Mobilfunk ist jetzt auch in Deutschland angekommen. Per Anfang 2021 kann im Prinzip mehr als die Hälfte aller deutschen Bundesbürger im schnellsten Mobil-Netz aller Zeiten surfen, mailen, chatten und streamen. Die dazu nötigen 5G-Handys und 5G-WLAN-Router sind ebenfalls verfügbar. Sogar die jüngsten iPhone-12-Modelle haben jetzt 5G an Bord. Für die Produktivität der deutschen Wirtschaft noch viel wichtiger sind aber die privaten 5G-Campus-Netze in den Firmen. Damit kann man bewegliche Produktionshelfer vom Gabelstapler bis zum Roboter flexibler steuern als je zuvor. Derweil hat auch die bewährte Firmenvernetzung mittels WLAN den Sprung in die sechste Generation geschafft. Das neue WiFi-6 steht teils in harter Konkurrenz zu 5G, teils ist es eine willkommene Ergänzung. 2021 kommt mit WiFi-6E der nächste Schub: Dann wird neben den bekannten 2,4- und 5-GHz-Bändern auch das 6-GHz-Band für WLAN frei gegeben.

NEWS | DIGITALE TRANSFORMATION | INFRASTRUKTUR | KOMMUNIKATION | AUSGABE 3-4-2021

5G und Wireless WAN: Unternehmen müssen heute agil sein – ihr WAN auch

Wireless-Edge-Lösungen entfesseln die volle Leistung von LTE- und 5G-Mobilfunknetzen, damit das WAN die Reichweite, unterbrechungsfreie Zuverlässigkeit und Echtzeit-Agilität bekommt die Unternehmen heute brauchen. Wir sprachen mit Jan Willeke, Area Director Central Europe bei Cradlepoint über die Evolution des Wireless WAN.

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Zukunftssichere Absicherung der IT-Infrastruktur – Gleiche Sicherheit für alle Nutzer

Datenmissbrauch, Identitätsdiebstahl und Datenlecks sind für Unternehmen nicht nur sehr kostenintensiv, sie gefährden auch die sensiblen Beziehungen zu Kunden und Geschäftspartnern. Potenzielle Sicherheitslücken sind dabei nicht selten auf die Kompromittierung privilegierter Benutzerkonten zurückzuführen. Denn vielerorts wird die Vergabe und Kontrolle von IT-Berechtigungen nicht zufriedenstellend gelöst.

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Remote Work: Sicherheitsbedenken bleiben bestehen

Verstärkter Einsatz von Cloud-Technologien durch dauerhafte Home-Office-Modelle. Cloud-Securityanbieter Bitglass hat seinen diesjährigen Remote Workforce Security Report veröffentlicht. In einer Umfrage gaben IT-und Securityprofis Auskunft darüber, welche Auswirkungen das Arbeiten im Home Office im vergangenen Jahr auf die Datensicherheit gehabt hat. Home Office etabliert sich – trotz Sicherheitsbedenken. Bei der Mehrheit der Unternehmen (57…

TRENDS 2021 | NEWS | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | INFRASTRUKTUR

Corona-Pandemie beschleunigt multi-komplexe Herausforderungen: Die Zukunft der Fertigung neu denken

Die Priorität deutscher Unternehmen liegt noch stärker auf der Digitalisierung. Die digitale Fabrik nimmt Formen an. Technologie-Budgets steigen weltweit im Schnitt um 4 %. Das kommende halbe Jahr der Corona-Pandemie wird für Unternehmen der industriellen Fertigung weiterhin eine große Belastungsprobe darstellen. Denn eine Vielzahl von Herausforderungen sind mit Covid-19 verknüpft: die Aufrechterhaltung des eigenen…

NEWS | FAVORITEN DER REDAKTION | INFRASTRUKTUR | KOMMUNIKATION

Edge-Technologien als Chance für den Netzausbau im ländlichen Raum

Mangelnder Breitbandausbau, das Fehlen von schnellem Internet und 5G-Mobilfunk sorgen seit langem für Diskussionsstoff im Kontext der zunehmenden Digitalisierung. Deutschland liegt beim Thema Datenautobahn im Vergleich weit zurück. Benötigt wird eine Breitband-Infrastruktur, die mit der Digitalisierung Schritt hält – und dies nicht nur in Großstädten, sondern flächendeckend auch in ländlichen Gebieten. Doch gerade in dünn…

NEWS | KOMMENTAR

Corona-Hilfen-Verzögerung durch Mangel an Programmierern

Beech-CEO Edward Lenssen: »Tragisches Beispiel für die Folgen zu geringer Kapazität bei der Softwareentwicklung. Die Knappheit an Programmierern wird sich künftig noch verstärken.« Die verspätete Auszahlung der Corona-Hilfen in Deutschland ist auf einen Mangel an Programmierkapazität zurückzuführen, um die notwendigen Onlineformulare zu erstellen, ließ das Bundeswirtschaftsministerium wissen. Die fehlenden Programmierer haben das Versprechen von Bundeswirtschaftsminister…

NEWS | IT-SECURITY | TIPPS

Sicherheit im Pyjama-Look? Arbeiten von Zuhause sicherer machen!

Fünf kurzfristige Maßnahmen, um die Sicherheit der Belegschaft im Home Office zu erhöhen. Home Office kann zum IT-Risiko werden. Die Ursachen reichen von Unwissen über alte Hardware bis zu uneinheitlichen Sicherheitsrichtlinien. Unternehmen stehen im eigenen Interesse in der Pflicht, Mitarbeiter auch zuhause sicher an die IT anzubinden. Das Starten des Arbeitsrechners im Home Office stellt…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Software-Sicherheitstrends 2021

Die Spezialisten von Checkmarx sagen für 2021 einige grundlegende Security-Trends voraus. So müssen Unternehmen die Sicherheit schneller machen, mehr auf Open-Source-Angriffe achten, Infrastructure-as-Code ins Auge fassen, die Integration der Security in die Software-Entwicklung vorantreiben, einen ganzheitlichen Blick auf das Security-Standing ihrer Anwendungen werfen, Cloud-native Security in den Fokus rücken, anfällige APIs als Hauptursache software- und…

TRENDS 2021 | NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION

Prognose für den Software- und IT-Dienstleistungsmarkt 2021

Die Krise hat in vielen Branchen einen enormen Kostendruck erzeugt, andererseits hat sie viele Unternehmen dazu veranlasst, ihre digitale Transformation zu beschleunigen. Hauptziele sind Kosteneinsparungen und Ausfallsicherheit statt hypothetischer Wachstumsziele. 2020 war eindeutig geprägt von der durch Covid-19 verursachten Gesundheitskrise und der daraus resultierenden massiven Wirtschaftskrise. Dennoch sehen wir auf dem IT-Markt eine sehr…

TRENDS 2021 | NEWS

Der Einfluss von technologie-getriebenen Veränderungen auf den Unternehmenserfolg

Sechs Technologietrends im Fokus für unternehmerische Sicht auf Technologie und deren Einsatz im Jahr 2021. ThoughtWorks, eine Technologieberatung, bietet mit Looking Glass einen Leitfaden für die entscheidenden technologischen Veränderungen, die geschäftlichen Erfolg im Jahr 2021 und darüber hinaus prägen werden. In den Report sind die Erfahrungen aus fünf Jahren interner Strategie und täglicher Kundenarbeit eingeflossen.…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Ransomware wird für gezielte Angriffe genutzt

Betrügerische Impfversprechen dominieren das Spam-Aufkommen. Die Cyberkriminalität hat sich 2020 spezialisiert. Das ist ein Fazit des Threat Reports für das vierte Quartal 2020, den ESET veröffentlicht hat. Den letzten Bericht des abgelaufenen Jahres nutzen die Experten des europäischen IT-Sicherheitsherstellers auch für einen Rückblick auf das Gesamtjahr sowie einen Ausblick auf 2021. Ein Ergebnis des Reports:…

NEWS | CLOUD COMPUTING | IT-SECURITY

Von der Zielscheibe zur Festung: Cloud-Software bringt kleinen Betrieben Sicherheit

Wer denkt, sein Unternehmen ist zu klein und daher für Hacker kein lohnendes Ziel, liegt falsch. Denn nicht nur große Betriebe und Einrichtungen von öffentlichem Interesse sind von Cyberangriffen betroffen. Auch kleine Firmen oder Startups fallen ihnen immer häufiger zum Opfer. Die Cloud kann hier Abhilfe leisten: Provider von Cloud-Software und -Infrastrukturen ermöglichen Unternehmen ohne…

TRENDS 2021 | NEWS | TRENDS SERVICES | SERVICES

Was 2021 im Service Management wichtig wird: 5 Prognosen

Die Corona-Pandemie und die damit oftmals verbundene Arbeit im Home Office bleibt auch im neuen Jahr eine Herausforderung für die IT-Abteilungen vieler Unternehmen. Für das Service Management bieten sich durch diese Umstellung aber auch viele unerwartete Chancen. Was im neuen Jahr wichtig wird und was es für IT-Entscheider zu beachten gilt, hat Service-Management-Experte Pierre-André Aeschlimann,…

NEWS | KOMMUNIKATION

Open-RAN-Lösungen: Offenheit und Vielfalt im Antennen-Zugangsnetz

Die Deutsche Telekom AG, Orange S.A., Telefónica S.A. und Vodafone Group Plc fördern gemeinsam die Einführung des Open Radio Access Network (Open RAN). Open RAN gilt als Technologie der Wahl für zukünftige Mobilfunknetze. Sie soll für Privat- und Unternehmenskunden in ganz Europa mit erheblichen Vorteilen verbunden sein. In einer gemeinsamen Absichtserklärung (Memorandum of…

TRENDS 2021 | NEWS | TRENDS INFRASTRUKTUR | TRENDS KOMMUNIKATION

Ein Blick auf die Netzwerk-Trends in 2021

Ein zuverlässiges, sicheres und resilientes Netzwerk spielt eine zentrale Rolle, wenn es um Digitalisierung, Cloud oder Automatisierung geht. Opengear, Anbieter von Out-of-Band-Managementlösungen zum Schutz kritischer Infrastrukturen, erklärt, welche Themen 2021 das Netzwerkmanagement beherrschen werden. Das Jahr 2020 hat Unternehmen, die angesichts der Corona-Pandemie verstärkt auf Cloud-Dienste und Home Office gesetzt haben, deutlich die Abhängigkeit…

TRENDS 2021 | NEWS | TRENDS INFRASTRUKTUR | INFRASTRUKTUR

Die Bedeutung der IT-Trends 2021 für das Infrastrukturmanagement

Was bedeuten die aktuellen IT-Trends wie Cloud Computing, Hybrid IT, Automatisierung und künstliche Intelligenz sowie 5G konkret für die Infrastrukturen und das Infrastrukturmanagement? Womit werden sich Infrastruktur- und Servicemanager 2021 hauptsächlich beschäftigen? Und wo ergeben sich neue Chancen für klassische Tools wie die IT-Dokumentation? Darauf geben die Experten von FNT einen Ausblick. Mit integrierten…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Das schwächste Glied: Der Mensch als IT-Sicherheitsrisiko

Fehlverhalten, ungenaue Richtlinien und falsche Konfigurationen von Endpunkten sind häufige Schwachpunkte. Die Cyber-Kill-Chain sucht sich meist das schwächste Glied in der Kette – und das ist oft der Mensch. Eine Analyse der Bitdefender-Telemetrie von 110.000 Endpunkten im ersten Halbjahr 2020 zeigt, dass Fehlkonfigurationen und der »Schwachpunkt Mitarbeiter« die Ursachen Nummer Eins für einen sehr…

NEWS | KOMMUNIKATION | TIPPS

Was ist ein VPN und wie funktioniert das?

Wer im Internet surft, hinterlässt unweigerlich Spuren. Allerdings gibt es durchaus Möglichkeiten, auch anonym im Netz unterwegs zu sein. Eine Option stellt ein VPN dar. Damit werden die eigenen Spuren beim Surfen reduziert oder auch verschleiert. Doch was ist das, wozu braucht man VPN und – wie funktioniert das eigentlich? Wichtige Fragen werden hier beantwortet.…

TRENDS 2021 | NEWS | IT-SECURITY

IT-Sicherheit 2021: Vier Trends

Durch die drastischen Veränderungen im Jahr 2020 wurde die Digitalisierung stark forciert, Netzwerkinfrastrukturen änderten sich und Clouds konnten weitere Zugewinne verzeichnen. Gerade, was Home Office angeht, musste zunächst einiges improvisiert werden, jetzt geht es darum, diese neuen Architekturen nachhaltig zu konsolidieren, wozu auch ein umfassendes Sicherheitskonzept gehört. Gleichzeitig setzen sich auch langfristige Trends, wie neue…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Sicheres Smartphone: Die beliebtesten Maßnahmen bei Nutzern

Mehr als jeder Zweite macht Daten-Backups. 16 Prozent decken ihre Kamera ab. Bitkom gibt Tipps zur Smartphone-Sicherheit. Diebstahl, Schadprogramme oder Spyware: Smartphones sind ein beliebtes Ziel für Kriminelle. Deshalb ergreifen die allermeisten Nutzer zumindest grundlegende Schutzmaßnahmen gegen unerwünschte Zugriffe. Mit 96 Prozent haben fast alle Smartphone-Nutzer eine Bildschirmsperre eingestellt, neun von zehn (90 Prozent) haben…

TRENDS 2021 | NEWS | TRENDS KOMMUNIKATION | KOMMUNIKATION

5G und Intelligent Edge – was erwartet uns 2021?

Illustration: Absmeier, Autonome Fahrzeuge, Drohnen, Telemedizin und Industrie 4.0 – die Welt bewegt sich am intelligenten Netzwerkrand. Anwendungen erfordern den Umgang mit riesigen Datenmengen für fundierte Entscheidungen und immer mehr Aktivitäten müssen autonom und in Echtzeit stattfinden. Funktionen, die künstliche Intelligenz und Machine Learning nutzen, sind unabdingbar für die Realisierung solcher Anwendungen. Gleichzeitig bilden…

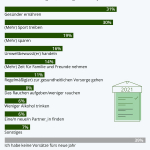

TRENDS 2021 | NEWS | TIPPS

Neujahrsvorsätze: Jeder Sechste will 2021 umweltbewusster leben

Abnehmen, sparen oder das Rauchen aufgeben: Viele Menschen fassen gute Vorsätze für das neue Jahr. Gemeinsam mit YouGov hat Statista gefragt, welche Neujahrsvorsätze die Deutschen für das Jahr 2021 haben. Der Umfrage zufolge wollen sich 31 Prozent der Befragten im kommenden Jahr gesünder ernähren. 30 Prozent wollen (mehr) Sport treiben und jeder Fünfte möchte (mehr)…

NEWS | EFFIZIENZ | FAVORITEN DER REDAKTION | RECHENZENTRUM | AUSGABE 11-12-2020

Rechenzentren: Was sie 2021 und darüber hinaus leisten müssen – Vision für das Rechenzentrum der Zukunft

Rechenzentren müssen hohen Ansprüchen genügen. Bislang galten diese Anforderungen hauptsächlich ihrer Leistung und der Sicherheit. In den nächsten Jahren unterliegen Rechenzentren einer wesentlich weitgreifenderen Entwicklung. Die wichtigsten Trends: Höhere Energieeffizienz, Etablierung von Stoffkreisläufen, Entwicklung hin zu Zero Waste.

TRENDS 2021 | NEWS | TRENDS SECURITY

Die IT-Security-Trends 2021

Die Corona-Pandemie beschleunigte nicht nur Digitalisierungsprojekte und Transformationsprozesse vieler Unternehmen. Diese rasante Entwicklung offenbarte an mehreren Ecken und Enden Lücken, Missstände und Optimierungsbedarf in IT-Sicherheitskonzepten und -Strategien, denen sich betroffene Betriebe nun stellen müssen, bevor sie kritische Ausmaße erreichen. Deshalb geben nun fünf Experten von Micro Focus einen Einblick in die IT-Security-Trends für das kommende…

NEWS | PRODUKTMELDUNG

Hochverfügbarkeit: Canonical stellt mit HA MicroK8s äußerst zuverlässige und kleine Kubernetes vor

Canonical, der Herausgeber von Ubuntu, bietet ab sofort autonome Hochverfügbarkeits-Cluster (HA) in MicroK8s, den leichten Kubernetes, an. Die bereits für IoT- und Entwickler-Workstations beliebten MicroK8s werden damit auch deutlich belastbarer für Produktions-Workloads in Cloud- und Server-Implementierungen. Die Hochverfügbarkeit wird automatisch aktiviert, sobald drei oder mehr Knoten zu einem Cluster verbunden sind, und der Datenspeicher…

NEWS | IT-SECURITY | WHITEPAPER

Industriespionage: Zero-Day in Autodesk 3ds Max benutzt, um geistiges Eigentum zu stehlen

Whitepaper: Aktuelle Einblicke in die Welt der kommerziellen Cyberspionage und cyberkriminellen Söldnergruppen. Bitdefender-Forscher haben kürzlich einen ausgeklügelten Cyber-Spionageangriff per Advanced-Persistent-Threat-(APT) untersucht. Eines der betroffenen Zielunternehmen ist an Architekturprojekten mit milliardenschweren Luxusimmobilien in New York, London, Australien und Oman beteiligt. Zu den Kunden und Projekten des Unternehmens gehören Luxusresidenzen, hochkarätige Architekten und weltbekannte Innenarchitekten. Bitdefenders Untersuchung…

NEWS | IT-SECURITY | KOMMUNIKATION

Deep-Fake-Texte – Mögliche Manipulationen der US-Wahl durch kriminelle Nutzung von künstlicher Intelligenz

Vor dem Hintergrund der nahenden US-Präsidentschaftswahlen könnten die jüngsten Fortschritte in der KI das Potenzial haben, die Wähler zu beeinflussen – durch die Verwendung von KI-generiertem Text, der praktisch unmöglich von menschlich generiertem Text zu unterscheiden ist. Christopher Thissen, KI-Experte bei Vectra AI, analysiert die aktuellen Möglichkeiten und Gefahren durch Deep-Fake-Texte. Die untersuchte, neue…

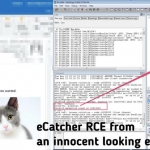

NEWS | INDUSTRIE 4.0 | IT-SECURITY | TIPPS

Schwachstellen in industriellen VPNs

Angreifer können direkten Zugang zu den Geräten erhalten und physische Schäden verursachen. VPNs sorgen oftmals nur für scheinbaren Schutz. Das Forscherteam von Claroty hat in den letzten Monaten mehrere Schwachstellen bei der Remote-Codeausführung in VPN-Implementierungen entdeckt, die insbesondere für den Fernzugriff auf OT-Netzwerke genutzt werden. Diese speziellen Remote-Lösungen werden insbesondere für die Wartung und Überwachung…

NEWS | DIGITALISIERUNG | SERVICES | TIPPS

In sieben Schritten Service- und Instandhaltungsprozesse digitalisieren

Die Corona-Krise hat gezeigt, wie wichtig die Digitalisierung in Service und Instandhaltung heute ist, um Betriebe auch in schwierigen Zeiten am Laufen zu halten: Einsatzplanung aus dem Home Office, Servicetechniker, die dank ihrer mobilen App von zuhause zum ersten Kunden starten, und eine Instandhaltung, die schnell und unmittelbar auf Störungen reagiert. Doch was sollten Unternehmen…

NEWS | INFRASTRUKTUR | KOMMUNIKATION

5G: Fünf wesentliche Technologien für den ökonomischen Einsatz

Seit Covid-19 im Februar auf Europa getroffen ist, haben sich viele Bereiche des Lebens stark verändert – privat wie auch beruflich. Wir nutzen deutlich mehr digitale Applikationen, beispielsweise um die geographische Trennung virtuell zu überbrücken. Eine stabile, sichere und zuverlässige Internetverbindung ist dabei unerlässlich. Mehr denn je ist unsere Gesellschaft durch die beschleunigte Digitalisierung auf…