Erfahrener Security-Experte zeichnet für die Umsetzung der Go-to-Market-Strategie von Checkmarx

und für den Ausbau des Geschäfts mit entwicklerzentrierten AST-Lösungen verantwortlich.

Checkmarx, Anbieter entwicklerzentrierter Application-Security-Testing-Lösungen, hat Roman Tuma als neuen Chief Revenue Officer (CRO) berufen. Roman Tuma, der bislang als Vice President of Sales das Checkmarx Geschäft in den EMEA-, LATAM- und APAC-Regionen koordinierte, zeichnet jetzt für die Umsetzung der Go-to-Market-Strategie von Checkmarx verantwortlich, und damit unter anderem für den globalen Vertrieb, das Channel-Geschäft und die strategischen Allianzen.

Checkmarx, Anbieter entwicklerzentrierter Application-Security-Testing-Lösungen, hat Roman Tuma als neuen Chief Revenue Officer (CRO) berufen. Roman Tuma, der bislang als Vice President of Sales das Checkmarx Geschäft in den EMEA-, LATAM- und APAC-Regionen koordinierte, zeichnet jetzt für die Umsetzung der Go-to-Market-Strategie von Checkmarx verantwortlich, und damit unter anderem für den globalen Vertrieb, das Channel-Geschäft und die strategischen Allianzen.

In seiner Zeit bei Checkmarx hat Tuma maßgeblich dazu beigetragen, den Umsatz des Unternehmens zu steigern, die Kundenbasis in Europa, Lateinamerika und im pazifisch-asiatischen Raum auszubauen, die globalen Vertriebsprozesse zu optimieren und neue Partnerschaften und Allianzen schmieden. Aufsetzend auf diesem Fundament wird er nun die Weichen für das weitere Wachstum von Checkmarx stellen – mit neuen Vertriebsansätzen, dem Ausbau der Kunden- und Partnernetze und neuen Bereitstellungsmodellen für das Scannen und Testen von Code.

»Roman bringt für die neue Rolle als CRO ein Höchstmaß an strategischem Denken, Führungskraft und Energie mit. Als langjähriger Branchenexperte verfügt er zudem über eine makellose Erfolgsbilanz bei der Skalierung von Unternehmen – ein Beleg für seine tiefe Kenntnis der Cybersecurity- und Cloud-Märkte, seine herausragende Strategie- und Umsetzungskompetenz im Vertrieb und seine hohe Innovationskraft,« erklärt Emmanuel Benzaquen, CEO von Checkmarx. »Alle Unternehmen weltweit ringen mit den Herausforderungen zunehmend dynamischer und komplexer Application-Security-Landschaften. Roman wird sie dabei unterstützen, diese Anforderungen zu meistern und zu übertreffen – und das Business von Checkmarx nachhaltig weiterentwickeln.«

Tarim Wasim, Partner beim Investor Hellman & Friedman, der im vergangenen Jahr Checkmarx übernommen hatte, ergänzt: »Mit seinen dokumentierten und nachhaltigen Erfolgen ist Roman die perfekte Wahl, um das Managementteam von Checkmarx in der Rolle des CRO zu ergänzen. Als Vertriebsleiter in EMEA, LATAM und APAC war er eine tragende Säule des Teams. Wir freuen uns darauf, Roman in seiner neuen globalen Position zu begrüßen und gemeinsam auf die für Checkmarx äußerst erfolgreiche erste Jahreshälfte aufzubauen.”

Tuma verfügt über mehr als 27 Jahre Erfahrung beim Aufbau und bei der Leitung dynamisch wachsender, kundenorientierter Teams – 17 davon in der Cybersecurity-Branche. Vor Checkmarx arbeitete er über 10 Jahre bei IBM in verschiedenen Führungspositionen, unter anderem als Vice President of IBM Hybrid Cloud, wo er für den Vertrieb, das Umsatzwachstum, die Rentabilität, den technischen Support und die Implementierungsstrategie für Cloud-Lösungen verantwortlich zeichnete. Davor bekleidete Tuma zahlreiche Führungs- und Vertriebspositionen bei Oracle, Sun Microsystems und ActivCard.

»Checkmarx ist tief in der AppSec- und DevOps-Geschichte verwurzelt, verfügt über ein tiefes Verständnis für die Anforderungen der Entwickler und verfolgt einen äußerst innovativen AST-Ansatz. Das ist ein überzeugendes Erfolgsrezept«, erklärt Tuma. »Ich freue mich sehr darauf, auf Checkmarx‘ starke Stellung als AST-Marktführer aufzubauen – und allen Unternehmen, deren Augenmerk auf der Entwicklung sicherer Anwendungen und Software liegt, einen nachhaltigen Mehrwert zu bieten.”

Über Checkmarx

Checkmarx ist einer der weltweit führenden Anbieter von Software-Security-Lösungen für die Entwicklung von Enterprise-Software. Das Unternehmen bietet eine der branchenweit umfassendsten Software-Security-Plattformen, die mit statischem und interaktivem Application Security Testing, der Analyse von Open-Source-Komponenten und AppSec-Training für Entwickler an der Schnittstelle von DevOps und Security ansetzt. So minimiert Checkmarx auch in schnell getakteten DevOps-Umgebungen zuverlässig Risiken durch Software-Schwachstellen. Checkmarx ist für über 40 Unternehmen auf der Fortune 100 Liste und die Hälfte der Fortune 50 tätig, darunter führende Unternehmen wie SAP, Samsung und Salesforce.com. Erfahren Sie mehr unter www.checkmarx.com.

NEWS | IT-SECURITY | PRODUKTMELDUNG

Checkmarx ist Leader im Gartner Magic Quadrant für Application Security Testing 2021

Checkmarx, Anbieter entwicklerzentrierter Application-Security-Testing-Lösungen, gibt bekannt, dass das Unternehmen im Gartner Magic Quadrant for Application Security Testing 2021 im vierten Jahr in Folge als »Leader« eingestuft wurde. Im Report würdigt Gartner Checkmarx für die ganzheitliche Vision und die hohe Umsetzungskompetenz im Markt für das Application Security Testing (AST). Laut den Autoren des Reports »hat…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Checkmarx schützt Cloud-native Anwendungen mit neuer Scanning-Lösung für Infrastructure-as-Code (IaC)

Open-Source-basierte IaC-Scan-Engine ermöglicht es Entwicklern als branchenweit umfangreichste Plattform, Konfigurationsprobleme zu identifizieren und zu beheben. Checkmarx, Anbieter im Bereich Software-Security für DevOps, bietet mit KICS (Keeping Infrastructure as Code Secure) eine neue, Open-Source-basierte Lösung für statische Analysen, die es Entwicklern ermöglicht, Infrastructure-as-Code (IaC) sicher zu entwickeln. Mit KICS baut Checkmarx sein AST-Portfolio weiter aus…

NEWS | PRODUKTMELDUNG

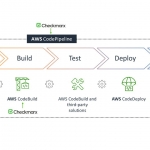

Checkmarx stellt Application Security Testing im AWS Marketplace bereit und erlangt die AWS DevOps Kompetenz

Listing und Zertifizierung positionieren Checkmarx als flexiblen und verlässlichen Partner für Unternehmen, die einfach sichere Software entwickeln wollen. Checkmarx, Anbieter von Software-Security-Lösungen für DevOps, hat zwei wichtige Meilensteine in der Zusammenarbeit mit Amazon Web Services (AWS) erreicht: Checkmarx stellt seine Software-Security-Lösungen ab sofort über den AWS Marketplace bereit und erlangt darüber hinaus den AWS DevOps…

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | CLOUD COMPUTING

Hohe Komplexitätsanforderungen der Cloud führen zu häufigen Sicherheitsfehlern – Firewall-Fehlkonfigurationen

Das Scheitern klassischer Netzwerksicherheitstechnologien in hybriden Multicloud-Umgebungen lässt sich beziffern. Marktforschungen zufolge gehen 99 Prozent der Firewall-Verstöße auf falsch konfigurierte Sicherheitsrichtlinien zurück. Was sind die häufigsten Fehler bei der Konfiguration und wie lassen sie sich vermeiden?

AUSGABE 5-6-2021 | VERTIKAL 5-6-2021 | BANKING | FINANCE | GOVERNANCE | NEWS | CLOUD COMPUTING

Kubernetes und Open Source – Finanzbranche erkennt Potenziale von Cloud Native

AUSGABE 5-6-2021 | NEWS | BUSINESS | STRATEGIEN

Outsourcing oder regionale Wertschöpfung – Regional ist auch bei Softwareentwicklung erste Wahl

NEWS | INFRASTRUKTUR | RECHENZENTRUM | SERVICES

NAV spart Lizenzkosten durch Ersetzen von CA-Spool durch _beta doc|z für Ad-hoc-IP-Druck aus CICS/JES2s

Das norwegische Arbeits- und Sozialamt (NAV) verwaltet ein Drittel des norwegischen Staatshaushalts über Systeme wie Arbeitslosengeld, Arbeitsbewertungszuschuss, Krankengeld, Renten, Kindergeld und Betreuungsgeld. Die Behörde zählt rund 19.000 Beschäftigte, davon etwa 14.000 bei der Zentralregierung, dem norwegischen Arbeits- und Sozialamt und 5.000 bei den lokalen Behörden. Zusätzlich zu den lokalen NAV-Büros gibt es mehr als einhundert…

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | IT-SECURITY

Cybersicherheitsmaßnahmen sind nicht mehr nur eine Empfehlung – Security by Design

Sicher ist, dass die fortschreitende Entwicklung neuer Technologien mit einem wachsenden Bedarf an Lösungen und neuen Cybersicherheitsansätzen Hand in Hand geht, um die sich exponentiell ausweitende Angriffsfläche zu verringern, im »Smart Building« genauso wie in »Smart Cities« oder Industriewerken.

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | IT-SECURITY

Datensicherheit – Open Source ist die Voraussetzung für Datenintegrität und digitale Sicherheit

AUSGABE 5-6-2021 | NEWS | BUSINESS | LÖSUNGEN

ERP-Suite für die digitale Fertigung – Ein Mittelständler zeigt, wie es geht

AUSGABE 5-6-2021 | NEWS | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM

Rechenzentrum: Intelligente Stromverteilungssysteme –

Smarte Zone

Die entscheidenden Performance-Indikatoren bei der IT-Infrastruktur sind Leistungsfähigkeit, Verfügbarkeit und Effizienz. Für die Verfügbarkeit eines Rechenzentrums ist die sichere Stromversorgung, die bereits bei der Einspeisung und der Verteilung beginnt, von entscheidender Bedeutung. Ob Core-, Cloud- oder Edge-Data-Center – die aktuellen Markttreiber erfordern von Rechenzentrumsinfrastrukturen drei Merkmale: Smarter, effizienter und sicherer.

AUSGABE 5-6-2021 | NEWS | INFRASTRUKTUR | LÖSUNGEN

Multifunktionsdrucker versus Dokumentenscanner – Klarer Punktsieg für den Spezialisten

Seit Beginn der Coronapandemie steigt der Druck, papierbasierte Prozesse zu eliminieren und die Digitalisierung voranzutreiben. Da in den meisten Büroumgebungen Multifunktionsdrucker (MFP) vorhanden sind, ist es naheliegend diese als Scanner zu nutzen. Für die Erfassung weniger Papierdokumente am Tag macht das sicherlich Sinn. Was auf den ersten Blick als günstige Lösung erscheint, weil die Geräte bereits vorhanden sind, kann bei näherer Betrachtung teuer werden. Kodak Alaris zeigt, worin die Unterschiede zu einem Dokumentenscanner bestehen.

AUSGABE 5-6-2021 | NEWS | INFRASTRUKTUR | LÖSUNGEN

Cloud, Observability, Ende-zu-Ende-Sichtbarkeit und Teambuilding – In vier Schritten zum Vorreiter der Softwareentwicklung

Eine positive Customer Experience hängt zu einem großen Teil davon ab, dass Software und Systeme Höchstleistungen bringen. Daher sind für viele Unternehmen die Entwicklung und Bereitstellung optimierter Software die oberste Priorität. Trotzdem erleben Nutzer noch immer Ausfälle, die sich bei den Unternehmen meist unmittelbar als Umsatzverluste niederschlagen. Es ist also noch ein langer Weg zum optimalen Kundenerlebnis.

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

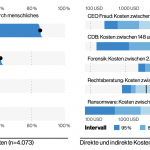

Data Breach Investigations Report: Cyberkriminalität floriert während der Pandemie

Die Zunahme von Phishing- und Ransomware-Attacken – zusammen mit einer weiterhin hohen Zahl von Angriffen auf Webapplikationen – bestätigt ein Jahr mit vielen Sicherheitsherausforderungen. Das Wichtigste im Überblick: Der Bericht analysiert 29.207 Qualitätsvorfälle, von denen 5.258 bestätigte Sicherheitsverletzungen waren Phishing-Angriffe stiegen um elf Prozent, während Angriffe mit Ransomware um sechs Prozent zunahmen Bei 85…

NEWS | BUSINESS | BUSINESS INTELLIGENCE

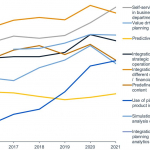

Self-Service: Starker Anstieg der Planung in Fachabteilungen

Das Analystenhaus BARC hat die Ergebnisse des Planning Survey 21 veröffentlicht. Die siebte Ausgabe der Studie sammelt das Feedback von über 1.400 Fachkräften zu Markttrends und ihrer Nutzung von Software für Planung, Budgetierung und Forecasting. Self-Service-Planung ist der neue Trend Nr. 1 Die Planung in Fachabteilungen im Self-Service hat in den letzten zwei Jahren stark an Bedeutung…

NEWS | CLOUD COMPUTING | PRODUKTMELDUNG

Neues Startup-Programm der ADN

Gründer-Kampagne der ADN in Zusammenarbeit mit Microsoft verspricht Erfolg im Cloud-Geschäft – von Anfang an. Gründer können jetzt vom gewaltigen Wachstum des Cloud-Business im vergangenen Jahr profitieren. Allerdings nur, wenn sie ihr Geschäft krisenresilient, zukunfts- und wettbewerbsorientiert aufstellen. Gut gelingen kann das Hand in Hand mit erfahrenen Experten wie den Cloudspezialisten der ADN, die…

NEWS | CLOUD COMPUTING | IT-SECURITY

Enterprise Data Cloud: Datenkontrolle im Sinn der DSGVO

Als die DSGVO vor drei Jahren ihre Anwendung feierte, galt sie als die bahnbrechendste Datenregulierung ihrer Zeit, die die Bedeutung einer guten Corporate Data Citizenship verankerte. Sie machte deutlich, dass Vertrauen – in Daten und den Umgang mit ihnen – die Währung der Zukunft ist. Damit schaffte die DSGVO die Basis für Chancen und Innovationen.…

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING

Studie: Fertigungsunternehmen verlagern ihre IT zunehmend in die Cloud

Viele Fertigungsunternehmen haben ihre IT-Infrastruktur bereits komplett oder teilweise in die Cloud verlagert. Die größten Hindernisse bei der Migration in die Cloud sind Bedenken wegen der Performance und der mangelnden Integration von Altsystemen. Für die Studie wurden im Auftrag von NiceLabel 300 IT-Leiter von Fertigungsunternehmen in Deutschland, Frankreich, Großbritannien und den USA befragt.…

NEWS | BUSINESS | PRODUKTMELDUNG

Interview mit Lars Knoll, Chief Architect bei Qt über die Übernahme der froglogic GmbH

Wie sind Sie auf die froglogic GmbH aufmerksam geworden? War es von großer Bedeutung, dass es ein deutsches Unternehmen war? Welche Erfolgsfaktoren waren am wichtigsten? froglogic ist ein langjähriger Partner der Qt Company. Der Haupterfolgsfaktor ist, dass es eine offensichtliche Übereinstimmung zwischen den beiden Unternehmen gibt; die Qt Company ist ein globales Softwareunternehmen, das es…

NEWS | KOMMENTAR

Microsofts Versprechen? Eine Nebelkerze

Statement von Tobias Gerlinger, CEO und Managing Director von ownCloud in Nürnberg. Am Donnerstag, den 6. Mai 2021, hat Microsoft angekündigt, dass bis Ende 2022 künftig im Rahmen des Programms »EU Data Boundary« die technischen Voraussetzungen geschaffen werden sollen, dass Daten von EU-Unternehmen und -Regierungen nicht mehr die EU verlassen müssen. Doch so lobenswert die…

NEWS | BUSINESS | STRATEGIEN | AUSGABE 3-4-2021

API-Lösungen – Trends und Herausforderungen der kommenden Jahre: Monetarisierung der eigenen Daten

Schon lange werden APIs als Zukunft der Softwareentwicklung gehandelt – zu Recht. Eine ganze Branche hat sich um die Anwendungsprogrammierschnittstellen etabliert. Ihre Anbieter stellen die unterschiedlichsten Lösungen bereit, um Entwicklern die Arbeit mit APIs so leicht und unkompliziert wie nur möglich zu gestalten. Doch wohin steuert diese Branche? Auf welche Entwicklungen sollten ihre Kunden sich für die kommenden Jahre einstellen?

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | LÖSUNGEN | AUSGABE 3-4-2021

Infrastructure as Code – IT-Ressourcen in der Cloud automatisieren

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Bausteine der Digitalisierung – SIEM, Monitoring und ISMS für den Mittelstand aus einer Hand!

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Hauptaugenmerk auf Sicherheit – Der neue Sicherheitsmaßstab beim Scannen

Im letzten Jahr wurden so viele Cyberattacken wie noch nie davor registriert. Das hat sicherlich mit dem schnellen Umzug von Mitarbeitern ins Home Office zu tun, wo das Thema Sicherheit unterschätzt wurde. Doch Cyberkriminelle sind stets auf der Suche nach Sicherheitslücken im Netzwerk, um Geräte aller Art angreifen zu können. Kodak Alaris hat sich diesem Problem angenommen, weshalb ihre neuen Scanner der Kodak S3000-Serie Sicherheitsfunktionen bieten, die vor Hackern schützen und die Einhaltung von Compliance vereinfachen beziehungsweise automatisieren.

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Social-Engineering-Attacken gefährden zunehmend die betriebliche Substanz – Besser gut vorbereitet

Social Engineering ist mittlerweile zu einer realen Bedrohung für die Sicherheit in Unternehmen geworden. Angriffspunkte solcher Attacken sind die Mitarbeiter mit ihren menschlichen Schwächen. »manage it« hat Dominik Foert, Cyber Security-Spezialist bei Materna, befragt, welche Attacken dies sind, wie Angreifer die Schwächen der Mitarbeiter für ihre Zwecke ausnutzen und wie Unternehmen vorausschauend Social-Engineering-Attacken vorbeugen können. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) stuft Angriffe auf die Identität der Nutzer, Social-Engineering-Attacken, als hochgefährlich ein, wie aus dem aktuellen Lagebericht des BSI hervorgeht.

NEWS | E-COMMERCE | MARKETING | TIPPS

Customer Journey: Markentreue ist out, Kundenerlebnis ist in

Der Trend geht zum Kundenerlebnis. Auf diese Veränderung müssen Unternehmen reagieren – mit einer strategisch angelegten Customer Journey. Wie B2B-Unternehmen diese Reise in nur fünf Etappen bewerkstelligen, erklärt ein Digital-Dienstleister. Die traditionell enge Beziehung zwischen Kunde und Marke ist in den vergangenen Jahren deutlich schwächer geworden. Dafür sind mehrere Faktoren verantwortlich: Kaum ein…

NEWS | LÖSUNGEN

Digitale Schnelltestlösung mit App für Unternehmen: Organisation, Dokumentation und Nachverfolgung einfach, schnell und sicher mit dem Huber Smart Health Check

Als rein digitale Lösung für Laientests oder als Service-Option mit medizinischen Antigen-Schnell- und PCR-Tests vor Ort oder mobil im Testbus. Die Testpflicht für Unternehmen ist beschlossen und stellt selbige vor große organisatorische Herausforderungen. Ob Laientests zu Hause (Selbsttests) oder Schnelltests vor Ort – Abläufe müssen effizient und wirtschaftlich organisiert werden. Eine Dokumentation ist zwar…

TRENDS 2021 | NEWS | BUSINESS | INDUSTRIE 4.0 | WHITEPAPER

Industrie 4.0 Barometer 2020: Digitalisierungskompetenz muss in die Geschäftsführung

Unternehmen mit dem CIO in der Geschäftsführung weisen einen überdurchschnittlich hohen Industrie-4.0-Reifegrad auf. Das ist eine zentrale Erkenntnis des Industrie 4.0 Barometers 2020, das die Management- und IT-Beratung MHP in Zusammenarbeit mit der Ludwig-Maximilians-Universität (LMU) München veröffentlicht hat [1]. An der Umfrage, die im vergangenen Jahr bereits zum dritten Mal durchgeführt wurde, nahmen über 200…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

IoT- und IIoT-Sicherheitsanforderungen: Die wachsende Zahl vernetzter Geräte erhöht die Anforderungen an industrielle Sicherheit

Fast alle Sicherheitsexperten haben Bedenken hinsichtlich der Risiken von IoT- und IIoT-Geräten in ihrem Netzwerk. Tripwire, Inc., Anbieter von Sicherheits- und Compliance-Lösungen für Unternehmen und Industrie, stellt die Ergebnisse einer neuen Umfrage vor. Die Studie wurde von Dimensional Research im Auftrag von Tripwire in diesem Monat durchgeführt und bewertet die Sicherheit von vernetzten Geräten…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Remote Work: Sicherheitsbedenken bleiben bestehen

Verstärkter Einsatz von Cloud-Technologien durch dauerhafte Home-Office-Modelle. Cloud-Securityanbieter Bitglass hat seinen diesjährigen Remote Workforce Security Report veröffentlicht. In einer Umfrage gaben IT-und Securityprofis Auskunft darüber, welche Auswirkungen das Arbeiten im Home Office im vergangenen Jahr auf die Datensicherheit gehabt hat. Home Office etabliert sich – trotz Sicherheitsbedenken. Bei der Mehrheit der Unternehmen (57…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN

DevSecOps: Schneller sichere Software

Immer wieder sorgen Datenverluste und Datenschutzverletzungen aufgrund fehlerhafter Software für Schlagzeilen. Auf der einen Seite werden Cyberkriminelle immer findiger, wenn es darum geht, Sicherheitslücken auszunutzen. Andererseits verschärfen Regierungen und Regulierungsbehörden zurecht die Bestimmungen zum Datenschutz. Das hat in vielen Unternehmen zu der Situation geführt, dass die IT-Sicherheitsspezialisten der beschleunigten Entwicklung von Software durch den Einsatz…

NEWS | IT-SECURITY | LÖSUNGEN

Digitaler Frühjahrsputz: Effizientes Rollenmodell bringt Rechtestrukturen wieder in geordnete Bahnen

In Unternehmen sollte gemäß dem Need-to-know-Prinzip stets sichergestellt sein, dass alle Mitarbeiter die richtigen und notwendigen Berechtigungen besitzen, um ihre Tätigkeiten ausüben zu können. Verschiedene betriebliche Anforderungen, beispielsweise ein Abteilungswechsel oder temporäre Projekte, führen jedoch oftmals dazu, dass bestimmte Rechte neu vergeben werden müssen. Dabei wird allerdings oft vergessen, die »alten« Berechtigungen oder temporär vergebene…

TRENDS 2021 | NEWS | STRATEGIEN

Fehlendes Bewusstsein für die Verbindung zwischen DevOps und Hochschulbildung

Der Lehrplan für DevOps-Thematik an Universitäten weist Lücken auf – das belegen die Ergebnisse der gestern Abend vorgestellten Umfrage GitLab for Education Report [1]. Für den Bericht wurden weltweit mehr als 800 Nutzer von GitLab for Education befragt. Der Begriff DevOps stammt ursprünglich aus der IT-Welt und ist ein Kunstwort aus Development (Entwicklung) und Operations (Betrieb). Er…

TRENDS 2021 | NEWS | TRENDS INFRASTRUKTUR | STRATEGIEN

Keine Automatisierungs-Angst: Deutsche Industriebeschäftigte möchten digitale Akteure sein

Aktuelle Umfrage: Deutsche Industriebeschäftigte möchten sich aktiv an der Entwicklung digitaler Anwendungen beteiligen und Digitalisierungsprozesse ihrer Organisation mitgestalten. 1,8 Millionen potenzielle »Low-Coder« in Deutschland. 8 von 10 Befragte wünschen sich Zugang zu neuen digitalen Fähigkeiten, Tools und Plattformen. Mendix, Siemens-Tochter und weltweiter Marktführer im Bereich Low-Code für Unternehmen, veröffentlicht die deutschen Ergebnisse der internationalen Befragung…

NEWS | IT-SECURITY | TIPPS

Sechs Ideen, um die IT-Sicherheit aktiver in Arbeitsprozesse einzubinden

Die IT-Sicherheit ist quasi ein Dauerbrenner auf der Prioritätenliste von Unternehmen. Laut Angaben von Statista sollen sich die Ausgaben hierfür im Jahr 2021 auf rund 5,7 Milliarden Euro belaufen.(i) Doch obwohl 70 Prozent der IT-Sicherheitsverantwortlichen in Deutschland bewusst ist, dass der Faktor Mensch und mangelndes Sicherheitsbewusstsein eines der größten Risiken für Unternehmen darstellt, sparen 77…

NEWS | IT-SECURITY | STRATEGIEN

Innenverteidigung: Cybersecurity mit Blick nach innen

Organisationen verstärken aufgrund der Gefahrenlage ihre Abwehr gegen Cyberangriffe von außen. Dabei vergessen sie oft jedoch den Blick nach innen. Neue Technologien helfen dabei, Angreifer zu stoppen, die sich bereits im Netzwerk befinden. Für Cyberkriminelle bedeutet die Corona-Krise und ihre Folgen eine Goldgräberstimmung – noch nie waren viele Unternehmen so verwundbar wie heute. Die…

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION

Datenschutz: Instagram teilt 79 % der persönlichen Daten mit Dritten

Apps und Websites sammeln eine große Menge persönlicher Daten von uns bei jeder Anwendung und jedem Besuch. Oft werden die Informationen auch an Dritte weitergegeben ohne uns nochmals um Freigabe dieser Daten zu bitten. Die Berechtigungen dazu erhalten die Apps bereits beim Download durch die Bestätigung der allgemeinen Geschäftsbedingungen. Durch die von Apple eingeführten Datenschutz-Labels…

NEWS | IT-SECURITY | SERVICES | TIPPS

Fünf Tipps, wie User Experience und Sicherheit in Einklang gebracht werden können

Nutzer stellen hohe Anforderungen an Anwendung, die sie täglich nutzen: Sie müssen leicht zu handhaben sein und schnell reagieren. Darüber hinaus können sich Nutzeranforderungen sehr schnell verändern. Während Anbieter versuchen, diesen Erwartungen zu entsprechen, steigt die Herausforderung, sich gleichzeitig vor sicherheitsrelevanten Bedrohungen und böswilligen Eingriffen zu schützen. User Experience und Sicherheit gehen daher Hand in Hand.…

NEWS | SERVICES | STRATEGIEN

Projektabwicklung im Softwaretest: Fundierte Planung ist der Schlüssel für erfolgreiches Testprojekt

Softwaretests wurden noch vor einiger Zeit als lästiges Übel klassischer Entwicklungsprojekte angesehen. Doch viele Unternehmen haben mittlerweile ihren Standpunkt geändert und geben einen erheblichen Teil ihres IT-Etats für das Testen von Software aus. Denn nur so können langfristig die Qualitätserwartungen der Kunden erfüllt werden. Allerdings: Welche Teststrategie ist die richtige? Welche Risiken gibt es und…

NEWS | IT-SECURITY | TIPPS

Verbindungswege ohne Risiko: Fünf Säulen für eine sichere Netzwerkebene

Das mit der Pandemie verschärfte mobile Arbeiten stellt auch die Netzwerksicherheit vor große Probleme. Es hat neue Risiken verursacht und bestehende verschärft. Mit fünf Grundprinzipien können IT-Administratoren die Cybersicherheit auf dieser Ebene erhöhen. Aktuell gefährden mehrere Faktoren die Sicherheit in Netzen: Überstürztes Home Office: Laut Bitdefender hatte im Frühjahr 2020 jedes zweite Unternehmen keine Pläne,…