Open-Source-basierte IaC-Scan-Engine ermöglicht es Entwicklern als branchenweit umfangreichste Plattform, Konfigurationsprobleme zu identifizieren und zu beheben.

Checkmarx, Anbieter im Bereich Software-Security für DevOps, bietet mit KICS (Keeping Infrastructure as Code Secure) eine neue, Open-Source-basierte Lösung für statische Analysen, die es Entwicklern ermöglicht, Infrastructure-as-Code (IaC) sicher zu entwickeln. Mit KICS baut Checkmarx sein AST-Portfolio weiter aus und stellt nun eine durchgängige Security-Plattform für eigenentwickelten Code, Open-Source-Komponenten und kritische Infrastrukturen in klassischen und Cloud-nativen Anwendungen bereit.

IaC hat in den vergangenen Jahren stetig an Bedeutung gewonnen: Immer mehr Unternehmen verlagern ihre Anwendungen in die Cloud und sind auf die rasche und skalierbare Bereitstellung Cloud-basierter Infrastrukturen angewiesen. Den vielen Vorzügen von IaC stehen aber auch signifikante Risiken gegenüber, mit denen Entwickler zu kämpfen haben – etwa mit Blick auf die Sicherheit, die Compliance und die Konfiguration der Umgebungen. Schon heute sind Probleme, die auf Konfigurations- und Bereitstellungsfehler zurückgehen, die zweithäufigste Ursache erfolgreicher Breaches.

KICS erkennt Schwachstellen, hard-gecodete Schlüssel und Passwörter, Compliance-Verstöße und Konfigurationsfehler automatisch zu Beginn des IaC-Build-Zyklus und macht es Entwicklern leicht, diese Probleme zu korrigieren, bevor der Build in die Produktivumgebung geht. Aufsetzend auf die branchenweit umfangreichste IaC-Scan-Engine unterstützt KICS führende IaC-Technologien wie Terraform, Kubernetes, Docker, AWS CloudFormation und Ansible. Darüber hinaus bietet KICS mehr als 1.200 hochgradig individualisierbare und anpassbare Queries, die mehr als zwölf Kategorien abdecken – von Verschlüsselung und Schlüssel-Management bis hin zur Port-Security im Netzwerk.

»Die Entwicklungsprozesse verändern sich, und die Unternehmen treiben ihre Cloud-Migration immer weiter voran. In der Folge müssen die Entwickler immer mehr Verantwortung für die Security übernehmen – und Software schneller bereitstellen als je zuvor. Dieser Balanceakt ist nicht zu schaffen, wenn man auf zeitaufwändige, manuelle Code-Reviews angewiesen ist«, erklärt Maty Siman, CTO und Gründer von Checkmarx. »Mit KICS haben wir daher eine Lösung entwickelt, mit der Entwicklerteams Probleme in IaC automatisch identifizieren können, solange sie sich noch einfach, schnell und günstig korrigieren lassen. Mit dieser neuesten Erweiterung des Checkmarx Portfolios bieten wir Entwicklern jetzt eine durchgängige Lösung, die sämtliche Komponenten komplexer Anwendungen von heute zuverlässig schützt.«

Wichtige Features und Vorteile von KICS im Überblick:

Integrierte Erweiterbarkeit: KICS bietet die größte ‚Query-Library‘ auf dem Markt, die sich zudem flexibel individualisieren und anpassen lassen. Die robuste, aber einfache Architektur von KICS ermöglicht es überdies, neue IaC-Tools unkompliziert und schnell einzubinden.

Aus der Community, für die Community: Sowohl bei der Scan-Engine als auch bei den hinterlegten Queries handelt es sich um Open-Source-Projekte, die kostenfrei und transparent für eine breite Community von tausenden von Security- und DevOps-Experten bereitstehen. Im Zusammenspiel mit Checkmarx‘ eigenen Experten, die kontinuierlich neue Features und Updates bereitstellen, entwickelt sich KICS rasant weiter.

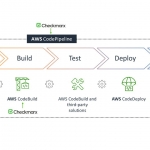

Nahtlose CI/CD-Integration: KICS lässt sich flexibel in bestehende CI/CD-Pipelines wie GitHub Actions und GitLab CI integrieren. So können die Entwickler ihre IaC-Projekte auf Schwachstellen und Konfigurationsfehler hin überwachen, ohne das gewohnte Toolset zu verlassen.

Siman fährt fort: »Checkmarx ist ganz klar ein Verfechter des Open-Source-Gedankens. KICS in dieser Form anzulegen, gestattet es unserer Community, die Richtung des Projekts in Zukunft mitzubestimmen und diese innovative Lösung branchenweit zu etablieren. Wir sind sehr gespannt zu sehen, wie unsere begeisterte Community KICS aufnehmen und zu einer Schlüsselkomponente im Cloud-Security-Toolset eines jeden Entwicklers weiterentwickeln wird.«

»Ich freue mich sehr, Checkmarx – einen langjährig erfahrenen AST-Anbieter – mit dem Release von KICS in unserem Open-Source-Ökosystem willkommen zu heißen«, erklärt Lior Kaplan, Open-Source-Berater und Evangelist. »KICS stößt bei den DevOps- und Security-Experten in der Open-Source-Szene schon jetzt auf reges Interesse. Und das wird zweifellos rasant zunehmen, wenn das Projekt weiter skaliert und auch auf anderen Infrastructure-as-Code-Plattformen Einzug hält.«

KICS ist heute kostenlos verfügbar. Mehr dazu unter kics.io.

646 Artikel zu „Security DevOps“

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

DevSecOps – Security in DevOps-Geschwindigkeit

NEWS | PRODUKTMELDUNG

Checkmarx stellt Application Security Testing im AWS Marketplace bereit und erlangt die AWS DevOps Kompetenz

Listing und Zertifizierung positionieren Checkmarx als flexiblen und verlässlichen Partner für Unternehmen, die einfach sichere Software entwickeln wollen. Checkmarx, Anbieter von Software-Security-Lösungen für DevOps, hat zwei wichtige Meilensteine in der Zusammenarbeit mit Amazon Web Services (AWS) erreicht: Checkmarx stellt seine Software-Security-Lösungen ab sofort über den AWS Marketplace bereit und erlangt darüber hinaus den AWS DevOps…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyberrisiken durch mangelnde IT-Security bei DevOps

Silos in der Unternehmens-IT führen zu unnötigen Sicherheitsrisiken. Die mangelnde Beteiligung der IT-Security an DevOps-Projekten führt laut einer Umfrage für 62 % der IT-Führungskräfte in Deutschland zu einem erhöhten Cyberrisiko. Um die DevOps-Kultur besser zu verstehen, beauftragte der japanische IT-Sicherheitsanbieter Trend Micro das unabhängige Marktforschungsunternehmen Vanson Bourne damit, 1.310 IT-Entscheider in KMUs und Großunternehmen…

NEWS | TRENDS SECURITY | DIGITALE TRANSFORMATION | TRENDS 2019

Das Verharren in alten Strukturen und unzureichende Security-Maßnahmen bremsen DevOps aus

Viele Unternehmen in Deutschland haben erkannt, dass die digitale Transformation mit den herkömmlichen Methoden der Softwareerstellung und Auslieferung nur unzureichend unterstützt werden kann, dennoch dominieren die klassischen, stark strukturierten und in sich geschlossenen Vorgehensweisen weiterhin. Sie bremsen die Forderungen der Fachabteilungen nach Agilität, Schnelligkeit und Flexibilität bei der Softwarebereitstellung aus. Das bringt erhebliche Risiken für…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | IT-SECURITY | STRATEGIEN | TIPPS

Security-Sorgenkind DevOps – wie schützen Unternehmen sich richtig?

Mittlerweile hat sich DevOps für viele Unternehmen zu einem Wettbewerbsvorteil entwickelt. Doch bereitet die Security vielen IT-Verantwortlichen noch immer Bauchschmerzen. Mit DevOps steht Unternehmen eine nützliche Methode zur Prozessverbesserung in Rahmen der Systemadministration und Softwareentwicklung zur Verfügung: Gemeinsame Tools in der Entwicklung, im IT-Betrieb und der Qualitätssicherung ermöglichen eine effizientere Zusammenarbeit. Zudem bieten sie mehr…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Barrieren zwischen DevOps und Security

Application Security and DevOps Report 2016: stärkere Integration von Security und DevOps notwendig. Der »Application Security and DevOps Report 2016« von Hewlett Packard Enterprise (HPE) zeigt die Notwendigkeit, Security- und DevOps-Teams stärker zu integrieren. Für den Bericht wurden IT-Betreiber, Security-Manager und Entwickler befragt. 99 Prozent der Befragten sagen, dass sich mit DevOps grundsätzlich die Anwendungssicherheit…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Zscaler erweitert Zero-Trust-Security-Portfolio um ZPA Private Service Edge und Browser Isolation

Innovationen der Zero-Trust-Exchange-Plattform, Ressourcen und Best Practises überwinden die Hürden der Einführung von Zero Trust und beschleunigen die digitale Transformation. Zscaler, Anbieter von Cloud-Sicherheit, kündigt Innovationen für die Zscaler Zero-Trust-Exchange-Plattform an und rundet das Portfolio durch neue Angebote zur Sicherung digitaler Unternehmen ab. Neue Sicherheitslösungen, Ressourcen für IT-Führungskräfte sowie Implementierungsleitfäden zur Beschleunigung der Zero-Trust-Adaption werden…

TRENDS 2021 | NEWS | STRATEGIEN

Fehlendes Bewusstsein für die Verbindung zwischen DevOps und Hochschulbildung

Der Lehrplan für DevOps-Thematik an Universitäten weist Lücken auf – das belegen die Ergebnisse der gestern Abend vorgestellten Umfrage GitLab for Education Report [1]. Für den Bericht wurden weltweit mehr als 800 Nutzer von GitLab for Education befragt. Der Begriff DevOps stammt ursprünglich aus der IT-Welt und ist ein Kunstwort aus Development (Entwicklung) und Operations (Betrieb). Er…

NEWS | IT-SECURITY | STRATEGIEN

Innenverteidigung: Cybersecurity mit Blick nach innen

Organisationen verstärken aufgrund der Gefahrenlage ihre Abwehr gegen Cyberangriffe von außen. Dabei vergessen sie oft jedoch den Blick nach innen. Neue Technologien helfen dabei, Angreifer zu stoppen, die sich bereits im Netzwerk befinden. Für Cyberkriminelle bedeutet die Corona-Krise und ihre Folgen eine Goldgräberstimmung – noch nie waren viele Unternehmen so verwundbar wie heute. Die…

NEWS | IT-SECURITY

MDR als Cybersecurity-Kavallerie: Best Practices für Managed Detection and Response

Von Remote-Access-Trojanern und Ransomware bis hin zu Phishing- und Wiper-Attacken – die wachsende Bedrohungslandschaft sowie begrenzte interne Ressourcen führen dazu, dass viele Unternehmen mittlerweile auf externe Sicherheitsverstärkung zurückgreifen. Managed Detection and Response (MDR) zählt zu einer beliebten Option, doch bei der Vielzahl an Lösungen kann die Wahl eines passenden Anbieters schwierig sein. Der Hauptvorteil…

TRENDS 2021 | TRENDS 2020 | NEWS | DIGITALE TRANSFORMATION | IT-SECURITY | WHITEPAPER

Whitepaper: Cyber Security – Die digitale Transformation sicher gestalten

Digitalisierung bietet Hackern neue Angriffspunkte. IT-Security ist Top-Investitionsthema unter IT-Verantwortlichen. Managed Security Services Provider bieten umfangreiche Security-Dienstleistungen. Neues Lünendonk-Whitepaper kostenfrei verfügbar. Cyber Security spielt in Zeiten einer digitalen Welt eine zentrale Rolle. Die Digitalisierung von Prozessen und Produkten sowie die Vernetzung von Maschinen und Fahrzeugen bieten Hackern neue Einfallstore und Angriffsmöglichkeiten. Unternehmen investieren daher verstärkt…

NEWS | IT-SECURITY | AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021

Security in der Cloud – Nicht ohne Eigenverantwortung

Unternehmen müssen ihr bestehendes Risikomanagement auf die Cloud-Umgebung auszuweiten. Die Verantwortlichen müssen sicherstellen, dass sie ihre Risiken kennen. Sie müssen zudem verstehen, welche Sicherheit die Cloud-Plattform bietet, erst dann können sie einen angemessenen Schutz für ihre Daten erzielen – unabhängig von deren Standort.

NEWS | IT-SECURITY | AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021

Checkliste Cyber Security Incident – Nach dem Angriff ist vor dem Angriff

NEWS | IT-SECURITY | STRATEGIEN

Vertraue niemandem: Das Zero-Trust-Security-Modell

Mit der steigenden Bedrohungslandschaft und erhöhten Anforderungen an die Datensicherheit hat das Zero-Trust-Security-Modell bei Unternehmen deutlich an Popularität gewonnen. Die meisten traditionellen Ansätze der Netzwerksicherheit konzentrieren sich auf starke Schutzmaßnahmen gegen unerlaubten Zugang. Deren tendenzielle Schwäche ist jedoch das Vertrauen, welches User und Entitäten automatisch genießen, sobald sie sich im Netzwerk befinden. Denn gelingt es…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Die drängendsten Cybersecurity-Probleme 2021 – Darauf müssen CIOs achten

Während die analoge Welt im Jahr 2020 durch eine Pandemie in Schach gehalten wurde, sorgten im digitalen Raum cyberkriminelle Aktivitäten und Angriffe für zusätzliche Belastungen. Ganz gleich, ob es sich um die Zunahme von einfachen Phishing-Attacken oder eine der bislang größten aufgezeichneten DDoS-Attacken handelt: 2020 war auch das Jahr, in dem die Bedrohungslage durch Cyberkriminelle…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

5 Prognosen für das Cybersecurity-Jahr 2021

Die Corona-Pandemie wird das Cybersecurity-Jahr 2021 weitgehend bestimmen, so die Vorhersage der Sicherheitsexperten von Imperva. Cyberkriminelle profitieren von der unsicheren und herausfordernden Lage für Unternehmen und versuchen vehement, die Pandemie für sich zu nutzen – der Schutz ihrer Daten muss für Unternehmen in 2021 daher an erster Stelle stehen. Des Weiteren öffnet der fortschreitende Ausbau…

NEWS | IT-SECURITY | STRATEGIEN

Malware-as-a-Service: Cybersecurity-Profis gegen APT-Unternehmer

Die sich weiter professionalisierende Hacker-Industrie bietet nicht nur Malware und Tools zur Miete an. Kriminelle Experten stellen auch ihre Arbeitsleistung für Geld zur Verfügung. Deren Expertise für Advanced Persistent Threats (APTs) erfordert eine Abwehr auf Augenhöhe: Managed Detection and Response (MDR). In den letzten Jahren hat sich die Cyberkriminalität weiter organisiert und orientiert sich dabei…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity Predictions: Cyberangriffe werden 2021 noch zielgerichteter

Steigende Zahlen bei Thread Hijacking, Whaling und von Menschen initiierter Ransomware. HP stellt seine Cybersecurity-Prognosen für das Jahr 2021 vor und prognostiziert, dass Sicherheitsbedrohungen in den kommenden zwölf Monaten weiter stark ansteigen werden. Besonderes Augenmerk gilt dabei von Menschen initiierter Ransomware, Thread Hijacking, unbeabsichtigten Insider-Bedrohungen, Kompromittierung von geschäftlichen E-Mails und Whaling-Angriffen. Die Prognosen der…

NEWS | IT-SECURITY | STRATEGIEN

5G benötigt Security-by-Design-Ansatz

Die 5G-Technologie wird viele bahnbrechende Anwendungsszenarien ermöglichen. Durch die zunehmende Vernetzung steigen aber auch die Sicherheitsgefahren. NTT hält einen Security-by-Design-Ansatz für unerlässlich, die Sicherheit muss also von Anfang integraler Bestandteil von 5G-Infrastrukturen sein. Der neue Netzwerkstandard 5G bietet viele Vorteile, wie niedrige Latenzen, hohe Bandbreiten und Datenübertragungsraten oder zuverlässige Kommunikationsverbindungen. Allerdings bringt die Einführung…

TRENDS 2021 | NEWS | TRENDS SECURITY

Die IT-Security-Trends 2021

Die Corona-Pandemie beschleunigte nicht nur Digitalisierungsprojekte und Transformationsprozesse vieler Unternehmen. Diese rasante Entwicklung offenbarte an mehreren Ecken und Enden Lücken, Missstände und Optimierungsbedarf in IT-Sicherheitskonzepten und -Strategien, denen sich betroffene Betriebe nun stellen müssen, bevor sie kritische Ausmaße erreichen. Deshalb geben nun fünf Experten von Micro Focus einen Einblick in die IT-Security-Trends für das kommende…

TRENDS 2020 | NEWS | BUSINESS PROCESS MANAGEMENT | STRATEGIEN | WHITEPAPER

Erfolgreiche DevOps-Entwicklung braucht passende Rahmenbedingungen und interne Unterstützung

Viele Unternehmen sind noch nicht in der Lage, das enorme Potenzial von DevOps auszuschöpfen. Gründe dafür sind, so der Münchner IT-Dienstleister Consol, interne Widerstände, ungeeignete Prozesse, eingefahrene Methoden, eine zu starre Kultur und mangelnde Unterstützung durch das Management. DevOps markieren aktuell die Spitze in der Evolution der Anwendungsprogrammierung. Für die agile Entwicklung einer modernen, wettbewerbsfähigen…

NEWS | IT-SECURITY

Top-down statt Bottom-up: Cybersecurity muss Chefsache sein

Eine durchgängige IT-Sicherheitsstrategie gewinnt gerade in der aktuellen Corona-Pandemie an Bedeutung. Die beschleunigte Digitalisierung fast aller Lebensbereiche hat die Angriffsfläche für Hacker signifikant vergrößert. Mit isolierten Bottom-up-Projekten ist eine umfassende hohe Sicherheit angesichts der komplexen Gefahrenlage kaum zu etablieren, meint Giesecke+Devrient (G+D). Erforderlich ist vielmehr ein ganzheitlicher Top-down-Ansatz. Cybersecurity muss zur Chefsache werden. Cyberangriffe gewinnen…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY | STRATEGIEN

AppSec: Softwaresicherheit als Reaktion auf DevOps und digitale Transformation

Die 11. Version des »Building Security In Maturity Model« demonstriert, wie Unternehmen Softwaresicherheit anpassen können, um moderne Software-Entwicklungsparadigmen zu unterstützen. Synopsys veröffentlichte BSIMM11, die aktuelle Version des Building Security In Maturity Model (BSIMM). BSIMM unterstützt Unternehmen bei der Planung, Ausführung, Analyse und Verbesserung ihrer Softwaresicherheitsinitiativen (SSIs). Die Studie spiegelt die Softwaresicherheitspraktiken von 130 Unternehmen…

NEWS | IT-SECURITY | STRATEGIEN

Mehr Zusammenarbeit in Sachen Cybersecurity – Kooperation ist der Schlüssel zum mehr IT-Sicherheit in unsicheren Zeiten

Die Ereignisse der letzten Monate haben die CISOs und die IT-Sicherheitsteams unter enormen Druck gesetzt, nach einer Ausweitung der Fernarbeit ihre Netzwerke angemessen zu schützen. Für Unternehmen, die bereits Maßnahmen für die Heimarbeit ihrer Belegschaft eingeführt haben, stellt dies möglicherweise keine Herausforderung dar. Für andere, die daran gewöhnt sind, Maschinen zu überwachen, zu steuern und…

NEWS | IT-SECURITY | STRATEGIEN

Security über das Netzwerk hinaus – Integration von Endgerätesicherheit in die Zero-Trust-Strategie

Während der Begriff »Zero Trust« sofort an Netzwerksicherheit denken lässt, geht eine richtige Zero-Trust-Strategie mittlerweile über das Netzwerk hinaus – wie Palo Alto Networks meint. Endpunkte spielen eine wichtige Rolle, da sie Daten auf der ganzen Welt speichern und auf sie zugreifen, was sie zu verwundbaren Einstiegspunkten für Cyberangreifer macht. Da auf Daten und Anwendungen…

NEWS | IT-SECURITY

Cyber-Security-Prioritäten während der aktuellen Pandemie

Die Welt, wie wir sie kennen, wurde durch die Covid-19-Pandemie auf den Kopf gestellt. Als es weltweit zu Ausgangsbeschränkungen kam, stellte dies große wie kleine Unternehmen vor neue, unerwartete Herausforderungen – und jetzt, da wir uns auf den langen Weg der Erholung begeben, tun wir dies mit anderen Prioritäten als noch vor wenigen Monaten. Die…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud als Chance für Cybersicherheit – fünf Gründe für Managed Security aus der Cloud

Konventionelle Sicherheitslösungen wurden nicht mit Blick auf die Cloud entwickelt, was Herausforderungen durch Komplexität, Verwaltungsaufwand und unvollständigem Schutz schafft. Dies ist nach Meinung von Palo Alto Networks nun aber geboten, denn: In der vernetzten Welt, in der sowohl Benutzer als auch Daten überall sind, muss auch Cybersicherheit überall verfügbar sein. Um dies zu erreichen, muss…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

High Performance Applications – DevOps für bessere Entwicklung und Bereitstellung

Wer DevOps aktiv praktiziert ist in der Lage, von Beginn an leistungsfähigere Software zu entwerfen: Probleme können schnell ausgemerzt und hochleistungsfähige Anwendungen eingesetzt werden. Ein effizientes Performance-Testing-Modell zu schaffen, geht im Idealfall mit vier Schlüsselattributen einher: Ausweitung der Leistungstests auf neue Rollen, Integration in den CI/CD-Prozess, End-to-End-Leistungsüberwachung sowie kontinuierliche Optimierung. Mark Levy, Director of Strategy…

NEWS | IT-SECURITY | SERVICES

Managed Security Services: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

Cyberangriffe nehmen zu. Auch der Mittelstand steht verstärkt im Visier der Hacker. Doch für ausreichenden Schutz zu sorgen, wird immer komplexer. Managed Security Services können Abhilfe schaffen. Wolfgang Kurz, CEO und Founder indevis, räumt mit den häufigsten Vorurteilen auf. Mit der zunehmenden Digitalisierung steigt das Risiko für Cyberangriffe. Nicht nur große Unternehmen sind davon…

NEWS | BUSINESS PROCESS MANAGEMENT | STRATEGIEN | TIPPS

5 wichtige Schritte auf dem Weg zu DevOps

Um die Business Transformation eines Unternehmens erfolgreich umzusetzen, benötigt man bei der Implementierung eine agile IT, die auf Basis eines DevOps-Modells arbeitet. Zu diesem Ergebnis kommt eine aktuelle IDC-Studie, die vom IT-Dienstleister Consol unterstützt wurde. Auf dem Weg dahin sollten Unternehmen allerdings einige Schritte beachten. Die Nutzung von DevOps setzt sich durch –…

TRENDS 2020 | NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Cloud Security-Report: Schlechte Sicherheitshygiene führt zu einer Eskalation von Cloud-Schwachstellen

Der Cloud Threat Report deckt 199.000 unsichere Cloud-Templates auf und findet 43 Prozent der Cloud-Datenbanken unverschlüsselt vor. Palo Alto Networks hat aktuelle Forschungsergebnisse veröffentlicht, die zeigen, wie Schwachstellen bei der Entwicklung von Cloud-Infrastrukturen zu erheblichen Sicherheitsrisiken führen. Der Unit 42 Cloud Threat Report: Spring 2020 untersucht, warum Fehlkonfigurationen in der Cloud so häufig vorkommen. Der…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Die fünf Cyber-Security-Trends 2020

Im Cyber-Security-Jahr 2019 standen die Zunahme von politisch motivierten Cyber-Threats, aber auch Angriffe auf Smart-Home-Geräte oder das einjährige Bestehen der DSGVO im Fokus. Welche Trends setzen sich im Jahr 2020 fort? Welche neuen Entwicklungen werden erwartet? Stefan Wehrhahn vom IT-Security-Anbieter BullGuard beleuchtet fünf Trends für das Jahr 2020: 5G und Cybersicherheit 5G wird die…

NEWS | GESCHÄFTSPROZESSE | INFRASTRUKTUR | KOMMUNIKATION | ONLINE-ARTIKEL | SERVICES

DevOps als Enabler für 5G-Anwendungen

Top-Trend 2020 für Communication Service Provider in DACH. Stellschrauben für mehr Wertschöpfung sind: Netzwerktopologie, Use Cases für neue Services, agile Prozesse und Automatisierung. In nahezu allen Branchen laufen die Entwicklungen von 5G-Anwendungen auf Hochtouren. Das Problem: Die Communication Service Provider (CSP) sind noch nicht auf 5G vorbereitet – sowohl was die technologische Ausstattung als…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Ausblick: Cyber Security im Jahr 2020

OT-Angriffe als Zugang zur IT Schon in den vergangenen 24 Monaten haben »laterale Angriffe« einen Fuß in die Tür zur IT bekommen und breiten sich nun auf Netzwerke der Operational Technology (OT) aus. Doch im Jahr 2020 werden wir OT-Angriffe auf die IT erleben. Möglich macht das die zunehmende Konvergenz von IT und OT.…

NEWS | IT-SECURITY | AUSGABE 11-12-2019 | SECURITY SPEZIAL 11-12-2019

Überlastung der IT-Security-Teams – Automatisierung als Antwort auf den Fachkräftemangel

Verantwortliche für die IT-Sicherheit eines Unternehmens sehen sich häufig mit einer personellen Unterbesetzung ihrer Security-Abteilungen konfrontiert – und dies nicht nur kurz-, sondern ohne Aussicht auf Besserung mittelfristig. Ein möglicher Ausweg: automatisierte Workflows zur deutlichen Entlastung der IT-Security-Teams.

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Cyber-Security: Sicherheitsprognosen für das Jahr 2020

Die Sicherheitsforscher von Malwarebytes geben ihre Sicherheitsprognosen für das Jahr 2020 bekannt. Dabei prognostizieren die Experten zunehmende Gefahren für Unternehmen durch Ransomware-Angriffe, erwarten vermehrt Exploit-Kit-Aktivitäten und VPN-Skandale. Im Folgenden werden sechs Sicherheitsprognosen vorgestellt und in die Entwicklungen der jüngsten Zeit eingeordnet. Ransomware-Angriffe auf Unternehmen und Regierungen werden dank neu gefundener Schwachstellen zunehmen. Bereits…

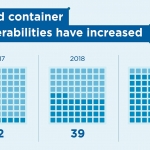

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | TRENDS 2019 | IT-SECURITY

Cloud Trends Report Security prognostiziert 50 % mehr Schwachstellen in Cloud-Infrastrukturen

Trotz wachsender Anzahl an Schwachstellen bei Cloud-Infrastrukturdiensten, Containern und anderen Cloud-Produkten bleibt Cyberhygiene weiterhin größtes Risiko. Die größten Gefahren in Cloud-Infrastrukturen gehen nicht vom Cloud Provider aus, sondern lauern im Unternehmen selbst. Skybox Security, Anbieter im Cyber Risk Management, gab die Veröffentlichung seines Cloud Trends Report 2019 bekannt. Der Bericht, der vom Team der…

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | RECHENZENTRUM | STRATEGIEN | TIPPS

DevOps, Container und SDI – 3 Schlüssel für eine erfolgreiche IT-Transformation

Die digitale Transformation ist aktuell das Thema der Stunde. Es steht fest, dass Unternehmen neue Geschäftsmodelle brauchen, um kompetitiv zu bleiben. Voraussetzung dafür ist ein Wandel in den eigenen Strukturen. Doch welche sind die wichtigsten Technologien, um die erfolgreiche Transformation der eigenen IT zu erreichen? Michael Jores, Regional Director Central Europe bei SUSE, gibt dazu…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

IT-Security zieht in die Cloud um: Vom Büro bis zum Home-Office ist alles abgesichert

Unternehmen wollen Risiken minimieren – Firewalls der nächsten Generation sind in der Cloud. In der IT-Security hat es in den vergangenen Jahren viele Erdbeben gegeben – die Risiken sind enorm gewachsen, neue Opfer von Ransom- oder Malware kommen täglich hinzu. Die Risiken wollen Unternehmen minimieren, und vor allem die Verantwortung von der eigenen und meist…