Die Verifizierung der Benutzeridentität ist im digitalen Zeitalter integraler Bestandteile der Online-Nutzung. Wie erzeugen Unternehmen ein optimales Zusammenspiel von Datenschutz, dem Vertrauen der Nutzer und einem bestmöglichen Kundenerlebnis?

Laut Bundesregierung wird 2021 das Jahr der digitalen Identitäten: Die Überarbeitung der eIDAS-Verordnung, die die Standards in der EU regelt, steht bevor und der Identitätsnachweis per Smartphone soll ermöglicht werden [1]. Die Verifizierung der Benutzeridentität ist im digitalen Zeitalter allgegenwärtig, ob wir Kleidung online bestellen, Nachrichten an Arbeitskollegen schicken oder den favorisierten Streaming-Dienst aufrufen – 83 % der heutigen Anwendungen erfordern, dass sich Anwender in einer bestimmten Art und Weise authentifizieren, um sich Zugang zu diesen Online-Services zu verschaffen [2]. Doch wie sind die digitalen Identitäten überhaupt entstanden und was bedeuten sie für Unternehmen (den Datenschutz, das Vertrauen der Nutzer oder das Kundenerlebnis) heute?

Die Entwicklung digitaler Identitäten. Die Identität umfasst im klassischen Sinne die typischen Wesensmerkmale eines Menschen, wie Alter, Geschlecht, Herkunft bis hin zu biometrischen Kennzeichen, Charaktereigenschaften und individueller Lebensgeschichte. Viele Merkmale der Offline-Identität wurden mit dem Aufkommen des Internets nach und nach Online abgebildet. Schließlich wurden den Nutzern immer mehr digitale Dienste und Services angeboten, bei denen sie sich so registrieren mussten, dass jederzeit die Identität zur Personalisierung von Inhalten nachvollzogen werden konnte.

Als das Web vor mehr als 30 Jahren für kommerzielle Zwecke geöffnet wurde, existierten kaum brauchbare Nutzungsstandards. Von Authentifizierung ganz zu schweigen. Online-Anbieter adaptierten daher die Methode der Benutzername-Passwort-Identifikation, wodurch unterschiedliche separate Systeme entstanden, die die Nutzeridentität für verschiedene Anwendungsfälle erfassen, speichern und verarbeiten. Damit hinterließen die Nutzer bei jedem Mal eine Art digitalen Fußabdruck zu ihren personenbezogenen Informationen, einschließlich der Kontaktinformationen (Name, E-Mail, Adresse etc.). Der Wert der Nutzerdaten gewann dadurch an Bedeutung für Unternehmen. Sie erkannten die Chance, mithilfe der Verwertung der Nutzerdaten, mehr über die Kundenbedürfnisse zu erfahren und damit personifizierte Services zur Verfügung zu stellen.

Die bewusste Nutzung und Analyse der personenbezogenen Daten, die sich zunehmend in personalisierten Werbeanzeigen widerspiegelten, befeuerten die »Angst vorm gläsernen Menschen« – ein Begriff, der mit den Protesten anlässlich der Volkszählung Anfang der 1980er Jahre aufkam und die Preisgabe privater Daten und die Durchleuchtung der Privatsphäre kritisierte. Aber auch Skandale über Überwachungs- und Spionagepraktiken, die von Whistleblowern aufgedeckt wurden, schürten in der Gesellschaft den Glauben an den gläsernen Menschen. Dem steigenden Interesse an Informationen über Personen ist seit Mai 2018 die Datenschutzgrundverordnung (DSGVO) entgegengesetzt und regelt die Verarbeitung personenbezogener Daten in der EU. Unternehmen müssen zur Erfüllung der DSGVO einen transparenten Umgang mit den Nutzerdaten pflegen, die jederzeit eingesehen und gegebenenfalls gelöscht werden können. Nur so haben Nutzer weitestgehend die Kontrolle über ihre digitalen Identitäten. Unternehmen stehen gleichzeitig in der Pflicht, über Zugriffsmanagement die Richtigkeit der digitalen Identitäten zu kontrollieren und Cyberattacken zu verhindern. Personenbezogene Daten rückten mit der Zeit nicht nur ins Visier von wirtschaftlichen Akteuren. Auch das Interesse von Cyberkriminellen steigt, die mithilfe raffinierter Angriffe digitale Identitäten stehlen, um sie im Darknet zu veräußern, vom Unternehmen Lösegeld zu fordern oder im Namen anderer Bestellungen zu tätigen.

Der Wert digitaler Identitäten. Für böswillige Akteure sind persönliche Daten eine gewinnbringende Beute. Identitätsdiebstahl, auch »Broken Authentication« genannt, ist eine der häufigsten Methoden bei beobachteten Datenschutzverstößen und hat häufig schwerwiegende Folgen für Einzelpersonen und Unternehmen [3]. Bereits 2019 erlitten rund 70 % der Unternehmen in Deutschland Schäden durch Cyberattacken [4].

Durch Credential-Stuffing-Angriffe, bei denen geleakte Log-in-Daten anderer Plattformen verwendet werden, erhalten Cyberkriminelle Zugang zu weiteren Benutzerkonten. Log-in-Daten sowie weitere personenbezogene Informationen werden im Darknet gehandelt: Zugangsinformationen zu Streaming-Diensten gibt es für 10 Dollar, eine Patientenakte kostet ca. 1.000 Dollar und eine Reisepassnummer um die 2.000 Dollar [5]. Der rasant steigende Wert, den digitale Identitäten für Internetkriminelle haben, erfordert ein verstärktes Bewusstsein für den Umgang sowohl von Nutzerseite als auch von Unternehmensseite. Denn heutzutage lassen sich mit den richtigen Informationen durch die Digitalisierung vieler Dienste tiefgreifende Veränderungen vornehmen, wie beispielsweise anhand von Steuer-, Bank-, und Krankenaktendaten oder Meldenachweisen. Durch den falschen Umgang mit persönlichen Daten ist es heutzutage recht einfach geworden, in die Situation zu geraten, ein weiteres Konto zu besitzen von dem man selbst nichts weiß.

Grundpfeiler für den Umgang mit persönlichen Daten. Unternehmen stehen vor der Herausforderung, die Nutzung ihrer Online-Dienste für den Nutzer so nahtlos und einfach wie möglich zu gestalten, dabei gleichzeitig DSGVO-konform zu handeln und die bestmögliche Sicherheit für die persönlichen Daten zu gewährleisten.

- Einfachheit

Die Einmalanmeldung Single Sign-On (SSO) vereinfacht den Authentifizierungsprozess sowohl für Kunden als auch für Unternehmen: Benutzer melden sich bei einer Anwendung wie Google Mail an und werden automatisch bei weiteren Anwendungen angemeldet, unabhängig von der verwendeten Plattform, Technologie oder Domäne. Dadurch, dass nur ein Datensatz zur Identifikation verwendet wird, sinkt das Risiko, dass Zugangsdaten entschlüsselt oder vergessen werden. - Sicherheit

Klassische Ein-Faktor-Anmeldungen mit Benutzername und Passwort können nicht vor Credential-Stuffing-Angriffen schützen. Die Multi-Faktor-Authentifizierung (MFA) ergänzt Passwörter um eine weitere Möglichkeit zum Nachweis der Identität, entweder durch Biometrie oder einen Code, der per SMS oder E-Mail übermittelt wird. Diese Verteidigungsmaßnahme zu überwinden ist schwieriger, da vom Nutzer ein zusätzlicher Schritt erforderlich wird, der bestenfalls mit einem zusätzlichen Gerät in Verbindung steht. Um Kunden diesen Aufwand zu vereinfachen, kann die kontextbezogene Multi-Faktor-Authentifizierung (adaptive MFA) zum Einsatz kommen: Sie fordert einen zusätzlichen Faktor nur bei verdächtigem Verhalten oder dem Zugriff auf sensitive Daten, beispielsweise wenn Transaktionen von einem anderen Ort oder neuem Gerät aus durchgeführt werden oder Nutzer auf hinterlegte Zahlungsmittel zugreifen möchten. - Datenschutz

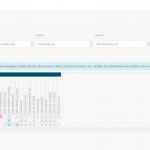

Geht es um einen DSGVO-konformen Umgang mit personenbezogenen Daten, hilft eine Customer-Identity-and-Access-Management-Lösung (CIAM) als Erweiterung zum traditionellen Identity and Access Management (IAM) dabei, zentralisierte Kundenprofile zu erstellen. Denn im Wesentlichen ist eine CIAM-Lösung eine API, die zwischen verschiedenen Anwendungen und Komponenten vermittelt und heterogene Daten an einem Ort zusammenführt. Die zentralisierte Benutzerverwaltung eliminiert Datensilos und doppelte Daten. Alles, was Unternehmen für den sicheren Login und die Berechtigungen der Benutzer benötigen, ist an einem Ort zusammengefasst, von dem aus Admins schnell Berechtigungen erteilen und entziehen können. Diese einheitliche Sicht auf den Kunden begünstigt neben der Analyse auch die Erfüllung der Berichtsanforderungen der Datenschutzgesetze, da alle Profildaten zugänglich und übertragbar sind.

Ausblick. Die Entwicklung der digitalen Identität ging Hand in Hand mit der Entwicklung der virtuellen Welt. Von separat agierenden Online-Diensten, die silobasiert die Nutzerdaten authentifizierten, bis hin zu anbieterübergreifenden und nutzerorientierten Strategien, die gleichzeitig Datenschutzkonformität und Sicherheit priorisieren – die digitale Identität wurde stets mit mehr Informationen angereichert. Und hier ist noch lange nicht Schluss: Die Identifikation über einzigartige biologische Komponenten der Offline-Persönlichkeit wie Stimme, Iris, Fingerabdruck oder Gesicht wird bereits eingesetzt. Erkennungstools, die die Gangart oder die Venen analysieren, sind auf dem Vormarsch.

Von Unternehmen erfordert der Umgang mit biometrischen Daten besondere Sorgfalt, schließlich können einmal geleakte biometrische Daten nicht zurückgesetzt werden wie ein Passwort. Wie auch die Offline-Identität stetig im Wandel ist, so sind die digitalen Identitäten und der Umgang damit einer prozesshaften Entwicklung unterworfen. Im Spannungsfeld von Bequemlichkeit, Privatsphäre, Regulierungen und Sicherheit hilft eine CIAM-Lösung; vor allem dann, wenn sie es erlaubt, Sicherheitstechnologien ergänzend und aufeinander einzusetzen.

Kevin Switala,

Kevin Switala,

Enterprise Account Executive

bei Auth0

[1] https://background.tagesspiegel.de/digitalisierung/digitale-identitaeten-das-plant-die-bundesregierung

[2] https://auth0.com/blog/announcing-the-auth0-2020-state-of-app-assembly-survey/

[3] https://auth0.com/blog/what-is-broken-authentication/

[4] https://www.bitkom.org/sites/default/files/2020-02/200211_bitkom_studie_wirtschaftsschutz_2020_final.pdf

[5] https://blog.wiwo.de/look-at-it/2020/03/18/wert-digitaler-identitaeten-sozialversicherungs-id-1-dollar-reisepass-nummer-2000-dollar/

Illustrationen: © Prostock-studio, Lightspring /shutterstock.com

768 Artikel zu „digitale Identität“

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Schutz von Maschinenidentitäten: Digitale Identitäten sind zentraler Bestandteil der IT-Sicherheit

Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür…

NEWS | DIGITALISIERUNG | IT-SECURITY

Covid-19, digitale Identitäten und der Datenschutz

Digitale Identitäten werden uns dauerhaft begleiten. Der Durchschnittsbürger hätte vermutlich schon jetzt Mühe, sich alle zu merken: Egal, ob Kreditkarten, Mobiltelefone, Online-Konten, soziale Medien oder Unternehmenskonten – unsere personenbezogenen Daten sind praktisch überall gespeichert. In gewisser Weise sind digitale Identitäten zu einem Teil des gesellschaftlichen Gefüges geworden, und es ist schwer vorstellbar, dass sie das…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | TRENDS SECURITY | BUSINESS | DIGITALISIERUNG

Digitale Identitätsplattform – wenn, dann eine vom Staat

Digitale Verwaltung: Jeder zweite Deutsche sieht seine Daten in Sicherheit. Digitale Identität hat einen schweren Stand. 58 Prozent der Menschen in Deutschland vertrauen der öffentlichen Verwaltung und sind überzeugt, dass ihre Daten auf Behörden-Servern vernünftig geschützt sind. Jeder Dritte hat leichte Zweifel, dass Behörden die nötigen Sicherheitsmaßnahmen ergreifen, acht Prozent glauben nicht daran, dass…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | WHITEPAPER

Digitale Identitäten schützen: BSI entwickelt Sicherheitskatalog für eIDs

Anlässlich des Digitalgipfels der Bundesregierung in Dortmund hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) das Security Framework für digitale Identitäten vorgestellt. Damit kann Deutschland zum Vorreiter bei der Entwicklung sicherer digitaler Identitäten werden, die sowohl hoheitlich als auch privatwirtschaftlich einsetzbar sind. »Ohne digitale Identitäten funktioniert kein Online-Banking, kein Online-Shopping, keine Online-Services…

NEWS | DIGITALISIERUNG | IT-SECURITY | ONLINE-ARTIKEL

Die digitale Identität – der Schlüssel zu wirklich intelligenten Städten

Von Smartphones und Tablets bis hin zu Kühlschränken und Glühlampen: Fast jede Art von Gerät besitzt heute irgendeine Form der Online-Anbindung, um unser Leben einfacher und effizienter zu machen. Es besteht kein Zweifel daran, dass das Internet der Dinge (Internet of Things, IoT) unsere Art wie wir mit unserer Umwelt interagieren grundlegend verändert. Während die…

NEWS | BLOCKCHAIN | WHITEPAPER

Datensouveränität und Datensparsamkeit: Mit der Blockchain zur sicheren digitalen Identität

Bitkom veröffentlicht Infopapier »Self Sovereign Identity Use Cases – von der Vision in die Praxis«. Ob Shopping, Beratungsgespräch mit der Bank oder Kontakt mit der Verwaltung: auch durch die Corona-Krise haben sich immer mehr Alltagstätigkeiten in die digitale Welt verlagert. Dabei rückt eine Frage immer stärker in den Mittelpunkt: Wie kann man digital die…

NEWS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Digitale Geschäftsprozesse rechts- und zukunftssicher machen – Elektronisch signieren

Jedem Geschäft, egal ob online oder offline, liegt eine Transaktion zugrunde. Und Kunden machen gerne Geschäfte mit möglichst einfachen Transaktionen. Nicht umsonst sind PayPal, One-Click-Bestellungen oder kontaktloses Zahlen so beliebt. Was beim Payment schon gut funktioniert, liegt an anderer Stelle oft noch im Argen: Viele digitale Geschäftsmodelle kranken noch immer daran, dass die Kunden durch komplexe und langwierige Prozesse gezwungen werden, um eine Transaktion wie einen Vertragsabschluss rechtsgültig zu machen. Dies lässt sich durch die elektronische Signatur vermeiden.

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN

Self-Sovereign Identity: Höchste Zeit für mehr digitale Selbstbestimmung

Europa und Deutschland pushen Self-Sovereign Identity als Weg zum souveränen Einsatz persönlicher Daten. »So viel wie nötig, so wenig wie möglich«, sollte der Leitsatz bei Einsatz und Freigabe von persönlichen Daten im Internet sein. Nutzer sind jedoch mittlerweile daran gewöhnt, überall bereitwillig ihre Daten für Dienste und in Portalen preiszugeben – obwohl die Verwendung der…

NEWS | IT-SECURITY | LÖSUNGEN

Digitaler Frühjahrsputz: Effizientes Rollenmodell bringt Rechtestrukturen wieder in geordnete Bahnen

In Unternehmen sollte gemäß dem Need-to-know-Prinzip stets sichergestellt sein, dass alle Mitarbeiter die richtigen und notwendigen Berechtigungen besitzen, um ihre Tätigkeiten ausüben zu können. Verschiedene betriebliche Anforderungen, beispielsweise ein Abteilungswechsel oder temporäre Projekte, führen jedoch oftmals dazu, dass bestimmte Rechte neu vergeben werden müssen. Dabei wird allerdings oft vergessen, die »alten« Berechtigungen oder temporär vergebene…

TRENDS 2021 | TRENDS 2020 | NEWS | DIGITALE TRANSFORMATION | IT-SECURITY | WHITEPAPER

Whitepaper: Cyber Security – Die digitale Transformation sicher gestalten

Digitalisierung bietet Hackern neue Angriffspunkte. IT-Security ist Top-Investitionsthema unter IT-Verantwortlichen. Managed Security Services Provider bieten umfangreiche Security-Dienstleistungen. Neues Lünendonk-Whitepaper kostenfrei verfügbar. Cyber Security spielt in Zeiten einer digitalen Welt eine zentrale Rolle. Die Digitalisierung von Prozessen und Produkten sowie die Vernetzung von Maschinen und Fahrzeugen bieten Hackern neue Einfallstore und Angriffsmöglichkeiten. Unternehmen investieren daher verstärkt…

NEWS | KOMMENTAR

Das soll digitale Souveränität sein?

Die Ausgaben des Bundes für Software von Microsoft steigen und steigen. Wenn es die Bundesregierung mit der digitalen Souveränität wirklich ernst meint, muss sie mit gutem Beispiel vorangehen. Statement von Tobias Gerlinger, CEO und Managing Director von ownCloud in Nürnberg. Als Deutschland im vergangenen Jahr die EU-Ratspräsidentschaft antrat, verkündete die Bundesregierung ein hehres…

NEWS | INTERNET DER DINGE | IT-SECURITY

Softwarefehler bei IoT-Video-Türklingeln: Einen digitalen Türspalt offen

Video-Türklingeln zur Selbstmontage können von Hackern unter ihre Kontrolle gebracht werden. Fehler beim Entwickeln der IoT-Systeme haben dann unerwartete Konsequenzen. Angegriffene Systeme verletzen unter Umständen die Privatsphäre, die sie eigentlich beschützen sollen. Nur die Zusammenarbeit von Sicherheitsexperten, Plattformentwicklern und Produktherstellern sichert digitale Sprechanlagen. Über cloudbasierte Video-Sprechanlagen wie LifeShield reden Anwender mit Besuchern an der Tür.…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Polizeipräsenz im digitalen Raum: Internetnutzer wollen besser geschützt werden

Praktisch alle Onliner sagen: Bedrohung durch Cyberkriminelle wird größer. Bitkom und ZITiS kooperieren für Technologietrends im Sicherheitsbereich. Cyberkriminelle sind zunehmend auf dem Vormarsch – diesen Eindruck haben die allermeisten Internetnutzer. 94 Prozent von ihnen meinen: Die Bedrohung durch Internetkriminelle wird immer größer. Die große Mehrheit der Nutzer sieht daher Staat und Behörden in der Pflicht,…

NEWS | DIGITALISIERUNG | SERVICES | WHITEPAPER

Smart City: Wie digitale Bezahllösungen Städte und Regionen smarter machen

Digitale Bezahllösungen unterstützen digitale Transformation und machen Kommunen effizienter, bürgerfreundlicher und nachhaltiger. Bitkom-Positionspapier »Digitales Bezahlen in der Smart City und Smart Region«. Ein Ticket für Bus und Bahn kaufen, das nächste Car-Sharing-Auto buchen, Eintritt für Museum oder Oper zahlen – und das alles über eine Plattform, die auch jenseits des Bezahlvorgangs Mehrwert schafft: Digitale…

NEWS | PRODUKTMELDUNG

KI-basierte Technologie für Identitäts- und Lieferadressen-Prüfung im E-Commerce

Von der Wirtschaftsauskunftei zum Data-Tech-Unternehmen. Die Regis24 GmbH aus Berlin, bisher Anbieter von Identitäts , Kredit- und Bonitätsinformationen (www.regis24.de), hat sich als Data-Tech-Unternehmen neu aufgestellt. Um den Marktwandel aktiv mitzugestalten, bietet Regis24 neben den Lösungen einer klassischen Wirtschaftsauskunftei – der einzigen unabhängigen in Deutschland – nun verstärkt innovative Produkte im Bereich Credit-Risk- und Fraud-Management an.…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | PRODUKTMELDUNG

Die digitale Weihnachtsfeier für bis zu 200 Unternehmen

Betriebliche Weihnachtsfeiern werden in den allermeisten Unternehmen in diesem vermaledeiten Corona-Jahr leider ausfallen. Doch was machen Unternehmen nun? Ein Startup aus Berlin richtet virtuelle Weihnachtsfeier für Mitarbeiter und deren Kinder aus – am 17. Dezember wichtelt, singt und feiert unternehmensübergreifend die ganze Familie. Was wird aus unserer Weihnachtsfeier in diesem Corona-Jahr 2020? Diese Frage…

TRENDS 2021 | TRENDS 2023 | NEWS | DIGITALE TRANSFORMATION | TRENDS 2025 | TRENDS 2030

Fünf Schlüsseltechnologien: Covid-19 hat deutliche Auswirkungen auf die digitale Transformation

NTT hat im Rahmen von »Future Disrupted: 2021« seine Prognosen zu den kommenden Technologietrends herausgebracht. Dieser Report bringt die entscheidenden Schlüsseltechnologien mit den wichtigsten Erkenntnissen der Experten von NTT zusammen, um die digitale Transformation voranzutreiben, und dient als Leitfaden für Unternehmen, um die Chancen und Vorteile der jeweiligen Technologie für sich zu nutzen. Die disruptiven…

NEWS | BUSINESS | STRATEGIEN

Digitale Souveränität beginnt bei der IT-Beschaffung

In ihrem kürzlich veröffentlichten Statement »Nachhaltiger Open-Source-Einsatz für die digital souveräne Verwaltung« fordert die OSB-Alliance (Open Source Business) ein Umdenken bei IT-Beschaffungsprozessen in öffentlichen Institutionen: weg von produktfokussierten und hin zu anforderungs- und funktionsorientierten Ausschreibungen. Nur diese ermöglichen laut OSB-Alliance einen umfassenden Blick auf die vielfältigen Lösungsansätze und Angebotsmöglichkeiten von Open Source. Nach Ansicht von…

NEWS | BUSINESS | STRATEGIEN | AUSGABE 9-10-2020

Digitale Transformation vorantreiben – Mitarbeiter digital weiterentwickeln

Bisher haben sich Unternehmen in Deutschland auf die Verbesserung der Zusammenarbeit zwischen Abteilungen und Partnern sowie der digitalen Strategie konzentriert, um ihre digitale Reife zu steigern. Um jedoch die Potenziale der nächsten Welle an technologischen Fortschritten vollständig auszuschöpfen, müssen Unternehmen die Weiterentwicklung ihrer Mitarbeiter sowie eine verbesserte Mitarbeitererfahrung in den Mittelpunkt stellen.

NEWS | INFRASTRUKTUR

Digitale Infrastruktur wird zur kritischen Infrastruktur

Empfehlungen für den Neustart nach der Corona-Krise mit mehr digitaler Resilienz und Innovation. Die Digital Leader Community, ein Netzwerk aus IT-& Digitalentscheidern, zusammengebracht von Cloudflight, hat kürzlich das Diskussionspapier »Digitale Infrastruktur wird zur kritischen Infrastruktur« veröffentlicht. Im Fokus steht die Relevanz solcher Infrastrukturen für die Gesellschaft sowie konkrete Handlungsempfehlungen für Unternehmen und Behörden. Digitale Infrastrukturen…

NEWS | BUSINESS | IT-SECURITY

Zunahme von Business E-Mail Compromise – Identität eines CEO durchschnittlich mehr als 100 mal imitiert

Proofpoint warnt eindringlich vor den Gefahren, die sich für Unternehmen aus dem zunehmenden Aufkommen des sogenannten CEO-Betrugs (Business E-Mail Compromise, BEC) ergeben. Täglich blockiert allein Proofpoint mehr als 15.000 derartige Betrugsversuche – Tendenz steigend. Bei ihren Angriffen wenden die Cyberkriminellen zum Teil bereits bekannte, aber auch immer wieder neue und damit eben auch weniger bekannte…

NEWS | IT-SECURITY

Der große digitale Schock: Die Anpassung an die neue Normalität in der Cybersicherheit

Die Covid-19-Pandemie war ein Schock für alle Systeme. Sie hat Gesellschaften, Regierungen, Unternehmen und Einzelpersonen gezwungen, seit langem bestehende Praktiken und Prozesse schlagartig zu überdenken. Dies gilt auch in grundlegenden Bereichen wie der Frage, wie und wo Menschen arbeiten, lehren, lernen, leben und interagieren. Die Auswirkungen entwickeln sich permanent weiter, wobei sich die Dinge so…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | KOMMENTAR

Die digitale Transformation erfordert Mut zum Umdenken

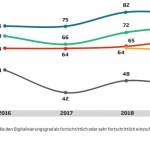

Der Bitkom erklärt in seinem aktuellen Positionspapier: »Digitalisierung erfordert Haltung!« Diesen Weckruf begrüßt Carsten Rust von Pegasystems. Seiner Meinung nach ist es notwendiger als jemals zuvor, Unternehmen wachzurütteln und die Diskussion rund um das Thema Digitalisierung anzufachen. Denn deutsche Unternehmen investieren immer noch zu zögerlich in notwendige Veränderungen. Eine Studie des Bitkom belegt diese…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | STRATEGIEN

Nur jedes vierte Unternehmen investiert in digitale Geschäftsmodelle

Deutsche Unternehmen geben sich eine Drei im Fach »Digitales« Deutsche Wirtschaft sieht vor allem Chancen in der Digitalisierung Berg: »Coronakrise ist ein Weckruf, die Digitalisierung massiv voranzutreiben« Die Unternehmen in Deutschland sind in den vergangenen zwölf Monaten bei der Digitalisierung zwar vorangekommen, bewerten den eigenen Fortschritt aber eher zurückhaltend. So vergeben Geschäftsführer und Vorstände…

NEWS | IT-SECURITY | AUSGABE 7-8-2020

#digiWiesn: Die Bedeutung von Cloud-basiertem Identitätsmanagement – Mitarbeiter brauchen sicheren Zugriff

Ein sicheres Passwort bedeutet nicht, dass Unternehmen eine umfassende Zugriffskontrolle besitzen. Sie benötigen auch ein Instrument zur Verwaltung und Überprüfung der Zugriffsrechte für bestimmte Ressourcen. Access Management wird durch unternehmensweite Passwortverwaltung und Single-Sign-On-Lösungen erreicht, die den Zugriff für Benutzer und die Kontrolle für Administratoren vereinfachen. Dies ist besonders wichtig, da heute mehr Menschen als je zuvor von zuhause aus arbeiten.

NEWS | IT-SECURITY | SECURITY SPEZIAL 7-8-2020

Digitale Souveränität – Wir sind dem US Cloud Act nicht wehrlos ausgeliefert

NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | KÜNSTLICHE INTELLIGENZ

KI-Strategie für Unternehmen: In acht Schritten zur digitalen Transformation

Verband der Internetwirtschaft fordert frühzeitige Verteilung geplanter KI-Milliarden. Nur ein Digitalministerium kann einer übergreifenden KI-Strategie gerecht werden. KI-Studie beschreibt acht Dimensionen zum Digital Shift. Künstliche Intelligenz ist für das künftige Wachstum der deutschen Wirtschaft ein wichtiger Faktor. Dies zeigt auch die gemeinsame Studie des Verbands der Internetwirtschaft und der Unternehmensberatung Arthur D. Little, unterstützt…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | MARKETING

Digitale Werbung auf dem Vormarsch

Im Jahr 2020 wird digitale Werbung in Deutschland erstmals einen höheren Anteil am Gesamtumsatz der Werbebranche haben als traditionelle Werbung. Laut Statista Advertising & Media Outlook beträgt der Anteil in diesem Jahr 51 Prozent und wird in den folgenden Jahren kontinuierlich um schätzungsweise 3,8 Prozent steigen, wie die Statista-Grafik veranschaulicht. Der Wandel kommt nicht von…

NEWS | PRODUKTMELDUNG

BeyondTrust-Integration mit SaaS-Identitätsplattform von SailPoint

Privilege-Access-Management- und Identity-Governance-Lösungen in der Cloud. Der Privilege-Access-Management-Anbieter BeyondTrust und der Security-Spezialist für Identitätsmanagement SailPoint vertiefen ihre Zusammenarbeit. Durch die Integration der SaaS-Identitätsplattform von SailPoint in BeyondTrust Password Safe können Unternehmen die Verwaltung von Benutzerkonten sowohl über ein On-Premises- als auch ein SaaS-Bereitstellungsmodell nutzen. Die standardisierte SCIM-Integration stellt den automatisierten und systemübergreifenden Informationsaustausch von…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Strategien für Identitäts- und Zugriffsmanagement

Studie zeigt, IAM-Strategien variieren je nach Branche – Finanzsektor setzt auf integrierte Lösung, Techbranche räumt Multifaktor-Authentifizierung Vorrang ein. Identitätsmanagement war noch nie so wichtig wie in Zeiten von Home Office und mobilen Arbeitsumgebungen. Eine sichere Identität optimiert das Risikomanagements. Doch jede Branche legt bei ihrer IAM-Stragie andere Schwerpunkte. Welche Strategien Finanz-, Tech- und Medienbranchen im…

NEWS | IT-SECURITY | TIPPS

Lookalike Domains: Der digitale Wolf im Schafspelz

Hilfestellungen für Unternehmen von Felix Blank, Infoblox. Erfolgreiche Methoden werden in unsicheren Zeiten nur noch erfolgreicher – das scheint die Devise von Cyberkriminellen zu sein. Ein Beispiel: Anfang Mai haben Betrüger E-Mails versendet, in denen die Empfänger angeblich von der Investitions- und Förderbank Hamburg ermahnt werden, dass Falschangaben in ihren Corona-Soforthilfe-Anträgen strafrechtlich relevant sein…

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | ONLINE-ARTIKEL

Die unfreiwillige digitale Transformation – und was wir daraus machen

Da ist sie nun, die digitale Transformation. Ganze Belegschaften arbeiten von zu Hause aus, und Unternehmen sind gezwungen, Prozesse in Cloud zu verlagern. Das neue »on Prem« – überall. Die alte Norm hat ausgedient. Die neue: Remote working. Die Dinge haben sich in vielerlei Hinsicht geändert. Ein Schwerpunkt allerdings ist geblieben. Die Frage danach, wer…

TRENDS 2020 | NEWS | BUSINESS | DIGITALE TRANSFORMATION | WHITEPAPER

Fehlende digitale Qualifikationen und kaum Schulungen

Studie: Europäische Unternehmen sehen fehlende Qualifikationen für die digitale Transformation als aktuell größte Herausforderung, aber nur die Hälfte investiert stärker in Schulungsmaßnahmen. Laut einer aktuellen Studie des Corporate Learning Experten Skillsoft stehen Organisationen in ganz Europa angesichts der digitalen Transformation vor der großen Herausforderung, ihre Mitarbeiter mit dem nötigen Know-how für diese Umstellung auszustatten…

NEWS | BUSINESS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Identitätsnachweis: Sechs Tipps zur nachhaltigen Betrugsprävention

Betrug hat viele Gesichter. Ob am Telefon, im Internet oder an der Ladentheke. Mit dem technologischen Fortschritt werden die Methoden der Betrüger immer ausgefeilter – glücklicherweise jedoch auch die Lösungen zur Betrugsprävention. Heiner Kruessmann, Director Sales Enterprise DACH Nuance hat sechs Tipps für Unternehmen. Sprachbiometrie ist die Zukunft Der traditionelle Identitätsnachweis, zum Beispiel durch…

NEWS | TRENDS SECURITY | TRENDS 2019 | INFOGRAFIKEN | IT-SECURITY

92 Prozent der Unternehmen kämpfen mit Problemen beim Identitätsmanagement

Enterprise Password Management, Single Sign-on und Multifaktor-Authentifizierung sind entscheidende Sicherheits- und Produktivitätsvorteile für Unternehmen. Unternehmen jeder Größe benötigen Komplettlösungen, die diese Schlüsselkomponenten kombinieren. Die Investition in eine integrierte Identitätstechnologie vereint zudem leichte Bedienbarkeit und vollständige Sicherheit bestätigen 93 Prozent der befragten IT-Experten. LastPass von LogMeIn hat die Ergebnisse einer neuen Studie von Vanson Bourne…

NEWS | INTERNET DER DINGE | IT-SECURITY | PRODUKTMELDUNG

Security-by-Design – Direkt in Chips eingebettete Geräteidentitäten speziell für IoT-Anwendungen

Security-by-Design, also Sicherheit schon in der Entwicklungsphase zu berücksichtigen, ist kein neues Konzept. Dabei werden Sicherheitsüberlegungen und bewährte Verfahren so früh wie möglich im Entwicklungsprozess eines IoT-Produkts, einer Anwendung oder einer Netzwerkentwicklung bedacht um Schwachstellen zu vermeiden. Mit diesem Konzept werden Geräteidentitäten erstellt und die Datenintegrität ebenso geschützt wie die Kommunikationsprozesse. So arbeiten IoT-Nutzer, seien…

NEWS | TRENDS KOMMUNIKATION | DIGITALISIERUNG | TRENDS 2019 | KOMMUNIKATION

Digitale Anwendungen: Zwitschernde Versicherungsvermittler sind erfolgreicher

Die digitale Kommunikation zwischen Versicherungsvermittlern und ihren Kunden nimmt weiter zu. Dabei zahlt sich der Einsatz von digitalen Kommunikationsinstrumenten für die Vermittler und deren Gesellschaften aus. Zu diesem Ergebnis kommt eine aktuelle Studie von Sirius Campus – in Kooperation mit dem IT-Dienstleister adesso. Die aktuelle Benchmark-Untersuchung »Erfolgsfaktoren in der Ausschließlichkeit« des Kölner Forschungs- und Beratungsinstituts…

NEWS | BLOCKCHAIN | BUSINESS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | ONLINE-ARTIKEL | SERVICES | TIPPS

Digitale Signaturen in Europa: Der Hintergrund

Für hunderte von Jahren war die Originalunterschrift so etwas wie der De-facto-Standard um unterschiedlichste Vertragsdokumente und Vereinbarungen aller Art rechtskräftig zu unterzeichnen. Vor inzwischen mehr als einem Jahrzehnt verlagerten sich immer mehr Geschäftstätigkeiten und mit ihnen die zugehörigen Prozesse ins Internet. Es hat zwar eine Weile gedauert, aber mit dem Zeitalter der digitalen Transformation beginnen…

NEWS | BUSINESS | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | TIPPS | WHITEPAPER

Digitale Unterschriften im Netz: Wie funktionieren elektronische Signaturen?

Mithilfe von digitalen Unterschriften, sogenannten elektronischen Signaturen, lassen sich Dokumente rechtlich verbindlich, schnell und sicher unterzeichnen. Wo kommen die verschiedenen Formen der elektronischen Signatur zum Einsatz. Verträge, Angebote, Formulare und Bescheinigungen in Schriftform zu unterzeichnen und zu versenden, kann Tage, ja sogar Wochen dauern. Mit digitalen Unterschriften, elektronische Signatur genannt, lässt sich dieser Prozess…

NEWS | BUSINESS | TRENDS CLOUD COMPUTING | DIGITALISIERUNG | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS 2019

Innovation Alliance: Die Top 5 digitalen Trends für den Mittelstand in 2019

Mittelstand braucht Digitalisierungspartner. Mittelständische Unternehmen in Deutschland ziehen zu wenig wirtschaftlichen Profit aus digitalen Möglichkeiten. Nur etwa jedes fünfte kleine und mittlere Unternehmen beobachtet aktuelle technologische Entwicklungen und schätzt die Auswirkungen auf das eigene Geschäftsmodell ab. Laut Erhebungen des Instituts für Mittelstandsforschung werten lediglich fünf Prozent gesammelte Kundendaten mit Big-Data-Analysen systematisch aus. Für das…