Die Anforderungen an Lösungen für das Unified Endpoint Management (UEM) und Enterprise Service Management (ESM) haben sich in einer Weise verändert, die noch ein Jahr zuvor kaum vorstellbar war. Wir haben mit Karl Werner, Area Sales Director DACH bei Ivanti über seine strategischen Ziele gesprochen und worauf es für die IT und IT-Sicherheit nun ankommt.

![]()

Herr Werner, 2020 war, gelinde gesagt, ein schwieriges Jahr. Wie hat Ivanti auf die veränderte Situation reagiert?

Der Umzug kompletter Belegschaften ins Home Office war für die IT eine gewaltige und in vielen Unternehmen eine neue Herausforderung. Im Kern geht es dabei um drei Aspekte: Lösung von IT-Problemen der Nutzerinnen und Nutzer, Gewährleistung von IT-Sicherheit und nicht zuletzt das On- & Offboarding von Mitarbeitern. Unsere Antwort darauf ist ein grundlegender strategischer Wandel hin zu Hyper-Automatisierung. Mit der neuen Plattform Ivanti Neurons verlagern wir die Problemlösung direkt in die Endgeräte, indem wir sie mit Self-Healing- und Self-Securing-Funktionalitäten ausstatten. So wird nicht nur das Unternehmensnetzwerk entlastet, sondern auch die IT-Teams.

![]()

Was genau verstehen Sie unter Hyper-Automatisierung?

Während bei der klassischen Automatisierung einzelne repetitive Prozessschritte bearbeitet werden, zielt Hyper-Automatisierung auf den gesamten Prozess. Indem verschiedene Technologien, wie Machine Learning, intelligente Unternehmensführungssoftware (iBPMS) mit Automatisierungstools (Robotic Process Automation) kombiniert eingesetzt werden, können komplexe Geschäftsprozesse umfassend automatisiert werden. Die Potenziale für IT-Organisationen sind enorm und eine Antwort auf die gewaltigen Umwälzungen, die das Jahr 2020 mit sich brachte. Denn viele IT-Teams mussten die Herausforderungen mit einer immer noch zu dünnen Personaldecke bewältigen.

![]()

Welche konkreten Mehrwerte bietet Self Healing oder Self Securing für die Unternehmens-IT und die Nutzerinnen und Nutzer?

Self Healing ist für uns Teil der sogenannten »Shift-Left-Strategie«. Sie basiert auf dem Kerngedanken, so viele Aufgaben wie möglich automatisiert im Endgerät direkt beim Endnutzer zu lösen. Diese Herangehensweise verweist in Richtung Hyper-Automatisierung und zielt auf eine komplette Selbstverwaltung von Geräten ab. Ein typisches Beispiel sind Geräte mit wenig Speicherplatz auf der Festplatte. Für den Endnutzer besteht die Gefahr, dass er Programme nicht verwenden kann und das Gerät bestimmte Software-Updates oder wichtige Patches nicht aufspielt. Ein sich selbst reparierendes Gerät erkennt das Dilemma und führt automatisch Schritte aus, um mehr Speicherplatz freizugeben. Idealerweise werden Probleme gelöst, bevor die Nutzer diese überhaupt bemerken.

![]()

Welche Voraussetzungen sind nötig, um diese Strategie umzusetzen?

Im ersten Schritt braucht es einen genauen Überblick der vorhandenen IT-Assets, also alle Endgeräte, Softwarelösungen und Services, die den Nutzern zur Verfügung stehen. Der zweite Schritt besteht darin, die optimalen Konfigurationseinstellungen für eine sichere und produktive Arbeitsumgebung zu ermitteln. Sobald die Einstellungen optimiert und festgelegt sind, wird automatisch erkannt, wenn das Gerät von diesem optimalen Zustand abweicht – und lässt sich wieder in diesen Idealzustand zurückversetzen.

![]()

Lässt sich dieser Ansatz analog auf die IT-Sicherheit anwenden?

Auch wenn Angreifer bei Cyberattacken immer raffinierter werden, steckt dahinter prinzipiell dieselbe Taktik, die sie seit Jahren verfolgen: Ausspähen, geduldig abwarten, Verwundbarkeiten ausnutzen, Daten verschlüsseln. Die Leitlinie für IT-Security-Experten muss daher lauten: sich rechtzeitig anzupassen, also gegen die Bedrohung immun werden. Eine Self-Securing-Strategie lässt sich gewissermaßen mit einer Stärkung des Immunsystems vergleichen. Schwachstellen werden automatisch identifiziert und beseitigt. Insbesondere durch den Einsatz von Automatisierung und maschinellem Lernen können IT-Teams schneller auf aktuelle Bedrohungen reagieren – ihnen möglichst sogar zuvorkommen.

![]()

Wie kann eine Immunisierung der IT-Sicherheit praktisch umgesetzt werden?

Wie bei einem Immunsystem müssen auch in der IT neue Bedrohungen erstmal »erlernt« und die Abwehr dafür gerüstet werden. Hierfür bedarf es zunächst menschlicher Unterstützung, um festzustellen, welche Software und Endgeräte in welchen Konfigurationen im Einsatz sind. Potenzielle Einfallstore werden identifiziert und permanent mit Blick auf risikobehaftete Veränderungen untersucht und priorisiert. Mit einer priorisierten Rangliste, können IT-Teams nun prognostizieren, welche Sicherheitslücken Angreifer am ehesten ausnutzen und die eigene Verteidigung entsprechend planen und miteinander verzahnen. Entlang der priorisierten Risiken wird schließlich bestimmt, mit welchen Maßnahmen Probleme behoben werden. Sobald unser IT-Immunsystem die Bedrohung kennt, beseitigt es neue Angriffe dann selbstständig und automatisiert.

![]()

Eine weitere Herausforderung ist das Remote On- & Offboarding von Mitarbeitern. Welche Lehren haben Sie diesbezüglich aus 2020 mitgenommen?

Das A und O ist es, ein einheitliches System für die Rechteverwaltung aufzusetzen und dieses mit anderen Systemen zu verzahnen. Leider verfügen nur wenige Unternehmen über eine zuverlässige und automatisierte Technologie, um die Zugriffsberechtigungen einer Person mit dem Unternehmensaustritt restlos und unmittelbar zu beseitigen. Technologien wie automatisiertes Unified Endpoint Management gewährleisten – auch remote – einen Mitarbeitereintritt ohne Produktivitätsverluste und ein sicheres Offboarding. Gelebte Praxis in vielen Unternehmen ist leider die Bündelung von Kündigungen als Massentickets. Solche Bulk-Tickets gefährden letztlich die Sicherheitsbemühungen der IT-Teams und sind daher unbedingt zu vermeiden.

Illustration: ngaga, Vale Trait/shutterstock.com

64 Artikel zu „IT-Sicherheit Unified Endpoint Management“

NEWS | BUSINESS PROCESS MANAGEMENT | SERVICES

Incident Response Management: Service-basierter vs. Team-basierter Ansatz

Was ist besser im digitalen Zeitalter? Service-basierter vs. Team-basierter Ansatz? Täglich werden neue Meldungen über IT-Incidents publik, die die Vertraulichkeit und Integrität von Kundendaten sowie die generelle Verfügbarkeit von Daten und Anwendungen beeinträchtigen oder gar negative Auswirkungen auf den Ruf einer Marke oder die Bilanz eines Unternehmens haben. Dabei ist der finanzielle Schaden dieser…

TRENDS 2021 | NEWS | INFRASTRUKTUR | SERVICES

Diese vier Trends verändern das Endpoint Management

Der Umzug vieler Mitarbeiter ins Home Office hat die Kontrolle und Verwaltung von Endgeräten für IT-Abteilungen anspruchsvoller gemacht und einige Entwicklungen angestoßen, die das Endpoint Management nachhaltig verändern. Experten erklären, welche das sind und wie sie sich auf Unternehmen auswirken. In den vergangenen Monaten ist eine beispiellose Digitalisierungswelle angerollt, die vor allem den digitalen Arbeitsplatz…

NEWS | IT-SECURITY | SECURITY SPEZIAL 7-8-2020

Endpoint-Management- und Security-Plattform – Wenn IT-Resilience zum Risikofaktor wird

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

IT-Profis unterschätzen Endpoint Security häufig

Kritische Geräte wie PCs und Drucker sind weiterhin eine Sicherheitslücke. Nur bei einem von drei Unternehmen ist Endpoint Security ein zentraler Bestandteil der eigenen Cyber-Security-Strategie. Gerade einmal 28 Prozent der Unternehmen decken Sicherheit in ihren Anforderungskatalogen ab. Bei fast der Hälfte aller Unternehmen sind Drucker nicht Teil der Endpoint Security – für 62 Prozent bieten…

NEWS | INFRASTRUKTUR | SERVICES | AUSGABE 7-8-2019

Endpoint Management: 6 Aspekte für volle Kontrolle der IT – Wildwuchs im Gerätedschungel vermeiden

Mobile Device Management, Enterprise Mobility Management und Client Management: Viele Tools versprechen Übersicht und Kontrolle über die rasant steigende Menge von Endgeräten. Für einen reibungslosen Betrieb, eine sichere Infrastruktur und den Schutz sensibler Daten sorgen solche Insellösungen jedoch nur eingeschränkt. Anwendungen für Unified Endpoint Management (UEM) bringen zusammen, was zusammengehört.

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | ONLINE-ARTIKEL | SERVICES | TIPPS

Endpoint Management: 6 Aspekte für volle Kontrolle der IT

Mobile-Device-Management, Enterprise-Mobility-Management und Client-Management: Viele Tools versprechen Übersicht und Kontrolle über die rasant steigende Menge von Endgeräten. Für einen reibungslosen Betrieb, eine sichere Infrastruktur und den Schutz sensibler Daten sorgen solche Insellösungen jedoch nur eingeschränkt. Anwendungen für Unified-Endpoint-Management (UEM) bringen zusammen, was zusammengehört. IT-Management gleicht angesichts der Vielzahl an Geräten und Betriebssystemen einer Sisyphusarbeit.…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR

Unified-Endpoint-Management: Client-Verwaltung geht nicht immer per Autopilot

Die Art und Weise, wie IT-Organisationen Endgeräte verwalten, ändert sich massiv. Das heute flächendeckend übliche Verfahren, neue Geräte komplett zu löschen und mit unternehmenseigenen Standard-Installationen zu versehen, wird in einigen Jahren die Ausnahme darstellen. Dafür sorgen Microsoft mit Windows AutoPilot oder auch Apple mit DEP (Device Enrollment Program). Auf absehbare Zeit muss eine UEM-Lösung (Unified-Endpoint-Management)…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Paradigmenwechsel durch das IoT – Private IT-Sicherheit wird geschäftlich, geschäftliche IT-Sicherheit wird privat

Ein erster Ausblick auf die Neuheiten der kommenden CES (Consumer Electronics Show) zeigt, dass die Annehmlichkeiten des Internets der Dinge auf das tägliche Leben immer häufiger sichtbar werden – von Schrittzählern bis hin zu intelligenten Haarbürsten. Während viele Konsumenten die Annehmlichkeiten dieser Geräte schätzen, sind sich nicht alle den Sicherheitsrisiken bewusst, die IoT-Geräte schaffen…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY

Beim Einsatz von IoT-Anwendungen gilt in Unternehmen die größte Sorge der IT-Sicherheit

Das Internet of Things ist eine der bedeutendsten Entwicklungen unserer Zeit. Die Vernetzung von Menschen und Dingen wird für Verbraucher immer selbstverständlicher. Und Unternehmen nutzen deren Möglichkeiten, um Produkte besser entwickeln, vermarkten, verteilen und verkaufen zu können. Die Erweiterung von Verbindungen hat die Anfälligkeit für Hackerangriffe exponentiell beschleunigt. BlackBerry Limited hat die Ergebnisse einer weltweiten…

NEWS | PRODUKTMELDUNG

CeBIT 2017: So sorgt IT Infrastruktur Management für mehr Sicherheit

DeskCenter Management Suite automatisiert den IT-Security-Prozess durch zusätzliche Routinen für Patchmanagement, Backup und End-of-Life von Systemen. Die DeskCenter Solutions AG stellt auf der CeBIT 2017 ihre Lösungen für ein sicheres IT Infrastruktur und IT Lifecycle Management vor. Als Teil der DeskCenter Management Suite 10.4 präsentiert das Unternehmen in Halle 3 an Stand A20 einen automatisierten…

NEWS | TRENDS INFRASTRUKTUR | TRENDS 2016 | INFRASTRUKTUR | LÖSUNGEN | SERVICES

67 Prozent der IT-Experten wünschen sich Unified Endpoint Management (UEM)

In einer aktuellen Umfrage wurden knapp 400 IT-Experten zum Thema Endpoint-Management befragt [1]. Die Ergebnisse zeigen, dass sich hier ein Wandel in der Branche abzeichnet: War bislang das Management mobiler und traditioneller Geräte aufgrund der unterschiedlichen technologischen Ansätze fragmentiert, strebt es heute einer Vereinheitlichung zu. Die zunehmende Verwaltungskomplexität, verursacht unter anderem durch immer mehr hybride…

NEWS | PRODUKTMELDUNG

Neue Doppelspitze für Deskcenter

Vorstandswechsel beim IT-Spezialisten: Markus Gärtner und Christoph Harvey wollen Deskcenter mit frischer Unternehmenskultur vorantreiben. Die Deskcenter AG hat einen neuen Vorstand. Genauer gesagt, zwei: Markus Gärtner und Christoph Harvey verantworten nun seit Beginn des Monats die Geschäfte des IT-Spezialisten. Mit der neuen Doppelspitze ist zugleich ein eingespieltes Team angetreten, das den bereits eingeschlagenen internationalen…

NEWS | STRATEGIEN | WHITEPAPER

Whitepaper: Mit moderner Archivierung Kosten sparen

Whitepaper über innovative Archivierungskonzepte sowie die Reduktion von Datengräbern, Speicherkapazitäten und Kosten. Der Archivierungsexperte KGS Software teilt seine Expertise in Form eines kostenlosen Whitepapers mit der Öffentlichkeit. Interessenten können das E-Book »Archivierung heute« ab sofort unter https://bit.ly/3rOZQ0F downloaden. Die Archivierung gehört zu den weniger beliebten Aufgaben der IT-Administratoren; vielfach befindet sie sich sogar »im…

NEWS | BUSINESS | KÜNSTLICHE INTELLIGENZ

Gegen KI-Auswertung im Video-Recruiting

Anbieter für Video-Recruiting unterstützt und fordert weiterhin eine klare Absage der Branche an KI-Auswertungen von Bewerbungsvideos. Eine investigative Reportage des Bayerischen Rundfunks in Verbund mit dem Spiegel zum Einsatz künstlicher Intelligenz in Bewerbungsvideos sorgt derzeit für Furore in der Arbeitswelt. Das Ergebnis des Beitrags, der unter dem Titel »Fairness oder Vorurteil?« auch im Internet abrufbar…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | STRATEGIEN

Hybrid Working erfordert neue Führungskultur

Selbstverantwortung, Commitment und Vertrauen als Fundament für hybride Arbeitsmodelle. Arbeitgeber auf der ganzen Welt sehen sich gegenwärtig mit einem gewaltigen Umbruch in der Arbeitsorganisation konfrontiert. Spätestens seit der Covid-Pandemie und deren Auswirkungen sind sie zu einem Spagat zwischen Remote Work beziehungsweise Home Office und der Büropräsenz ihrer Mitarbeiter gezwungen. Um sich bei diesem Spagat…

NEWS | IT-SECURITY | STRATEGIEN

Vertraue niemandem: Das Zero-Trust-Security-Modell

Mit der steigenden Bedrohungslandschaft und erhöhten Anforderungen an die Datensicherheit hat das Zero-Trust-Security-Modell bei Unternehmen deutlich an Popularität gewonnen. Die meisten traditionellen Ansätze der Netzwerksicherheit konzentrieren sich auf starke Schutzmaßnahmen gegen unerlaubten Zugang. Deren tendenzielle Schwäche ist jedoch das Vertrauen, welches User und Entitäten automatisch genießen, sobald sie sich im Netzwerk befinden. Denn gelingt es…

TRENDS 2021 | NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION

Prognose für den Software- und IT-Dienstleistungsmarkt 2021

Die Krise hat in vielen Branchen einen enormen Kostendruck erzeugt, andererseits hat sie viele Unternehmen dazu veranlasst, ihre digitale Transformation zu beschleunigen. Hauptziele sind Kosteneinsparungen und Ausfallsicherheit statt hypothetischer Wachstumsziele. 2020 war eindeutig geprägt von der durch Covid-19 verursachten Gesundheitskrise und der daraus resultierenden massiven Wirtschaftskrise. Dennoch sehen wir auf dem IT-Markt eine sehr…

TRENDS 2021 | NEWS | TRENDS 2020 | BUSINESS | TRENDS INFRASTRUKTUR

Gewerbeimmobilien: Unternehmen halten an Büros fest

Der Büromarkt kommt weiterhin gut durch die Corona-Krise: Trotz Home Office wollen die meisten Unternehmen keine Büroflächen loswerden. Einige Firmen wollen aber umbauen, um mehr Raum für Austausch und Kommunikation zu schaffen. Ungeachtet des Home-Office-Booms wollen lediglich 6,4 Prozent der Unternehmen in den kommenden zwölf Monaten ihre Bürofläche reduzieren. Das zeigt eine neue IW-Umfrage unter…

NEWS | INTERNET DER DINGE | IT-SECURITY

Softwarefehler bei IoT-Video-Türklingeln: Einen digitalen Türspalt offen

Video-Türklingeln zur Selbstmontage können von Hackern unter ihre Kontrolle gebracht werden. Fehler beim Entwickeln der IoT-Systeme haben dann unerwartete Konsequenzen. Angegriffene Systeme verletzen unter Umständen die Privatsphäre, die sie eigentlich beschützen sollen. Nur die Zusammenarbeit von Sicherheitsexperten, Plattformentwicklern und Produktherstellern sichert digitale Sprechanlagen. Über cloudbasierte Video-Sprechanlagen wie LifeShield reden Anwender mit Besuchern an der Tür.…

NEWS | PRODUKTMELDUNG

USU vereint Aspera und LeuTek unter gemeinsamer USU-Dachmarke

Weltweit führende Position als Software & Service-Anbieter für IT & Customer Service-Lösungen angestrebt. Über 2 Millionen Anwender rund um den Globus setzen täglich auf Lösungen der USU-Gruppe, wenn es um digitale IT & Kundenservices geht. Mehrere hundert Millionen End-Kunden profitieren davon. Auf dem Weg zur internationalen Marktführerschaft macht USU nun den nächsten Schritt – und…

NEWS | PRODUKTMELDUNG

Metallic offiziell gelauncht: ADN Group unterstützt Reseller beim Start mit der neuen Backup- und Recovery Cloud-Lösung

Mit dem offiziellen Launch von Metallic, dem neuen Backup- und Recovery-Service, startet die ADN Distribution Group in Deutschland ihr Launch-Programm und unterstützt Partner beim Aufbau ihres Metallic-Business. Die Lösung verspricht zuverlässige Sicherung und Wiederherstellung, angeboten als komfortables SaaS-Modell. Das intelligente Datenmanagement-Tool punktet mit schneller Einsatzbereitschaft, leichter Bedienbarkeit sowie unbegrenzter Skalierbarkeit und bietet verlässlichen Schutz…

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR

Jeder Fünfte arbeitet noch mit Windows 7

Vor einem Jahr hat Microsoft den Support für Windows 7 eingestellt. Trotzdem ist das Betriebssystem laut NetMarkeShare mit einem Desktop-Marktanteil von 19,7 Prozent immer noch die Nummer zwei hinter Windows 10. Dabei ist die 2010 erschienene Windows-Version für Anwender mittlerweile zum Sicherheitsrisiko geworden. Das gilt vor allem für Privatpersonen. Unternehmen und Behörden erhalten gegen Bezahlung weiterhin Support. Schon vor einem Jahr…

TRENDS 2021 | NEWS | BUSINESS | TRENDS MOBILE

Shared Mobility 2021: 5 Trends, die Sie im Blick haben sollten

2020 war für die Shared-Mobility-Branche wie für viele andere vor allem von der Pandemie bestimmt. Das neue Jahr 2021 wird anders: Das Team von Invers geht davon aus, dass der Markt für geteilte Mobilität mit dem Abflachen der pandemischen Entwicklung signifikant an Fahrt aufnehmen wird. Fünf Trends haben die Experten identifiziert, die den Markt für…

TRENDS 2021 | NEWS | TRENDS KOMMUNIKATION | KOMMUNIKATION

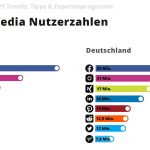

Social Media 2021 – Trends, Tipps und Expertenprognosen

2020 hat wirklich alles auf den Kopf gestellt. Dieses Jahr hat uns allen vor Augen geführt, dass die schönsten Pläne und Prognosen durch Krisen kurzer Hand durchkreuzt werden können. Gerade jetzt ist es wichtig zu wissen, welche Themen in den Social Media interessieren. Denn nur was relevant, nützlich und hilfreich für die Communities ist, findet…

NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsspezialisten plädieren für Vielfalt und Neurodiversität

Studie: 47 % sehen in Neurodiversität eine Strategie gegen Fachkräftemangel und blinde Flecken. Kein Zweifel: Der Mangel an IT-Sicherheits-Fachkräften und -Expertise ist dramatisch. Rund drei von zehn Cybersecurity-Spezialisten in Deutschland sagen laut einer Bitdefender-Studie einen gravierenden Effekt voraus, wenn der Mangel an Cybersecurity-Expertise für fünf weitere Jahre anhalten wird: 21 % der deutschen Befragten sagen,…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Sicherheit in Unternehmen: 84 Prozent der Unternehmen würden gerne nur Mac-Geräte nutzen

Mehr als drei Viertel der Unternehmen, die Mac- und Nicht-Mac-Geräte parallel verwenden, halten den Mac für das sicherere Gerät. Die Covid-19-Pandemie hat eine nie zuvor gekannte Abwanderungswelle von Angestellten ins Home Office ausgelöst und Unternehmen vor die Aufgabe gestellt, auch in dezentral arbeitenden Teams die Endgerätesicherheit jederzeit zu gewährleisten. Anlässlich des Cybersecurity-Awareness-Monats Oktober befragte Jamf,…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Viele IT-Security-Manager halten ihre Unternehmen für erpressbar

Studie zur IT-Sicherheit: Mit mehr Diversität der Qualifikationslücke begegnen. Sieben von zehn (71 %) IT-Sicherheitsverantwortlichen im Topmanagement glauben, dass Cyberkriegsaktivitäten ihre Organisation gefährden. Die Hälfte (49 %) sorgt sich, dass eine Ransomware-Attacke ihr Unternehmen auslöschen könnte, und sechs von zehn (59 %) glauben, dass ihr Unternehmen unter Umständen Zahlungen an Erpresser leisten würde. Um sich…

NEWS | IT-SECURITY | TIPPS

Trotz umfassender IT-Budgetkürzungen: Cybersicherheit bleibt Investitionspriorität

Auch während der Covid-19-Pandemie hat IT-Security wachsende Relevanz. Cybersicherheit hat auch 2020 für Unternehmen eine hohe Priorität hinsichtlich der Entscheidung für entsprechende Investitionen, wie eine aktuelle Kaspersky-Umfrage unter Entscheidungsträgern zeigt [1]. Ihr Anteil an den IT-Ausgaben ist bei KMUs von 23 Prozent im vergangenen Jahr auf 26 Prozent 2020 und bei großen Unternehmen im gleichen…

NEWS | INTERNET DER DINGE | IT-SECURITY

Verantwortung für ausreichende Sicherheit: Cyberhygiene und das Internet der Dinge

Das Internet der Dinge (IoT) hat unser Leben und Arbeiten drastisch verändert, und das weltweit. Vom Babyphone, zur Überwachungskamera für zu Hause, über den tragbaren Fitness-Tracker bis hin zu intelligenten Fahrzeugen, Stromnetzen und dem Entstehen intelligenter Städte. Was früher das Internet der Dinge war, ist heute eher das Internet von Allem, wenn man bedenkt wie…

NEWS

Steigerung des Marktanteils von mobilen Apps IOS Android 2020

Werte App-Entwickler! Dass Sie auf diese Seite gestoßen sind legt nahe, dass Sie auf der Suche nach Tipps sind, wie Sie den Marktanteil Ihrer mobilen App für iOS oder Android erhöhen können. Denn die Marktsituation war schon einmal einfacher. Blättern wir nur 10 Jahre in die Vergangenheit zurück, zählten die Entwickler der Apps zur Minderheit.…

NEWS | INTERNET DER DINGE | IT-SECURITY | TIPPS

Die Top-Mythen der IoT-Sicherheit

Konventionelle Ansätze der Cybersicherheit konzentrieren sich auf ein grundlegendes Konzept: jedes in Sichtweite befindliche Gerät schützen, um Hacker, Angreifer und Diebe fernzuhalten. In einer hochgradig vernetzten Welt, in der sich eine Vielzahl von Sensoren, Geräten und Systemen gegenseitig mit Daten versorgen, ist dieses Konzept jedoch überholt. Das Internet der Dinge wächst. IDC prognostiziert, dass es…

NEWS | INTERNET DER DINGE | IT-SECURITY

Maschinelles Lernen für bessere Security: Sieben wichtige Erkenntnisse zur IoT-Sicherheit

Unternehmen von heute bewegen sich mit großer Geschwindigkeit in Richtung digitaler Transformation. Die Definition ihres Netzwerks ändert sich dabei ständig – mit Hybrid-Clouds, IoT-Geräten und jetzt auch Heimarbeitsplätzen. Angesichts des wachsenden Datenverkehrs am »Rand« des Netzwerks (Edge) steigt auch das Sicherheitsrisiko, verbunden mit häufigen, schweren und ausgeklügelten Cyberangriffen – wie Palo Alto Networks beobachtet. Um…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | IT-SECURITY

#digiWiesn: IoT-Wachstum und 5G-Ausbau – Cybersicherheit darf den Anschluss nicht verlieren

NEWS | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Von Türklingeln und Kühlschränken bis zu Atomreaktoren

Die aktuelle und künftige Relevanz von Cybersicherheit im IoT-Kontext. Da die Welt immer vernetzter wird, werden immer mehr Geräte miteinander verbunden. Der Fitness-Tracker am Handgelenk überträgt drahtlos Daten auf das Smartphone, das wiederum die Entertainment-Hubs in den vernetzten Autos auf der Fahrt steuert. Das Smartphone ist auch der Dreh- und Angelpunkt der meisten Geschäftsverbindungen –…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | IT-SECURITY | TIPPS

8 Möglichkeiten, wie Unternehmen zur Sicherheit ihrer Telearbeiter beitragen

Nach wie vor arbeiten viele von zu Hause aus und das wird sich auch nach der Pandemie nicht komplett ändern. Damit dies reibungslos gelingt, muss die IT-Abteilung zusätzliche Geräte freischalten, Anwendungen wie Zoom einsetzen und sichere Verbindungen zu lokalen und Cloud-Diensten bereitstellen, ohne die allgemeine Datensicherheit zu gefährden. Im Folgenden werden acht Möglichkeiten erläutert, wie…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

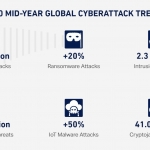

Cyber Threat Report 2020: Microsoft-Office-Dateien häufiger infiziert, Ransomware auf dem Vormarsch

Ransomware-Attacken weltweit steigen um 20 % (Höchststand in USA mit 109 %). Malware-Attacken gehen global um 24 % zurück. Wachstum um 7 % bei Phishing-Versuchen, die sich der Corona-Krise bedienen. Anstieg um 176 % bei Malware-Attacken mit infizierten Microsoft-Office-Dateien. 23 % der Malware-Angriffe über Nicht-Standard-Ports ausgeführt. IoT-Malware-Angriffe nehmen um 50 % zu. Im Bericht analysierte…

NEWS | PRODUKTMELDUNG

Neues IGEL Ready Program öffnet IGEL-Betriebssystem für unbegrenzte Integration von Partnerlösungen

Zahl von 90 Technologiepartnern soll sich bis 2021 verdoppeln – neues Ökosystem erweitert Möglichkeiten, Hardware, Software und Anwendungen in die IGEL-Plattform zu integrieren. IGEL, führender Anbieter eines Edge Operating Systems (OS) für Cloud Workspaces, stellt das IGEL Ready Program vor. Dieses öffnet das IGEL Betriebssystem für jeden Technologiepartner, der seine Produkte integrieren und validieren…

NEWS | ONLINE-ARTIKEL | SERVICES

Die veränderte Personalarbeit eröffnet Unternehmen ganz neue Chancen

Zukunftsorientierte Personalarbeit ist ohne moderne HR-Software nicht zu bewältigen Unternehmerische Abläufe optimieren, Verbesserungspotenzial aufdecken: Derzeit verändert unter anderem Corona die Bedingungen für Prozesse und Geschäftsmodelle und treibt allerorts die digitale Transformation noch weiter voran als dies zum Jahresbeginn auf der Agenda vieler Unternehmen stand. Immer mehr Unternehmen erkennen die Dringlichkeit, die Organisation ihrer Struktur und…

NEWS | TRENDS 2020 | EFFIZIENZ | TRENDS SERVICES

Selbstverwaltung statt Problemlösung: Wildwuchs von Dienstleistern in IT-Abteilungen

Die Hälfte aller IT-Fachleute verbringt Wochen und Monate mit der Verhandlung von Lieferantenverträgen. System- und abteilungsübergreifendes Datenmanagement sowie verbesserte und vereinfachte Nutzererfahrung gelten als größte Vorteile einer Unified IT. Laut einer weltweiten Studie von Ivanti zu aktuellen Herausforderungen in der IT-Branche, wenden IT-Mitarbeiter einen großen Teil ihrer Zeit für das Anbieter- und Vertragsmanagement auf…