Mit der Übernahme rüstet sich Kemp, Experte für Loadbalancing und Anwendungserfahrung, für die Zukunft der Netzwerkinfrastrukturen und Anwendungsbereitstellung. Durch die exklusive Partnerschaft von Kemp mit ADN profitiert auch der DACH-Markt vom neuen Standard für die hybride Cloud-Welt.

Seit der Stellungnahme von Kemp-CEO Ray Downes steht fest, dass die IT-Produkte von Kemp und Flowmon von nun an als gemeinsame Lösung bereitstehen werden. Kemp sind als Experten für Application Performance-Verbesserungen durch Application Delivery Controller und Loadbalancing in der DACH-IT-Landschaft mittlerweile ein feststehender Begriff. Das liegt nicht zuletzt an den mittlerweile 100.000 aktiven Installationen von Kemp-Lösungen zur Lastenverteilung und der Tatsache, dass diese in den letzten 15 Jahren bei einer großen Mehrheit der On-Premise Exchange-Installationen zum Einsatz kamen. Kemp hat sich als Standard für die Hochverfügbarkeit und Performance-Optimierung von Applikationen etabliert. Die serverseitige Optimierung der Application Experience bildet das Kerngeschäft mit den weltweit durch alle Branchen und Unternehmensgrößen hinweg vertretenen Kundenunternehmen. Erweitert wird das Portfolio nun durch das Network Performance Monitoring und die Diagnostik- und Security-Lösung vom Unternehmen Flowmon, das vor allem in Mittel- und Osteuropa sowie in Japan bereits mehr als 1200 Kunden betreut. Mit ihrer Verbindung konnten die Unternehmen ihre globale Kundenbasis vereinigen und ergänzen ihre professionellen Lösungen um die gegenseitigen Stärken. Ray Downes fasst die Partnerschaft der beiden Unternehmen folgendermaßen zusammen:

Seit der Stellungnahme von Kemp-CEO Ray Downes steht fest, dass die IT-Produkte von Kemp und Flowmon von nun an als gemeinsame Lösung bereitstehen werden. Kemp sind als Experten für Application Performance-Verbesserungen durch Application Delivery Controller und Loadbalancing in der DACH-IT-Landschaft mittlerweile ein feststehender Begriff. Das liegt nicht zuletzt an den mittlerweile 100.000 aktiven Installationen von Kemp-Lösungen zur Lastenverteilung und der Tatsache, dass diese in den letzten 15 Jahren bei einer großen Mehrheit der On-Premise Exchange-Installationen zum Einsatz kamen. Kemp hat sich als Standard für die Hochverfügbarkeit und Performance-Optimierung von Applikationen etabliert. Die serverseitige Optimierung der Application Experience bildet das Kerngeschäft mit den weltweit durch alle Branchen und Unternehmensgrößen hinweg vertretenen Kundenunternehmen. Erweitert wird das Portfolio nun durch das Network Performance Monitoring und die Diagnostik- und Security-Lösung vom Unternehmen Flowmon, das vor allem in Mittel- und Osteuropa sowie in Japan bereits mehr als 1200 Kunden betreut. Mit ihrer Verbindung konnten die Unternehmen ihre globale Kundenbasis vereinigen und ergänzen ihre professionellen Lösungen um die gegenseitigen Stärken. Ray Downes fasst die Partnerschaft der beiden Unternehmen folgendermaßen zusammen:

»Wir freuen uns, den Kunden in den Bereichen Infrastruktursicherheit, Netzwerkbeobachtung und automatische Reaktion auf Vorfälle einen Mehrwert bieten zu können, indem wir Flowmon in der Kemp-Familie willkommen heißen. Die Erweiterung des Portfolios von Kemp um die Lösungen von Flowmon wird den Kunden die ideale Kombination aus Netzwerkanalyse, präventiver Bedrohungserkennung und Workload-Bereitstellung für eine optimale, unterbrechungsfreie Benutzer- und Anwendungserfahrung bieten.«

Die bereits mehrere Jahre zurückreichende Partnerschaft zwischen Kemp und der ADN Group wurde im Januar 2020 durch die Ankündigung der ADN Group als exklusivem Schulungspartner von Kemp im DACH-Markt weiter vertieft. Nun erhält diese ab Januar 2021 auch die exklusiven Distributionsrechte für das wegweisende Portfolio von Kemp in Deutschland und Österreich. Während Flowmon die Lösungen von Kemp zum neuen Standard für Netzwerkausrüstung und Anwendungserfahrung im Cloud-Zeitalter vervollständigt, ergänzt das Value Added-Portfolio an Lösungen und Dienstleistungen von ADN diese durch Professional Services, Zertifizierung von Partnern, Cross- und Upselling. ADN erweitert damit die Ressourcen von Kemp im DACH-Markt. Mit der alleinigen Vertretung im Channel kann der Partnerlandschaft zukünftig ein einheitlich hoher Standard an Betreuung und Beratung geboten werden.

»So sieht die moderne Cloud-Welt aus: Performante, sichere Netze und ein schneller, gleichförmiger und sicherer Datentransport ausgehend von den Servern, egal wo diese gehostet werden. Die Schaffung der netzwerkseitigen Grundlagen für weitere Digitalisierungsprozesse sowie die Möglichkeiten zur Automatisierung positionieren Kemp als Standardausstattung für hybride Cloud-Welten«, so Hermann Ramacher, Geschäftsführer der ADN.

3850 Artikel zu „Infrastruktur Sicherheit“

NEWS | IT-SECURITY | VERANSTALTUNGEN

Warum es sich lohnt die eigene IT-Sicherheitsinfrastruktur regelmäßig selbst zu hacken

Sicherheit ist niemals statisch – mit immer neuen Cyber-Angriffen, Fehlkonfi-gurationen und diversen Security Tools entwickeln sich ständig neue Heraus-forderungen für die Netzwerksicherheit. Wie können Sie die Kontrolle über diese sich ständig ändernde Bedrohungslandschaft erreichen? Die beste Möglichkeit besteht darin, Ihre eigene Infrastruktur zu testen, bevor Hacker dies tun. Wie Sie Hacker-Angriffen, früheren Vorfällen und Cyber-Angriffen…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | KOMMUNIKATION | KÜNSTLICHE INTELLIGENZ | SERVICES

Smart Roads: Mehr Intelligenz und Sicherheit für die Verkehrsinfrastruktur

Materialermüdung macht den Straßen und Brücken in Deutschland zu schaffen. Gründe hierfür sind Schwingungen durch den permanenten Verkehr sowie Korrosion, ausgelöst durch Tausalze im Winter. Damit kein Unglück passiert, werden hierzulande Brücken flächendeckend überwacht und auf Schäden untersucht: Alle sechs Jahre findet eine Hauptprüfung statt und alle sechs Monate erfolgt eine Sichtprüfung. Beginnen Schäden jedoch…

NEWS | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | SERVICES | AUSGABE 5-6-2018

Cyberattacken der 5. Generation – Sicherheitsinfrastruktur vieler Unternehmen ist veraltet

Herkömmliche Sicherheitstechnologien entdecken Attacken erst, nachdem diese bereits Schaden angerichtet haben. 97 Prozent der Unternehmen und Organisationen sind überzeugt, auf Cyberangriffe der Gen V nicht vorbereitet zu sein. Mit welchen Herausforderungen haben die IT-Sicherheits-experten derzeit weltweit zu kämpfen?

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | EFFIZIENZ | TRENDS SERVICES | GESCHÄFTSPROZESSE | INFRASTRUKTUR | TRENDS 2018 | LÖSUNGEN | STRATEGIEN

Automatisierte IT-Infrastruktur – Garant für Sicherheit und Qualität digitaler Geschäftsmodelle

Die aktuelle Studie »Cloud Automation Excellence« [1] zeigt: Deutsche Unternehmen können von IT-Automatisierungsmaßnahmen hohe qualitäts- und sicherheitsbezogene Effekte erwarten. Wer nicht zeitnah in eine »Digital Infrastructure Platform« investiert, läuft Gefahr, zentrale Voraussetzungen für den Erfolg digitaler Geschäftsmodelle zu verpassen. Ein Kommentar von Diethelm Siebuhr, Chief Executive Officer bei Nexinto. Die Verbesserung der Softwarequalität hat…

NEWS | PRODUKTMELDUNG

CeBIT 2017: So sorgt IT Infrastruktur Management für mehr Sicherheit

DeskCenter Management Suite automatisiert den IT-Security-Prozess durch zusätzliche Routinen für Patchmanagement, Backup und End-of-Life von Systemen. Die DeskCenter Solutions AG stellt auf der CeBIT 2017 ihre Lösungen für ein sicheres IT Infrastruktur und IT Lifecycle Management vor. Als Teil der DeskCenter Management Suite 10.4 präsentiert das Unternehmen in Halle 3 an Stand A20 einen automatisierten…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | CLOUD COMPUTING | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM

Sicherheitsmängel bei der Nutzung virtueller Infrastrukturen

Die Wiederherstellungskosten nach einem Cyberangriff sind bei virtuellen Systemen doppelt so hoch wie bei physikalischen. Sind durch eine Cyberattacke virtuelle Infrastruktursysteme betroffen, zahlen Unternehmen oft einen hohen Preis: Laut einer aktuellen Umfrage betragen die Wiederherstellungskosten virtueller Umgebungen bei großen Unternehmen im Schnitt mehr als 800.000 US-Dollar – eine doppelt so hohe Summe wie bei einem…

AUSGABE 11-12-2020 | NEWS | CLOUD COMPUTING | RECHENZENTRUM

Hyperkonvergente Infrastruktur – Rüsten Sie Ihr Rechenzentrum für das Hybrid-Cloud-Zeitalter

Deutsche Unternehmen hängen an ihren Rechenzentren. Doch zeitgleich wird vermehrt auf die Cloud gesetzt. Um beides miteinander zu verbinden, wird im Data Center eine IT-Infrastruktur benötigt, die für eine hybride Multi-Cloud ausgelegt ist. Bei der Erneuerung des Rechenzentrums geht es darum, die Vorzüge der Cloud-Architektur auch On-Prem umzusetzen und damit ein einheitliches Betriebsmodell zu etablieren.

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Mehr als Sicherheit – Ein gemeinsamer Ansatz für flexible Cloud-Governance

Sicherheitsexperten sollten zusammen mit den verschiedenen Geschäftsbereichen eine flexible Cloud-Governance schaffen, die eine verantwortungsbewusste Cloud-Implementierung ermöglicht.

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Sicherheit in den eigenen vier Bürowänden – Wie das Arbeiten im Home Office gelingen kann

Das Arbeiten im Home Office ist in den letzten Monaten immer mehr zum Standard geworden. Während viele Unternehmen ihren Mitarbeitenden schon länger einen flexiblen Büroalltag ermöglichten, mussten andernorts die technischen Gegebenheiten ad hoc geschaffen werden. Zahlreichen Unternehmen steht dieser Schritt noch bevor und er wird umso dringlicher, als ein Ende der Corona-Pandemie nicht abzusehen ist. Gelingen kann die Einführung des Home Office nur, wenn es eine annähernd gleichwertige Alternative zum Büroarbeitsplatz darstellt. »Auf Nummer sicher gehen« ist nicht nur oberstes Corona-Gebot, sondern auch im flexiblen Arbeitsalltag unverzichtbar.

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

Nach der erzwungenen Digitalisierung durch die Cornona-Pandemie fehlt es vielen Organisationen nach wie vor an solidem Endpunktschutz und der Security Awareness der Mitarbeiter im Home Office.

AUSGABE 11-12-2020 | NEWS | INFRASTRUKTUR | SICHERHEIT MADE IN GERMANY | STRATEGIEN

Datensicherheit von der Edge über Core bis in die Cloud – Modernes Datenmanagement

Seit drei Jahrzehnten gibt Veritas den Weg vor, wie sicheres und Compliance-konformes Datenmanagement funktioniert. Das Herzstück ist dabei die Lösung NetBackup, die aktuell in Version 8.3 verfügbar ist und Unternehmen die Freiheit gibt, ihre Anwendungen und IT-Infrastruktur unabhängig von der darunterliegenden IT-Architektur noch ausfallsicherer zu betreiben.

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsfragen 2021 – und die Antworten darauf

Für das Jahr 2021 stellen sich eine Menge Fragen in Zusammenhang mit der Sicherheit: Lassen sich mit einer Zero-Trust-Architektur Cyberangriffe für den Angreifer schwieriger gestalten? Werden strengere Auditing-Praktiken umgesetzt? Wird das mangelnde Bewusstsein von möglichen RPA-Sicherheitsauswirkungen im Jahr 2021 zu einem schwerwiegenden RPA-Hack führen? Wird 2021 das Jahr der »Customizable Cloud«? Wird die scheinbare…

NEWS | BUSINESS | DIGITALISIERUNG | SERVICES

HR im Umbruch: Digitalisierung erhöht Leistungsfähigkeit und Krisensicherheit gleichermaßen

Demografische Entwicklung, Globalisierung und Digitalisierung sorgen für einen Umbruch im HR-Bereich – und die Corona-Krise hat deutlich gemacht, wie wichtig es ist, das operative Geschäft auch aus der Ferne weiterführen zu können. Intelligente Software ermöglicht nicht nur einen zeit- und ortsunabhängigen Zugriff, sie erlaubt es durch Standardisierung und Automatisierung auch, die Aufwände für administrative Aufgaben…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit ist Teil eines allgemeinen Nachhaltigkeitstrends in Unternehmen.

Cybersicherheit: 98 Prozent der Industrieunternehmen erachten Nachhaltigkeit als wichtig, knapp die Hälfte plant Einstellung eines Chief Sustainability Officers. Der Schutz vor Cyberbedrohungen, die die Gesundheit von Beschäftigten und Dritten beeinträchtigt, ist eine der dringlichsten Herausforderungen in Industrieunternehmen, wie eine aktuelle weltweite Umfrage von Kaspersky zeigt [1]. Fast alle Unternehmen (98 Prozent) glauben, dass eine Strategie…

NEWS | PRODUKTMELDUNG

Externe Zertifizierung besiegelt Rundum-Sicherheit für Industrie-Computer

Trotz härtester Bedingungen und Dauereinsatz arbeiten die noax Industrie-Computer zuverlässig und büßen keine ihrer Funktionen ein. Durch ihr komplett geschlossenes Edelstahlgehäuse kann wirklich nichts in das Gerät eindringen. Diesen Beweis liefert der Härtetest eines unabhängigen Instituts, bei dem noax Industrie-Computer einer der härtesten Reinigungsprozesse überhaupt standhielten: Der Hochdruck- und Dampfstrahlreinigung nach der Schutznorm IP69K. …

NEWS | IT-SECURITY | TIPPS

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

NEWS | IT-SECURITY | TIPPS

Wie das Gesundheitswesen den Kampf um die Cybersicherheit gewinnen kann – drei Entwicklungen und vier Lösungsansätze

Nicht erst seit Covid und den jüngsten Ransomware-Attacken ist das Gesundheitswesen einer der dynamischsten Schauplätze von Cyberkriminalität Im Laufe der letzten Jahre haben sich nach Meinung von Vectra AI drei wesentliche Erkenntnisse über Cyberangriffe im Gesundheitswesen herauskristallisiert: Die wirkliche Bedrohung liegt bereits in den Netzwerken des Gesundheitswesens selbst in Form des Missbrauchs des privilegierten…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Stärke hat tiefe Wurzeln: Ein halbes Jahrhundert Cybersicherheit – und wie man von den Errungenschaften am besten profitiert

Cybersicherheitsunternehmen sind in Zeiten wie diesen vorne mit dabei. In Zusammenarbeit mit Behörden, Finanzdienstleistern/Banken und Unternehmen aus dem Bereich kritische nationale Infrastrukturen bekommen Sicherheitsexperten einiges zu sehen – Gutes wie weniger Gutes. APT-Gruppen starten Angriffe, die im wahrsten Sinne des Wortes »alle Lichter löschen« können oder ein politischer Akt der Verwüstung kommt als harmlos aussehende…

NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsspezialisten plädieren für Vielfalt und Neurodiversität

Studie: 47 % sehen in Neurodiversität eine Strategie gegen Fachkräftemangel und blinde Flecken. Kein Zweifel: Der Mangel an IT-Sicherheits-Fachkräften und -Expertise ist dramatisch. Rund drei von zehn Cybersecurity-Spezialisten in Deutschland sagen laut einer Bitdefender-Studie einen gravierenden Effekt voraus, wenn der Mangel an Cybersecurity-Expertise für fünf weitere Jahre anhalten wird: 21 % der deutschen Befragten sagen,…

NEWS | PRODUKTMELDUNG

Cloud-Infrastruktur der nächsten Generation: Größter russischer Mobilfunkanbieter MTS setzt auf OpenStack und Canonical

MTS, Russlands größter Mobilfunkbetreiber und führender Anbieter von Medien- und Digitaldiensten setzt auf Canonicals Charmed OpenStack für seine Cloud-Infrastruktur der nächsten Generation. Im Rahmen dessen will MTS die Lifecycle-Management-Funktionen und die flexible native Cloud-Architektur von Charmed OpenStack nutzen, um die hersteller- und plattformübergreifende Integration zu verbessern. MTS, mit über 77 Millionen Mobilfunkkunden in Russland,…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

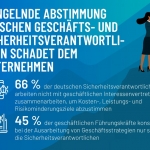

Mangel an Zusammenarbeit zwischen Geschäfts- und Sicherheitsverantwortlichen ist geschäftsschädigend

Die Kluft zeigt sich ebenfalls in der Reaktion von Unternehmen auf die weltweite Pandemie. Tenable stellte zwischen deutschen Geschäfts- und Sicherheitsverantwortlichen einen Mangel an Zusammenarbeit fest, der sich laut einem neuen Branchenbericht als nachteilig für Unternehmen erwiesen hat. Sechsundsechzig Prozent der deutschen Sicherheitsverantwortlichen gaben an, dass sie nicht mit geschäftlichen Interessenvertretern zusammenarbeiten, um Kosten-, Leistungs-…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden: Warum die Sicherheit in Software so entscheidend ist

Sieben Leitfragen zur Sicherheit von softwarebasierten Produkten. Die Digitalisierungsprozesse in Wirtschaft und Gesellschaft führen dazu, dass Software und softwarebasierte Produkte zunehmend allgegenwärtig sind. Neben den damit verbundenen Möglichkeiten und Chancen gilt es aber auch Gefahren und Bedrohungsszenarien zu berücksichtigen. Darauf weist der Digitalverband Bitkom in seinem neuen Leitfaden »Zur Sicherheit softwarebasierter Produkte« hin. Über grundlegende…

NEWS | IT-SECURITY | STRATEGIEN

Micro-Virtual-Machine: Die Cybersicherheit neu überdenken

Mit Blick auf die aktuelle Situation hat das vielbekannte Kredo »Hoffe das Beste, plane für das Schlimmste« Hochkonjunktur. Nach dem ersten Krisenmanagement zu Beginn der Pandemie ist jetzt neben Business Continuity gerade in der aktuellen Phase eine besonders gute Abwehr gegen Cyberattacken gefragt. HP nennt drei grundlegende Schritte. Cybersicherheit ist ein ständiger Spagat zwischen proaktiven…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Sicherheit in Unternehmen: 84 Prozent der Unternehmen würden gerne nur Mac-Geräte nutzen

Mehr als drei Viertel der Unternehmen, die Mac- und Nicht-Mac-Geräte parallel verwenden, halten den Mac für das sicherere Gerät. Die Covid-19-Pandemie hat eine nie zuvor gekannte Abwanderungswelle von Angestellten ins Home Office ausgelöst und Unternehmen vor die Aufgabe gestellt, auch in dezentral arbeitenden Teams die Endgerätesicherheit jederzeit zu gewährleisten. Anlässlich des Cybersecurity-Awareness-Monats Oktober befragte Jamf,…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Covid-bedingte Veränderungen der Arbeitsumgebung bei IT-Sicherheitsverantwortlichen sorgen für Turbulenzen und neue IT-Prioritäten

IT-Sicherheitsexperten konstatieren eine nahezu vollständige Verlagerung hin zum Remote Working; lediglich ein Drittel von ihnen war der Meinung, dass diese Umstellung »reibungslos« verlaufen sei. Mindestens die Hälfte aller Sicherheitsteams räumt Investitionen in die Cloud-Infrastruktur sowie in Technologien für Zugriffsverwaltung, in der Administration des Identitäts- und Zugriffs-Lebenszyklus, Identitätsprozessen und -Abläufen sowie Rollenmanagement-Lösungen eine gestiegene Priorität ein.…

NEWS | IT-SECURITY

Cybersecurity Month: Sicherheit betrifft uns alle – auch von zuhause aus

Der diesjährige Cybersecurity Month ist ein ganz besonderer: Die Pandemie zwang einen Großteil der Menschen, sich schnell an die neue Remote-Work-Umgebung anzupassen und ein stärkeres Bewusstsein für Cybersicherheit zu entwickeln. Zum Cybersecurity Month 2020 macht das Aachener IT-Sicherheitsunternehmen Utimaco auf die Bedeutsamkeit von Cyber- und Informationssicherheit sowie auf das Grundprinzip der geteilten Verantwortung aufmerksam. …

NEWS | IT-SECURITY | WHITEPAPER

BSIMM: Ein Fahrplan in Richtung Softwaresicherheit

Das Building Security In Maturity-Modell ist ein Studiendesign zu real existierenden Software Security Initiatives, kurz SSIs [1]. Hier werden die Praktiken vieler verschiedener Unternehmen quantifiziert und hinsichtlich von Gemeinsamkeiten sowie individuellen Variationen beschrieben. Dadurch liefert der Bericht quasi ein Spiegelbild der Softwaresicherheit von Unternehmen rund um den Globus. Die Ergebnisse sind zwar besonders relevant für Unternehmen, die Softwarekomponenten…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Intrinsischen Sicherheitsansatz verwirklichen – Deutsche Unternehmen von immer ausgefeilteren Cyberangriffen betroffen

Vor allem KMUs sind aufgrund ihrer wertvollen digitalen Assets bei gleichzeitig geringeren Ressourcen für IT-Sicherheit häufig Ziel von Cyberkriminellen. Die Kommerzialisierung von Malware ermöglicht komplexe Angriffstechniken auf die die Unternehmen mit einer Vereinfachung der IT-Sicherheitsinfrastruktur antworten müssen.

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Ohne Unterstützung der Geschäftsführung keine Sicherheitskultur – Die menschliche Firewall

Jelle Wieringa, Senior Security Awareness Advocate bei KnowBe4 erklärt im Interview warum die Geschäftsleitung die Sicherheit im Unternehmen vorleben muss, damit alle Mitarbeiter an der erfolgreichen Etablierung einer Sicherheitskultur teilnehmen.

NEWS | PRODUKTMELDUNG

IT-Security-Awareness: Informationssicherheit »for a better working life«

secion stärkt IT-Security-Awareness der NEW-WORK-Mitarbeiter. Die secion GmbH, die IT-Security Division der Unternehmensgruppe Allgeier, wurde als IT-Sicherheitsspezialist engagiert, um bei den über 1.500 XING-Mitarbeitern (Marke der NEW WORK SE) unternehmensweit und standortübergreifend Schulungen für IT- und Informationssicherheit durchzuführen. Nach der gemeinsamen Betrachtung der Möglichkeiten entschieden sich die Projektverantwortlichen bei der NEW WORK SE für…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Aktive Verteidigung des gesamten Unternehmens – Sicherheit beginnt mit Prävention

Traditionelle Zonen-Strategien reichen in einem Enterprise of Things nicht mehr aus, um kritische Infrastrukturen zu schützen. Eine effektive Sicherheitslösung bietet zu 100 Prozent agentenlose Gerätetransparenz, kontinuierliche Überwachung und automatisierte Reaktion auf Bedrohungen.

NEWS | INFRASTRUKTUR | STRATEGIEN | WHITEPAPER

Krisenresilienz: Infrastrukturen müssen krisenfester werden

Forschungsteam fordert mehr Aufmerksamkeit für resiliente Kommunikationstechnologien. Wie kann unsere Gesellschaft auch in Krisen zuverlässig funktionieren? Das ist die Leitfrage des von der TU Darmstadt koordinierten Zentrums »emergenCITY«, an dem außerdem die Universitäten Kassel und Marburg beteiligt sind und das im Rahmen des hessischen Exzellenz-Programms LOEWE gefördert wird. Nun fordert ein Team von Wissenschaftlerinnen und…

NEWS | INFRASTRUKTUR | IT-SECURITY

54 % der IT-Sicherheitsexperten sind von Überlastung oder Burnout bedroht

Beschäftigte in der IT und ganz besonders im Bereich Cybersicherheit sind chronisch überlastet. Dazu gibt es Studien aus unterschiedlichen Fachbereichen und Disziplinen. Laut dem jüngsten The Security Profession 2019/2020 Report des Chartered Institute of Information Security (CIISec) haben über die Hälfte (54 Prozent) der befragten IT-Sicherheitsexperten entweder selbst ihren Arbeitsplatz wegen Überarbeitung oder Burnout…

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR

Mainframe-Umfrage 2020: Anpassen, Automatisieren und Sicherheit haben höchste Priorität

IBM Z ist entscheidend für den digitalen Erfolg. BMC hat die Ergebnisse des 15th Annual Mainframe Survey veröffentlicht. Sie zeigen eine starke Zustimmung für die Mainframe-Modernisierung, neue strategische Prioritäten und ein Erstarken der nächsten Generation von Mainframe-Talenten. Als größte Umfrage ihrer Art interviewt der jährliche Mainframe Survey über tausend Führungskräfte und Mainframe-Experten zu ihren Prioritäten,…

NEWS | E-COMMERCE | INFRASTRUKTUR | LÖSUNGEN | AUSGABE 9-10-2020

Der Online-Handel benötigt eine leistungsstarke IT-Infrastruktur – Vom Ladengeschäft ins Netz

Durch die zunehmende Digitalisierung im Einzelhandel und die gesteigerte Komplexität im E-Commerce wird eine digitale Interconnection-Infrastruktur mit hohen Leistungsreserven immer relevanter.

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Remote Learning und Remote Working: Chancen und Risiken für die App-Sicherheit

Illustration: Geralt Absmeier Covid-19 hat viele von uns gezwungen, sich sehr schnell mit neuen Realitäten auseinanderzusetzen. Dazu gehören Remote Learning und Remote Working. Kinder und Erwachsene, Eltern und Lehrer sowie ein großer Teil der Erwerbstätigen sind betroffen. Mobile Apps und Webanwendungen wurden vor der Corona-Krise in erster Linie im geschäftlichen Umfeld oder im Freizeitbereich eingesetzt.…

NEWS | IT-SECURITY | WHITEPAPER

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…