Illustration: Absmeier, Stemow

Standardisierung und Automatisierung haben das IT Service Management in den letzten Jahren stark geprägt. Klassische Frameworks wie ITIL, CoBit, ISO-Normen und Softwaretools trugen auf der einen Seite wesentlich dazu bei, das Dienstleistungsmanagement zu professionalisieren. Auf der anderen Seite führten sie jedoch dazu, dass sich Abläufe und Prozesse zunehmend bürokratischer gestalten.

Die Folge: Starre Vorgänge prägen den Arbeitsalltag der Mitarbeiter. Ihre Aufmerksamkeit entfernt sich nach und nach vom Kunden, weil sie ganz von Verfahren, Richtlinien und Strukturen eingenommen wird. Kein Wunder, dass solche Aufgaben nach und nach automatisiert werden. Die Stärke von Automaten besteht darin, Verfahren stumpf nach Regeln abzuarbeiten. Trotz des Vormarsches von künstlicher Intelligenz, auch im Service, sind es gerade die besonderen Kundensituationen, die nach wie vor Menschen erfordern.

»Bürokratie, eine ungenügende Kundenorientierung und eine lückenhafte Inszenierung des Kundenkontakts führen letztlich zu gravierenden Mängeln in der Betreuung. Mit den sieben Prinzipien guten Services lassen sich diese Probleme lösen und ganz nebenbei auch die Bedürfnisse der Service-Teams berücksichtigen«, weiß Martin Beims, geschäftsführender Gesellschafter der aretas GmbH.

Die Welt des Kunden verstehen

In erster Linie besteht das Ziel von kundenorientiertem Service darin, die Bedürfnisse des Auftraggebers bestmöglich zu erfüllen. Zentrale Fragen, die eine wesentliche Rolle für das Erreichen dieses Vorhabens spielen, drehen sich dabei um die Wünsche, Erwartungen und Probleme des Kunden. In diesem Zusammenhang geht es letztlich darum, ein umfassendes Verständnis für den Auftraggeber zu entwickeln, weshalb sich auch eine genaue Kenntnis von dessen Geschäft, den einzelnen Abläufen sowie möglichen Besonderheiten empfiehlt. »Kunden erwarten heute mehr als nur einen Standard bei der Betreuung. Sie wollen ihren individuellen Service. Kunden sind bereit, uns dafür notwendige Informationen zu geben, wir müssen nur fragen«, so Beims. »Zwar bieten Methoden wie Service Design Thinking und Value Proposition Canvas erste hilfreiche Ansätze für die Herangehensweise, doch Fragen stellen, zuhören und verstehen bilden auch über das Service Design hinaus die Grundlage für eine gute Kundenbeziehung.« Zum Schluss sollte sich stets eine Antwort auf die Frage nach der Lösung für das Problem des Kunden und dessen Nutzen finden.

Den Menschen in den Mittelpunkt stellen

Hinter Systemen und Prozessen stehen alle Projektbeteiligten als Menschen, die in einer Welt voller standardisierter Vorgänge und automatisierter Abläufe schnell ins Hintertreffen zu geraten drohen. Daher gilt es trotz täglich zu bewältigender Aufgaben neben dem Auftraggeber auch die Mitarbeiter im Auge zu behalten. »Dem Kunden den bestmöglichen Service zu bieten funktioniert nicht ohne die Konzentration auf die Bedürfnisse des eigenen Teams. Schließlich gilt dessen Leistung als Schlüssel zu zufriedenen Kunden. Akzeptanz und Zufriedenheit stehen vor allem Anderen – auf Kunden- wie Mitarbeiterseite«, betont Beims. Systeme sollten demnach vor allem die Arbeit aller Beteiligten erleichtern. »Von der höheren Mitarbeitermotivation und -zufriedenheit profitiert im Gegenzug auch der Kunde durch einen besseren Service-Output – eine Win-Win-Situation auf ganzer Linie«, erläutert der Experte.

Vom Ende her denken

Jedes Serviceereignis ist einmalig, daher müssen alle notwendigen Schritte der Leistungserbringung schon bei der Planung des gesamten Services berücksichtigt werden. Welche Ziele gilt es zu erreichen und wie sollen die Ergebnisse aussehen? Dazu gehört ebenso eine konkrete Vorstellung davon, wie der Kunde die Leistung wahrnehmen wird: die Customer Experience. Dadurch werden die Anforderungen an den Service, die Service-Organisation und ihre Prozesse von Anfang an klar. »Ein gutes Service-Modell schafft Orientierung bei den täglichen Aufgaben und ermöglicht somit allen Beteiligten, die gemeinsame Richtung fest im Auge zu behalten«, wie Beims erklärt. Dadurch entsteht ein Leitbild für die Gestaltung der Abläufe. Enterprise- oder Servicearchitekturmodelle gelten dabei als hilfreiche Werkzeuge.

Relevante Ergebnisse zählen

Kunden haben eine klare Nutzenerwartung. Bei der Kommunikation der erreichten Ergebnisse gilt es diesen klar darzustellen. »Nichts ist dem Kunden wichtiger, als sein Nutzen«, bemerkt Beims. Die Bedeutung liegt niemals im IT-Service selbst, stellt dieser doch nur das vom Kunden eingesetzte Instrument dar, um seinen Wert zu realisieren. »Eine nachvollziehbare und verständliche Aufbereitung des Nutzens für jede Zielgruppe – darin liegt die eigentliche Herausforderung«, verrät Beims. Kennzahlensysteme und Reporting sowie Service-Controlling und Prozessmanagement dienen als Hilfsmittel. Ganz nebenbei hält der transparente Umgang mit Ergebnissen auch positive Auswirkungen auf die Motivation und Leistungsfähigkeit der Mitarbeiter bereit.

Systeme zur Zusammenarbeit schaffen

Service ist eine fragile Leistung. Jede Durchführung hängt von vielen Parametern ab und dennoch gilt das Ziel, eine gleichbleibend hohe Qualität zu erreichen. »Systeme und Strukturen helfen dabei, Aufgaben steuerbar, nachvollziehbar und wiederholbar zu machen, und das unabhängig von einzelnen Akteuren«, führt Beims aus. »In diesem Kontext nehmen vor allem neue Organisationsformen der Arbeit zu, die sich fernab von starren, linearen Strukturen klassischer Modelle bewegen. Dadurch gewinnt der Wert von Zusammenarbeit eine neue Bedeutung.« Ade Silodenken: Statt isoliert arbeitender Teams steht hier die gruppen- und fachübergreifende Kooperation im Zentrum. Abläufe oder Prozesse stellen allerdings nur ein Teil der Systeme dar, die für eine funktionierende Zusammenarbeit erforderlich sind. Auch die Kommunikation muss organisiert werden und es braucht Spielregeln, die kunden- und serviceorientiertes Handeln fördern.

Mit Vertrauen und Verantwortung führen

Zum eigenständigen Arbeiten gehören selbstständiges Entscheiden und Verantwortungsübernahme. Dies kann jedoch nur funktionieren, wenn dem eine Kultur des Vertrauens und der Verbindlichkeit vorausgeht. »Mit zunehmender und stetiger Verantwortungsübergabe wächst auch das Vertrauen«, legt der Experte dar. Regelmäßige Feedback-Runden ermöglichen zudem eine kontinuierliche Optimierung der Leistungen und folglich auch des Kundenerlebnisses. »Wer entgegengebrachtes Vertrauen erlebt, agiert motivierter, übernimmt eher Verantwortung und trifft notwendige Entscheidungen. Daraus ergeben sich nur Vorteile für die Kundenbetreuung, denn es erhöht die Geschwindigkeit, in der Maßnahmen ergriffen und umgesetzt werden«, wie Beims veranschaulicht. Verantwortungsübernahme bedeutet die Freiheit, nach eigenem Ermessen gemäß der persönlichen Stärken und Schwächen zu agieren. Das ist auf der einen Seite positiv für das Selbstwertgefühl, auf der anderen Seite aber eben auch nutzbringend für das Unternehmen und die Kunden.

Einfach machen

Warum kompliziert, wenn es auch einfach geht? Dieses Prinzip gilt es sich zu Herzen zu nehmen. »Je simpler die Gestaltung von Service und Prozessen, desto leichter fällt auch deren Steuerung sowie Nutzung. Und: Bei einem einfachen Ablauf minimiert sich die Anfälligkeit für Fehler«, macht Beims deutlich. Ganz im Sinne des Pareto-Prinzips zählt hierbei, sich auf den Kernbereich der Aufgaben zu konzentrieren, statt unzählige Varianten abzubilden. Oft genügt es, mit einem einfachen Service zu starten und einfach loszulegen – zu machen. Auf dem Weg zum Ziel bleibt schließlich noch genügend Raum für Anpassungen und Optimierungen. »Zu viel Planung kann am Ende den eigentlichen Handlungsprozess hemmen, daher sollte das Vorhaben so schnell wie möglich in die Tat umgesetzt werden – frei nach dem Prinzip ›learning by doing‹«, schließt der Experte ab.

Weitere Informationen über die aretas GmbH unter www.aretas.de

1840 Artikel zu „itsm -itsmarkt“

NEWS | SERVICES | STRATEGIEN | WHITEPAPER | AUSGABE 11-12-2020

Die Auswirkungen von ITIL 4 auf ITSM-Tools – Einführung von ITIL 4 Practices

In ITIL 4 werden im Vergleich zur Vorgängerversion ITIL v3/2011 einige neuartige, übergreifende Konzepte vorgestellt und auch etliche Möglichkeiten zur Verbesserung des strategischen und operativen IT Service Managements. Daraus können einige funktionale Anforderungen für ITSM-Tools abgeleitet werden.

NEWS | BUSINESS

Gesundheitsmanagement: Gesunde und leistungsfähige Mitarbeiter trotz Corona-Krise

Um sie bestmöglich vor dem Corona-Virus zu schützen, haben deutsche Unternehmen ihre Angestellten zu großen Teilen ins Homeoffice beordert. Eine ebenso plausible wie umsichtige Maßnahme. Doch auch hier lauern gesundheitliche Gefahren, die sich zunächst nur schleichend bemerkbar machen, Wirtschaft und Staat aber langfristig umso teurer zu stehen kommen können. Mediziner warnen derzeit eindringlich vor umfassenden…

NEWS | AUSGABE 3-4-2020 | SECURITY SPEZIAL 3-4-2020

Darum ist eine automatisierte Verwaltung wichtig für die Netzwerksicherheit – Die Automatisierung des Sicherheitsmanagements

Eine Studie des Netzwerksicherheitsanbieters AlgoSec aus dem Jahr 2019 ergab, dass über 42 Prozent der Unternehmen einen Anwendungs- oder Netzwerkausfall erlebten, den ein menschlicher Fehler oder eine falsche Konfiguration verursachte. Warum ist diese Zahl so hoch und wie kann Automatisierung hier Abhilfe schaffen?

NEWS | BUSINESS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | RECHENZENTRUM | SERVICES | STRATEGIEN | WHITEPAPER

Sicherheitsmythen, Fragestellungen und Lösungsansätze – Ratgeber zur 5G-Sicherheit

Experten empfehlen Etablierung eines ganzheitlichen Sicherheitsansatzes, um der 5G-Evolution den Weg zu bereiten. Bei der allgegenwärtigen 5G-Diskussion um die Kosten, die Verantwortung der Netzbetreiber sowie die Verfügbarkeit und Leistungsfähigkeit des neuen mobilen Datennetzes erscheint die Frage nach der Sicherheit nur als Randthema. Palo Alto Networks warnt aber davor, hier Abstriche zu machen oder das Thema…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | SERVICES | AUSGABE 9-10-2018

Unternehmensweite Prozessautomatisierung – Was kann ein ITSM-Tool leisten, und was nicht?

IT-Servicemanagement-Tools sind Allzweckwaffen, die auch zur Automatisierung von Geschäftsprozessen außerhalb der IT eingesetzt werden können, besonders wenn Prozesse abteilungsübergreifend automatisiert oder die Services unterschiedlicher Abteilungen in einem Serviceportal zusammengefasst werden sollen, ebenso bei individuellen Unternehmensprozessen, für die es schlicht keine Standardlösungen gibt.

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | SERVICES | WHITEPAPER | AUSGABE 7-8-2018

DevOps: Praktische Auswirkungen auf ITSM – Agiles IT Service Management

DevOps wird durch den Einsatz moderner Tools zur automatisierten Produktivsetzung (Continuous Integration & Delivery) immer effektiver. Werden diese Tools mit dem IT-Service-Management-Tool integriert, können auch die kurzen Release-Zyklen agiler Entwicklungsteams mit Hilfe der ITIL-Prozesse kontrolliert werden.

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | GESCHÄFTSPROZESSE | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Alles agil oder was? Zeitgemäßes ITSM in der VUCA-Welt

An agilen Prozessen gibt es kein Vorbeikommen mehr. Doch sind die alt hergebrachten Methoden aus dem IT-Service-Management (ITSM) überhaupt noch in der Lage, Unternehmen im Zeitalter der Agilität adäquat zu unterstützen? Oder hat klassisches ITSM ausgedient? Rezeptbücher adé Flüchtigkeit, Ungewissheit, Komplexität und Mehrdeutigkeit (englisch kurz VUCA) – diese Begriffe beschreiben die heutige Welt und…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | DIGITALE TRANSFORMATION | EFFIZIENZ | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE | KOMMUNIKATION | KÜNSTLICHE INTELLIGENZ | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Digitalisierung macht ITSM strategisch: Die Zukunft des Service Managements

Die vieldiskutierte »digitale Transformation« bedeutet vor allem, dass Geschäftsprozesse hochgradig, im Idealfall vollständig IT-gestützt ablaufen. Der reibungslose IT-Betrieb wird somit geschäftskritisch – selbst in Bereichen, in denen er es nicht längst schon ist. Dadurch kommt auch den (IT-)Service-Prozessen ein deutlich höherer Stellenwert zu: Service Management wird zum strategischen Erfolgsfaktor. Doch wie wird sich das äußern?…

NEWS | CLOUD COMPUTING | IT-SECURITY

Effektive und kostengünstige IT-Sicherheit in der Cloud: cloud-basierte IT-Sicherheitsmodelle auf dem Vormarsch

Das Beratungsunternehmen McKinsey zeigt in seiner neuesten Studie »Making a secure transition to the public cloud« auf, dass heutige IT-Sicherheitsmodelle in Unternehmen schon bald durch Ansätze aus der Cloud ersetzt werden. Aufgrund hoher technischer Flexibilität, einfacher Skalierbarkeit und niedriger Betriebskosten erfreut sich die Public Cloud hoher Beliebtheit. Eine Vielzahl der weltweit befragten Experten aus rund…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | BUSINESS PROCESS MANAGEMENT | TRENDS CLOUD COMPUTING | TRENDS KOMMUNIKATION | DIGITALISIERUNG | EFFIZIENZ | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | TRENDS 2018 | STRATEGIEN

Deutschland verpasst die Weichenstellung zu einem besseren Arbeitsmanagement

Einsatz moderner Technologien und Management-Strategien wie Analytik, Single Source of Truth oder Automatisierung sind in Deutschland wenig ausgeprägt. Deutsche schätzen sich im Vergleich zu Großbritannien und Frankreich am produktivsten ein. Arbeitgeberwechsel und innere Kündigung als häufigste Konsequenz mangelhafter Prozesse. Deutsche Büroangestellte schätzen ihre individuelle Produktivität im Vergleich zu den Nachbarn in Frankreich und Großbritannien am…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Active Directory von Microsoft offenbart Schwächen bei Hackerangriff – automatisierte Sicherheitsmaßnahmen notwendig

Zwei IT-Sicherheitsforscher haben während der Sicherheitskonferenz »BlueHat IL« eine neue Angriffstechnik gegen die Active-Directory-Infrastruktur veröffentlicht. »DCShadow« genannt, ermöglicht dieser Angriff einem Angreifer mit den entsprechenden Rechten, einen bösartigen Domänencontroller zu erstellen, der bösartige Objekte in eine laufende Active Directory-Infrastruktur replizieren kann (Weitere Details unter … https://blog.alsid.eu/dcshadow-explained-4510f52fc19d). Gérard Bauer, Vice President EMEA beim IT-Sicherheitsexperten Vectra,…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | GESCHÄFTSPROZESSE | KOMMUNIKATION | SERVICES | AUSGABE 3-4-2017

ITSM und ESM – Von der IT-Service- Oberliga in die IT-Champions-League

Wer IT Service Management (ITSM) hört, denkt oftmals an verstaubte Prozesse oder nervige Störungen. Doch IT Service Management ist viel mehr als das. Bei IT Service Management handelt es sich um die Kombination von diversen Prozessen oder Technologien unter Einbeziehung des Benutzers. Oftmals werden die benötigten Prozesse, Rollen und Funktionen nach den Best Practices des »De-facto-Standards« Information Technology Infrastructure Library (ITIL), implementiert und angewendet. Ein gut funktionierendes ITSM kann auch als Basis gesehen werden, die eigene IT-Infrastruktur in die IT-Champions-League zu führen.

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | KOMMUNIKATION | SERVICES | AUSGABE 3-4-2017

Vom ITSM zum ESM – Wie Mitarbeiter und Kunden vom Service-Management profitieren

IT Service Management (ITSM) haben viele Unternehmen bereits implementiert. Mit aktuellen ITSM-Lösungen können Service-Portale so ausgestaltet werden, dass Mitarbeiter via Enterprise-Service-Katalog Services buchen und nutzen können. Was ist beim systematischen Aufbau des ITSM-Systems zu einem Enterprise Service Management (ESM) zu beachten?

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | RECHENZENTRUM | TIPPS

Drei Sicherheitsmaßnahmen für anwendungskritische Kommunikationsnetze

In einem umfassenden IT-Sicherheitskonzept müssen sowohl zukunftsfähige Verschlüsselungslösungen als auch Informations- und IT-Security-Standards berücksichtigt werden. In den Mission-Critical-Kommunikationsnetzen von Stadtwerken, Energieversorgern, Eisenbahnen oder Behörden ist Sicherheit eine Grundvoraussetzung. Da es die Betreiber solcher kritischer Infrastrukturen mit einer wachsenden Zahl von Angriffen, Manipulations- und Spionageversuchen zu tun haben, sollten sie wirksame Schutzvorkehrungen treffen. Ein Drei-Punkte-Plan sorgt…

SERVICES | AUSGABE 9-10-2016

IT-Helpdesk und IT-Service Management (ITSM) – Der letzte Ausweg

Warum niemand mehr Ihre IT-Hotline kontaktiert und was Sie dagegen tun können …

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INTERNET DER DINGE | TIPPS

Bitte entspannt lächeln: BSI informiert über Sicherheitsmaßnahmen für Kameras

»Die grenzenlose Welt des Imaging« – unter diesem Motto zeigt die Messe Photokina vom 20. bis 25. September in Köln die neusten Trends in den Bereichen Foto und Video. Doch so grenzenlos die Möglichkeiten scheinen, so wichtig ist es, sich auch über Sicherheitsrisiken und Datenschutz zu informieren. Das Bundesamt für Sicherheit in der Informationstechnik (BSI)…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS MOBILE | TRENDS SERVICES | INTERNET DER DINGE | IT-SECURITY

Schwere Sicherheitsmängel: Fitness-Tracker schwächeln

Sie sehen oft aus wie eine Armbanduhr, können aber viel mehr als nur die Zeit anzeigen. Sogenannte Fitness-Tracker sammeln im großen Stil Informationen über die Lebensweise und den Gesundheitsstatus ihrer Nutzer, um ihnen beispielsweise beim Trainieren oder Abnehmen zu helfen. Die Datensicherheit der Alltagshelfer überprüften Ahmad-Reza Sadeghi, Professor für Systemsicherheit am Profilbereich Cybersecurity (CYSEC) der…

NEWS | TRENDS INFRASTRUKTUR | EFFIZIENZ | TRENDS SERVICES | TRENDS 2016 | INFRASTRUKTUR | SERVICES

Zufriedenheitsmessung im öffentlichen Personennahverkehr

Wie beurteilen die Fahrgäste den öffentlichen Personennahverkehr? Am diesjährigen ÖPNV-Kundenbarometer haben so viele Unternehmen teilgenommen wie nie zuvor. Im Vergleich zum Vorjahr sind noch einmal 13 Unternehmen dazu gekommen [1]. Gleichzeitig haben sich die Spitzenreiter weiter verbessert und trotz wesentlich höherer Teilnehmerzahl ist der Durchschnitt auf dem hohen Niveau des letzten Jahres geblieben. Zu diesen…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | EFFIZIENZ | TRENDS 2016 | INFOGRAFIKEN | LÖSUNGEN

Flexible Arbeitsmodelle

Das Angebot von flexiblen Arbeitsmodellen ist laut einer repräsentativen Umfrage von Indeed für drei Viertel der deutschen Arbeitnehmer ein wichtiges Entscheidungskriterium bei der Wahl des Arbeitsplatzes. Rund 40 Prozent bezeichnen Flexibilität in der Umfrage als wichtig, weitere 35 Prozent sogar als sehr wichtig. Dies deckt sich mit den Daten von Indeed: Die Suchen nach flexiblen…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | GESCHÄFTSPROZESSE | TRENDS 2016 | STRATEGIEN

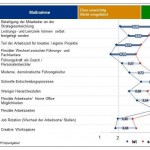

Neue Arbeitsmodelle: Mehr Wunsch als Wirklichkeit

Vorabergebnisse einer Studie zur Zukunft der Arbeit. Flexibilisierung nur bei Arbeitszeiten umgesetzt, kaum bei Projektinhalten und Karrierewegen. Individualisierung von Arbeit selten umgesetzt. Die Vorstellungen der Unternehmen hinsichtlich der Einführung von New Work, also von Instrumenten innovativer Arbeitsorganisation, und die Wünsche der Mitarbeiter zu diesem Thema unterscheiden sich noch stark. Handlungsbedarf besteht insbesondere bei der Individualisierung…

NEWS | TRENDS INFRASTRUKTUR | INFRASTRUKTUR

Zufriedenheitsmessung: Öffentlicher Nahverkehr besser als sein Ruf

Das diesjährige ÖPNV-Kundenbarometer [1] zeigt, dass die erfragte Globalzufriedenheit der Fahrgäste bei den teilnehmenden 36 Verkehrsunternehmen und Verkehrsverbünden im öffentlichen Personennahverkehr weiter auf hohem Niveau ist. Viele lokale und regionale Anbieter im ÖPNV haben bei ihren Fahrgästen weiter Boden gut machen können. Bei drei Vierteln der Teilnehmer ist die Globalzufriedenheit im Vergleich zum letzten Jahr…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | CLOUD COMPUTING | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM

Sicherheitsmängel bei der Nutzung virtueller Infrastrukturen

Die Wiederherstellungskosten nach einem Cyberangriff sind bei virtuellen Systemen doppelt so hoch wie bei physikalischen. Sind durch eine Cyberattacke virtuelle Infrastruktursysteme betroffen, zahlen Unternehmen oft einen hohen Preis: Laut einer aktuellen Umfrage betragen die Wiederherstellungskosten virtueller Umgebungen bei großen Unternehmen im Schnitt mehr als 800.000 US-Dollar – eine doppelt so hohe Summe wie bei einem…

NEWS | IT-SECURITY | TIPPS

8 Sicherheitsmaßnahmen gegen Ransomware

»Computervirus: Junger Rumäne begeht Selbstmord aus Angst vor Gefängnisstrafe« – Eine Schlagzeile die hoffentlich eine Seltenheit bleibt. In Rumänien hatte sich ein junger Mann, der häufig auf Pornoseiten im Netz unterwegs war, umgebracht, da ein Computervirus ihm mit hohen Geldstrafen oder Gefängnis drohte. Der Übeltäter war der Virus IcePol Ransomware. Ransomware wird immer gefährlicher Ransomware…

BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN

Thesen zu Sicherheitsmaßnahmen bei der E-Mail-Kommunikation

Die Unternehmen sehen einen hohen Bedarf an Sicherheitsmaßnahmen bei der E-Mail-Kommunikation.Das allgemeine Sicherheitsgefühl bei der E-Mail-Kommunikation ist stark verbesserungswürdig. Dem stimmen 81 Prozent der befragten Unternehmen zu [1]. So würden zwei Drittel der Unternehmen in der Vereinbarung von Datenschutzstandards – wie etwa Sicherheitssiegel zur Unterscheidung echter und gefälschter E-Mails – eine Vereinfachung der E-Mail-Kommunikation sehen. Ebenfalls…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | IT-SECURITY | KOMMUNIKATION

Studie: Sicherheitsmaßnahmen bei der E-Mail-Kommunikation

Die Unternehmen sehen einen hohen Bedarf an Sicherheitsmaßnahmen bei der E-Mail-Kommunikation [1]. E-Mail-Security ist von großer Bedeutung für die Unternehmen – aber lediglich 58 Prozent geben an, aktuell Sicherheitsmaßnahmen bei der E-Mail-Kommunikation zu ergreifen. Immerhin ein Drittel ergreift keinerlei Sicherheitsmaßnahmen und 9 Prozent wissen es nicht. Bei den großen Unternehmen nutzen immerhin 65 Prozent IT-Security…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INFRASTRUKTUR | IT-SECURITY

Die Hälfte aller Serverräume haben gravierende Sicherheitsmängel

Eine aktuelle Online-Umfrage unter deutschen IT-Verantwortlichen zu den Schutzmaßnahmen in ihren Serverräumen offenbart bei sehr vielen der insgesamt 742 Teilnehmer gravierende Sicherheitsmängel [1]. So geben fast 40 Prozent an, keine Maßnahmen zur Vermeidung von Einbrüchen getroffen zu haben: Bei unautorisierten Zutritten in den Serverraum werden sie nicht umgehend benachrichtigt und können nicht sofort reagieren. Noch…

BUSINESS INTELLIGENCE | TOP-THEMA | AUSGABE 9-10-2014

Effizientes ITSM-Analysewerkzeug – Service Intelligence durch Business Intelligence

Durch eine BI-Lösung, die exakt auf das IT-Service-Management zugeschnitten ist, erhalten IT-Prozessverantwortliche maßgeschneiderte Informationen zu den häufigsten Fragestellungen in ihren Zuständigkeitsbereichen. Mit einem systemübergreifenden Dashboard hat man die gesamte IT im Griff.

NEWS | DIGITALE TRANSFORMATION | TIPPS

Fünf Gründe warum ERP-Transformationen scheitern

Die Modernisierung eines ERP-Systems oder die Einführung einer neuen ERP-Lösung sind keine einfachen Aufgaben. Viele ERP-Projekte bringen deshalb auch nicht den gewünschten Erfolg. Signavio, Anbieter von Business-Transformation-Lösungen, nennt fünf Gründe, die eine erfolgreiche ERP-Transformation verhindern. Viele Unternehmen stehen vor der Herausforderung, ihre ERP-Lösung zu modernisieren oder abzulösen. Handlungsbedarf besteht etwa, wenn die Software aktuelle…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Checkliste Cyber Security Incident – Nach dem Angriff ist vor dem Angriff

So sind Unternehmen auf einen Security-Vorfall optimal vorbereitet.

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS

ISO 27001: Informationssicherheit in Unternehmen und Organisationen – Von Anfang an einfach richtig machen

Mit der internationalen Norm ISO 27001 soll die Informationssicherheit in Unternehmen und Organisationen gewährleistet werden. Sie beschreibt die Anforderungen an ein Informationssicherheits-Managementsystem (ISMS). Mit der GAP-Analyse von CONTECHNET steht den Verantwortlichen ein kostenfreies Tool zur Verfügung, mit dem sie den groben Ist-Stand einer geplanten ISO-27001-Umsetzung in ihrem Unternehmen prüfen können.

AUSGABE 1-2-2021 | NEWS | BUSINESS | CLOUD COMPUTING | STRATEGIEN

Enterprise Resource Planning – Warum ERP jetzt aus der Cloud kommen sollte

In der Covid-19-Pandemie mit immer wieder neu verhängten Lockdowns ist es inzwischen für viele Mitarbeiter zur Routine geworden, im Home Office zu arbeiten. Unternehmen sind daher gefordert, die besonderen Anforderungen von Remote-Arbeitsplätzen zu erfüllen, denn häufig sind die vorhandenen IT-Systeme dafür (noch) nicht ausgelegt.

AUSGABE 1-2-2021 | NEWS | BUSINESS | STRATEGIEN

Unternehmenskultur als Erfolgsfaktor agiler Transformationen – »Culture eats strategy for breakfast«

Die agile Transformation betrifft Strategie, Organisationsstruktur, Kultur und Geschäftsprozesse, Vision, Werte, Regeln, Normen, den Führungsstil bis hin zu Interaktionskonventionen eines Unternehmens. Sie resultiert in einem ganzheitlichen und dauerhaften Wandel aller Elemente einer Organisation.

NEWS | IT-SECURITY | SERVICES | STRATEGIEN

Unified Endpoint Management und Enterprise Service Management – »Von der Automatisierung zur Hyper-Automatisierung«

Die Anforderungen an Lösungen für das Unified Endpoint Management (UEM) und Enterprise Service Management (ESM) haben sich in einer Weise verändert, die noch ein Jahr zuvor kaum vorstellbar war. Wir haben mit Karl Werner, Area Sales Director DACH bei Ivanti über seine strategischen Ziele gesprochen und worauf es für die IT und IT-Sicherheit nun ankommt.

AUSGABE 1-2-2021 | NEWS | LÖSUNGEN | SERVICES

Compliance Management – Ein wichtiges Werkzeug der Unternehmenssteuerung

Jede informationsverarbeitende Organisation sieht sich zunehmend komplexer werdenden Regularien – extern wie intern – gegenüber. Ein ganzheitliches, integratives Compliance Management ist die Lösung.

AUSGABE 1-2-2021 | NEWS | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM

IT der bbw-Gruppe in den Rechenzentren von noris network – Leistungsstark und doppelt sicher

Bis Norwegen reichte die Suche der Unternehmensgruppe des Bildungswerks der Bayerischen Wirtschaft (bbw) e. V. nach geeigneten Rechenzentren. Zwei Hochsicherheitsrechenzentren der noris network AG – jeweils eines in Nürnberg und München – bekamen letztlich den Zuschlag. Seit Juni 2020 wird die gesamte interne IT des bbw dort betrieben – keinen Moment zu früh, denn auch beim Bildungswerk hat Corona eine leistungsfähige IT wichtiger denn je gemacht.

NEWS | BUSINESS

Warum E-Learning nicht nur im Krisenmodus sinnvoll ist und wie der Einstieg optimal gelingt

Die Nutzung von E-Trainings und E-Learning-Angeboten hat in den letzten Jahren stetig zugenommen. So verzeichnete die Branche laut mmb Branchenmonitor schon in 2018 ein deutliches Umsatzplus von vierzehn Prozent gegenüber dem Vorjahr. In der Covid-19-Krise hat sich die Nachfrage noch einmal um 50 % erhöht, da Präsenzveranstaltungen nicht stattfinden können. Die Auswahl von Anbietern und…

NEWS | PRODUKTMELDUNG

Neue Doppelspitze für Deskcenter

Vorstandswechsel beim IT-Spezialisten: Markus Gärtner und Christoph Harvey wollen Deskcenter mit frischer Unternehmenskultur vorantreiben. Die Deskcenter AG hat einen neuen Vorstand. Genauer gesagt, zwei: Markus Gärtner und Christoph Harvey verantworten nun seit Beginn des Monats die Geschäfte des IT-Spezialisten. Mit der neuen Doppelspitze ist zugleich ein eingespieltes Team angetreten, das den bereits eingeschlagenen internationalen…

NEWS | IT-SECURITY | TIPPS

Es ist dringend an der Zeit, die IT-Sicherheit im Home Office zu erhöhen

IT-Sicherheit im Home-Office: Keine lästige Kostenstelle, sondern eine Investition in die Zukunftsfähigkeit von Unternehmen. Das neue Jahr beginnt, wie das Alte aufgehört hat: Im Home Office. Die Corona-Pandemie hat es zum festen Bestandteil in vielen Unternehmen gemacht. Wie eine Befragung der Initiative D21 zeigt, arbeiteten 2020 rund 32 Prozent der Berufstätigen im Home Office.…

NEWS | IT-SECURITY

»Boundless Security«

Die durch die Pandemie ausgelöste Digitalisierungswelle und der vermehrte Home-Office-Einsatz der Mitarbeiter benötigen bestmögliche Absicherung durch ineinandergreifende IT-Security-Lösungen, denn durch die steigende Vernetzung gibt es immer mehr Einfallstore ins Netzwerk, die geschützt werden müssen. »Boundless Security« bietet einen grenzenlosen Sicherheitsansatz mit dem SonicWall ihre Kunden über alle wichtigen Angriffsvektoren hinweg schützen will, inklusive zentralem Management…

NEWS | STRATEGIEN | WHITEPAPER

Whitepaper: Mit moderner Archivierung Kosten sparen

Whitepaper über innovative Archivierungskonzepte sowie die Reduktion von Datengräbern, Speicherkapazitäten und Kosten. Der Archivierungsexperte KGS Software teilt seine Expertise in Form eines kostenlosen Whitepapers mit der Öffentlichkeit. Interessenten können das E-Book »Archivierung heute« ab sofort unter https://bit.ly/3rOZQ0F downloaden. Die Archivierung gehört zu den weniger beliebten Aufgaben der IT-Administratoren; vielfach befindet sie sich sogar »im…