Wie funktioniert eine VPN-Verbindung und welche Vorteile hat sie? All das erfahren Sie hier!

Illustration: Absmeier

Das Wort VPN ist sicherlich jedem schon einmal untergekommen. Doch wofür steht die Abkürzung VPN und wozu wird eine VPN-Verbindung verwendet? Hinter dem Begriff VPN verbirgt sich das sogenannte Virtual Private Network – übersetzt, virtuelles privates Netzwerk. Vor allem auf dem Wörtchen »Privat« liegt der Fokus, da dank der VPN-Verbindung ein anonymes und sicheres Surfen im Internet möglich ist. Ohne VPN-Verbindung wird zwischen Ihrer privaten IP-Adresse und der gesuchten Webseite eine Verbindung hergestellt, dadurch können persönliche Daten sowie der Standort zurückverfolgt werden. Ein VPN-Server stellt hingegen eine zusätzliche verschlüsselte Ebene zwischen Ihnen und dem Internet her. Dies schützt Ihre Privatsphäre und sorgt für mehr Sicherheit. Die VPN versteckt dabei unter anderem die Browser-Historie, Internetaktivitäten sowie Ihren physischen Standort.

Vorteile eines VPN

Ein VPN garantiert Anonymität und Privatsphäre im Internet. Dank des VPN-Servers werden weder die IP-Adresse, noch die damit verbundenen persönlichen Daten an Dritte weitergegeben. Das sorgt für ein rundum sicheres Surfen im Internet. Aber auch in anderen Bereichen bringt eine VPN-Verbindung Vorteile mit sich.

So ermöglicht sie beispielsweise das Spielen von regional blockierten Online-Games. Einige Games sind in bestimmten Ländern blockiert, doch mit der VPN ist eine Änderung Ihres Standortes möglich. Somit können alle Spiele weltweit gespielt werden. Das neue Casino Gesetz ermöglicht es bereits jetzt, dass die deutschen Spieler uneingeschränkt das Glücksspielangebot der Online Casinos nutzen können, ganz ohne VPN.

Ähnlich ist es auch bei den Streaming-Diensten Netflix, Amazon Prime & Co. Mithilfe der VPN-Verbindung können Inhalte freigeschaltet werden, die durch Geoblocking für bestimmten Ländern gesperrt sind. Das schaffen jedoch nicht alle VPN-Provider, da die Firewalls teilweise sehr stark sind.

Nachteile eines VPN

Unter anderem verfügen einige Webseiten über einen VPN-Blocker. Damit wollen die Seiten verhindern, dass weitere Inhalte freigeschaltet werden. Besonders große Unternehmen, wie Netflix, setzen beispielsweise VPN-Blocker ein. Jedoch können Premium VPN-Anbieter diese auch umgehen.

Es gibt viele VPN-Anbieter, die ihre Dienste kostenlos anbieten, die Funktionen sind dabei aber recht eingeschränkt. Wer alle Funktionen und Vorteile einer VPN-Verbindung nutzen möchte, sollte sich für einen kostenpflichtigen Anbieter entscheiden.

Zu beachten ist jedoch, dass die Nutzung von VPN-Verbindungen in einigen Ländern illegal ist. In China, der Türkei und dem Irak drohen hohe Strafen, wenn gegen das Verbot verstoßen wird.

Ein weiterer Nachteil ist unter anderem eine mögliche Verlangsamung der Internetverbindung. Grund für die Verlangsamung ist die Umleitung auf den VPN-Server und die damit verbundene Verschlüsselung der Daten. Auch wenn der Server weit von Ihrem Standort entfernt ist, kann es zu diesem Problem kommen. Hierbei empfiehlt es sich auf einen Anbieter mit einer schnelleren Verbindung umzusteigen.

So erkennen Sie einen guten VPN-Anbieter

Jeder VPN-Anbieter bietet andere Funktionen zu anderen Preisen an. Die besten Anbieter haben jedoch die folgenden Qualitätsmerkmale:

Gute Anbieter verfügen über eine starke 256-Bit AES-Verschlüsselung und hochwertige Sicherheitsprotokolle wie OpenVPN und IKEv2. Auch vertrauenswürdige Datenschutzrichtlinien sind ein Muss. Wählen Sie einen Anbieter, der auf eine konsequente Zero-Logs-Richtlinie setzt. Denn auch VPN-Anbieter können Ihre persönlichen Daten an Dritte weitergeben, sofern nichts anderes ausdrücklich in der Datenschutzerklärung steht. Auch eine schnelle Verbindung ist ein wichtiges Kriterium, welches erfüllt sein sollte. Wenn Sie Zugriff auf globale Inhalte haben möchten, wählen Sie einen VPN-Dienst, der die Firewall der Webseiten umgehen kann. Nicht alle Anbieter sind dazu in der Lage. Zudem empfehlen wir Ihnen sich die Bewertungen der Nutzer gründlich durchzulesen. Oftmals erfährt man hier, welche Funktionen zuverlässig sind und welche nicht. Auch Testberichte können Licht ins Dunkel bringen. Letztendlich entscheidet aber das Preis-Leistungs-Verhältnis welcher Anbieter der Beste ist.

680 Artikel zu „VPN“

NEWS | IT-SECURITY

Ist Zero Trust das Ende des VPN?

Ein VPN (Virtual Private Network) verschlüsselt Tunnel zwischen Unternehmensnetzwerken und zugelassenen Endnutzergeräten. Mit einem VPN können Remote-Mitarbeiter auf Netzwerkressourcen zugreifen, als ob sie in einem Büro arbeiten würden, das direkt mit dem Unternehmensnetzwerk verbunden ist. VPNs ermöglichen den Mitarbeitern einen sicheren Remote-Zugriff, ganz gleich, ob sie im Büro sind, zu Hause oder in einer anderen…

AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021 | NEWS | IT-SECURITY

Remote Access – VPN-Risiken im Home Office

Mitarbeiter im Home Office, IT-Dienstleister und Lieferanten benötigen Zugriffsrechte auf Unternehmensnetze — in Pandemiezeiten mehr denn je. Das stellt Organisationen vor die Herausforderung, wie sie Sicherheits-, Datenschutz- und Compliance-Vorgaben einhalten können. Ist es ausreichend, externe Nutzer und Remote-Mitarbeiter mit VPN-Software und Zugangsdaten zu versorgen?

NEWS | KOMMUNIKATION | TIPPS

Was ist ein VPN und wie funktioniert das?

Wer im Internet surft, hinterlässt unweigerlich Spuren. Allerdings gibt es durchaus Möglichkeiten, auch anonym im Netz unterwegs zu sein. Eine Option stellt ein VPN dar. Damit werden die eigenen Spuren beim Surfen reduziert oder auch verschleiert. Doch was ist das, wozu braucht man VPN und – wie funktioniert das eigentlich? Wichtige Fragen werden hier beantwortet.…

NEWS | IT-SECURITY | TIPPS

Antivirus, VPN und Passwortschutz – Brauche ich das?

Der Monat der Cybersicherheit ist der richtige Moment, um über Mythen aufzuklären. Das Internet hat vielen Internet-Nutzern ermöglicht, besser durch die Pandemie zu kommen. In diesem Jahr ist »das Netz« in einem nie gekannten Ausmaß zum wichtigsten Raum für menschliche Interaktion geworden – sei es für die Arbeit, die Schule oder die Freizeit. Doch die Pandemie…

NEWS | IT-SECURITY | TIPPS

Sicher im Home Office: Warum ein VPN-Zugang allein zu wenig Schutz bietet

Die Arbeitswelt 5.0 erfordert ein starkes Schwachstellen-Management. Zu Beginn der Corona-Pandemie waren Schnelligkeit und Pragmatismus gefragt. Nur dank schnell eingeführter Home-Office-Lösungen konnten viele Unternehmen den Geschäftsbetrieb aufrechterhalten und gleichzeitig ihre Mitarbeiter schützen. Allerdings bleibt fraglich, ob der Fernzugriff auf das Firmennetzwerk überall die notwendige Vertraulichkeit, Verfügbarkeit und Integrität gewährleistet. Die Sicherheit des Home-Office-Konzepts gehört…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | TIPPS

Schwachstellen in industriellen VPNs

Angreifer können direkten Zugang zu den Geräten erhalten und physische Schäden verursachen. VPNs sorgen oftmals nur für scheinbaren Schutz. Das Forscherteam von Claroty hat in den letzten Monaten mehrere Schwachstellen bei der Remote-Codeausführung in VPN-Implementierungen entdeckt, die insbesondere für den Fernzugriff auf OT-Netzwerke genutzt werden. Diese speziellen Remote-Lösungen werden insbesondere für die Wartung und Überwachung…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

Die Schwächen konventioneller VPN-Verbindungen für die Anbindung von Home Offices

Auch, aber nicht nur, im Zuge der Corona-Verbreitung haben Unternehmen einen Teil ihrer Mitarbeiter, soweit möglich, ins Home Office verlagert. Trotz der gebotenen Eile haben sie sich dabei meist auch um eine sichere Anbindung der nun extern stationierten Mitarbeiter Gedanken gemacht. Die naheliegende Lösung war in vielen Fällen ein VPN (Virtual Private Network) sein. »Doch…

NEWS | IT-SECURITY | PRODUKTMELDUNG

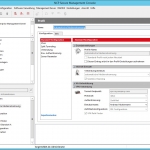

VPN Management System mit noch mehr Sicherheit

NCP Secure Enterprise Management Server in Version 5.20 mit Time-based One-time Password Authentisierung. Der NCP Secure Enterprise Management Server (SEM) ist das Herzstück der NCP Next Generation Network Access Technology und bietet Anwendern ein hohes Rationalisierungspotenzial. Mit ihm können Unternehmen – egal welcher Größenordnung – ihr Remote-Access-Netzwerk bequem von zentraler Stelle aus administrieren. In der…

NEWS | PRODUKTMELDUNG | TIPPS

Die drei größten Probleme mit VPN und wie ihr sie lösen könnt

Ihr wollt euch einen gemütlichen Abend mit eurer Lieblingsserie machen, aber leider läuft sie ausschließlich über das amerikanische Programm von Netflix und Co? Vor einigen Jahren wäre das noch ein Grund zur Trauer gewesen, inzwischen gibt es jedoch findige Programme, mit denen sich die geographische Sperre von Webseiten und Apps kinderleicht umgehen lässt: Sogenannte VPNs…

NEWS | PRODUKTMELDUNG

VPN Client mit biometrischer Authentisierung und optimiertem VPN Management System

Die Version 11.1 des NCP Exclusive Remote Access Clients ermöglicht Authentisierung mittels biometrischer Merkmale wie etwa Fingerabdruck- oder Gesichtserkennung. Administriert wird er über das NCP Exclusive Remote Access Management, welches jetzt in Version 5.0 verfügbar ist. Mit dem NCP Exclusive Remote Access Windows Client bietet NCP einen Windows VPN Client, der für Juniper Networks SRX…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

VPN war gestern, heute gibt´s Secure Browsing

Lange Zeit waren VPN-Lösungen mangels Alternativen ein notwendiges Übel. Sie bieten bis heute noch in vielen Unternehmen die nötige Sicherheit beim externen Zugriff auf Unternehmensdaten und -applikationen. Jetzt aber wird mit Secure Browsing das Ende der VPN-Ära eingeläutet und damit ein Kosten- und Komplexitätstreiber durch eine nicht weniger sichere, aber deutlich einfachere und kostengünstigere Lösung…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | SERVICES

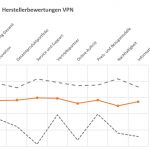

Nur wenige VPN-Lösungshersteller erreichen Bestnoten

Kunden bewerten ihre VPN-Lösungen und deren Hersteller in der aktuellen techconsult-Studie. Während im Durchschnitt die VPN-Lösungen selbst auf weniger Kritik bei den Anwendern stoßen, attestiert man den Herstellern häufiger Nachholbedarf in der Erfüllung ihrer kundenbezogenen Aufgaben. Abbildung: Service und Support der VPN-Hersteller weist durchschnittlich das beste Ergebnis bei der Bewertung auf, gleichzeitig zeigt sich…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Neues IPsec VPN Gateway für sicheren Fernzugriff gemäß VS-NfD-Richtlinien

Der Remote Access-Spezialist NCP erweitert das Portfolio an hochsicherer Kommunikationssoftware um ein neues VPN Server Produkt für den Einsatz im Behördenumfeld oder für geheimschutzbetreute Unternehmen. Der NCP Secure VPN GovNet Server wurde für die Verarbeitung von Daten der Geheimhaltungsstufe Verschlusssache – Nur für den Dienstgebrauch (VS-NfD) vom Bundesamt für Sicherheit in der Informationstechnik (BSI) zugelassen.…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | PRODUKTMELDUNG

Vollautomatisches VPN Management System

NCP Secure Enterprise Management in Version 4.0 verfügbar Ein Remote Access VPN Management mit hohem Rationalisierungspotenzial, konzipiert für Unternehmen mit vielen mobilen Anwendern, bietet NCP mit der Version 4.0 des NCP Secure Enterprise Management Systems. Aktuelle Client Plug-ins für Windows 10 und eine überarbeitete Oberfläche erwartet die Unternehmen in der neuen Version. Das NCP Secure…

KOMMUNIKATION | AUSGABE 9-10-2015

Öffentliche Verwaltungen und kommunale Unternehmen durch VPNs schützen

IT-SECURITY | TOP-THEMA | AUSGABE 5-6-2014

VPNs schützen mobile Endgeräte vor Spionage – Sicher mit jedem Medium

Daten auf Smartphone und Tablet zu schützen, ist mittlerweile zu einer Basisanforderung an die Unternehmens-IT geworden. Doch die Geräte müssen nicht nur bei Verlust und Diebstahl sicher sein, sondern auch neugierigen Mitlesern unterschiedlichster Herkunft, ob privat oder staatlich, Paroli bieten. Schlüssige VPN-Konzepte können dem Administrator einen großen Teil der Sorge abnehmen. An mobilen Endgeräten kommt…

NEWS | INFRASTRUKTUR | SERVICES

ScaleITS bringt Unternehmens-IT in die Form ihres Lebens

Das bundesweit aktive IT-Systemhaus ScaleITS zeigt anhand einer europaweit agierenden Fitnessstudio-Kette, wie auch das Gesundheitslevel von IT-Infrastrukturen in Unternehmen wieder schnell und sicher erhöht werden kann. So können alle Beteiligten ihre beruflichen Arbeitspensen an modernen, sicheren Arbeitsplätzen deutlich effizienter und kraftvoller stemmen. Eigentlich war das Gesundheitsbewusstsein so ausgeprägt wie noch nie, die Fitness-Branche boomte. Doch…

NEWS | IT-SECURITY | SERVICES

Gesundheitswesen gerät zunehmend ins Visier von Cyberangreifern

Das Gesundheitswesen steht durch die Covid-19-Pandemie mehr denn je im Fokus der Öffentlichkeit – und auch im Visier von Hackern. Cyberattacken werden in immer größerem Umfang registriert. Folglich müssen Unternehmen auch das Thema Cybersecurity wesentlich stärker als in der Vergangenheit adressieren, meint NTT Ltd. Auch das neue Krankenhauszukunftsgesetz zielt auf eine Verbesserung der Cybersecurity ab.…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION

Digitales Büro – Status quo der Prozesstransformation

Unternehmen stehen zunehmend unter Druck und müssen den Ausbau neuer digitaler Kompetenzen vorantreiben, um den Anforderungen der digitalen Transformation gerecht zu werden. Dabei gilt es nicht nur die Wettbewerbsfähigkeit zu wahren, sondern auch die eigenen Produkte, Leistungen und internen Prozesse zu optimieren. So führen automatisierte Workflows bereits bei knapp zwei Drittel der Unternehmen zu einem…

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING

Home Office führt zu neuen Schwachstellen in Unternehmensnetzwerken

Network Security Report 2021: Heimnetzwerke stellen IT-Security vor Herausforderungen. Im vergangenen Jahr waren viele Unternehmen dazu gezwungen, ihre Mitarbeiter aus dem Home Office arbeiten zu lassen. Dies hatte auch Auswirkungen auf die IT-Security: Da private Umgebungen in der Regel nicht so sicher sind wie Firmennetzwerke, ist die Anzahl an Cyberangriffen im Jahr 2020 deutlich angestiegen.…

NEWS | INFRASTRUKTUR | KOMMUNIKATION | TIPPS

Sieben essenzielle Skills für modernes Network Engineering

Wenn es um das Management von Unternehmensnetzwerken geht, rückt NetOps immer mehr in den Fokus. Entsprechend verändern und vergrößern sich auch die Anforderungen an Network Engineers. Opengear, Anbieter von Lösungen für einen sicheren, resilienten Netzwerkzugang, hat sieben Skills ausgemacht, auf die Netzwerkexperten in Zukunft nicht verzichten können. Die Zeiten von Wissenssilos sind spätestens seit dem…

NEW WORK | AUSGABE 7-8-2021 | NEWS | BUSINESS | DIGITALISIERUNG

New Work – Smarte Technologien für hybride Büros

NEWS | IT-SECURITY | STRATEGIEN

Ansatz um Cybererpresser ins Leere laufen zu lassen

Wiederherstellung nach Ransomware-Angriffen mit Zero Trust Data Management. »Die Bedrohung durch schwerwiegende Ransomware-Angriffe stellt eine klare und gegenwärtige Gefahr für Ihr Unternehmen dar.« Diese Warnung ist eine reale Empfehlung des US-Justizministeriums vom Juni 2021. Nur wenige Tage zuvor hatte Christopher Krebs, der frühere Leiter der Cybersecurity and Infrastructure Security Agency des US-Heimatschutzministeriums, vor dem…

NEW WORK | AUSGABE 7-8-2021 | NEWS | KOMMUNIKATION

Fundament für modernes Arbeiten – Hardware neu gedacht und hybrid gemacht

TRENDS 2021 | NEWS | TRENDS WIRTSCHAFT | BUSINESS

Home Office – noch immer misstrauen zwei Drittel der Chefs ihren Mitarbeitern

Trotz der Bedenken der Führungsebene wird die Arbeit im Home Office als produktiv bewertet. Eine von Ricoh Europe in Zusammenarbeit mit Opinion Matters veröffentlichte Studie, die 1.500 Führungskräfte in Europa befragt hat, zeigt, dass nur 35 Prozent der Arbeitgeber ihren Mitarbeitern bei Remote Work uneingeschränkt vertrauen. 39 Prozent der Führungskräfte glauben, dass die Beschäftigten nicht…

AUSGABE 7-8-2021 | NEWS | BUSINESS | STRATEGIEN

Digitalisierung ist wichtiger als je zuvor – Zuerst die Kunden, dann die Mitarbeiter und dann erst das Unternehmen

Transaktionale APIs und die Cloud haben uns die letzten vier Jahre so stark auf Trab gehalten, wie keine andere technische Veränderung die letzten 15 Jahre davor. Wieso wir Papier trotzdem nicht los werden und warum das größte Problem in der mangelnden Bereitschaft, große Veränderungen voranzutreiben liegt, erklären Harald Grumser, Gründer und Aufsichtsratsvorsitzender von Compart, sowie Thorsten Meudt, Chief Technology Officer im Interview.

AUSGABE 7-8-2021 | NEWS | BUSINESS | IT-SECURITY | STRATEGIEN

Cloud-gemanagte Unternehmensnetze – Augen auf beim Datenschutz

AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021 | NEWS | IT-SECURITY

Governance, Risk & Compliance – GRC als Grundlage für die Informations- und IT-Sicherheit?

NEWS | EFFIZIENZ | INTERNET DER DINGE

Low-Code-Plattformen steigern die Effizienz von Industrial IoT-Projekten

Die meisten Maschinenbetreiber und Maschinenbauer haben zwar eine genaue Vorstellung von ihrer Wunschanwendung, aber nur die wenigsten verfügen über eine Ausbildung, um die Anwendungen auch selbst zu programmieren. Mit Low-Code-Tools können nun auch Nicht-Programmierer ihre Apps und digitalen Services selbst erstellen. Möglich machen dies sogenannte Low-Code-Plattformen, die die Entwicklung mit visuellen Benutzeroberflächen und anderen grafischen…

AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021 | NEWS | IT-SECURITY | KOMMENTAR

Zugriffsmanagement – Passwörter müssen durch moderne Authentifizierung ersetzt werden

NEWS | IT-SECURITY | TIPPS

Ransomware: So können sich Unternehmen wirklich schützen

Eine aktuelle Studie des Digitalverbands Bitkom bewertet Ransomware als Haupttreiber für den enormen Anstieg an Cyberattacken. Die Erpresserangriffe verursachen bei den Betroffenen einen enormen wirtschaftlichen Schaden. Doch Unternehmen und Behörden sind nicht wehrlos: Es gibt durchaus wirksame Möglichkeiten, sich vor Ransomware-Attacken zu schützen. Bei einem Ransomware-Angriff verlangen Cyberkriminelle ein Lösegeld, um zuvor gestohlene…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Jäger des Datenschatzes: Unternehmen im Fokus von Cyberkriminellen

Mit der fortschreitenden Digitalisierung wird sich das Datenaufkommen in der Wirtschaft in Zukunft vervielfachen. Die Gesetzgebung hat daher dafür gesorgt, dass der Datenschutz auch bei digitaler Datenverarbeitung einen hohen Stellenwert genießt. Neben dem Schutz von Betriebsgeheimnissen müssen Unternehmen vor allem der Sicherheit von personenbezogenen Daten hohe Priorität einräumen. Besonders folgenreich können Verstöße gegen die DSGVO…

NEWS | BUSINESS | IT-SECURITY

Bedrohungsstatistiken und was sie bei der Entscheidungsfindung wirklich wert sind

Erhebungen über Bedrohungstrends gehören für Security-Anbieter zu den beliebtesten Vehikeln in der Kundenkommunikation. Tatsächlich liefern sie interessante Erkenntnisse – aber als Entscheidungsgrundlage für konkrete Sicherheitsstrategien taugen sie nur, wenn ein permanenter Abgleich mit der realen Situation der jeweiligen Unternehmen erfolgt. Dazu benötigt man Erhebungen, deren Hinweise auch fürs Management nachvollziehbar sind. Besonders wertvoll ist dies…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | STRATEGIEN

Ein globaler Standard für die Industrie-4.0-Transformation: Vom Status Quo zu konkreten Optimierungsmaßnahmen

Die Republik Singapur, TÜV SÜD und weitere Industriepartner haben mit dem Smart Industry Readiness Index (SIRI) den ersten, global anerkannten Index für Unternehmen geschaffen, um das komplexe Thema Industrie 4.0 systematisch umzusetzen. Gerade in der produzierenden Industrie ist »Industrie 4.0« ein wichtiger Treiber für intelligente Vernetzung von Produktion, Prozessen und Innovationen, um die Wettbewerbsfähigkeit zu…

NEWS | CLOUD COMPUTING | IT-SECURITY

Mehr Sicherheit in der Wolke: Vier Vorteile von Cloud Services im Vergleich zu On-Premises

Die verstärkte Remote-Arbeit hat, neben weiteren Variablen, die Cloud-Adaption von Unternehmen stark beschleunigt. Für viele Organisationen ist eine verteilte Belegschaft mit Optionen wie Home Office und Arbeiten von überall aus mittlerweile zu einem Teil der Unternehmenskultur geworden, der auch über die Pandemie hinaus Bestand haben wird. Dieser Wandel Richtung New Work erfordert jedoch eine Umstellung…

NEWS | IT-SECURITY | STRATEGIEN

Identitätsbasierte Angriffe: Kritische Schwächen traditioneller Identitätssicherheit

Best Practices für einen einheitlichen Identitätsschutz. Identitätsbasierte Angriffe zählen heute zu einer der größten Bedrohungen für die IT-Sicherheit, da moderne hybride Unternehmensnetzwerke Cyberkriminellen zahlreiche Einfallstore bieten. So verschaffen sich Hacker beispielsweise mit gekaperten Konten einen Erstzugang über SaaS-Apps und IaaS in der Public Cloud oder dringen über kompromittierte VPN- oder Remote Desktop Protocol (RDP)-Verbindungen in…

NEWS | IT-SECURITY | TIPPS

So werden Unternehmen das Passwort los

Die Anmeldung mit Benutzername und Passwort ist noch immer Standard. Doch dieses Verfahren hat viele Nachteile und Unternehmen suchen nach Alternativen. Spezialisten geben Tipps für die Einführung einer passwortlosen Anmeldung und erläutern, worauf Organisationen dabei achten sollten. Obwohl über 80 Prozent aller Sicherheitsvorfälle in Zusammenhang mit gestohlenen, ausgespähten oder zu schwachen Passwörtern stehen, setzen…

NEWS | IT-SECURITY | MARKETING | PRODUKTMELDUNG

Best Practice Passwort Manager: IT-Grundschutz für Unternehmen

Mit modernen Berechtigungsmanagement-Lösungen IT-Sicherheit erhöhen und gleichzeitig die Durchführung von Audits erleichtern. Wer als IT-Consultant seine Kunden erfolgreich beraten möchte, tut gut daran, empfohlene Lösungen auch selbst im Unternehmen umzusetzen. Diesen pragmatischen Ansatz hat sich das Straubinger IT-Beratungsunternehmen TAP.DE Solutions zu eigen gemacht und deshalb das Projekt »Passwort Management« gestartet. Die Zielsetzung war, kritische Punkte…

NEWS | BUSINESS | DIGITALISIERUNG | EFFIZIENZ

Hybrid Work: Die neue Normalität im Arbeitsleben

Die Pandemie hat beschleunigt, was sich bereits zuvor abzeichnete: Der hybride Arbeitsplatz – ein Mix aus Home Office und Büropräsenz – wird zur Normalität im Arbeitsleben. Was sind die wesentlichen Aspekte, die die neue Normalität im Arbeitsleben kennzeichnen und wie sollten Unternehmen auf diese Entwicklung reagieren? Die Corona-Pandemie hat die Veränderung im Arbeitsleben…

NEWS | BUSINESS | IT-SECURITY | KOMMENTAR

Die höchsten Kosten bei Datenschutzverletzungen in der Pandemie

IBM Security hat aktuell die Ergebnisse des jährlichen »Cost of a Data Breach«-Reports veröffentlicht. Die Erhebung basiert auf einer eingehenden Analyse von mehr als 500 realen Datenschutzverletzungen im vergangenen Jahr. Demzufolge sind mit diesen Datenschutzverletzungen in der 17-jährigen Geschichte des Berichts verbunden. Unternehmen sahen sich während der Pandemie gezwungen, zügig auf Remote Working umzustellen. Die…