Der Kosten- und Ressourceneinsatz für OCM ist im Vergleich zum Transition-Projekt eher gering, die erzielbare Wirkung dagegen oft erstaunlich. Für ein IT-Sourcing-Projekt sollten daher begleitend immer intensive Maßnahmen des OCM stattfinden.

In der Vergangenheit wurden organisatorische Veränderungen im Zuge von Sourcing-Projekten in der IT eher stiefmütterlich behandelt. IT hatte – und hat – zu funktionieren, analog dem Wechsel des Stromlieferanten oder des Mobilfunk-Providers. Aber die Leistungserbringung in der Informationstechnologie ist vielschichtig und hat trotz der »Technologie« im Namen sehr viel mit menschlicher Interaktion zu tun. In der Folge kristallisierte sich heraus, dass Unternehmen, die ihre IT von Dienstleistern erbringen lassen, eine so genannte Retained IT Organisation aufbauen müssen, also diejenige interne Organisation, welche den oder die Dienstleister zu steuern vermag. Ein besonderes Augenmerk wurde hierauf natürlich von denjenigen Unternehmen gelegt, die erstmals Leistungen ausgelagert haben. Das OCM zur Begleitung von solchen Auslagerungsvorhaben war geboren. Einen weiteren Schub bekamen begleitende Projekte der Veränderungen in dem Maße wie Dienstleistungen vermehrt aus anderen Ländern und Regionen, beispielsweise aus Osteuropa oder Indien, erbracht und bezogen wurden. Aber auch jede Veränderung des Leistungsgefüges, beispielsweise der Abschluss eines neuen Vertrags mit dem Bestandsdienstleister, der Wechsel zu einem anderen Dienstleister, aber auch die Verlagerung der Leistungserbringung in die Cloud oder eine Rückverlagerung in das eigene Unternehmen, kann die Organisation im eigenen Haus vor Herausforderungen stellen.

Kommunikation. Ein Projekt zum Organizational Change Management sollte daher immer dann aufgesetzt werden, wenn gravierende Veränderungen im Arbeitsbereich erwartet werden beziehungsweise schon direkt absehbar sind. Diese Veränderungen bedingen in der Regel ein Programm oder zumindest ein Transition-Projekt, in welchem die technischen und prozessualen Änderungen adressiert sind. Im Rahmen eines solchen Projekts (oder Programms) empfiehlt sich denn auch die Behandlungen der OCM-Themen. Ein Schlüssel zum Erfolg liegt in der fortwährenden und widerspruchsfreien Kommunikation, begleitet von weiteren Maßnahmen, welche die Mitarbeiter des Auftraggebers in die Lage versetzen, die Verträge mit den Dienstleistern mit Leben zu erfüllen. Analog gilt dies selbstverständlich für abzuschließende Arbeitsverträge mit den neuen Kollegen im Falle von Insourcing. Dazu gehört auch die Befähigung zur Ausgestaltung von Rollen, von Prozessen und der Governance, welche das Transition-Projekt mit sich bringt.

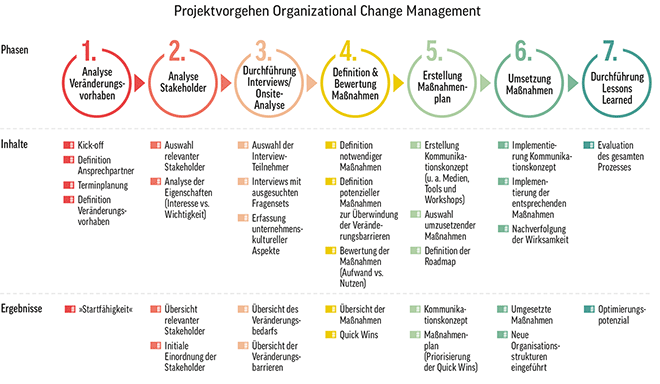

Sieben OCM-Phasen. Ein Projekt zum OCM kann sehr gut in sieben Phasen eingeteilt und durchgeführt werden. Zunächst sollten sowohl das geplante Änderungsvorhaben als auch die relevanten Stakeholder grob analysiert werden, damit das »Was« und »Wer« eindeutig geklärt ist.

Danach folgt eine detaillierte Analyse- und Interviewphase, in der alle relevanten Stakeholder eingebunden sind. Diese Interviews bedürfen einer gründlichen Vorbereitung und der unbedingten Teilnahme der Stakeholder, denn sie bilden die Grundlage für die folgenden Phasen: die Definition und Bewertung der OCM-Maßnahmen, welche dann priorisiert in einem Maßnahmenplan, der mit dem Transition-Plan synchronisiert werden muss, aufgeplant werden. Schließlich werden die Maßnahmen umgesetzt und regelmäßig mit einer Retrospektive beziehungsweise einer Lessons-Learned-Phase überprüft.

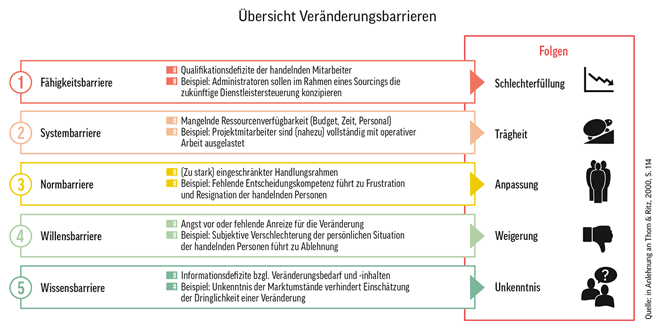

Widerstände gegen Veränderungen lassen sich unter fünf generischen Bereichen subsumieren, den sogenannten Barrieren. Diese fünf Barrieren betreffen die Fähigkeiten, den Willen und das Wissen des Individuums sowie Beschränkungen, die entweder systembedingt sind oder durch Normen aufgespannt sind.

Abbildung 2: Die Ursachen von Widerständen gegen Veränderungsinitiativen lassen sich auf fünf generelle »Veränderungsbarrieren« zurückführen.

Im Rahmen eines OCM-Projekts werden daher nicht nur die Maßnahmen adressiert, die direkt auf die organisatorischen Änderungen selbst gerichtet sind, sondern auch solche Maßnahmen, die sicherstellen, dass Hürden für die erfolgreiche Umsetzung zumindest bedeutend in der Höhe reduziert, wenn nicht sogar ganz eliminiert werden können. Hierfür steht ein breiter Fundus an Methoden zur Verfügung.

Projekte des Organizational Change Managements greifen aufgrund der Arbeit mit und an Menschen neben den Analyse-Methoden insbesondere auf kommunikative Metho-den zurück. Stete und konsistente Kommunikation mit den Projektbeteiligten ist somit der Schlüssel zu einer erfolgreichen Projektdurchführung. Für die Stetigkeit sorgen Elemente, die beispielsweise aus agilen Vorgehensweisen bekannt sind, wie regelmäßige sogenannte »Stand-ups« (täglich oder wöchentlich, mit klarer Agenda und Zeitbegrenzung) oder regelmäßige Retrospektiven (etwa mit Hilfe einer Starfish-Analyse).

Für die inhaltliche Arbeit mit den betroffenen Personen werden Interviews, Einzelgespräche und Workshops in größeren Gruppen eingesetzt. Dabei werden fachliche Themen wie Strategie, Prozesse, Rollen und Governance behandelt, falls notwendig aber auch zur Konfliktlösung oder zum Team-Building angewendet. Falls größere Mitarbeitergruppen eingebunden werden müssen, bieten sich jedoch auch Formate wie eine Konferenz, das World Café oder auch Town-Hall-Treffen an. Komplettiert wird das Set an Methoden durch Analysen (Stakeholder-Analyse, Lessons Learned) und individuelle Trainings von Projektbeteiligten, wo immer notwendig.

Fazit. Die richtige Auswahl der Methoden ist eine Kunst für sich und die Dosierung ist für jedes Unternehmen individuell einzustellen. Der Aufwand für OCM-Maßnahmen ist aber verglichen mit dem Aufwand eines Transition-Vorhabens eher als gering einzuschätzen. Auf der anderen Seite trägt aber der geringe Aufwand in vielen Fällen stark zu einem gesamten Gelingen bei. Die Frage sollte daher nicht lauten, ob für ein IT-Sourcing-Projekt begleitend Maßnahmen des OCM stattfinden sollen, sondern wie intensiv ein solches Projekt durch OCM begleitet werden sollte.

Christoph Lüder,

LEXTA CONSULTANTS GROUP,

Berlin

www.lexta.com/de

Illustration: © ArtHead/shutterstock.com

46 Artikel zu „Lexta Consultants“

AUSGABE 5-6-2021 | NEWS | KOMMUNIKATION | STRATEGIEN

bITte – RECHT, freundlich – Die Informationsrechts-Kolumne: TKG und TTDSG

Der Deutsche Bundestag hat am 22.04.2021 die Novelle des TKG (Telekommunikationsgesetz) und weitere damit verwandte Gesetze verabschiedet. Bei Erscheinen dieses Artikels dürfte auch der Bundesrat zugestimmt haben und die neue Fassung des TKG somit geltendes Recht sein. Auch wenn vor allem Telekommunikationsdienstleister von der Novelle betroffen sind, so hat das Gesetz doch auch Auswirkungen auf viele weitere Unternehmen und somit sollte auch dort im IT-Management bekannt sein, welche Änderungen die Novelle mit sich gebracht hat. Nachfolgend sollen einige ausgewählte wichtige Punkte betrachtet werden.

NEWS | BUSINESS | STRATEGIEN | AUSGABE 3-4-2021

bITte – RECHT, freundlich – Die Informationsrechts-Kolumne: Geschäftsgeheimnisse

»СВАКС… Когда вы забатите довольно воровать настоящий лучший« (»Wenn Du gut genug bist, um das Beste zu stehlen«) – schon in den 80er Jahren wurde im Bereich der IT-Technologie fleißig kopiert und wurden fremde Geschäftsgeheimnisse genutzt, wie die auf die CPU-Platine des CVAX 78034 aufgebrachte Nachricht der Entwickler an die Ostblockstaaten beweist. Auch im IT-Outsourcing werden vertrauliche Informationen ausgetauscht – der Schutz eben dieser sollte nicht nur vertraglich, sondern auch faktisch abgesichert werden.

NEWS | BUSINESS | STRATEGIEN | AUSGABE 1-2-2021

Unternehmenskultur als Erfolgsfaktor agiler Transformationen – »Culture eats strategy for breakfast«

NEWS | SERVICES | STRATEGIEN | AUSGABE 1-2-2021

bITte – RECHT, freundlich – Die Informationsrechts-Kolumne: Zu Beginn ans Ende denken

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

Die Informationsrechtskolumne: bITte – RECHT, freundlich

NEWS | SERVICES | STRATEGIEN | AUSGABE 11-12-2020

Kultur- und Kommunikationsunterschiede – Unsichtbare Hürden beim globalen IT-Sourcing

Globalisierung lässt viele Menschen Geld dafür ausgeben, dass sie andere Kulturen entdecken dürfen. Paradoxerweise ist das Gegenteil der Grund, warum diese Länder für Auftraggeber im IT-Sourcing so spannend sind. Hier lassen sich meist Qualitätssteigerungen und Kosteneinsparungen erzielen. Die Herausforderungen durch mögliche Kulturunterschiede des möglichen Dienstleisters werden aber meist außer Acht gelassen.

NEWS | BUSINESS | SERVICES | AUSGABE 9-10-2020

Sourcing-Projekte sind mit viel Aufwand verbunden – Für Wunder muss man beten, für Veränderungen aber arbeiten

Man kann Tommaso d’Aquino nun gerade nicht unterstellen, dass er bei seinem Ausspruch etwa 750 Jahre in die Zukunft gesehen hat und dabei die Situation der IT in einigen Unternehmen vor Augen hatte, als er die in der Überschrift zitierte Aussage tätigte. Gleichwohl kann man nun einigen Verantwortlichen für eine möglichst reibungslose Erbringung von Leistungen der Informationstechnologie vorwerfen, dass sie mit einer agnostischen Grundeinstellung nicht einmal für die Wunder beten, geschweige denn daran arbeiten, dass am vorliegenden Status quo irgendeine Änderung auftritt.

NEWS | BUSINESS | STRATEGIEN | AUSGABE 7-8-2020

Enterprise Architecture Management – Übertriebener Formalismus oder nützliches Werkzeug?

Gibt es in Ihrem Unternehmen einen IT-Architekten oder gar ein Architektur-Team? Wenn Ihre Antwort »nein« heißt, steht Ihr Unternehmen damit nicht allein da. Und falls Sie einen Architekten haben: Wie wichtig ist er oder sie für den Erfolg der IT und des Unternehmens a) in seiner eigenen Wahrnehmung und b) in der Wahrnehmung des Unternehmens?

NEWS | SERVICES | STRATEGIEN | AUSGABE 5-6-2020

Advice on demand – Flexibilisierung jetzt!

NEWS | SERVICES | STRATEGIEN | AUSGABE 1-2-2020

Architecture as a Service – Ein Plädoyer

NEWS | BUSINESS | STRATEGIEN | AUSGABE 11-12-2019

Kostentransparenz, Effizienz und Effektivität – Revolution im AMS

NEWS | FAVORITEN DER REDAKTION | SERVICES | STRATEGIEN | AUSGABE 9-10-2019

Faktor Mensch – Speed-Dating im Sourcing

NEWS | GESCHÄFTSPROZESSE | KOMMUNIKATION | STRATEGIEN | AUSGABE 7-8-2019

Beitrag zur Wahrung des Vertragsfriedens: Benchmarking-Klauseln – Wettbewerbsfähigkeit langfristig absichern

In Verträgen sind immer häufiger Benchmarking-Klauseln verankert, die einen gegenseitigen Vertrauensvorschuss in eine gute Zusammenarbeit der Vertragspartner darstellen sollen. Sie eröffnen den Vertragspartnern die Möglichkeit, Anpassungen an technische Entwicklungen, marktübliche Leistungsumfänge und Preisentwicklungen vornehmen zu können.

NEWS | SERVICES | AUSGABE 5-6-2019

Kosten und Komplexität der Migration im Griff – Erfolgsfaktoren von WIN-10-Rollouts

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | SERVICES | AUSGABE 3-4-2019

Entscheidungstool: Die Qual der Wahl – Cloud Readiness for Dummies

NEWS | FAVORITEN DER REDAKTION | OUTSOURCING | SERVICES | STRATEGIEN | TIPPS | AUSGABE 7-8-2018

Überraschungen vermeiden – Startklar für die IT-Transition

Eine IT-Transition, das heißt der Übergang von IT-Services vom Bestandsdienstleister zu einem neuen IT-Dienstleister, ist nicht selten die erste Zerreißprobe für die neue Partnerschaft. Eng getaktete Migrations- und Projektpläne geben wenig Spielraum für Überraschungen. Um diese von vornherein zu vermeiden, ist eine frühzeitige und konsequente Analyse der Transition-Fähigkeit des Auftraggebers notwendig.

NEWS | BUSINESS | KOMMUNIKATION | OUTSOURCING | SERVICES | STRATEGIEN | AUSGABE 5-6-2018

Audits im Outsourcing – »Vertraue, aber prüfe nach«

Im Rahmen einer Outsourcing-Beziehung ist gegenseitiges Vertrauen unabdingbar. Gleichzeitig haben mehrere Beispiele in der jüngeren Vergangenheit gezeigt, dass »blindes« Vertrauen in die Lieferantenbeziehung auch auf die Auftraggeber zurückfällt: beispielhaft seien die Kontroversen um das besondere elektronische Anwaltspostfach bei der Bundesrechtsanwaltskammer oder aber auch der Einsturz einer Textilfabrik in Sabhar 2013 mit anschließenden massiven Reputationsschäden für die Textilkonzerne genannt.

NEWS | LÖSUNGEN | OUTSOURCING | RECHENZENTRUM | SERVICES | STRATEGIEN | AUSGABE 3-4-2018

IT-Sourcing erfolgreich gestalten: Teil 2 – IT-Sourcing & Psychologie: Gruppenverhalten

Sourcing-Projekte gehen immer mit Veränderung einher. Innerhalb von Veränderungsprozessen wirken zwei gegenteilige Bewegungen, eine begünstigende und eine hemmende. Eine Möglichkeit, begünstigende Kräfte zu stärken und hemmende abzuschwächen, wurde im ersten Teil dieser Serie erläutert: Kommunikation. Darüber hinaus gibt es noch weitere Möglichkeiten aus dem Bereich der Psychologie, die helfen können, ein IT-Sourcing erfolgreich zu gestalten. Welche dies sind und wie Sie diese für sich nutzen können, erfahren Sie in diesem Artikel.

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | LÖSUNGEN | STRATEGIEN | AUSGABE 1-2-2018

IT Security Benchmark – IT-Fitness im Test: Höchste Informationssicherheit zum besten Preis

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | KOMMUNIKATION | SERVICES | STRATEGIEN | AUSGABE 11-12-2017

IT-Leistungsverrechnung – Was nichts kostet, ist nichts wert

Unter dieser oder ähnlicher Motivation gibt es unzählige Versuche, IT-Leistungen mit den internen Abteilungen, die die Leistungen nutzen, zu verrechnen. Oft werden dazu auch Marktzahlen herangezogen, um die Forderungen der IT zu rechtfertigen. Bei der IT-Leistungsverrechnung wirken aber nicht die Kräfte des Marktes. IT-Leistungsverrechnung ist zu allererst Unternehmenspolitik. Das wird oft verdrängt und nicht kommuniziert und daraus resultiert eine Vielzahl der Probleme, die mit der IT-Leistungsverrechnung einhergehen.

NEWS | INFRASTRUKTUR | IT-SECURITY | SERVICES | TIPPS | AUSGABE 7-8-2017

Zertifizierungs-Audit des ISMS – Wer hat Angst vorm Auditor?

Viele Unternehmen stehen derzeit vor einer Einführung eines Informationssicherheitsmanagementsystems (ISMS) nach DIN ISO/IEC 27001. Seien es ein generell gestiegenes Bewusstsein für Informationssicherheit, aktuelle Bedrohungslagen oder gesetzliche Vorgaben wie der Sicherheitskatalog gem. §11 Abs. 1a EnWG: die Treiber für ein ISMS mögen verschieden sein, doch am Ende der Implementierungsphase steht immer dasselbe – das Zertifizierungs-Audit. Häufig stellt sich dann die Frage: »Wie kann ich meine Mitarbeiter auf das Audit bestmöglich vorbereiten?« In diesem Artikel erfahren Sie, was Sie tun können, damit Ihre Mitarbeiter für ein Audit gewappnet sind.

NEWS | IT-SECURITY | OUTSOURCING | STRATEGIEN | AUSGABE 5-6-2017

Faktoren einer erfolgreichen ISEC-Strategie

Die Bedrohungen für die Informationssicherheit (ISEC) haben in den letzten Jahren Umfänge und Ausmaße angenommen, welche nicht mehr nur das »Problem« der IT sind, sondern Unternehmen insgesamt schaden können. Die Unternehmensführung muss sich zukünftig mehr mit den Inhalten und Auswirkungen beschäftigen, um die Pflichten zur ordnungsgemäßen Geschäftsführung erfüllen zu können. Eine individuelle ISEC-Strategie kann dabei helfen, den Verantwortlichen für das Informations-sicherheitsmanagement Vorgaben zu geben und diese in ihrer Arbeit zu unterstützen.

NEWS | BUSINESS | OUTSOURCING | SERVICES | STRATEGIEN | AUSGABE 3-4-2017

Vertragsverhandlungen beim Outsourcing: Vertragsende – Chancen und Möglichkeiten

NEWS | KOMMENTAR | OUTSOURCING | SERVICES | STRATEGIEN | AUSGABE 3-4-2017

Keine Angst vor »Exoten«!

Landläufig heißt es: »Was der Bauer nicht kennt, das frisst er nicht«. Liegt es daran, dass eher »exotische« IT-Dienstleister bislang im Rennen um mittelständische Kunden nicht einmal eingeladen werden, gegen das »Establishment« anzutreten? Oftmals scheint es so, als gäben sich die »üblichen Verdächtigen« die Klinke in die Hand. Man kennt sich, man vertraut sich, oder aber »Pack schlägt sich, Pack verträgt sich«.

NEWS | BUSINESS PROCESS MANAGEMENT | OUTSOURCING | STRATEGIEN | TIPPS | AUSGABE 1-2-2017

IT-Sourcing erfolgreich gestalten: Teil 1 – IT-Sourcing & Psychologie: Kommunikation

NEWS | BUSINESS | E-COMMERCE | KOMMENTAR | STRATEGIEN | AUSGABE 11-12-2016

Satire – Verkaufsstrategie für Fortgeschrittene

STRATEGIEN | AUSGABE 5-6-2016

Satire – Der blanke Wohrtsinn

STRATEGIEN | AUSGABE 3-4-2016

Satire – Et kölsche Jrundjesetz im Lichte des IT-Sourcings

BUSINESS | BUSINESS PROCESS MANAGEMENT | STRATEGIEN | AUSGABE 1-2-2016

Satire – Kinder und die IT

STRATEGIEN | AUSGABE 9-10-2015

Satire – Unsocial Media – Der Mob von heute ist digital

STRATEGIEN | AUSGABE 7-8-2015

Satire – Unendliche Weiten

STRATEGIEN | AUSGABE 5-6-2015

Satire – Zwei mal drei macht vier

KOMMENTAR | STRATEGIEN | AUSGABE 3-4-2015

Satire – Jedem Anfang wohnt ein Ende inne

BUSINESS | STRATEGIEN | AUSGABE 1-2-2015

Satire – Brüssel oder Berlin? Hauptsache Italien!

STRATEGIEN | AUSGABE 9-10-2015

Satire – Hier wird Ihnen geholfen

STRATEGIEN | AUSGABE 11-12-2014

Satire – Virtueller Service für physische Sachleister

STRATEGIEN | AUSGABE 9-10-2014

Satire – Ju kenn schpiek Jörmenn wiss mi!

STRATEGIEN | AUSGABE 7-8-2014

Satire – Mehr Sein durch Schein

IT-SECURITY | TOP-THEMA | AUSGABE 5-6-2014

Ein Weg zur »angemessenen« IT-Sicherheit – Darf’s noch ein bisschen mehr sein?

Nicht erst seit den fortwährenden Enthüllungen der NSA-Affäre rückt der Themenkomplex IT-Sicherheit verstärkt in den Fokus des IT-Managements. Auch wiederholte Datenschutzskandale, zunehmende Regulierung und das allgemeine Wachstum von Cyberkriminalität verbunden mit einem breiteren Medienecho haben Sicherheit und Datenschutz – oft in einem Atemzug genannt – einen Platz auf der CIO-Agenda in kleinen und großen Organisationen verschafft.